Eksperci z FortGuard Labs znaleźli lukę w module WooCommerce dla popularnego systemu CMS WordPress. Szacuje się, że WooCommerce jest platformą e-commerce nr 1 na świecie, posiadającą aż 22% udziału w rynku. Podatność CVE-2019-9168 umożliwia wykonanie ataku XSS, którego skutkiem będzie wstrzyknięcie dowolnego kodu do witryny internetowej z modułem WooCommerce — kiedy ofiara odwiedzi stronę internetową z wprowadzonym kodem, osoba atakująca może przejąć kontrolę nad przeglądarką ofiary, przejąć bieżącą sesję WooCommerce, zebrać poufne informacje. Ta luka w zabezpieczeniach modułu dotyczy wersji WooCommerce 3.5.4 i poprzednich. Zalecana jest pilna aktualizacja do 3.5.5.

Do wykonania ataku nie potrzeba uprawnień administratora WordPressa, ale jakieś uprawnienia są potrzebne. Przynajmniej niskie — pracownika wprowadzającego produkt do listy zakupów.

Atak wygląda tak:

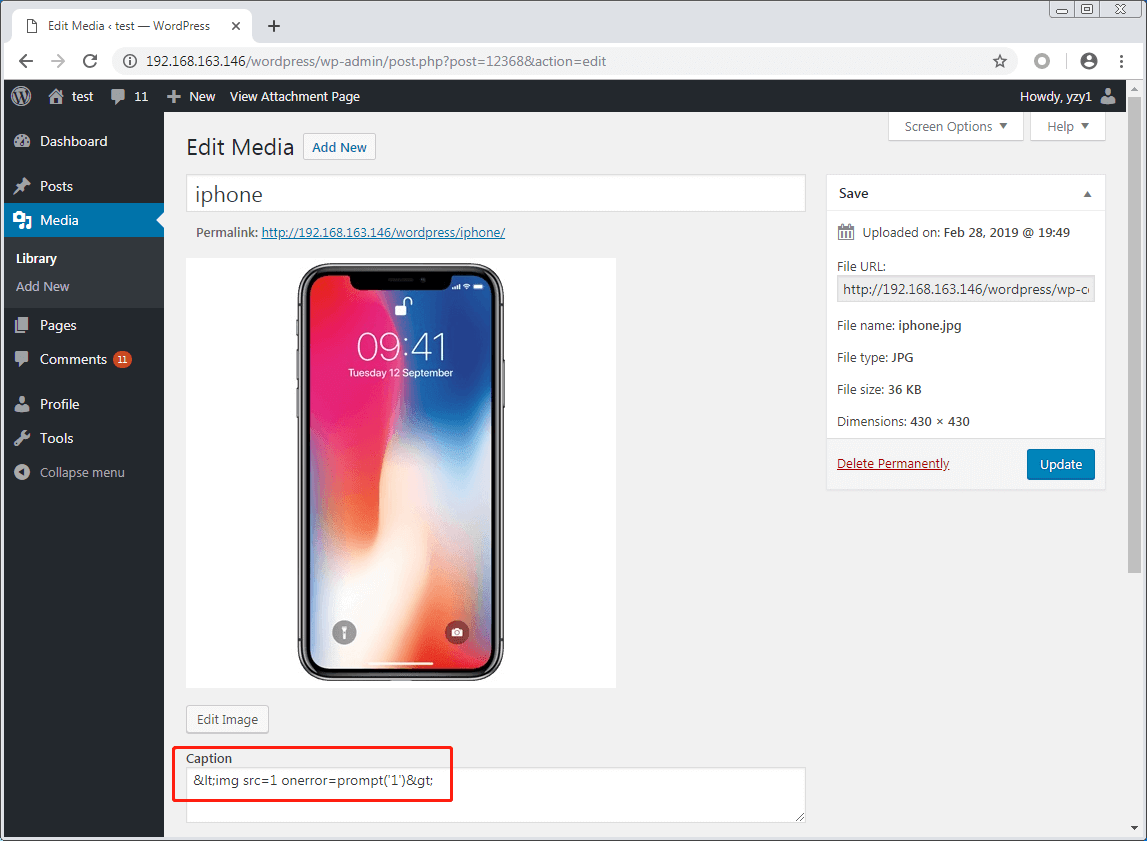

1. Wprowadzenie kodu JavaScript do opisu produktu:

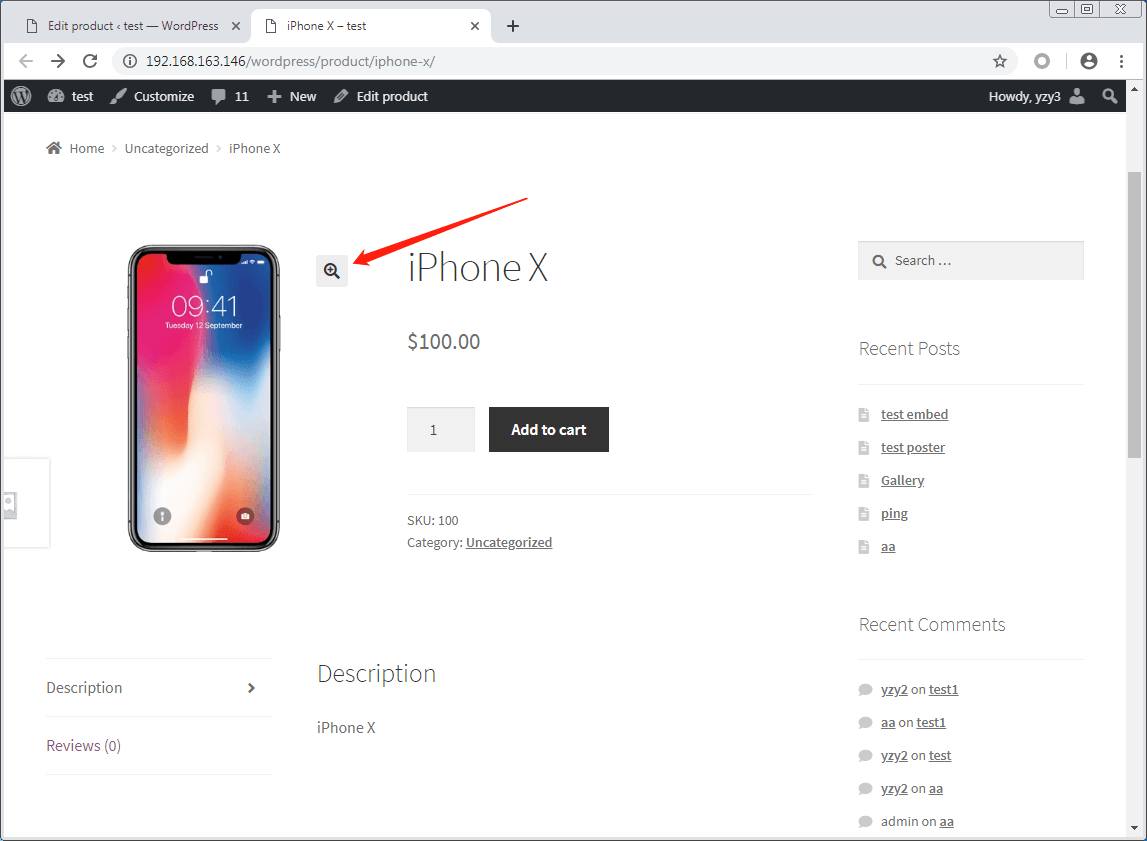

2. Opublikowanie produktu na stronie WWW w formie obrazka.

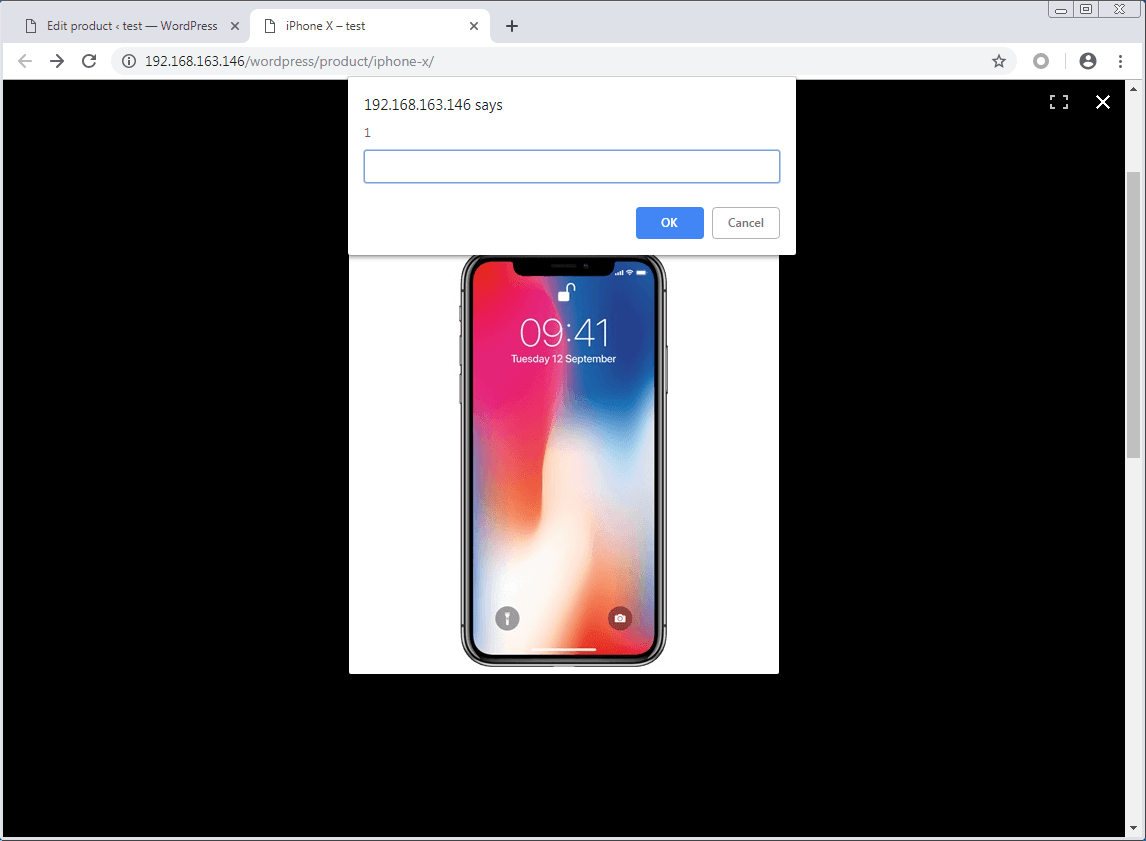

3. Ofiara po kliknięciu buttonu do powiększenia obrazka wykonuje kod z opisu.

Luka może być do wykorzystania również w podglądzie w menadżerze produktów przed oficjalnym opublikowaniem na stronie. Kierownik sklepu, przeglądając wprowadzone produkty, może uruchomić kod na serwerze ze swojego komputera. To, jakie ma uprawnienia, będzie mieć wpływ na powagę ataku.

Zaleca się zaktualizowanie wtyczki WooCommerce do najnowszej wersji. Celem tego ataku mogą być witryny eCommerce zawierające poufne dane klientów, dlatego ryzyko i późniejsze konsekwencje są jeszcze większe.

Do ochrony aplikacji internetowych, sklepów, warto wykorzystać tzw. WAF-y (Web Application Firewall) posiadające sygnatury znanych ataków. Zapewniają je e-usługi takie jak CloudFlare w wersjach komercyjnych lub sprzętowe rozwiązania NGFW, które są zainstalowane w tej samej sieci, co serwer ze stroną internetową.

Czy ten artykuł był pomocny?

Oceniono: 0 razy