Opisywane poniżej rozwiązanie ochronne firmy Microsoft zapewnia „podstawowe” wsparcie urządzeniom w firmach o niemal każdej wielkości, które chcą korzystać z integracji całego ekosystemu Microsoft i zabezpieczać infrastrukturę oraz aplikacje zainstalowane w systemach Windows, macOS, Linux, iOS i Android. Microsoft Defender for Business już w podstawowym planie oferuje naprawdę dużo za nieduże pieniądze. Cennik SRP zaczyna się od niecałych 3 euro w rozliczeniu miesięcznym za jednego użytkownika, który może chronić na swoim koncie aż 5 różnych urządzeń.

Jakiego rodzaju zabezpieczenia ma Microsoft Defender for Business?

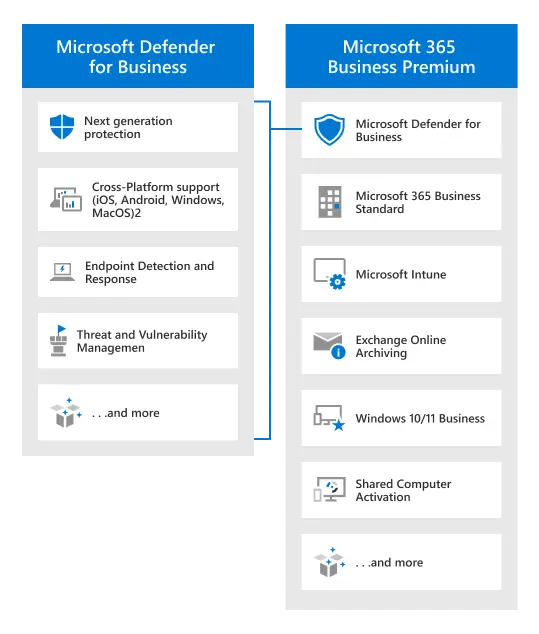

Natychmiast po zalogowaniu się do konsoli widzimy, że możemy korzystać prawie z tych samych funkcjonalności, które są dostępne w pakiecie wyższym – Microsoft 365 Business Premium. To, czego najbardziej nam brakuje, to tzw. Threat Hunting, czyli zaawansowane wyszukiwanie wskaźników zagrożeń, dzięki któremu osoby zajmujące się bezpieczeństwem w firmie otrzymują wyszukiwanie interesujących detali, artefaktów by tworzyć niestandardowe reguły lub mieć jeszcze bardziej szczegółowy wgląd w łańcuch ataków i tego, co dzieje się w systemach.

Agent antywirusowy instalowany na końcówkach to znany Microsoft Defender. Jednakże w rozwiązaniu dla firm, dzięki dodatkowym funkcjonalnościom, oferuje wyższy poziom ochrony niż program antywirusowy dla Windows10/11 na komputerach użytkowników indywidualnych.

Oprócz tak oczywistych funkcji jak integracja z domenami Microsoft lub Microsoft Intune w chmurze, możliwe jest dostosowanie konfiguracji polityk dla komputerów na podstawie graficznego kreatora dla modułów antywirusa oraz zapory sieciowej, co może być szczególnie przydatne podczas wdrożenia zabezpieczenia w niewielkich sieciach, które są zarządzane przez jednego czy dwóch administratorów.

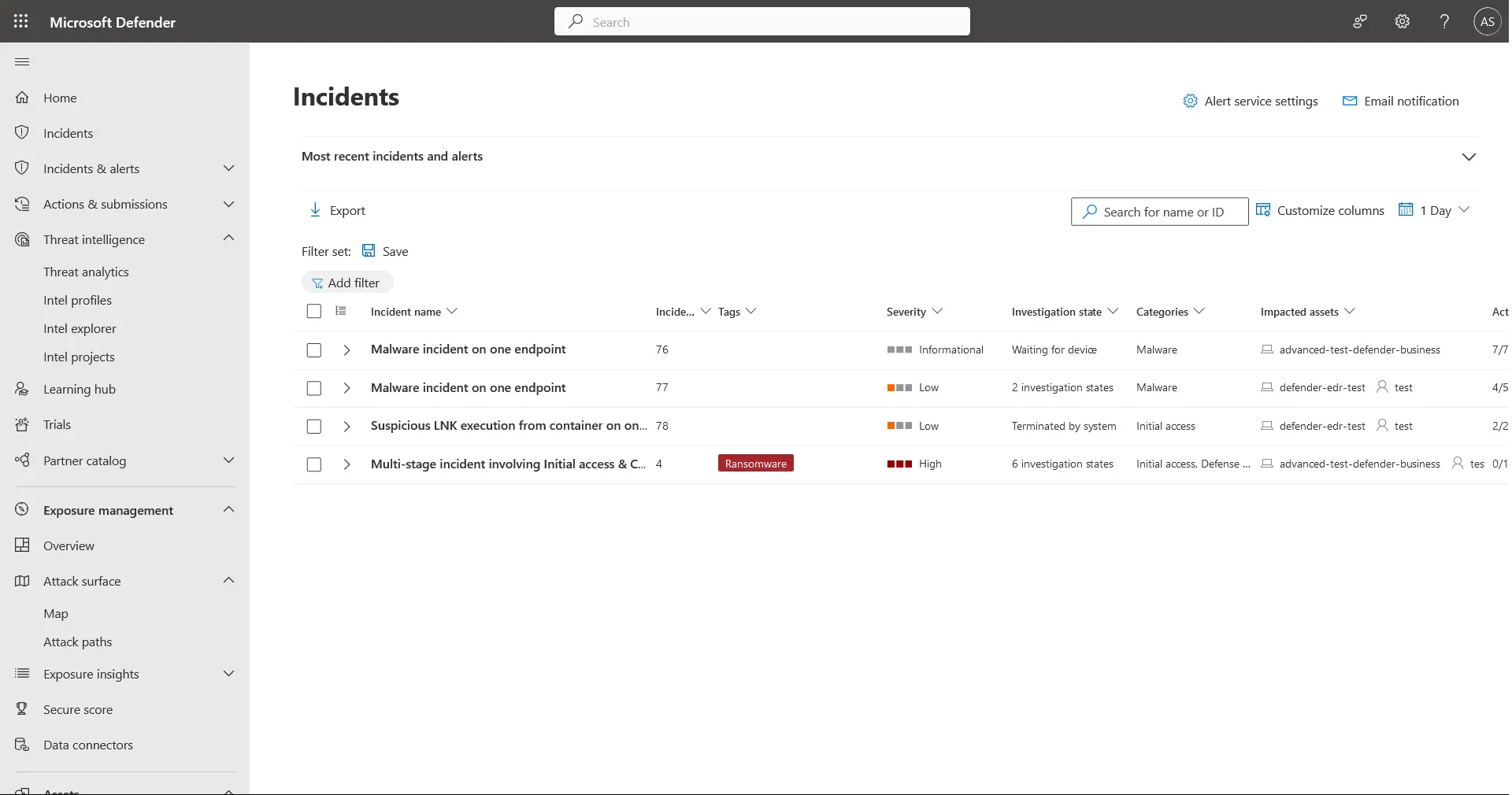

Będąc już w panelu administratora jest on podzielony jest na intuicyjne zakładki. Jedną z bardziej interesujących są „Incidents”.

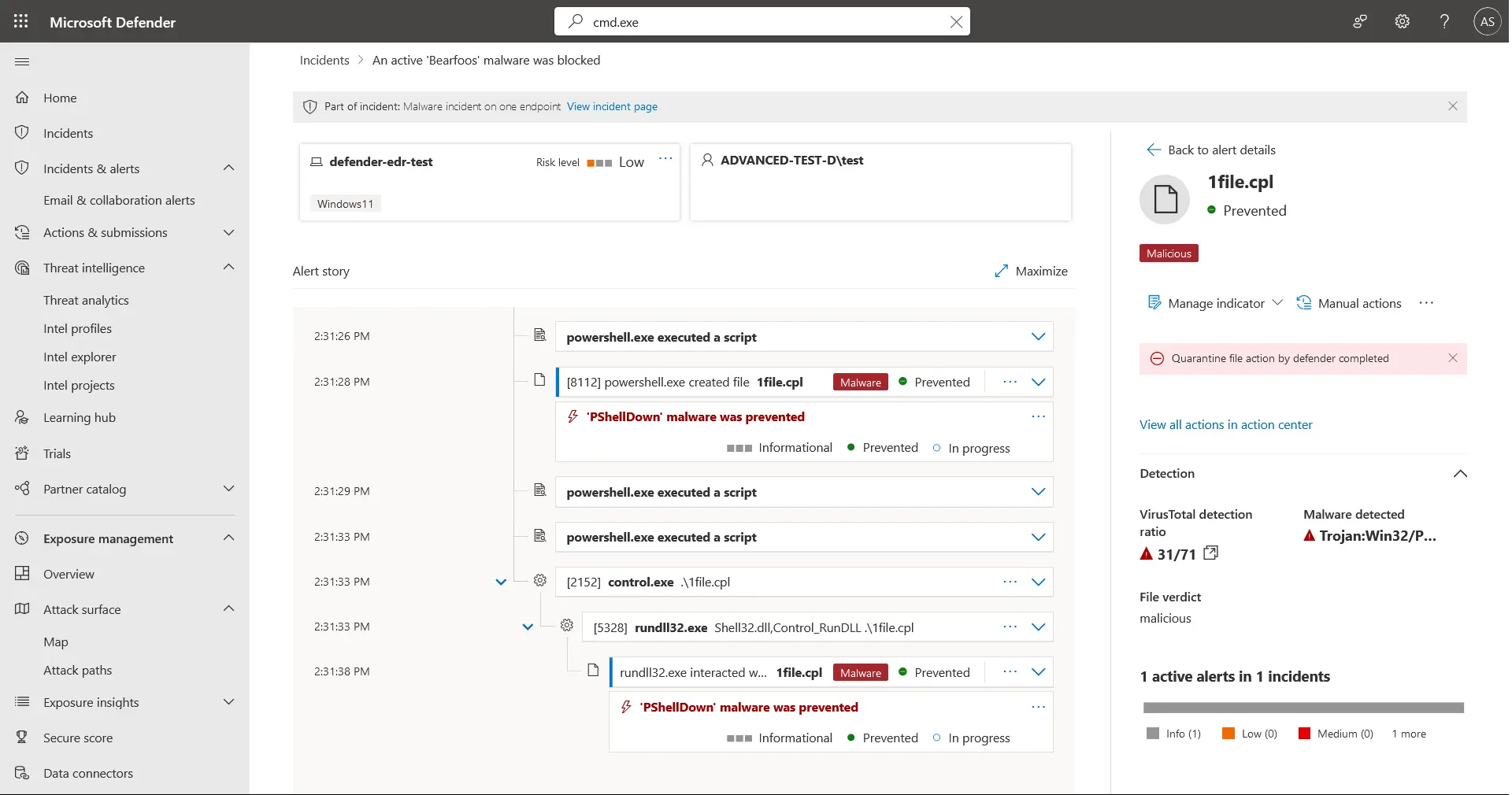

W tej zakładce mamy podgląd na wszystkie incydenty z sieci dotyczące urządzeń, na których zainstalowany jest antywirus Microsoft Defender zarządzany zdalnie. Z tego miejsca ów incydenty mogą być od razu rozwiązywane lub każdy z osobna może być przypisany do konkretnej osoby ds. technicznych celem dogłębnej analizy, przeglądu. Mamy też możliwość ręcznego przesłania podejrzanych plików do laboratorium Microsoft. Jest też wgląd na wskaźnik infekcji dzięki integracji z VirusTotal. W niektórych przypadkach mamy też informację na temat technik i procedur (TTP & MITRE) używanych przez złośliwe oprogramowanie.

W skrócie – dzięki modułowi EDR zapewniona jest pełna szczegółowość każdego potencjalnego ataku i zachowania potencjalnie złośliwego oprogramowania, skryptu itp.

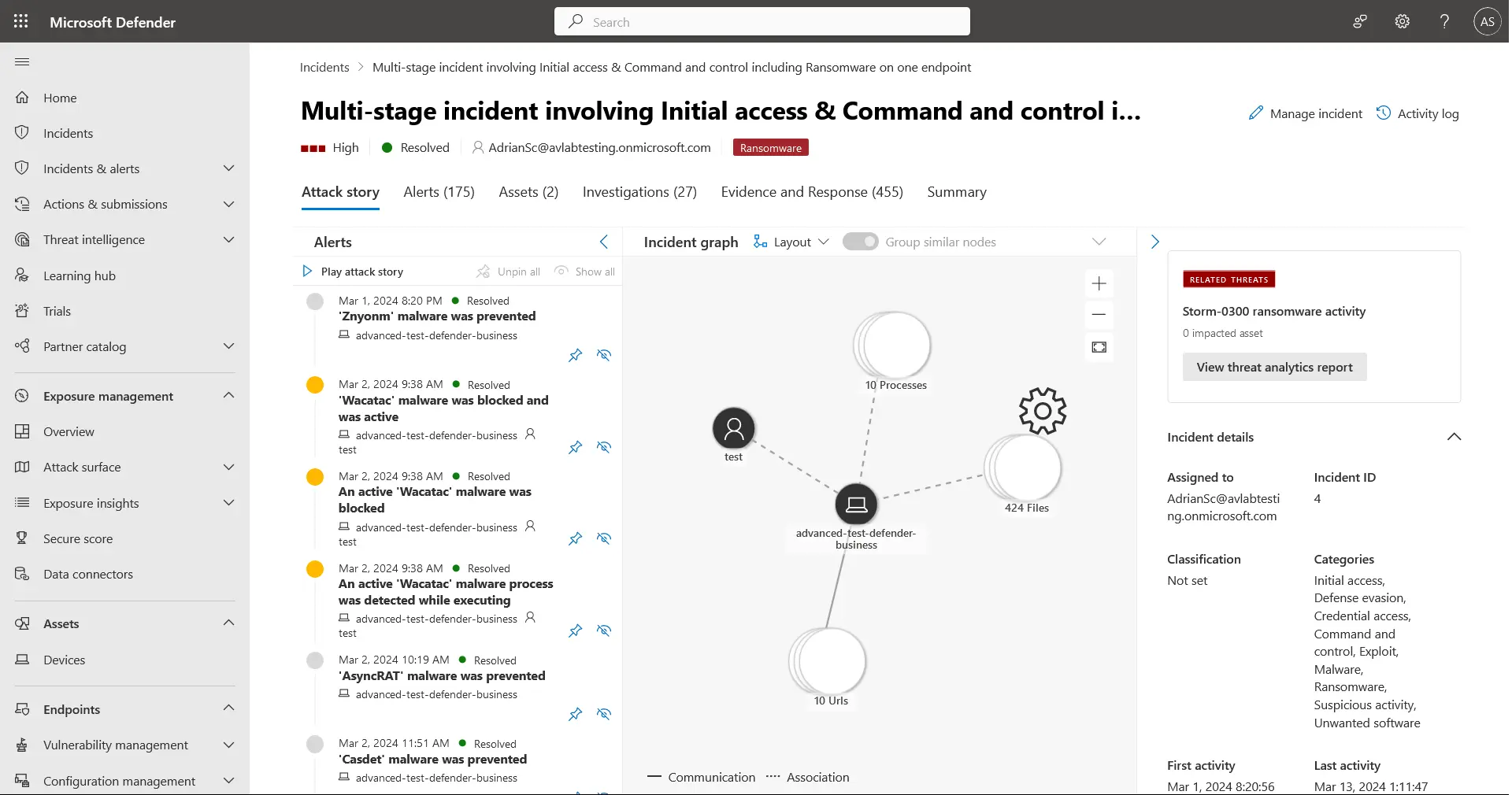

Jedną z fajniejszych funkcjonalności są grafy przedstawiające skorelowane zdarzenia z konkretnym urządzeniem i użytkownikiem. Klikając w poszczególne incydenty, jako administratorzy jesteśmy w stanie wyśledzić, co było początkowym wektorem ataku, jaką szkodliwą stronę uruchomiono, jaki plik i z której lokalizacji został zdetonowany, prześledzimy szczegółowo command line dla malware itp. Tak naprawdę otrzymujemy podstawową formę polowania na zagrożenia (ang. Threat Hunting) – podstawową, ponieważ w tym planie nie możemy ręcznie wyszukiwać wskaźników kompromitacji z użyciem tzw. „search query”.

Zarządzanie podatnościami w Microsoft Defender for Business

Kolejną ciekawą i szalenie przydatną funkcją jest automatyczna ocena bezpieczeństwa i zarządzanie podatnościami, za które w produktach konkurencyjnych zwykle się płaci.

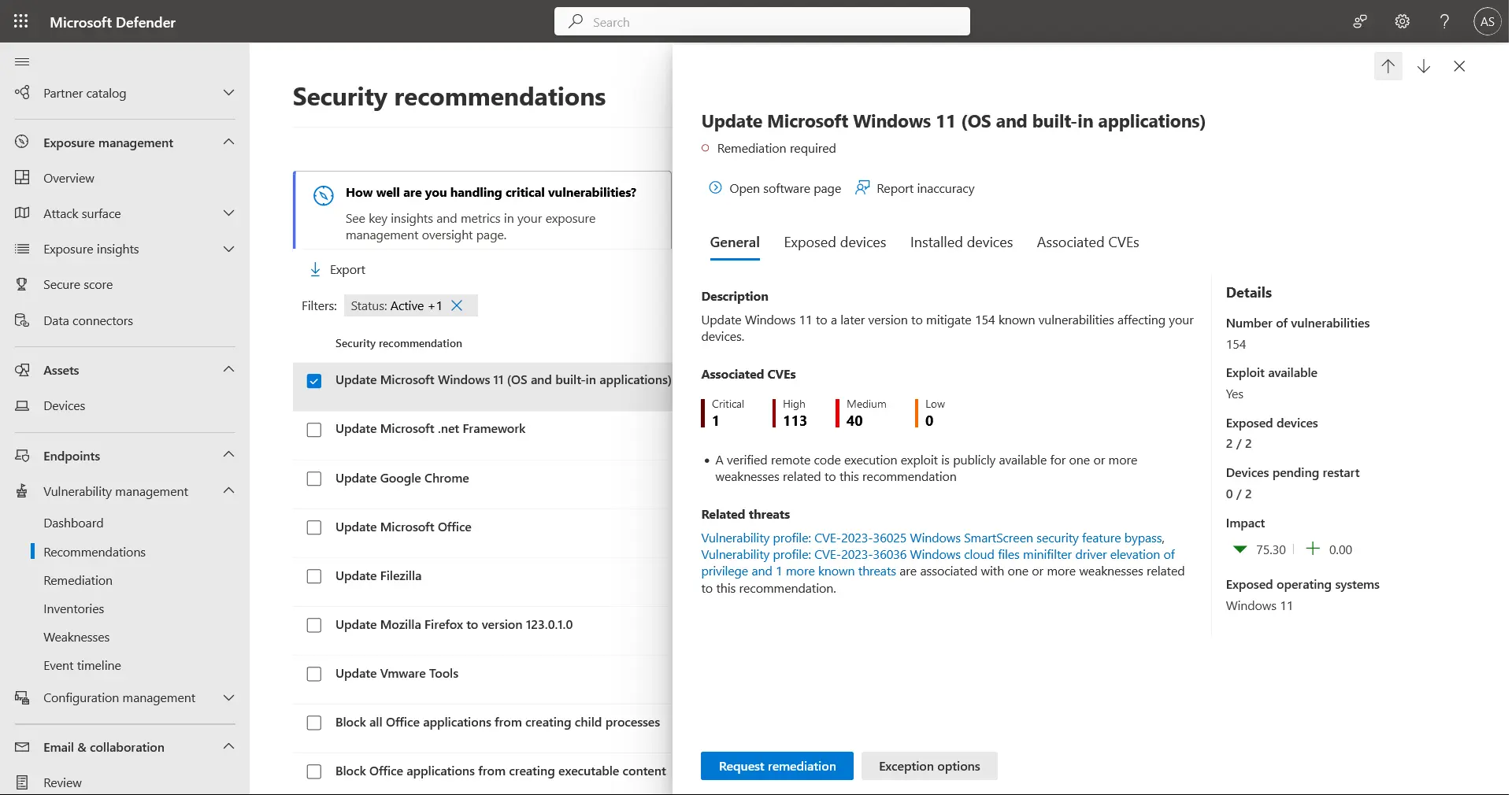

W zakładce „Vulnerability management” (zarządzanie podatnościami) otrzymuje szczegółowe informacje na temat stanu aktualizacji wszystkich systemów oraz zainstalowanych na komputerach aplikacji. Za pomocą kilku kliknięć możemy zaplanować w dogodnym czasie zbiorczą aktualizację systemu Windows 11 lub na przykład przeglądarki Chrome, czy też innego oprogramowania.

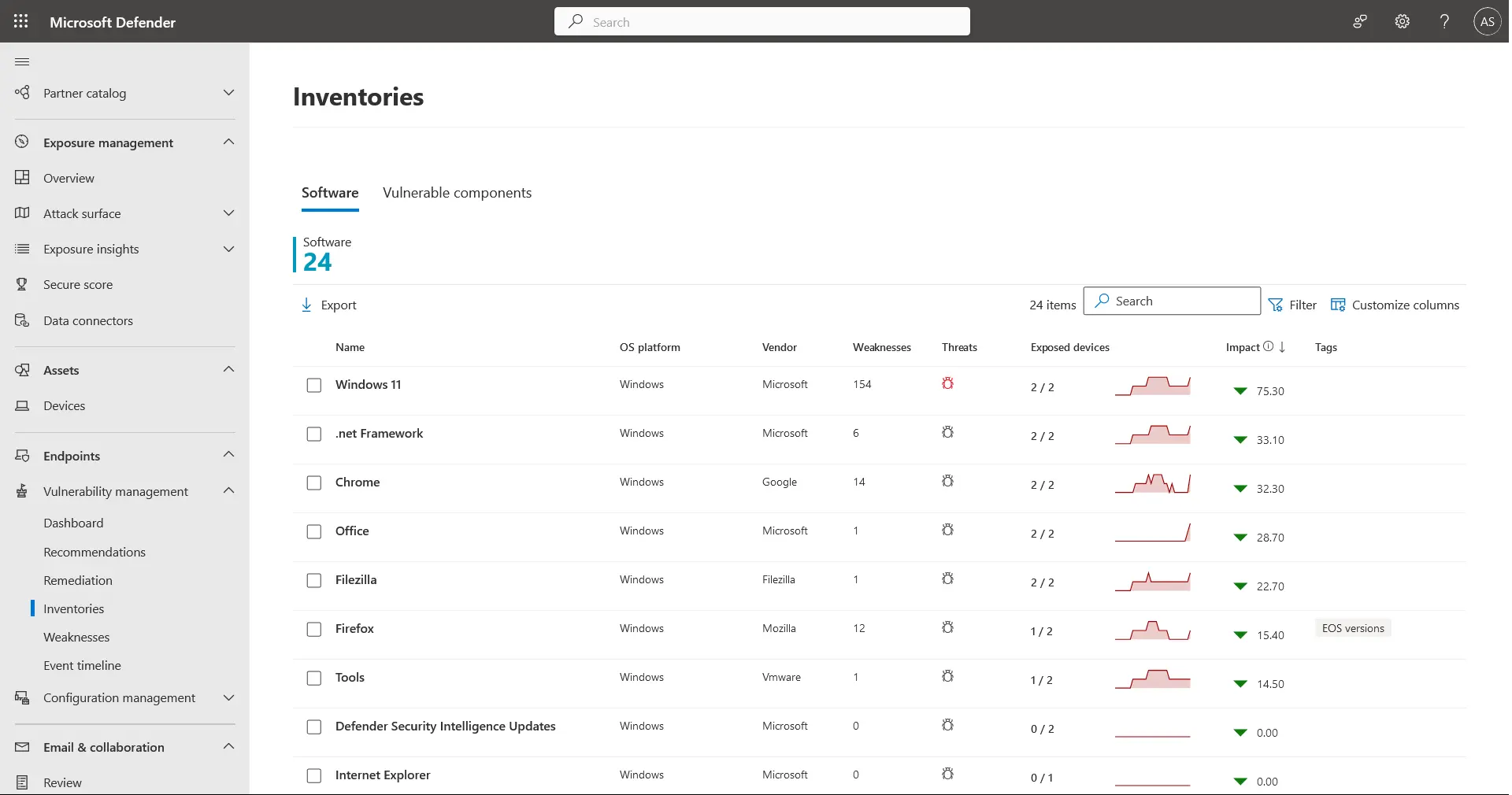

Moduł ten utworzy także listę oprogramowania dostępnego w całej infrastrukturze. Przygotowanie do audytowania pod kątem np. licencji staje się jeszcze łatwiejsze (zakładka „Inventories”).

Dla kogo jest Microsoft Defender for Business?

Microsoft Defender for Business to nowoczesne rozwiązanie ochronne. Będziemy je systematycznie testować w serii badań pt. „Advanced In-The-Wild Malware Test”. Pierwsze wyniki pojawią się po zakończeniu edycji w marcu 2024. Już wcześniej testowaliśmy wersję dla użytkowników indywidualnych i skomentuję to tak, że poziom ochrony delikatnie odbiega od średniej pozostałych producentów. Z modułem EDR powinno być lepiej, ale o tym przekonamy się już po publikacji najnowszych wyników. Dodatkowo rozpoczęliśmy test rozwiązań klasy EDR-XDR, gdzie także zamierzamy podzielić się naszą analizą z przeglądu EDR w pakiecie Microsoft Defender for Business.

Podsumowując prawidłowo skonfigurowane rozwiązanie może na wysokim poziomie zabezpieczać małe i średnie firmy do 300 użytkowników. W zamian odwdzięczy się wysoką automatyzacją i szczegółowością oraz fajnymi funkcjami wspomagającymi przegląd bezpieczeństwa całej infrastruktury: powiadomi w razie wystąpienia alarmu/incydentu, automatycznie naprawi problem z zagrożeniem, zaproponuje dodatkowe środki naprawcze, wskaże podatności systemowe, ujawni słabą konfigurację kont użytkowników i systemów, pozwoli szybko i intuicyjnie zarządzać podatnościami i wiele więcej. A to wszystko z jednej konsoli dostępnej przez przeglądarkę.

Czy ten artykuł był pomocny?

Oceniono: 0 razy