Absolutnie genialne narzędzie opublikowała firma Carbon Black. Binary Emulation Environment, w skrócie BinEE, potrafi przechwytywać najważniejsze zmiany dokonywane przez złośliwe oprogramowanie w systemie Windows. I co najlepsze, aplikację można zainstalować i używać pod Linuksem, Windows i macOS.

BinEE jest emulatorem, a nie sandbox’em czy środowiskiem rzeczywistym. Wadą tego rozwiązania jest brak możliwości wykonania dynamicznej analizy złośliwego oprogramowania w prawdziwym środowisku roboczym. Ale w końcu to „tylko” dobry emulator, prawda?

Do działania programu wymaga się przekopiowania bibliotek DLL z Windows z katalogu c:windowssystem32. Niektóre z bibliotek są chronione przed dostępem, dlatego najlepiej skopiować pliki z poziomu LiveUSB z dowolnej dystrybucji Linuksa.

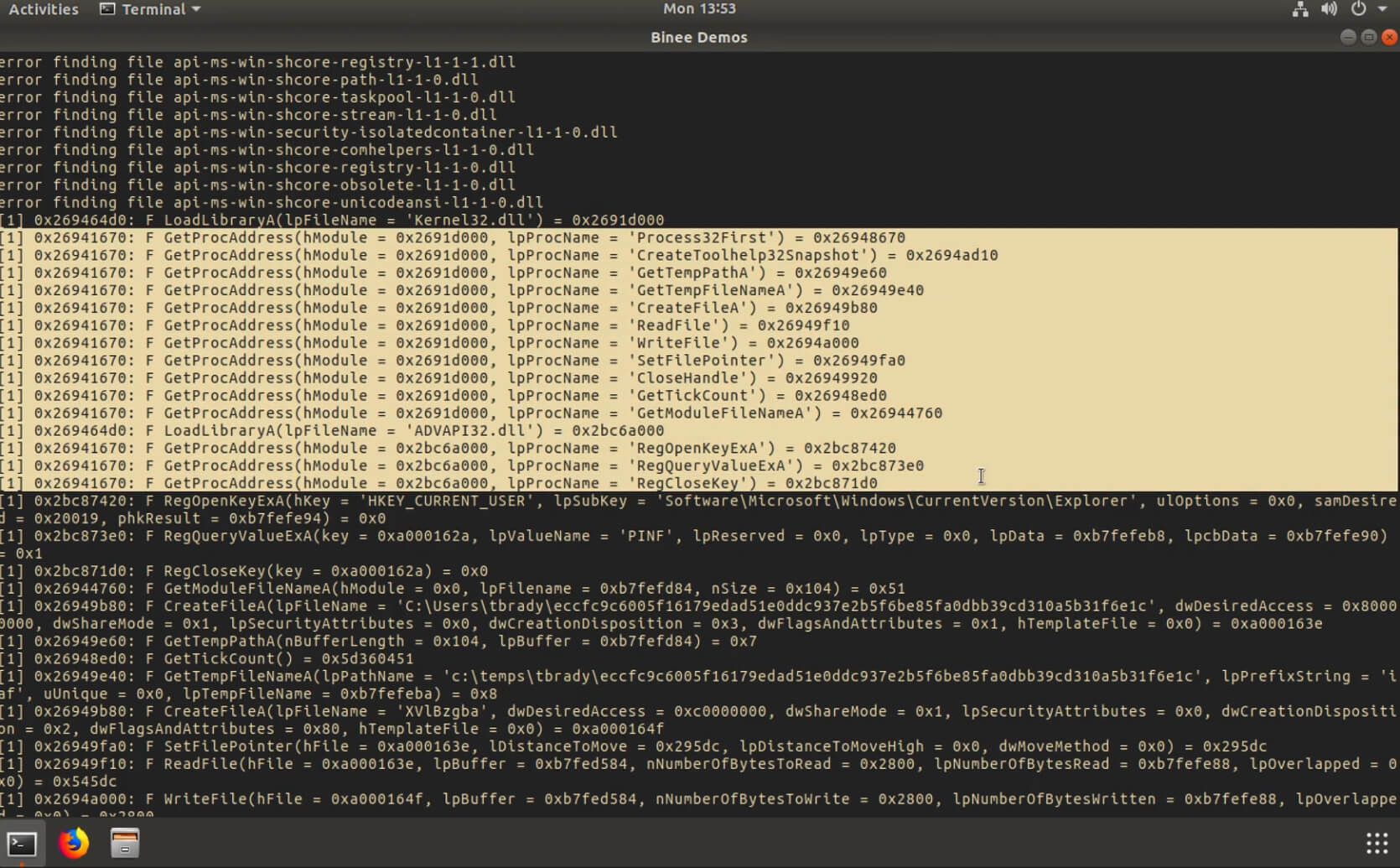

Za pomocą narzędzia można uruchomić binarną próbkę i sprawdzić czy np. tworzy nowe złośliwe oprogramowanie albo z jakich funkcji WinAPI korzysta malware — CreateFileA, WriteFile, GetCurrentProcess, RegCloseKey itp.

BinEE z pewnością może pomóc osobom, które zajmują się analizą złośliwego kodu. Przy okazji i w tym kontekście warto przyjrzeć się rozszerzonym możliwościom najnowszego Sysmon 10.

Narzędzie, instrukcja instalacji i demo na filmiku, są dostępne na tej stronie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy