W kontekście prywatności szyfrowanie danych jest równie ważne, co szyfrowanie komunikacji sieciowej z wykorzystaniem tuleni VPN. Jednak różnica, jak ich dzieli to sposób zabezpieczenia danych na wypadek kradzieży w wyniku cyberataku, tradycyjnej kradzieży urządzenia lub po prostu zgubienia smartfona lub laptopa.

W dniu #6 poruszamy kwestie szyfrowania plików i całych dysków.

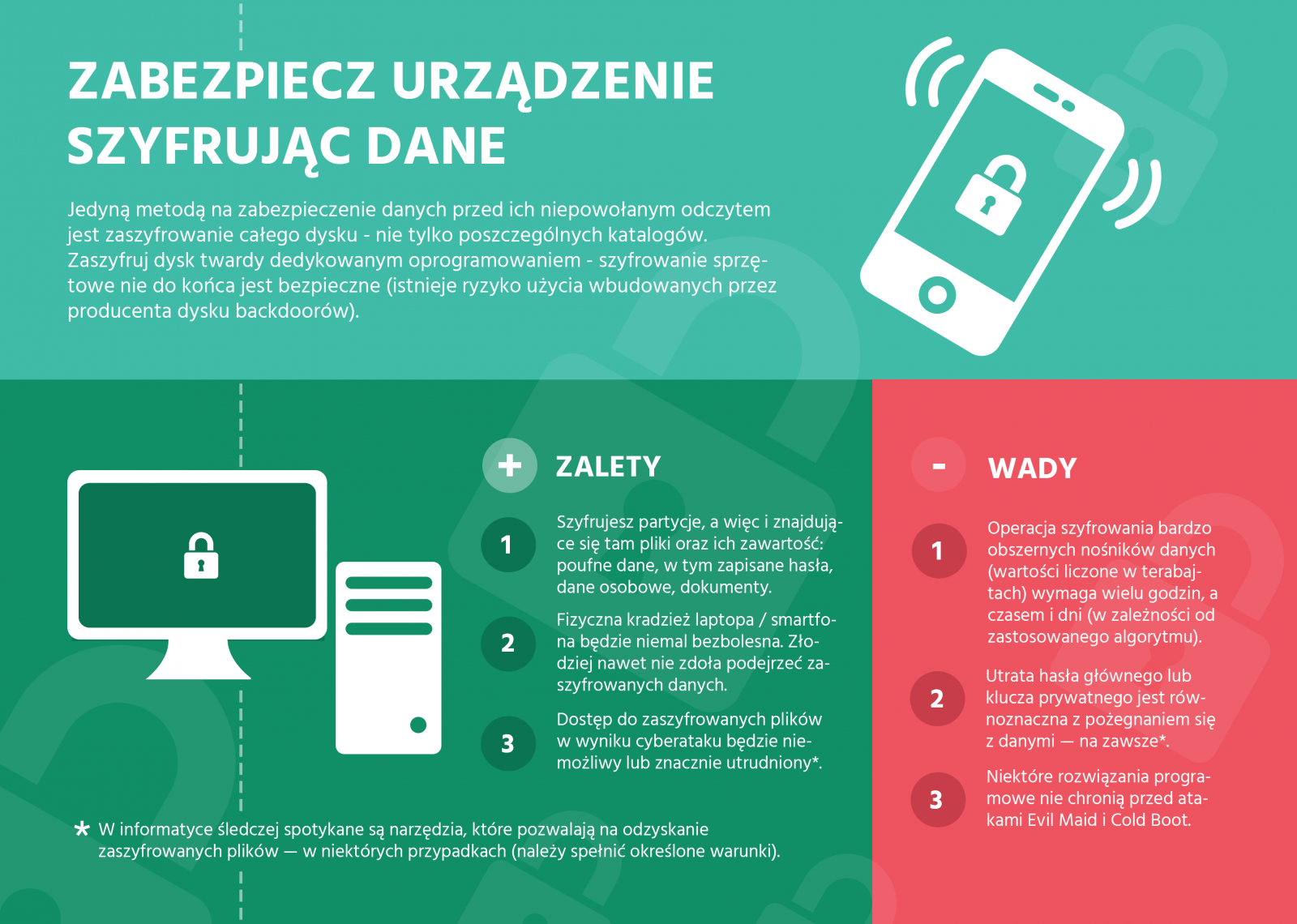

Szyfrowanie dysków: szyfrowanie całego dysku charakteryzuje się brakiem dostępności do plików bez podania hasła przed załadowaniem systemu operacyjnego. Jeśli w wyniku kradzieży stracicie laptopa, nikt nie będzie w stanie dobrać się do waszych danych. Jednak szyfrowanie w ten sposób ma swoje wady — jeśli przyjdzie wam podłączyć dysk do innego komputera, aby odczytać z niego dane — niestety, ale nic z tego (jedynym rozwiązaniem jest próba złamania hasła lub format).

Szyfrowanie plików: szyfrowane są tylko konkretne pliki lub całe foldery wskazane przez użytkownika. Zostają one umiejscowione w bezpiecznym kontenerze, do którego dostęp wymaga podania hasła. Jest to łatwa metoda zabezpieczenia poufnych informacji i rekomendowana dla początkujących.

Zobacz także:

Dzień #1: Bezpieczeństwo sieci bezprzewodowej

Dzień #2: Prywatność komunikacji sieciowej

Dzień #3: Metadane zawarte w zdjęciach

Dzień #4: Bezpieczeństwo kart płatniczych

Dzień #5: Poufne informacje

Czy ten artykuł był pomocny?

Oceniono: 0 razy