Co miesiąc nawet 700 organizacji staje się ofiarami grup ransomware. Według najnowszego raportu „State of Ransomware Q1 2026” firmy Check Point Research, ogólna liczba ataków jest bliska historycznych maksimów. Równolegle zmienia się obraz ataków dla okupu – na rynku jest mniej graczy, ale bardziej skutecznych.

W pierwszym kwartale 2026 r. analitycy z Check Point Research śledzili ponad 70 aktywnych witryn z wyciekami danych, które rejestrowały średnio ponad 700 ofiar miesięcznie przy minimalnych wahaniach między styczniem a marcem. Chociaż wyniki rok do roku (YoY) sugerują niewielki spadek w porównaniu do Q1 2025, to porównanie okazuje się mylące. Ubiegłoroczne statystyki zostały sztucznie zawyżone przez jedną masową kampanię. Po usunięciu tej anomalii aktywność ransomware faktycznie wzrosła.

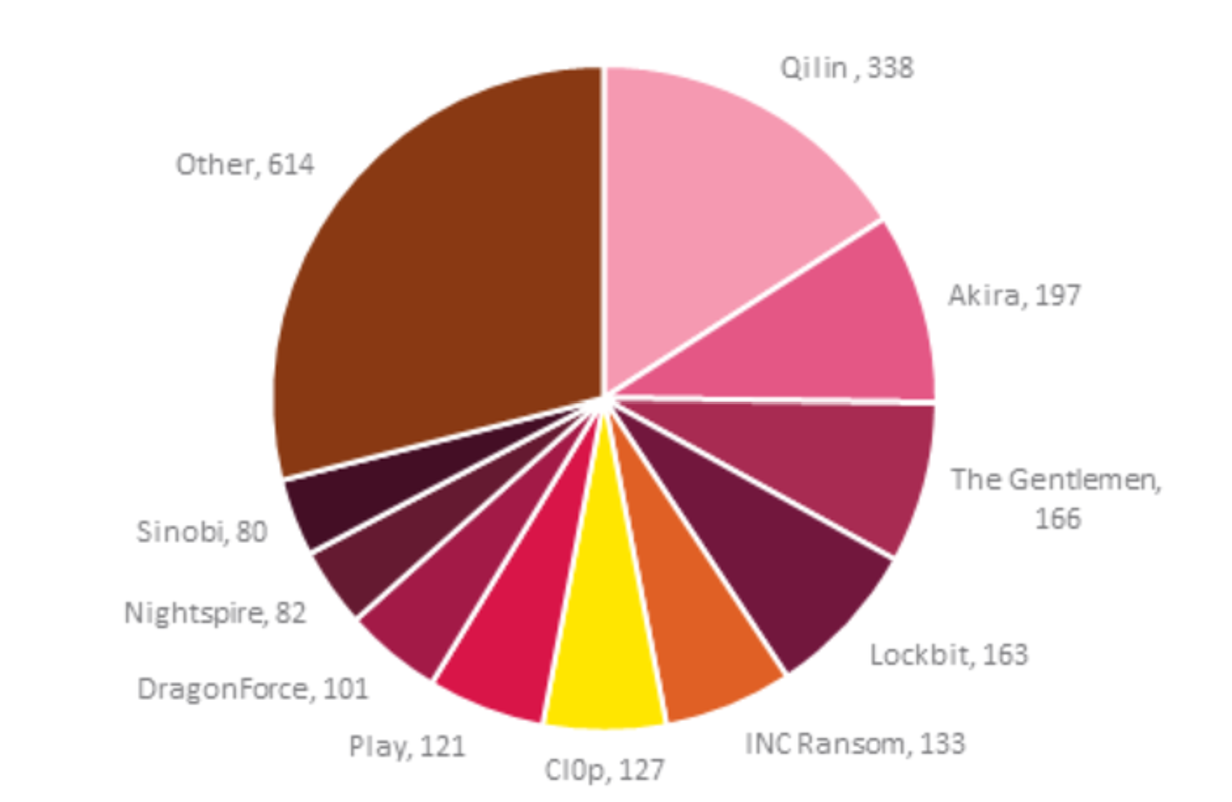

Najważniejszą zmianą w tym kwartale nie jest liczba ataków, lecz to, kto je przeprowadza. Okazuje się, że rynek grup hakerskich, odpowiedzialnych za ataki dla okupu konsoliduje się… Podczas gdy w Q3 2025 aktywność była rozproszona na rekordową liczbę grup, do Q1 2026 ich liczba spadła, a udział rynkowy największych operatorów przekroczył 70%.

Eksperci Check Pointa tłumaczą to presją organów ścigania i zakłóceniami infrastruktury, które eliminują mniejszych graczy. Silniejsze grupy przetrwały, wchłonęły rozproszonych współpracowników (affiliates) i urosły w siłę.

W Q1 2026 grupy takie jak Qilin, Akira, The Gentlemen i LockBit odpowiadały łącznie za 41% wszystkich ofiar. Skonsolidowane operacje są zazwyczaj lepiej zorganizowane, bardziej spójne operacyjnie i odporniejsze na próby ich zablokowania.

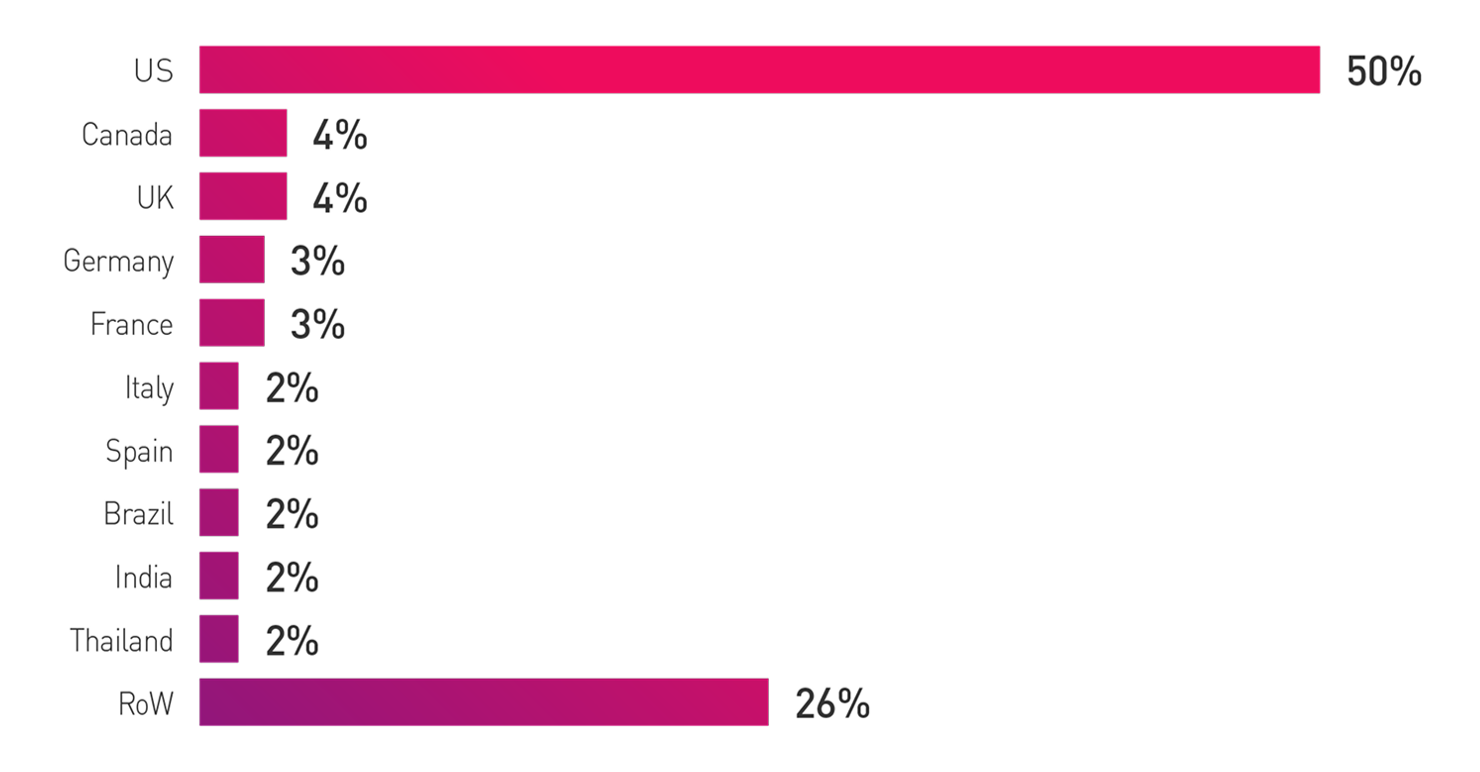

Głównym celem ataków dla okupu pozostają Stany Zjednoczone, odpowiadając za równe 50% wszystkich odnotowanych ofiar. Wynik ten związany jest przede wszystkim z dużą ilością przedsiębiorstw oraz rozwiniętej infrastruktury cyfrowej w tym kraju. Kolejne miejsca zajmują Kanada (4%) oraz Wielka Brytania (4%), a tuż za nimi plasują się Niemcy (3%) i Francja (3%). Zdaniem analityków Check Pointa najczęściej atakowanymi branżami są produkcja, usługi biznesowe, ochrona zdrowia oraz sektory przemysłowe.

Powraca LockBit

Najskuteczniejszym łowcą jest obecnie grupa Qilin, który w pierwszym kwartale roku zaatakowała 338 organizacji na całym świecie. Za jej plecami znajduje się Akira z 197 ofiarami w pierwszych trzech miesiącach 2026 roku; jednak najciekawszy przypadek to zamykający czołową trójkę gang The Gentlemen. „Dżentelmeni” stali się jedną z wiodących sił w zaledwie kilka miesięcy od rozpoczęcia działalności. Ich sukces opiera się na skali wcześniej przygotowanych dostępów (pre-positioned access). Zamiast polegać na powolnej i przypadkowej eksploatacji luk, grupa operuje na ogromnych bazach przejętych punktów wejścia do sieci.

Ich model działania wyróżnia się przede wszystkim geograficznie: tylko 13% ofiar pochodziło z USA (przy średniej rynkowej wynoszącej 49,6%), a ataki koncentrowały się w regionie APAC i Ameryce Łacińskiej. Nie wynika to z celowego unikania celów w USA, lecz odzwierciedla miejsca, w których grupa posiadała już gotowe dostępy. Napastnicy coraz częściej atakują tam, gdzie mają otwartą drogę, a niekoniecznie tam, gdzie ofiary są najbogatsze.

Jedną z najbardziej rozpoznawalnych i odpornych grup ransomware na świecie jest LockBit, która w pierwszym kwartale 2026 roku potwierdziła swój powrót do ścisłej globalnej czołówki. Historia grupy to ciągła walka z organami ścigania, z której wielokrotnie wychodziła obronną ręką. Po znaczących operacjach służb mundurowych w 2024 roku (m.in. „Operation Cronos”), które miały na celu rozbicie grupy, LockBit zdołał odbudować swoją infrastrukturę i w Q1 2026 odnotował 163 ofiary. Grupa nadal stosuje schemat podwójnego wymuszenia (double-extortion), polegający na szyfrowaniu danych i jednoczesnej groźbie ich upublicznienia na specjalnych stronach z wyciekami (Data Leak Sites), jeśli okup nie zostanie wpłacony.

Czy ten artykuł był pomocny?

Oceniono: 1 razy