W ostatnich tygodniach kilkukrotnie odnotowywano ataki z udziałem próbek ransomware na uczelnie wyższe oraz prywatne przedsiębiorstwa. Niezbyt szerokim echem w mediach przechodziły informacje o cyberatakach w USA — ofiarą padła m.in. spółka VT San Antonio Aerospace specjalizująca się w naprawie i modyfikacjach części kompozytowych dla linii lotniczych. Firma zatrudnia 1000 pracowników.

Do podobnego incydentu doszło na Uniwersytecie Michigan. Według doniesień władz uczelni cyberprzestępcy uzyskali dostęp do danych pracowników i studentów. Uniwersytet Columbia też nie uchronił się przed cyberatakami. Uczelnia zapłaciła oszustom po tym jak hakerzy zaszantażowali władze upublicznieniem danych osobowych.

Z ranosmware zmaga się przedsiębiorstwo Conduent z sektora BPO. Gigant obsługuje obsługuje większość firm z listy Fortune 100 i ponad 500 podmiotów rządowych. Zatrudnia ponad 65 000 pracowników w ponad 40 krajach. Przychody tej firmy wyniosły ponad miliard dolarów w pierwszym kwartale 2020 roku.

Kopia zapasowa nie chroni przed wyciekiem danych

Interesujących, najświeższych informacji o ransomware, dostarczyła firma Emsisoft, producent oprogramowania anty-malware dla firm i użytkowników indywidualnych. Eksperci zaobserwowali zacieranie się granic pomiędzy atakami ransomware a wyciekami danych. Często dochodzi do sytuacji, kiedy cyberprzestępcy tworzą własne strony internetowe, na których publikują skradzione dane od swoich ofiar.

W pierwszym kwartale 2020 roku dominują cyberataki polegające na zaszyfrowaniu danych w celu wymuszenia zapłaty okupu oraz groźby upublicznienia skradzionych informacji w przypadku nie podejmowania działań prowadzących do spełnienia żądań przestępców. Skradzione dane firmowe służą do zaatakowania ich partnerów biznesowych albo do opublikowania sekretów przedsiębiorstwa.

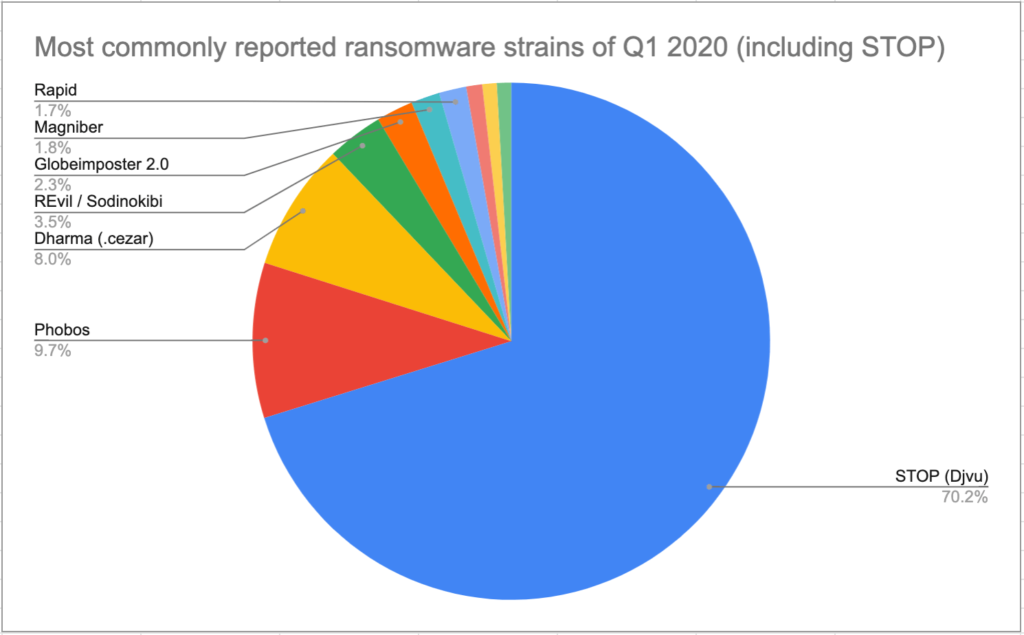

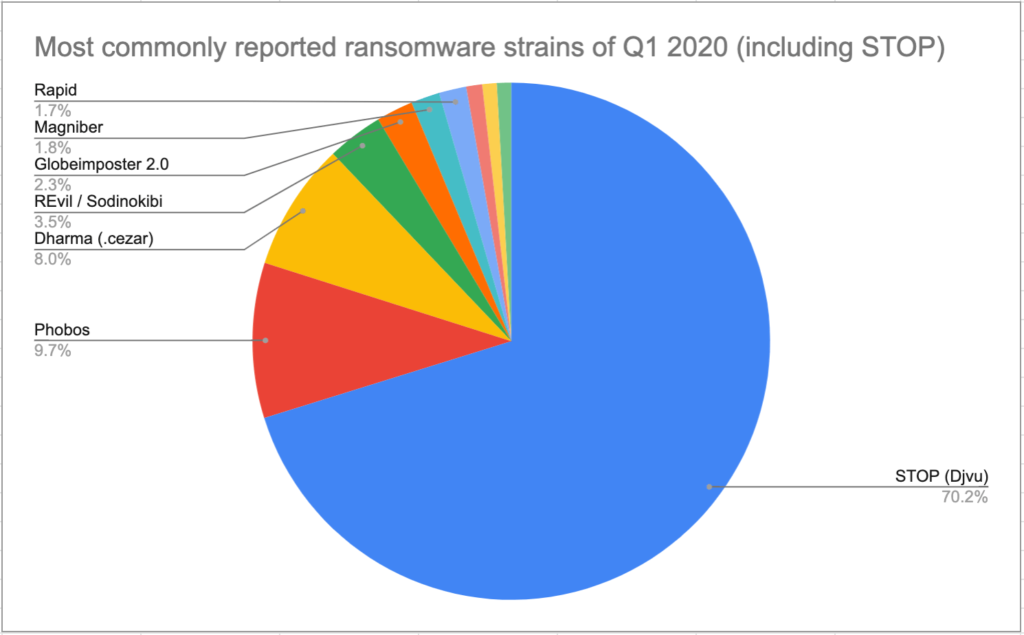

Do najczęstszych odmian ransmware, które używano w cyberatakach, zaliczamy:

- STOP (Djvu): 70.20%

- Phobos: 9.70%

- Dharma (.cezar): 8.00%

- REvil / Sodinokibi: 3.50%

- Globeimposter 2.0: 2.30%

- Magniber: 1.80%

- Rapid: 1.70%

- Rapid 2.0 / 3.0: 1.00%

- Ryuk:0.90%

- Zeppelin: 0.90%

Firmy nie mogą polegać wyłącznie na kopii zapasowej w dobie wycieków danych

Kopia zapasowa jest niezbędna, aby chronić przedsiębiorstwo przed groźnymi konsekwencjami wizerunkowymi, finansowymi i prawnymi. Archiwizacja danych może załagodzić cyberatak lub całkowicie odbudować zaatakowane środowisko pracy, ale nie uchroni przed wyciekiem informacji. Rodzący się nowy trend w cyberatakach łączenia próbek ransomware z eksfiltracją danych stwarza poważne ryzyko dla organizacji, w związku z tym firmy muszą koncentrować swoje wysiłki także na zapobieganiu, a nie poleganiu wyłącznie na kopii zapasowej.

Przedsiębiorstwa muszą rozważyć wdrożenie rozwiązania zapobiegającemu wyciekom (DLP, Data Leak Prevention). Dodatkowo takie rozwiązanie może być jeszcze bardziej przydatne, ponieważ wyciek nie zawsze jest skutkiem cyberataku z zewnątrz. Ktoś z wewnątrz firmy może wykradać dane poprzez przeglądarkę, program pocztowy, komunikator albo zdjęcia wykonane służbowym smartfonem.

Czy ten artykuł był pomocny?

Oceniono: 0 razy