Nie jest to regułą, więc nie możemy uderzyć w stół i stanowczo zakomunikować. Niestety zbyt często dochodzi do potwierdzenia słów, że jeżeli coś jest za darmo, to najprawdopodobniej płacimy za to prywatnością (i niekiedy bezpieczeństwem cyfrowym). Jeżeli więc szefostwo firmy Zoom zaczyna kombinować z dotarciem do jeszcze większej ilości użytkowników, i to za darmo, to kto tak naprawdę na tym skorzysta? W apogeum pandemii COVID-19 aplikacja do wideo-rozmów była aktywnie używana przez ponad 400 milionów użytkowników dziennie. Nie bez powodu musimy zapytać, czy to w ogóle możliwe bez podnoszenia kosztów subskrypcji online?

Firma Zoom w styczniu 2020 roku została wyceniona na ponad 16 miliardów dolarów. Dwa miesiące później zwiększyła swoją spekulacyjną wartość do ponad 40 miliardów. Zamykanie ludzi w domach spowodowało, że Zoomowi udało się zwiększyć liczbę użytkowników z 10 milionów w styczniu 2020 roku do ponad 200 milionów w marcu 2020 i ponad 300 milionów miesiąc później. Zoom, podobnie jak wiele innych „bezpłatnych” usług i portali społecznościowych, jest oskarżany o wprowadzanie swoich klientów w błąd. Eksperci co do bezpieczeństwa aplikacji też mają do zarzucenia.

Zoom na cenzurowanym przez zachodnie media

Były już szef zarządu został oskarżony przez Departament Sprawiedliwości o pomoc Chinom w zidentyfikowaniu uczestników publicznego i otwartego spotkania internetowego upamiętniającego serię protestów w Chinach w czerwcu 1989 roku. Serię dowodów w sprawie przedstawił pracownik Federalnego Biura Śledczego.

Rocznica ta jest jednym z bardziej cenzurowanych wydarzeń w Chinach. Były już dyrektor Julien Jin tłumaczył się presją rządu chińskiego, którzy żądał od niego, aby cenzurować wrażliwe tematy polityczne z chińskimi uczestnikami bez względu na ich aktualną lokalizację.

Julien Jin jest oskarżany o ujawnienie tożsamości: miejsca zamieszkania, adresów IP i adresów e-mail uczestników konferencji rządowi w Chinach. Firma Zoom z siedzibą w USA w odpowiedzi na oskarżenia zwolniła Jina z funkcji dyrektora wykonawczego, twierdząc, że naruszył on politykę firmy. Pozostali pracownicy, którzy mogli być powiązani z Julienem Jin, pozostaną na urlopie do czasu zakończenia dochodzenia.

Czy aplikacja jest zagrożeniem dla prywatności i bezpieczeństwa firmowego?

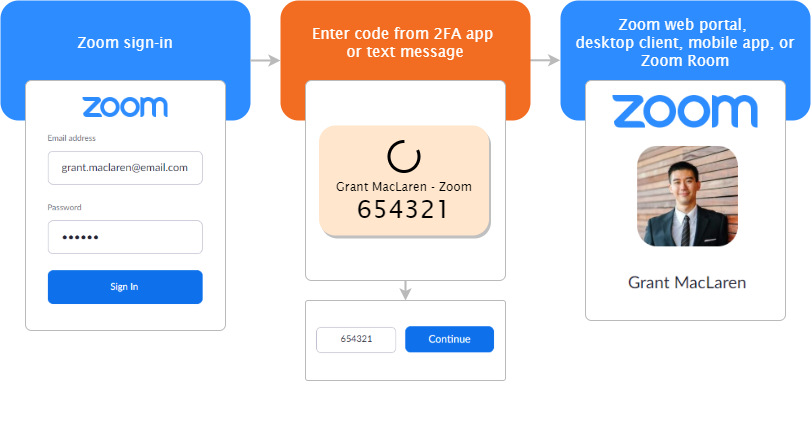

Oczywiście to zależy do czego jest wykorzystywany i czy jest prawidłowo zabezpieczony. Jeżeli tego nie zrobiono to należy jak najszybciej wdrożyć dwuskładnikowe logowanie dla Zoom.

Zebrało się niepotwierdzonych informacji o bezpieczeństwie Zooma. Firma Rapid7 opublikowała chyba najlepsze zestawienie. Nie wszystkie oskarżenia są prawdziwe, albo są bardziej złożone niż się wydaje.

Na przykład niepoważne jest to, że Zoom ujawniało dane osobowe Facebookowi. Aplikacja Zoom iOS, owszem, wysyłała dane do Facebooka, a tylko i wyłącznie wówczas, jeżeli ktoś zakładał konto w Zoom za pomocą tzw. „logowania z użyciem Facebooka”. Dane, które były przekazywane, ze względu na mechanizm Facebooka, dotyczyły technicznych informacji o urządzeniu, jak i tego, że Facebook ustawiał unikalny identyfikator, podobny do pliku cookie, prawdopodobnie w celach marketingowych i profilujących użytkownika. W związku z tym Zoom został niesłusznie oskarżony o sprzedawanie danych użytkowników Facebookowi. Tak czy inaczej usunięto z aplikacji dla iOS logowanie via Facebook.

Szyfrowanie wideokonferencji

Kolejna plotka to niestety fakt. Dotyczy szyfrowania wideokonferencji i rozmów tekstowych. Zoom w swoich materiałach pisał, że szyfrują rozmowy za pomocą end-to-end. Udowodniono, że szyfrowanie nie było realizowane tą metodą, a z użyciem AES-128+ECB w protokole internetowym HTTPS i certyfikatami SSL, i że jest to metoda uważana nie do końca za bezpieczną dla instytucji, organizacji i ludzi na wysokich stanowiskach.

Nie wiadomo kto dopuścił do opublikowania tak sprzecznych informacji. Firma próbowała się tłumaczyć, że mimo wszystko użytkownicy byli chronieni przed podsłuchaniem konferencji. Eksperci odpowiadają, że osoby, które oczekiwały szyfrowania end-to-end, dowiedziały się o tym po fakcie. Analizę szyfrowania w Zoom podsumowano tak:

Zoom nie nadaje się do rozmów na tematy ściśle tajne, bardzo wrażliwe kwestie związane z własnością intelektualną, niebezpieczne informowanie o nieprawidłowościach wobec represyjnego rządu lub planowanie i wykonywanie spisków przestępczych. Jeśli są to Twoje działania związane z pracą zdalną Zoom nie jest dla Ciebie odpowiedni.

Tak czy inaczej firma posłuchała użytkowników. Prace nad prawdziwym szyfrowaniem end-to-end zostały rozpoczęte w maju 2020. W październiku Zoom opublikowało na blogu, że można już używać szyfrowania end-to-end. Tego prawdziwego. Dodatkowe dane techniczne są dostępne w tym artykule.

Zoom — ufać, ale nie bagatelizować problemów

Aby dobrze zrozumieć pozostałe kontrowersyjne tytuły warto zaznajomić się z tekstami źródłowymi, które są dobrze opisane na blogu firmy Rapid7. Niektóre wcale nie są tak groźne, jak przedstawiano je w mediach:

- W specyficznym scenariuszu Zoom może „ujawnić” hasło systemu Windows innym użytkownikom.

- W MacOS agresywnie nakłaniano użytkowników do zainstalowania aplikacji.

- Błąd w Zoom mógł być użyty do instalowania złośliwego oprogramowania.

- Chiny mogą podsłuchiwać połączenia Zoom, a szyfrowanie jest do bani. Co było wtedy prawdą. Obecnie producent umożliwia już prawdziwe używanie szyfrowanie end-to-end.

Zoom, jak każda inna aplikacja, jest i będzie podatna na różnego rodzaju ataki i błędy. Jako firma warta miliardy dolarów niemal każdego dnia obsługuje setki milionów użytkowników. I oczywiście znajduje się w kręgu zainteresowań hakerów. Bez dwóch zdań jeszcze nie raz usłyszymy o Zoomie. Wówczas trzeba weryfikować wszystkie informacje, a już teraz warto zabezpieczyć swoje konto Zoom za pomocą dwuskładnikowego logowania.

Czy ten artykuł był pomocny?

Oceniono: 0 razy