Bezpieczeństwo organizacji, które używają usług katalogowych Microsoft, ściśle jest powiązane z zaprojektowaną polityką bezpieczeństwa, w skład której wchodzą ograniczenia nałożone na konta użytkowników i administratorów. Eskalacja uprawnień jest jednym z najczęstszych problemów związanych z przełamywaniem administracyjnych zabezpieczeń w przedsiębiorstwach i między innymi z tego powodu powstają poradniki dotyczące konfiguracji polityk GPO, Kerberos, uprawnień użytkowników, ustawień bezpieczeństwa itp. Aby nad tym wszystkim zapanować, warto korzystać z narzędzi, które za pomocą graficznych konfiguratorów ujawnią najważniejsze problemy związane z zabezpieczeniami i wykonają audyt konfiguracji, która ma wpływ na ochronę przedsiębiorstwa.

Jednym z takich narzędzie jest Microsoft Monitoring Agent do wykonywania oceny zabezpieczeń usługi Active Directory. Aplikacja koncentruje się na kilku filarach, takich jak:

- Przegląd procesów operacyjnych.

- Przegląd uprzywilejowanych kont/grup oraz standardowe działania z zakresu obsługi kont.

- Przegląd zaufania domen i lasów.

- Przegląd konfiguracji systemu operacyjnego, poprawek zabezpieczeń i poziomów aktualizacji.

- Przegląd domen i konfiguracji kontrolerów domeny z uwzględnieniem wytycznych firmy Microsoft.

- Przegląd delegowania uprawnień obiektów w usłudze Active Directory.

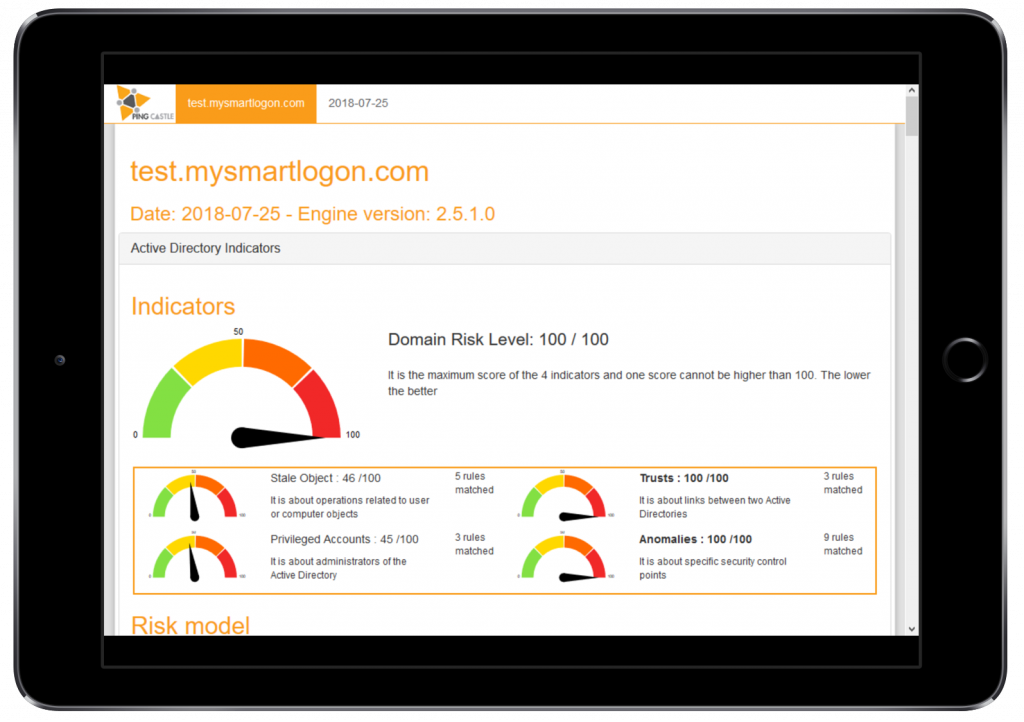

Innym darmowym narzędziem (o publicznym kodzie źródłowym) jest PingCastle, które zostało zaprojektowane do szybkiej oceny poziomu bezpieczeństwa AD przy użyciu metodologii opracowanej na prywatnym Uniwersytecie Carnegie Mellon w Pittsburghu (USA).

Oprogramowanie potrafi ocenić poziom ryzyka dotyczący bezpieczeństwa Active Directory na podstawie m.in.:

- Utworzony raport ryzyka, który podsumowuje najważniejsze informacje zebrane z Active Directory.

- Monitorowanie stanu bezpieczeństwa w środowiskach, które nie mają dostępu do publicznego Internetu.

- Skanowanie stacji roboczych pod kątem uprawnień lokalnego administratora, dostępu użytkowników do udziałów sieciowych itp.

- Wskazówki i porady dotyczące rozwiązania problemów.

Narzędzie PingCastle jest dostępne do pobrania na stronach:

Aby dowiedzieć się więcej o PingCastle, warto przeczytać dokumentację:

Czy ten artykuł był pomocny?

Oceniono: 0 razy