Eksperci Cisco Talos przestrzegają przed najnowszą falą ataków phishingowych, wykorzystujących metody socjotechniczne do nakłonienia ofiar, by same nieświadomie złamały swoje zabezpieczenia lub ułatwiły ich obejście. Oszukanie ofiary wciąż jest najprostszym sposobem włamania się do sieci i nie wymaga zaawansowanej wiedzy programistycznej. Dzięki zastosowaniu AI, cyberprzestępcy coraz skuteczniej podszywają się pod organizacje z całego świata, w tym banki czy sklepy internetowe.

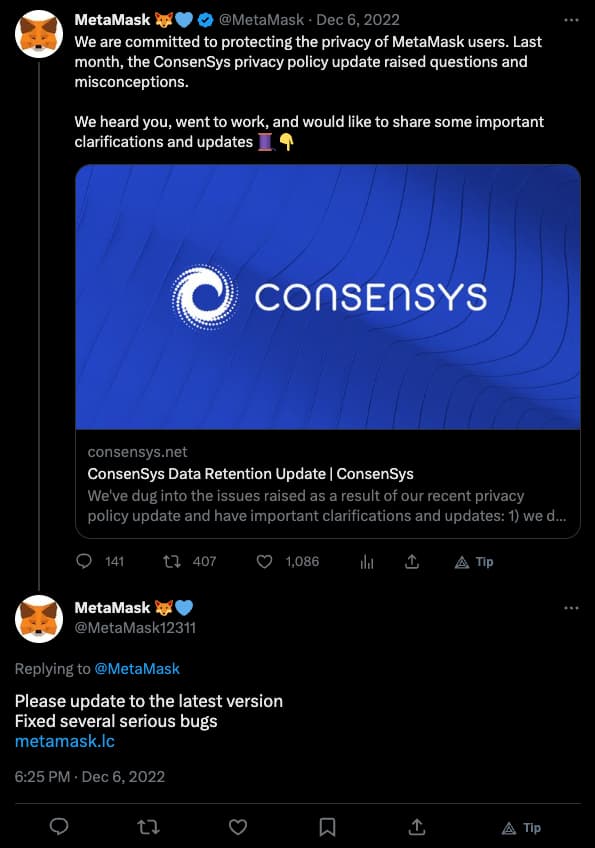

Phishing jest obecnie najpopularniejszą formą ataków socjotechnicznych. Najczęściej tego typu ataki oparte są o wiadomości e-mail, połączenia telefoniczne i wiadomości SMS. Należy jednak pamiętać, że można zostać zaatakowanym także w trakcie korzystania z mediów społecznościowych – niebezpieczne linki mogą być zamieszczane chociażby w komentarzach pod materiałami publikowanymi przez znajomych.

Eksperci Cisco Talos wyróżniają kilka najpopularniejszych podtypów phishingu, w tym:

- Spear phishing (skierowany w użytkowników konkretnej grupy, najczęściej w postaci złośliwych wiadomości e-mail),

- Whaling (wycelowany w użytkowników zajmujących wyższe stanowiska w organizacjach, którzy mają dostęp do bardziej cennych informacji, np. danych wrażliwych),

- Smishing (prowadzony za pośrednictwem wiadomości SMS),

- Quishing (wykorzystujący spreparowane kody QR),

- Vishing (złośliwe połączenia telefoniczne).

Nie każdy phishing odbywa się online. Niektórzy cyberprzestępcy stosują podejście hybrydowe, w którym maile phishingowe zawierają numer telefonu, pod którym kontynuowany jest atak na ofiarę.

AI tworzy coraz bardziej wiarygodne przynęty phishingowe

Współczesne przynęty wykorzystywane w phishingu dzielą się na dwie podstawowe kategorie. Wiele ataków próbuje podszywać się pod codzienne transakcje, przybierając formę faktury lub rachunku. Inne wiadomości kierowane są do osób szukających informacji na bieżące tematy np. plotek o celebrytach czy informacji o ważnych wydarzeniach społecznych.

Dzięki łatwo dostępnym informacjom na zasadach open-source i publicznie dostępnym danym, cyberprzestępcy mają łatwy dostęp do setek informacji nt. potencjalnych ofiar. Wiedza ta może zostać użyta do tworzenia wiadomości phishingowych, aby zawierały tematy ważne dla atakowanych osób.

W tym celu cyberprzestępcy coraz częściej sięgają po aplikacje AI, takie jak ChatGPT, które mogą być wykorzystywane do generowania interesujących ofiary treści phishingowych. Mimo iż autorzy Chatu GPT stworzyli zabezpieczenia, cyberprzestępcy cały czas znajdują proste sposoby na ich obejście– czasem wystarczy po prostu sformułowanie pytania w zmieniony sposób.

Klonowanie głosu to kolejny element technologii AI, który prawdopodobnie znajdzie się w przyszłych atakach phishingowych. Technologia deepfake rozwinęła się już do tego stopnia, że użytkownicy mogą zostać oszukani przez znajomy głos przez telefon, a gdy narzędzia te staną się szerzej dostępne, spodziewamy się, że napastnicy wykorzystają to jako kolejny mechanizm phishingu.

Niektórzy napastnicy w ostatnich latach wykorzystali istniejące wątki wiadomości e-mail, aby zmusić ofiary do otwarcia załączników lub kliknięcia linków. Korzystając z aplikacji AI podobnych do ChatGPT, te złośliwe e-maile mogły być dostosowane do kontekstu wcześniejszych konwersacji.

Jak cyberprzestępcy unikają zabezpieczeń

Systemy cyberbezpieczeństwa stale monitorują sieć w poszukiwaniu potencjalnych treści phishingowych. Skuteczny cyberprzestępca musi znaleźć sposób na obejście zabezpieczeń, najczęściej zmuszając ofiarę do opuszczenia bezpiecznej sieci. Istnieje kilka sposobów, które wykorzystywane są w tym celu:

- Umieszczanie informacji tekstowych lub linków wewnątrz obrazów.

- Używanie dużych załączników, które nie mogą zostać zeskanowane ze względu na swój rozmiar.

- Przemycanie skryptów HTML.

- Używanie różnych typów plików załączników (.doc, .one, .lnk, chronionych hasłem .zip).

- Ukrywanie linków phishingowych za usługami skracania linków.

- Urozmaicanie treści wiadomości phishingowej poprzez umieszczanie w niej ukrytych tekstów-śmieci zaczerpniętych z książek.

- Używanie linków do nazw domen o podobnym wyglądzie, znanych jako typosquatting, lub nazw domen, które mają specjalnie spreparowane subdomeny, np. www.office.com.login.evilbadguy.com.

- Przesyłanie wiadomości z przechwyconych wcześniej kont.

- Wykorzystanie techniki ataku typu „przeglądarka w przeglądarce” (browser-in-the-browser).

Ochrona użytkowników przed atakami phishingowymi

W miarę jak treści phishingowe stają się coraz łatwiejsze do wygenerowania i dostosowania do konkretnej ofiary, są też one coraz trudniejsze do wykrycia. Potrzebna jest odpowiednia edukacja na temat tego, jak rozpoznać atak socjotechniczny. Dodatkowo, wdrożenie wieloskładnikowego uwierzytelniania, takiego jak np. Cisco Duo, jest solidną obroną, która może udaremnić ataki tego typu.

Zrozumienie regularnych wzorców ruchu sieciowego przy użyciu produktów takich jak Cisco Secure Network Analytics może pomóc pracownikom odpowiedzialnym za bezpieczeństwo sieci firmowej w rozpoznaniu nietypowej aktywności.

Dobrym pomysłem jest również dostarczanie wiadomości e-mail przez bezpieczną bramkę, taką jak Cisco Secure Email, która może skanować zawartość wiadomości pod kątem ataków typu phishing, złośliwego oprogramowania i innych niebezpieczeństw opartych na wiadomościach e-mail.

Produkty zabezpieczające DNS, takie jak Cisco Umbrella, mogą pomóc w uniemożliwieniu użytkownikom przechodzenia do domen wyłudzających informacje lub pobierania z nich treści.

Czy ten artykuł był pomocny?

Oceniono: 0 razy