Ciągle słyszymy, że program X czy Y są „najlepsze” (pod tym słowem może się kryć wiele, w zależności od użytkownika), a może warto zainteresować się wreszcie czymś innym? Tym razem pod nóż bierzemy program, który bierze udział w naszych codziennych testach w Laboratorium Antywirusowym — F-Secure Internet Security 2013. Chociaż interfejs nadal przypomina ubiegłoroczną edycję (i bardzo dobrze), rewolucyjnych zmian również nie uświadczymy jeśli chodzi o ochronę antywirusową. Co nieco zostało poprawione i dodane, ale bez fajerwerków. Na pierwszy rzut oka produkt wygląda niemal identycznie jak ten z 2012 roku. Projektanci F-Secure starannie przeanalizowali wszystkie ustawienia konfiguracyjne i uznali, że przeciętny użytkownik nie będzie potrzebował konkretnego ustawienia, w efekcie czego po prostu usunęli zbędne pozycje. Dla zaawansowanych użytkowników brzmi do niedorzecznie, ale biorąc pod uwagę, że zdecydowana większość to nie specjaliści ds. bezpieczeństwa, posunięcie Finów nabiera głębokiego sensu.

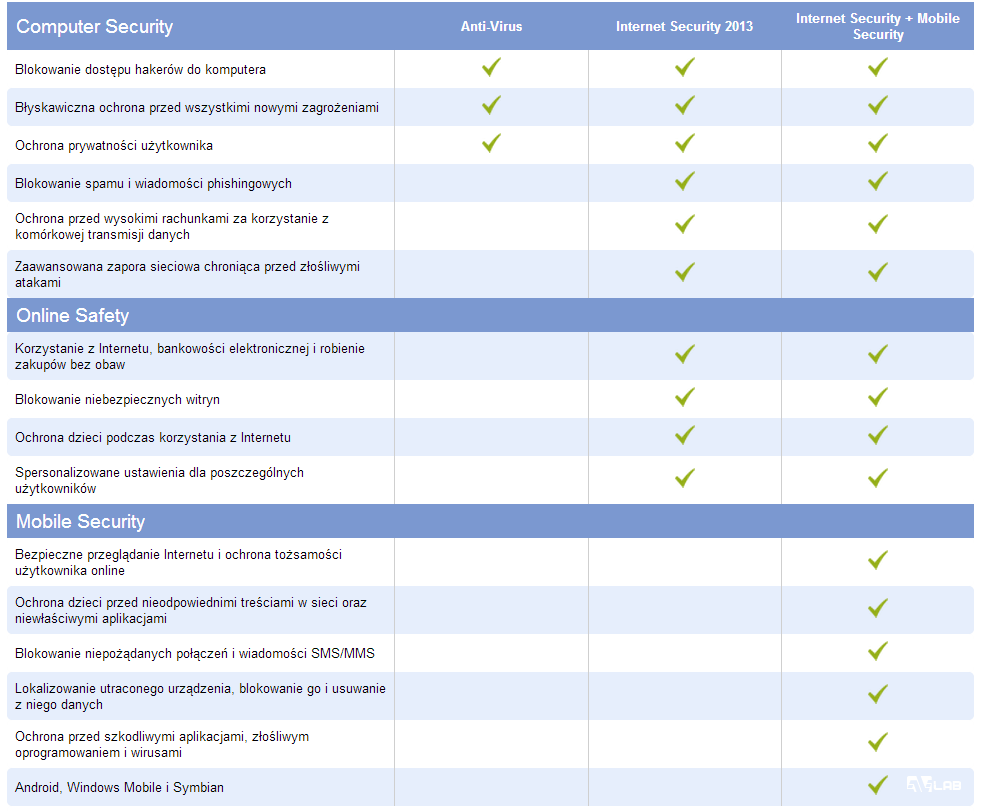

Poniższa tabelka przedstawia porównanie produktów F-Secure.

Instalacja

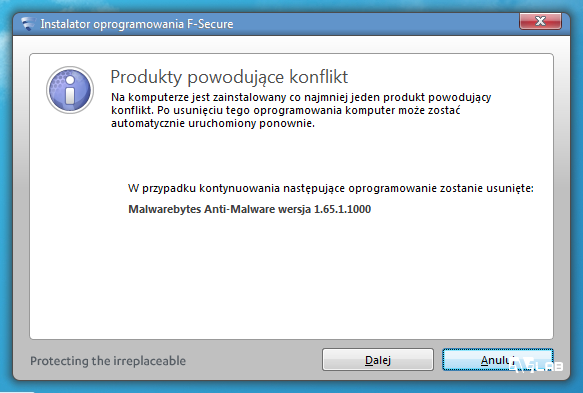

Jak to bywa w dzisiejszych czasach, instalacja nie przysparza żadnego problemu i polega na klikaniu „dalej”. Dla ciekawskich oczywiście istnieje instalacja z zaawansowanymi ustawieniami.

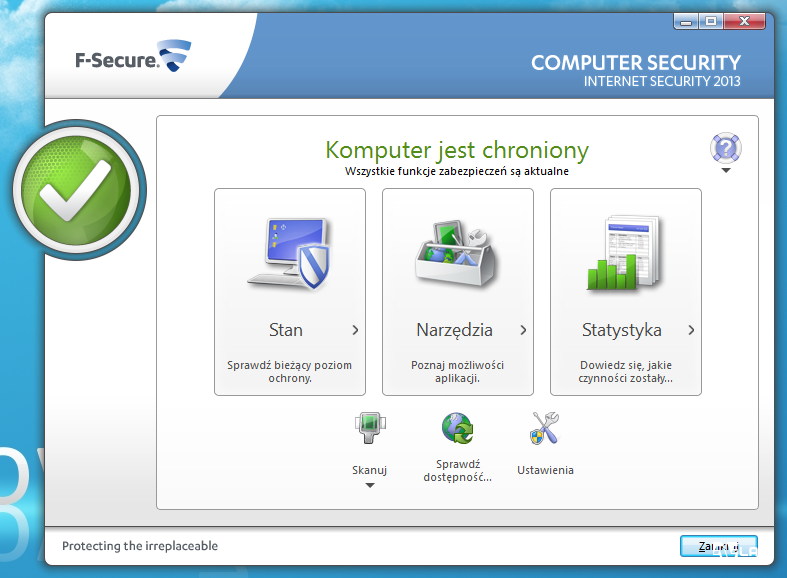

Interfejs programu

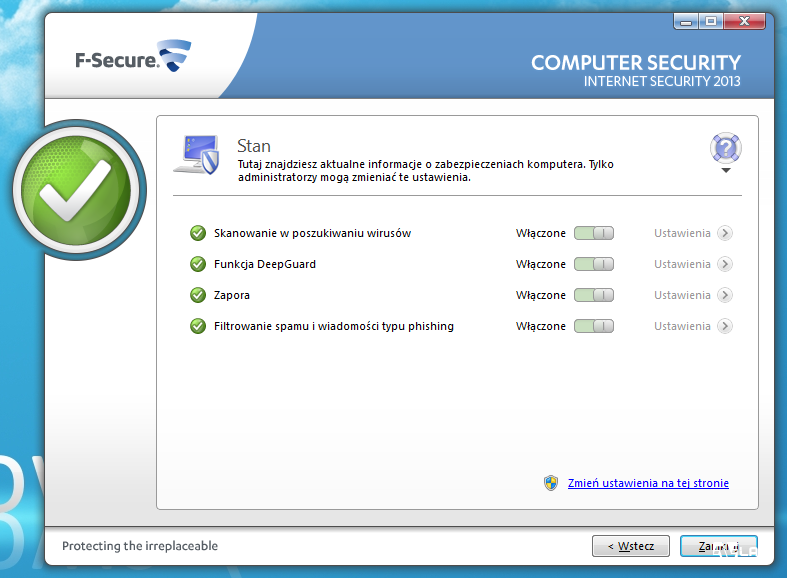

Pierwszy panel prezentuje poziom ochrony komputera a w środku kilka ustawień (o tym później). Zauważmy, że do zmiany jakichkolwiek ustawień potrzebujemy uprawnień administratora.

Moduł antywirusowy

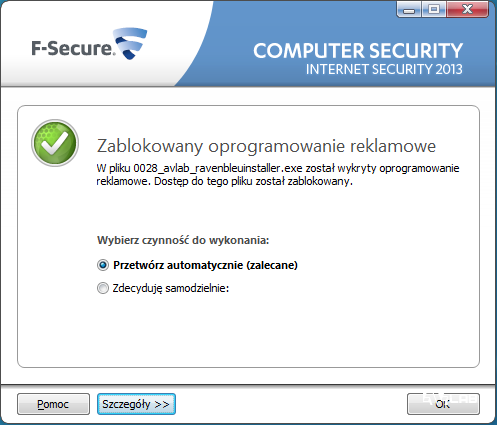

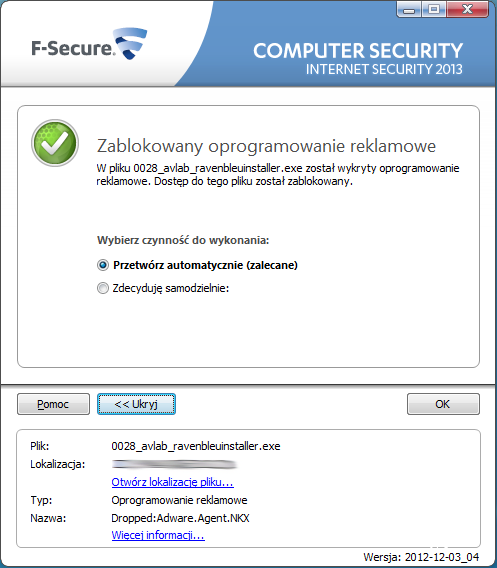

F-Secure zawiera dwie różne technologie do zwalczania wirusów. Standardowa ochrona to oczywiście ochrona w czasie rzeczywistym, która skanuje pliki pod kątem znanych zagrożeń. Po wykryci zagrożenia spyware lub adware, ukazuje się nam okno z powiadomieniem i akcją do podjęcia. Niedoświadczeni użytkownicy nie mają się czego obawiać. Wystarczy podjąć automatyczne działanie a program za nas usunie niepożądane aplikacje.

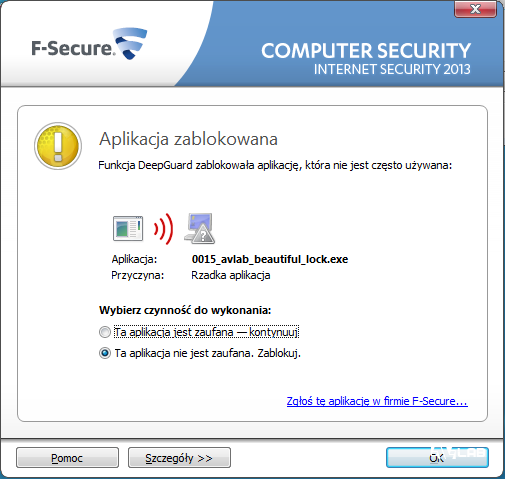

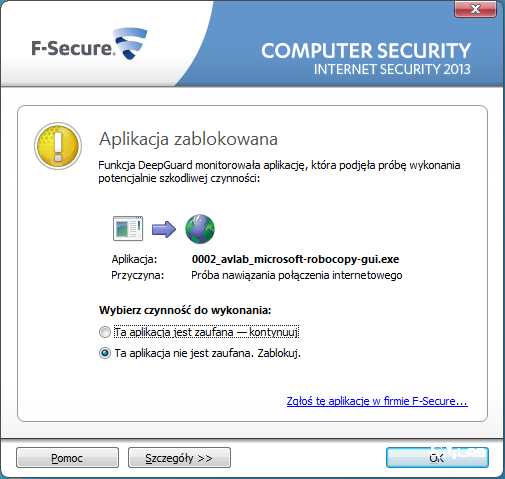

F-Secure DeepGuard zapewnia drugą warstwę ochrony. DeepGuard monitoruje wszystkie uruchomione procesy oraz wyszukuje podejrzanych wzorców zachowań.Jeśli wykryje zagrożenie, ostrzega użytkownika i zaleca zablokowanie aplikacji. Tego typu monitorów zachowań brakuje w wielu topowych programach. Na szczęście F-Secure jest wyposażony w dodatkową ochronę.

Analiza behawioralna DeepGuard składa się z dwóch głównych elementów:

- Gemini – heurystyczny silnik, który kontroluje i skanuje pliki

- Pegasus – wirtualne środowisko (SandBox), które zezwala na działanie programu w bezpiecznej strefie, chyba że użytkownik zezwolił na ten konkretny program lub zablokował go.

Następnie DeepGuard pokazuje nam wynik skanowania:

DeepGuard

A jak naprawdę działa DeepGuard?

Wszystkie uruchamiane aplikacje są wykrywane przez F-Secure niezależnie od tego, jak aplikacja została uruchomiona, czy przez osobę czy przez malware.

- Aplikacji jest skanowana tradycyjnymi sygnaturami. Jeśli sygnatura znajduje się w bazie, malware zostanie zablokowane.

- Jeśli sygnatury nie znajdują się w bazie, DeepGuard wysyła zapytanie do F-Secure Real-time Network – to ośrodki ochrony danych, które są rozpowszechniane na całym świecie. Program sprawdza (trwa to ułamki sekund) czy plik został zidentyfikowany przez F-Secure Labs Security. Jeżeli plik jest bezpieczny lub stwarza zagrożenie, program ukazuje nam konkretne działanie.

- Jeśli plik jest nieznany,program sprawdza aplikację za pomocą silnika Gemini i modułu Pegasus. Plik jest wykonywany w wirtualnym środowisku oraz badane jest, czy plik wykazuje podobne zachowanie co malware. Końcowa akcja nie zawsze jest uznawana za zaufaną czy blokowaną, co w połączeniu z działaniem DeepGuarda w chmurze ma tą zaletę, że nieznane aplikacje mogą więc być traktowane jako podejrzane.

Zalety DeepGuarda

- Mniej powiadomień dla użytkownika (coś w stylu Kolektywnej Inteligencji w produktach Pandy). Aplikacje wcześniej wykryte jako niebezpieczne lub zaufane nie muszą być ponownie sprawdzane. Jednak analiza behawioralna programu w przypadku plików nieznanych nadal czuwa, gdyż nigdy nic nie wiadomo.

- Bardziej agresywna analiza behawioralna. Aplikacje zaufane są wykluczone z analizy behawioralnej, dzięki temu nieznane aplikacje mogą być traktowane z większą podejrzliwością.

- Krótszy czas reakcji dzięki wykorzystaniu chmury i przeniesieniu do niej składników ochrony.

DeepGuard może być bardziej agresywny niż analiza behawioralna. Na to szczególnie powinien zwrócić uwagę użytkownik przy wybieraniu konkretnego działania dla uruchamianej aplikacji. Dzięki podejrzliwości modułu, zaawansowani użytkownicy zyskują bardzo skuteczną ochronę przed szkodliwym oprogramowaniem. AVLab zachęca mniej doświadczonych użytkowników do czytania tych bardzo prostych i jednoznacznych komunikatów. Nie powinny przysporzyć one nikomu trudności. DeepGuard korzysta z chmury w celu potwierdzenia reputacji aplikacji, więc mamy jedno zastrzeżenie – aby korzystać z tej funkcji ochrony wymagane jest połączenie z Internetem.

Firewall oraz ochrona www

F-Secure umożliwia dostęp do Internetu dla każdego programu określonego jako zaufany przez DeepGuarda. Jeśli program jest niezaufany, DeepGuard poprosi o decyzję, czy należy zezwolić na połączenie. Więc de facto to DeepGuard pełni rolę firewalla w tym produkcie.

Jednym ze sposobów jakim twórcy szkodliwego oprogramowania próbują obejść ten typ ochrony polega na udostępnianiu połączenia internetowego poprzez manipulowanie zaufanego programu. Drugim sposobem na powstrzymanie F-Secure jest napisanie złośliwego kodu, które wyłączy usługi F-Secure. Nie jest to trudne. Każdy użytkownik może to zrobić poprzez zakończenie procesów w menadżerze zadań. A wielka szkoda. Tak wielki producent oprogramowania antywirusowego powinien szybko naprawić ten błąd.

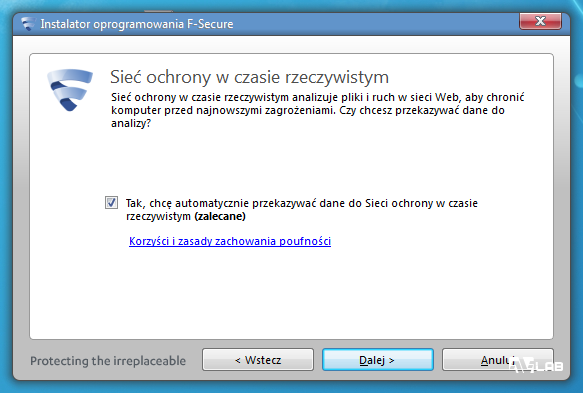

Sieć ochrony w czasie rzeczywistym – co to właściwie jest?

Sieć ochrony w czasie rzeczywistym to usługa online, która zapewnia błyskawiczne reakcje na nowe zagrożenia internetowe. Sieć ta gromadzi dane statystyczne dotyczące nieznanych, złośliwych i podejrzanych aplikacji z uwzględnieniem informacji o ich działaniu na urządzeniu. Te informacje mają charakter anonimowy i są wysyłane do analizy zbiorczej w firmie F-Secure Corporation.

Jak to działa?

Użytkownik udostępnia informacje dotyczące nieznanych aplikacji i witryn internetowych oraz złośliwych programów i witryn zawierających próby wykorzystania luk w zabezpieczeniach. Całkowite zatrzymanie komunikacji z siecią ochrony w czasie rzeczywistym nie jest możliwe, ponieważ stanowi ona integralną część ochrony zapewnianej przez produkt.

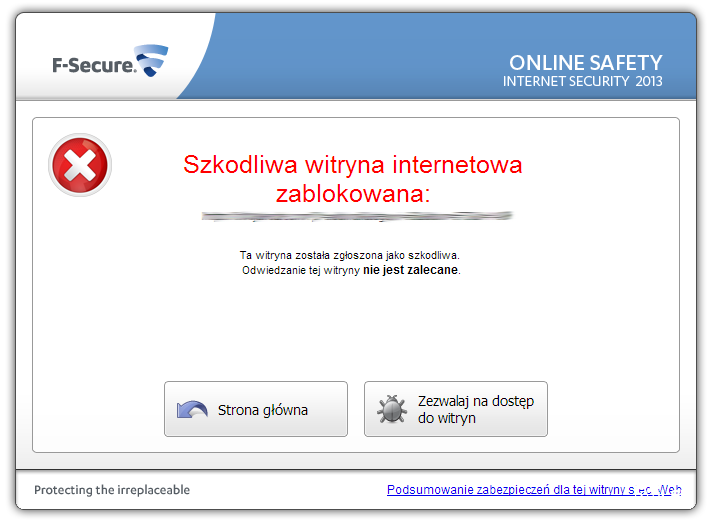

Po otwarciu witryny sieć ochrony w czasie rzeczywistym sprawdza, czy jest ona bezpieczna, a następnie powiadamia o poziomie ewentualnego zagrożenia (w przypadku podejrzanych lub szkodliwych witryn). Jeśli witryna zawiera podejrzane lub złośliwe obiekty bądź próbę wykorzystania znanej luki w zabezpieczeniach, cały adres URL tej witryny jest zapisywany przez sieć ochrony w czasie rzeczywistym w celu przeanalizowania jej zawartości.

Uwaga: Sieć ochrony w czasie rzeczywistym nie ocenia ani nie analizuje stron w prywatnych sieciach, czyli żadne informacje dotyczące adresów IP prywatnych sieci (takich jak firmowe sieci intranet) nie są gromadzone.

Zalety

- Szybsza i dokładniejsza ochrona przed najnowszymi zagrożeniami.

- Wszyscy uczestnicy sieci ochrony w czasie rzeczywistym pomagają sobie wzajemnie.

- Im więcej osób uczestniczy w sieci ochrony w czasie rzeczywistym, tym indywidualna ochrona użytkowników staje się lepsza.

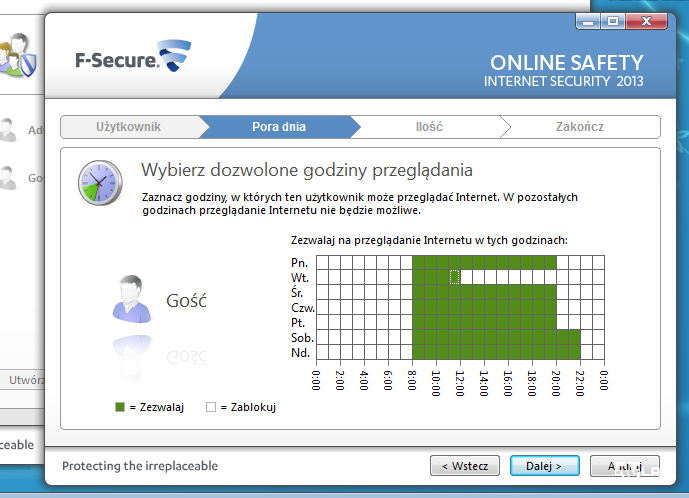

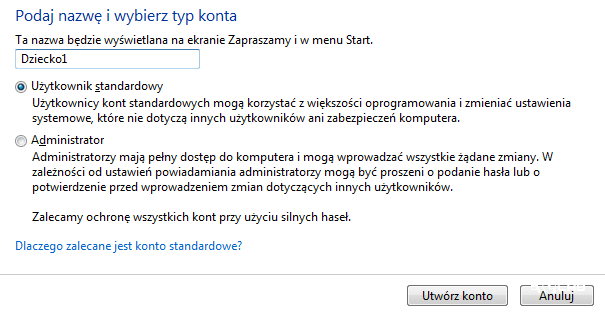

Kontrola rodzicielska i antyspam

Rodzicu! Jeśli ustawiłeś dziecku konto administratora, system kontroli rodzicielskiej będzie całkowicie nieskuteczny. Każdy z uprawnieniami administratora może po prostu wyłączyć kontrolę rodzicielską. Zalecamy ustawienie hasła na konto administratora (Twoje) lub zmniejszenie uprawnień systemowych dziecku z administratora na zwykłego użytkownika. Aby to zrobić wystarczy wejść w panel sterowania –> konta użytkowników –>zmień typ konta.

Niestety, ale program ma problem z poprawnym wyświetleniem zawartości domen i subdomen, jeśli jakaś zawartość jest pobierana z innych adresów nie należących do macierzystej domeny.

Antyspam

Nie ma się co za bardzo rozpisywać o tym module. Nie oszukujmy się. Jest ubogi w porównaniu do innych pakietów zabezpieczających. Nie możemy ustalić progu tolerancji, blokady spamu wg języków, konkretnych krajów, i wiele więcej.

Inne narzędzia

Ochrona telefonów

Oprócz ochrony komputera, kupując wersję Internet Security użytkownik dostaje dodatkowo aplikacją Mobile Security, dzięki któremu zyskujemy ochronę urządzenia przed wszystkimi typowymi zagrożeniami. Dodatkowo aplikacja zabezpiecza przed skutkami utraty i kradzieży urządzenia, oferuje również funkcję kontroli rodzicielskiej, powstrzymuje złośliwe oprogramowanie i zapewnia bezpieczeństwo podczas przeglądania Internetu.

Health Check

F-Secure daje użytkownikowi bardzo ciekawą aplikację i to za darmo. Health Check to bezpłatne narzędzie online, które pozwala określić, czy komputer jest chroniony, i pomaga usuwać ewentualne problemy z zabezpieczeniami. Aplikacja działa na tej samej zasadzie co Skaner Podatności Bitdefendera. Program sprawdza czy:

- oprogramowanie zapory oraz rozwiązań antywirusowych i antyszpiegowskich jest włączone i aktualne

- kopie zapasowe zdjęć, dokumentów tekstowych i innych cennych plików są automatycznie tworzone

- dostępne są aktualizacje zabezpieczeń dla najczęściej używanego oprogramowania, takiego jak system operacyjny, przeglądarki internetowe i odtwarzacze multimedialne

Podsumowanie

F-Secure Internet Security 2013 wzbudził we mnie mieszane uczucia. Z jednej strony oferuje nam bardzo dobrą ochronę przed wszelkiej maści malware wykorzystując do tego analizę bahawioralną połączoną z DeepGuardem opartym o chmurę, a z drugiej strony czuje się w tym pakiecie niewykorzystany, wielki potencjał. Bardzo lekki, bardzo skuteczny, ale jednak coś mu brak. Brakuje zaawansowanej zapory, która kontrolowałoby wszelki ruch in oraz out w trybie własnych reguł, brakuje dopracowania modułu kontroli rodzicielskiej oraz nie podoba mi się możliwość ubicia procesów programu. Brakuje mi również integracji z klientami poczty, co pozwoliłoby w szybki sposób na dodawania białych lub czarnych list nadawców.

Pomimo błędów jakich doszukałem się korzystając z tego programu, warto zainteresować się tym produktem z dwóch ważnych powodów. Pomimo, że program wpływa na czas uruchamiania się systemu (o czym można przeczytać w naszym teście wydajnościowym w sekcji RAPORTY), podczas codziennego korzystania okazał się bardzo lekki, nie wpływał także w żadnym stopniu na spowolnienie internetu, co może potwierdzić wiele użytkowników tego programu. A co najważniejsze – bardzo dobra ochrona jaką zapewnia nam DeepGuard stawia ten program na równi z topowymi programami antywirusowymi.

Wady

- nieznaczne wydłużenie czasu rozruchu

- procesy antywirusa można „ubić”

- brak integracji z klientami poczty

- zbyt prosty firewall w prówaniu do produktów konkurencji

- kontrola rodzicielska – problem z wyświetleniem pełnej zawartości na domenach i subdomenach stron, których zawartość nie jest umieszczona pod macierzystą domeną

Zalety

- bardzo dobra wykrywalność i blokowanie malware w naszym LabAV

- ochrona bankowości

- bardzo ładny interfejs

- moduł DeepGuard

- sieć ochrony w czasie rzeczywistym (działanie w chmurze)

- ochrona telefonów

- darmowy moduł Health Check

- bardzo mały wpływ na zasoby komputera podczas pracy

- dużo opcji konfiguracyjnych dla kontroli rodzicielskiej

Czy ten artykuł był pomocny?

Oceniono: 0 razy