Tylko 40 proc. firm korzystających z systemów WAF (Web Application Firewall) jest zadowolona ze sposobu, w jaki działają. Głównym powodem są wysokie koszty zarządzania takimi rozwiązaniami, skomplikowana administracja oraz ich nieskuteczność (aż 65 proc. firm doświadczyło w ciągu minionego roku ataku na swój serwis internetowy, który ominął zastosowane zabezpieczenia) – to wyniki niedawnych badań firmy Ponemon Institute. Ten stan ma zmienić nowy system WAF, który właśnie został wprowadzony na rynek przez grupę hostingową H88.

WAF od H88 zapewnia łatwą w obsłudze, ultraszybką i wielostopniową ochronę stron internetowych przed wszystkimi najczęstszymi metodami ataków. Rozwiązanie zostało już za darmo udostępnione klientom Hekko.pl, jednej z marek należących do grupy H88. W kolejnych miesiącach WAF ma zostać uruchomiony dla klientów Linuxpl.com, a w potem w kolejnych markach z grupy H88.

System WAF stanowi uzupełnienie modułu serwera www z setkami reguł filtrujących. To tak zwany mod_security, który został zaprojektowany do filtrowania ruchu przychodzącego i wychodzącego zgodnie z ustalonymi regułami. WAF chroni tzw. back-end, a więc wszelakie skrypty uruchamiane po stronie serwera np. PHP, Ruby on Rails, Node.js, WordPress przed nieautoryzowaną modyfikacją ze strony hakerów, którzy wykorzystując różnorakie podatności w skryptach i słabo zabezpieczonych witrynach, mogliby uzyskać dostęp do bazy danych, podmienić wyświetlaną zawartość strony internetowej lub nawet uzyskać uprawnienia administratora serwisu.

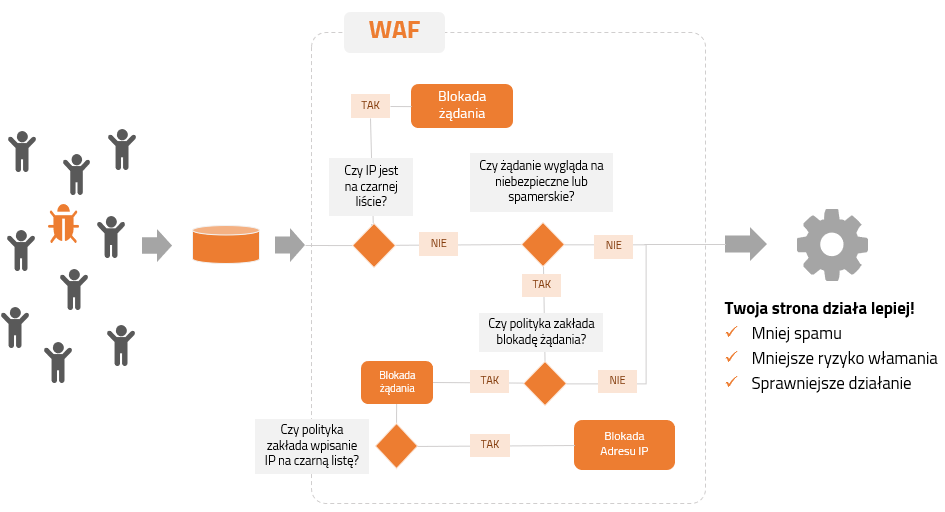

Nowe narzędzie wykrywa dziesiątki rodzajów zagrożeń, dzięki czemu poziom bezpieczeństwa strony internetowej istotnie rośnie. WAF najpierw odsiewa żądania z niedozwolonych adresów IP. Lista tych adresów powstaje z wcześniejszych naruszeń oraz z systemów „globalnego ostrzegania”. Następnie żądanie jest oceniane – system pozwoli stronie internetowej je obsłużyć tylko wtedy, kiedy nie będzie ono budzić żadnych wątpliwości.

– tłumaczy Artur Pajkert.

Jak wyjaśnia przedstawiciel grupy H88, jeśli żądanie wzbudzi podejrzenia systemu WAF, to może je od razu zablokować, a nawet wpisać adres IP na czarną listę. Wszystko to w zależności od polityki zdefiniowanej przez właściciela strony.

Użytkownik samodzielnie uruchamia ochronę w panelu do zarządzania domenami. Tam też można zdefiniować zachowanie systemu w odniesieniu do każdej domeny oraz w stosunku do różnych kategorii zagrożeń. WAF po włączeniu daje informacje przez czytelny panel. Wykryte zagrożenia i zatrzymane żądania można oglądać na mapie świata oraz filtrować według dat i rodzajów zagrożenia.

To duża różnica względem innych podobnych rozwiązań, które nawet jeśli chronią, to zazwyczaj nie zapewniają tak czytelnego raportowania. O ile mi wiadomo, nikt inny w Polsce nie zapewnia takiej przejrzystości raportowania w połączeniu z taką elastycznością sterowania regułami. Również w skali globalnej Hekko.pl stało się jedną z pierwszych marek hostingowych, które udostępniają tak zaawansowane narzędzia ochronne prosto zintegrowane z panelem administracyjnym.

– mówi Artur Pajkert.

Wydajność stron a bezpieczeństwo

Wydajność stron i bezpieczeństwo to dwa filary współczesnego hostingu, które są częściowo od siebie zależne. Strona skutecznie zaatakowana działa po prostu wolniej. Infekcja strony złośliwym kodem sprzyja także całemu szeregowi innych niekorzystnych zjawisk, jak:

- obniżenie współczynnika konwersji,

- utrata zaufania użytkowników,

- narażenie ich na ryzyko instalacji złośliwego oprogramowania,

- obniżenie pozycji w wynikach wyszukiwania, a nawet wykluczenie z wyników Google,

- kłopoty prawne z ewentualnie wykradzionymi bazami danych.

Według niedawnych badań przeprowadzonych przez grupę H88, do najczęstszych rodzajów ataków dokonywanych na polskie strony internetowe należą: ataki na WordPress’a, na skrypty (SQL Injection, XSS), spam przez formularze czy próby odgadnięcia haseł typu brute force.

Wprowadzone właśnie rozwiązanie poprawia odporność na te zagrożenia i chroni przed wieloma innymi. Już po włączeniu systemu na kilku pierwszych stronach klientów – system zaczął blokować po kilka tysięcy groźnych żądań na dobę.

– mówi Artur Pajkert.

System WAF będzie sukcesywnie wdrażamy w kolejnych markach należących do grupy H88 — to jedna z największych i najszybciej rozwijających się firm webhostingowych w Polsce. Głównym celem firmy jest oferowanie produktów i usług, które pomagają osiągnąć sukces w internecie. Firma przez swoje dedykowane marki (m.in. Domeny.pl, Hekko.pl, Linuxpl.com, Kei.pl) adresuje potrzeby różnych grup klientów, oferując im wsparcie i sprawdzone narzędzia w obszarze webhostingu na każdym etapie rozwoju ich firmy lub projektu. Z usług H88 korzysta około 230 tys. klientów.

Jak zabezpieczyć stronę WWW? Kilkanaście porad od AVLab

1. Zaktualizuj rdzeń CMS-a oraz wszystkie moduły do najnowszej wersji. Szczególnym zainteresowaniem hakerów cieszy się WordPress.

2. Zaktualizuj serwer WWW, serwer bazy danych i serwer PHP.

3. Rozważ zamaskowanie prawdziwego adresu IP serwera za siecią CDN (np. CloudFlare). Dzięki temu unikniesz wielu ataków oraz automatycznie zablokujesz dostępu botom i spamerom do strony.

4. Rozważ zainstalowanie WAF bazującego na mod_security. Zabezpieczysz w ten sposób stronę przed „niepoprawnym” ruchem internetowym i atakami.

5. Jeśli zarządzasz serwerem, korzystaj z najnowszych wersji kernela, najlepiej już z łatką grsecurity, która chroni przed zagrożeniami 0-day.

6. Wyłącz logowanie na konto root poprzez hasło i zastąp je logowaniem z wykorzystaniem kluczy.

7 Jeśli musisz używać konta root, zaloguj się do serwera na konto o niższych uprawnieniach, a później przełącz się na roota.

8. Skonfiguruj iptables lub alternatywny CSF.

9. Do ochrony przed atakami brute-force zainstaluj fail2ban.

10. Do zalogowania się do kont FTP stosuj konto użytkownika, a nie roota.

11. Na hostingu współdzielonym stosuj odrębne konta FTP do każdej strony.

12. Dla serwerów VPS, serwerów dedykowanych, kont FTP, loguj się przez SFTP.

13. Zadbaj o bardzo częste wykonywanie kopii zapasowych plików strony i bazy danych. Nigdy nie wiadomo, kiedy coś zepsujesz (lub ktoś zepsuje) i będziesz potrzebować backupu sprzed godziny.

14. Wrzuć na serwer FTP ten prosty skrypt PHP. Dodaj plik do crona (aby wykonywał się np. raz dziennie). Skrypt powiadomi przed nieautoryzowanym zmodyfikowaniem plików strony: o usuniętych, dodanych i zmodyfikowanych plikach.

Czy ten artykuł był pomocny?

Oceniono: 0 razy