G Data podała informacje o udostępnieniu darmowej aplikacji do ochrony przed zmanipulowanymi firmware dysków USB. G DATA USB KEYBOARD GUARD (tak brzmi nazwa programu) ma zabezpieczać użytkowników przed napędami podszywającymi się pod klawiatury podłączane do portów USB.

Na początku poprzedniego miesiąca, zaprezentowana na konferencji Black Hat w Las Vegas przez badaczy z niemieckiego Security Reaserch Lab metoda ataku, polegająca na manipulacji oprogramowania producenckiego firmware (oprogramowanie wbudowane w urządzenie, zapewniające podstawowe procedury obsługi) urządzeń USB, zaskoczyła wszystkich badaczy bezpieczeństwa i światową opinię. Okazało się, że jeśli firmware np. pendrajwa zostanie odpowiednio spreparowane i podłączone do portu USB, ów pendrajw może zostać wykryty przez system jako klawiatura, a następnie w ukryciu wprowadzać szkodliwe polecenie przez windows’owy power shell (interpreter poleceń).

Odpowiednio napisany szkodliwy i wykonany kod może doprowadzić do infekcji i przejęcie komputera. Metoda ta możliwa jest do zrealizowania, ponieważ urządzenia peryferyjne, potocznie urządzenia śmieciowe: pendrajwy, kamery, drukarki, etc, otrzymują pełen dostęp do systemu.

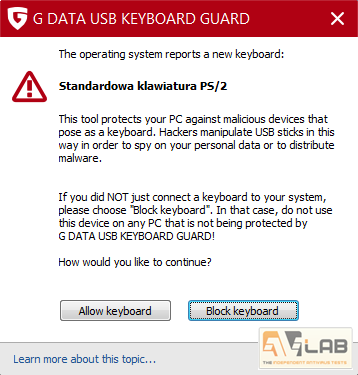

Na ratunek użytkownikom pośpieszyli eksperci z G Data SecurityLabs. Opracowali aplikację pod nazwą G DATA USB KEYBOARD GUARD, która będzie kontrolować wszystkie urządzenia podszywające się pod klawiatury USB. Jeżeli aplikacja G Daty wykryje urządzenie, które „zgłasza się systemowi jako klawiatura” poinformuje o tym w wyskakującym okienku. Użytkownik będzie musiał zezwolić na działanie takiego urządzenia lub go zablokować (w końcu przecież wiemy co podłączamy do komputera).

„Jeżeli firmware został nadpisany, każde urządzenie USB może okazać się zagrożeniem. W najgorszym wypadku może zostać stworzony nowy typ wirusów komputerowych USB.” – tłumaczy Ralf Benzmuller, szef G DATA SecurityLabs. Najskuteczniejszym sposobem wykonania opisywanego ataku jest użycie klawiatury USB. Jeśli możesz wywołać za pomocą klawiatury odpowiednią komendę uruchamiającą okno interfejsu PowerShell, możesz także przejąć pełną kontrolę nad komputerem. Na obecną chwilę nie ma możliwości odróżnienia działania klawiatury wirtualnej od prawdziwej, a oprogramowanie antywirusowe także nie pomoże w tym przypadku.

„Kiedy nieumyślnie podłączysz zainfekowane urządzenie USB do swojego komputera to tak jakbyś pozwolił hakerowi usiąść przed własnym monitorem i pozwolił mu na dowolne działanie.” – tak Ralf Benzmuller ocenia konsekwencje możliwego ataku. „Sam system nie jest w stanie ocenić czy urządzenie, które widzi to prawdziwa czy tez fałszywa klawiatura. Z G DATA USB KEYBOARD GUARD otrzymujesz efektywną ochronę przed najnowszą, wysublimowaną formą ataku.”.

Jak widać, antywirusowa ochrona przed robakami przenoszonymi w pamięciach masowych już nie wystarczy. W tym przypadku zadzałała zasada rynkowa – prawo popytu i podaży. Nowo odkryta technika manipulacji firmware spowodowała, że pojawił się program, który w porę i prewencyjnie ostrzeże użytkownika. Dziękujemy G Data za szybką reakcję i aplikację G DATA USB KEYBOARD GUARD.

źródło cytatów: G Data | Polecamy narzędzie G DATA USB KEYBOARD GUARD | pobieramy je ze strony: https://www.gdata.de/rdk/dl-int-usb | dostępny język: angielski, niemiecki

Czy ten artykuł był pomocny?

Oceniono: 0 razy