Do smartfonów Apple, tabletów (iOS 16, iPadOS 16) i laptopów z macOS Ventura dodano nowe funkcje bezpieczeństwa. Pierwszą z nich jest tzw. (1) „tryb blokady” lub „tryb ograniczenia ataków”. Drugą ważną zmianą są (2) nowe automatyczne aktualizacje – dla całego oprogramowania iOS oraz szybki update w celu instalowania łatek bezpieczeństwa. Trzecią nowością są tzw. (3) Apple Passkeys, które wprowadzają możliwość zrezygnowania z tradycyjnych haseł, lecz wymaga to współpracy wszystkim firm na świecie, które tworzą usługi i oprogramowania internetowe. Ostatnią nowością jest tzw. (4) Kontrola Bezpieczeństwa (Safety Check), która wprowadza możliwość odcięcia dostępu aplikacjom i urządzeniom podpiętym do tego samego konta użytkownika w przypadku awaryjnej sytuacji.

1. iOS 16 – ochrona przed atakami zero-click

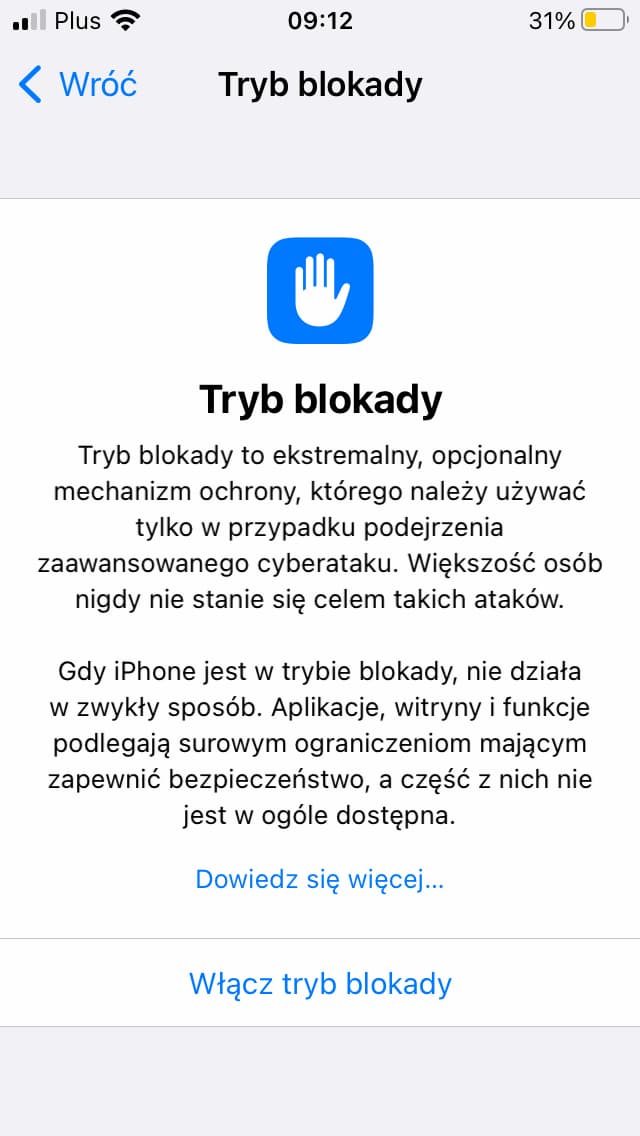

Pierwszą nowością jest specjalny tryb blokady, który aktywuje się w „Ustawienia -> Prywatność i ochrona -> Tryb blokady”:

Będziemy go nazywać „trybem hardeningu” albo „trybem zwiększonego bezpieczeństwa”. Funkcję można aktywować w dowolnym momencie i od tego momentu zwiększy się ochrona przed atakami celowanymi, którym poddawani są m.in. politycy, aktywiści i dziennikarze: świadczy o tym szpiegowskie oprogramowanie Pegasus Project – w 2020 r. wyciekła lista zawierająca około 50000 nazwisk i numerów telefonów osób, które rzekomo zostały (lub mogły zostać) zaatakowane przy użyciu oprogramowania szpiegującego opracowanego przez NSO Group. Wśród ofiar byli polscy politycy oraz prokuratura. Izraelska firma od dawna jest krytykowana za „legalny” rozwój narzędzi hakerskich dla klientów, do których należy wiele agencji wywiadowczych na całym świecie.

„To nieprawdopodobne, że coś takiego powstało” – eksperci o najnowszych exploitach Pegasus.

„Pegasus: jak się chronić i zabezpieczyć smartfon?” – porady bezpieczeństwa.

Apple wyjaśnia, że włączenie tego trybu sprawi, że telefon uruchomi się ponownie, a pewne funkcje smartfonu przestaną działać, tak jak do tej pory:

- Wiadomości tekstowe w iMessage nie będą zawierały linków (obrazki oraz tekst pozostaną).

- Przeglądarka Safari będzie miała wyłączoną obsługę Java Script – nadal można dodawać strony do wyjątków.

- Połączenia przychodzące za pośrednictwem usług Apple będą blokowane, jeżeli wcześniej nie wychodziły z Twojego telefonu np. przez FaceTime.

- Zablokowanego iPhone nie da się sparować z komputerem przez kabel USB.

- Urządzenia nie można zarejestrować w usłudze Mobile Device Management wykorzystywanej w firmach.

Podsumowując pierwsze trzy opcje mają na celu ograniczyć ryzyko ataków zero-click np. w wyniku działania szpiegowskiego malware’u, jakim jest Pegasus, jak również zablokuje to przychodzące rozmowy wideo.

Czwarty punkt ograniczy ryzyko kradzieży informacji z telefonu przy próbie podłączenia do komputera i wykorzystania luki w protokole komunikacyjnym.

Ostatnia funkcja uniemożliwi podłączenie smartfonu do systemu MDM. Firmy często używają tego rodzaju rozwiązania do celów bezpieczeństwa, aby usuwać informacje z zagubionego telefonu, jednak sparowanie iPhone, iPad, laptopa macOS z MDM również może być wykorzystane do kradzieży danych, ponieważ daje to administratorowi MDM pełną kontrolę nad urządzeniem. Takie ataki się zdarzały [ link1, link2 ].

Apple tworzy najbezpieczniejsze urządzenia mobilne na rynku. Tryb blokady to przełomowa funkcja, która odzwierciedla nasze niezachwiane zaangażowanie w ochronę użytkowników przed nawet najrzadszymi, najbardziej wyrafinowanymi atakami.

Chociaż zdecydowana większość użytkowników nigdy nie padnie ofiarą wysoce ukierunkowanych cyberataków, będziemy niestrudzenie pracować nad ochroną niewielkiej liczby użytkowników, którzy padają ofiarą cyberataków. Obejmuje to dalsze projektowanie zabezpieczeń specjalnie dla tych użytkowników, a także wspieranie naukowców i organizacji na całym świecie wykonujących niezwykle ważną pracę w ujawnianiu firm-najemników, które tworzą te ataki cyfrowe.

Trzeba też nadmienić, że Apple utworzyło kolejny etap w Apple Security Bounty – oferuje do 2 milionów dolarów za znalezienie luki w zabezpieczeniach w aktywowanym utwardzonym trybie.

Apple zaleca używanie tego trybu osobom, które czują się inwigilowane oraz mogą być narażone na ataki ukierunkowane.

Zaraz, zaraz – czy to znaczy, że iPhone bez „trybu blokady” jest mniej bezpieczny?

Trochę tak, ale to wynika z paranoicznych nowych funkcji bezpieczeństwa, które utrudniają korzystanie ze smartfonu w normalny sposób. Bądźcie pewni, że smartfony Apple są bezpieczne, lecz zawsze ktoś znajdzie metodę oszukania ochrony.

Dla przykładu informacje biometryczne dotyczące odblokowania telefonu (TouchID, FaceID) są przechowywane tylko na urządzeniu i nie są wysyłane na serwer Apple oraz pozostają w pamięci telefonu szyfrowane. Kod PIN do odblokowania telefonu nie może być złamany metodą brute-force, ponieważ po kilku błędnych próbach urządzenie zostaje zablokowane. Aplikacje działają w piaskownicy i nie mogą uzyskiwać dostępu do danych przechowywanych przez inne aplikacje.

Na pewno przełamywania zabezpieczeń iPhone z roku na rok staje się coraz trudniejsze, więc dla większości użytkowników taki poziom bezpieczeństwa jest więcej niż wystarczający.

Starsze urządzenia Apple nadal otrzymują aktualizacje nowych funkcji oraz bezpieczeństwa, czego nie można powiedzieć o użytkownikach Androidów.

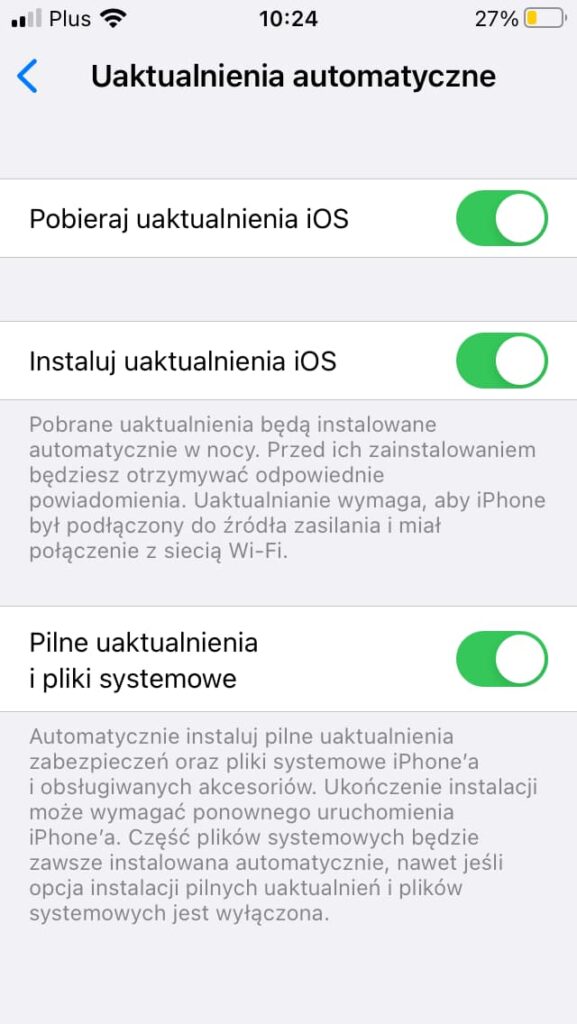

2. Nowe automatyczne aktualizacje w iOS 16 i Rollback

Nową funkcją w aktualizacjach jest „Rapid Security Response” (Pilne uaktualnienia i pliki systemowe) – aktywowanie tego trybu ma sprawić, że zezwalasz na automatyczne instalowanie łatek bezpieczeństwa / ważnych błędów, bez czekania na pełną aktualizację iOS. Będzie też możliwość cofnięcia zmian (rollback) wybranych aktualizacji.

3. Będzie mniej haseł i prawdziwe „passwordless”

Termin „passwordless” jest poruszany okazjonalnie na łamach AVLab. Do najważniejszych firm w Polsce, jako prekursorów tego kierunku uwierzytelniania i autoryzacji ulepszonego typu, zaliczamy Cyberus Labs oraz Secfense. Ten standard logowania już przecież nie jest nowy, ale za sprawą Apple od iOS 16 ma większą szansę by upowszechnić się w domach i w firmach. Dlaczego zatem założycielom FIDO Alliance – ani Microsoftowi ani Google, nie udało się tego zrobić wcześniej? I dlaczego o tzw. „passwordless” słyszeli chyba tylko dziennikarze IT oraz ludzie tworzący bezpieczeństwo?

Ponieważ, aby logować się w ten sposób, musisz to włączyć, rejestrując wcześniej po staremu konto online – „podaj maila -> utwórz login > utwórz hasło-> zaloguj się -> włącz dwustopniowe logowanie -> dodaj urządzenie lub klucz bezpieczeństwa”.

Tymczasem Apple podczas zakładania nowego konta online na urządzeniach macOS, iOS, iPadOS i podaniu loginu oraz dodatkowych danych np. imienia, nazwiska oraz maila, będzie generowało od razu parę kluczy publiczny-prywatny, zamiast używania tradycyjnego hasła – trzeba będzie skorzystać z TouchID lub FaceID, aby potwierdzić rejestrację. Zatem teraz bezpieczeństwo logowania będzie bazować na kryptografii klucza publicznego a Apple nazywa to Passkey.

Brzmi poważnie? Zdecydowanie! Pisaliśmy o tym szczegółowo w tym artykule.

Apple dołącza do inicjatywy FIDO Alliance: będzie mniej haseł i prawdziwe „passwordless”

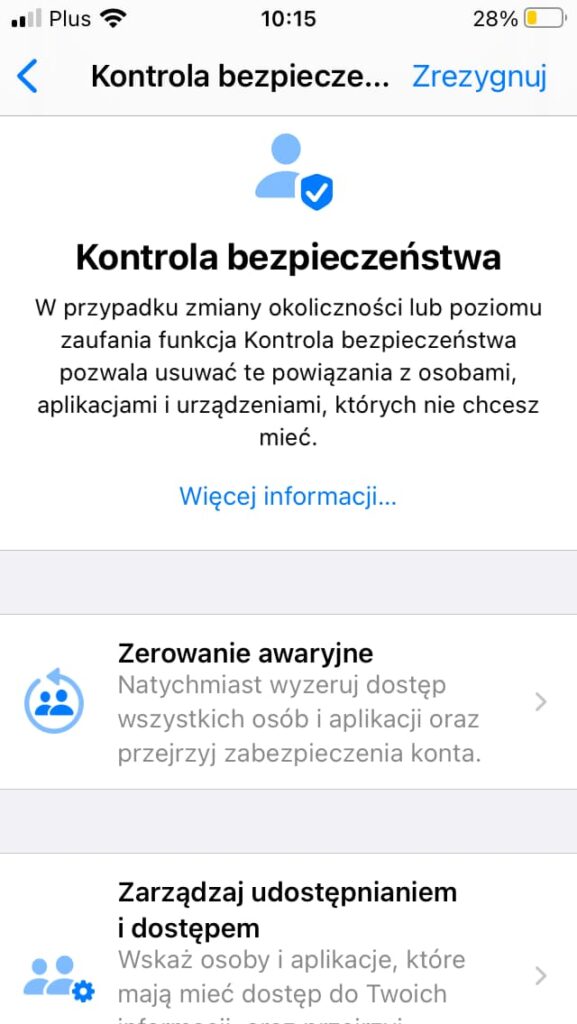

Czytaj więcej »4. Kontrola bezpieczeństwa – Emergency Reset

Ostatnią opisywaną funkcją jest „kontrola bezpieczeństwa”. Jest to coś w rodzaju sprawdzenia (check list), które aplikacje mają dostęp do Twoich danych z ekosystemu Apple w wyniku podłączenia i sparowania urządzenia z kontem użytkownika w Apple iCloud. Jest też dostępny tzw. reset awaryjny, który natychmiast odłącza wszystkie aplikacje i wybrane urządzenia (zalogowane do usługi Apple) od zgromadzonych przez Ciebie danych osobistych. Użycie tego trybu pozwala też na wybór, czy chcesz zresetować identyfikator Apple ID oraz hasło to konta.

Nowy tryb znajduje się w „Ustawienia -> Prywatność i ochrona -> Kontrola bezpieczeństwa”:

Czy ten artykuł był pomocny?

Oceniono: 0 razy