Zagrożenia typu ransomware nękają porządnych obywateli od ponad 3 lat. Historia tych szkodników rozpoczęła się w pierwszym kwartale 2005 roku od trojana Gpcoder, który usuwał oryginalne pliki, a zachowywał ich zaszyfrowane kopie. Z pozoru, trojan Gpcoder wykorzystywał algorytm asymetryczny RSA-4096, jednak w rzeczywistość pliki były szyfrowane algorytmem symetrycznym AES i kluczem zapisywanym na dysku lokalnym o długości jedynie 32 bitów.

Do roku 2013 ransomware były niewielkim problemem. Od czasu do czasu portale technologiczne informowały o sporadycznych przypadkach wyłudzania okupu, ale wirusy te były głównie wykrywane przez programy antywirusowe producentów jako fałszywe antywirusy (fakeAV). Pod koniec roku 2013 problem z ransomware urósł do rangi plagi. FakeAV zastąpiły ransomware z rodziny Urausy, które blokowały dostępu do komputera podmieniając powłokę explorer.exe przy każdym uruchomieniu systemu. Odpowiadał za to dodawany wpis do auto-startu podobny do tego [ … ]:

[ … ], co skutkowało wyświetleniem informację o rzekomym wykorzystywaniu właściciela komputera (z podaniem adresu IP ofiary) do nielegalnych działalności, w tym np. dystrybucji dziecięcej pornografii.

Wirusy te na podstawie systemowego języka i strefy czasowej dostosowywały do użytkownika komunikat ostrzeżenia oraz wyświetlały dostosowaną grafikę dla konkretnego kraju. W Polsce wirusy te były nazywane potocznie “policja” lub “Komorowski”.

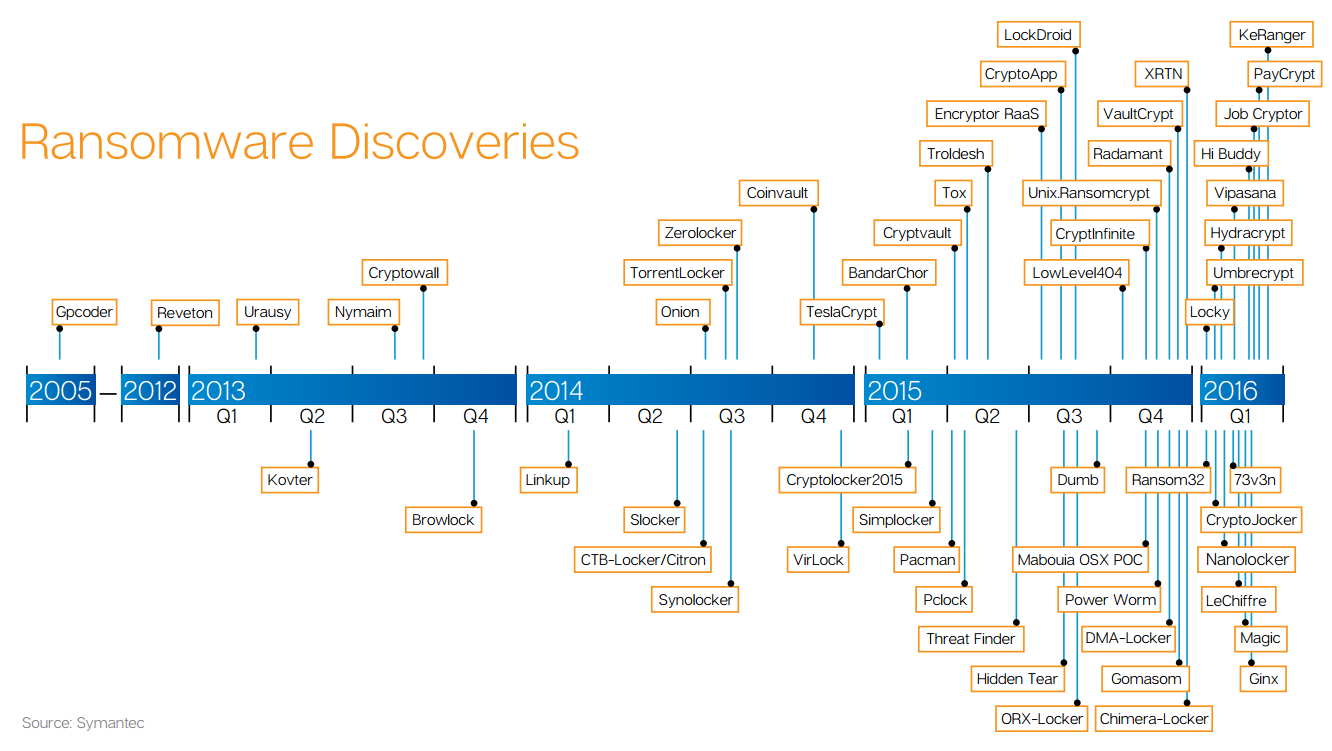

Kiedy ransomware przestały być skuteczne, a antywirusy niemal we wszystkich przypadkach wykrywały generyczny kod aplikacji ransomware, nadeszła era pierwszych krypto-ransomware, które były zarówno dla antywirusów, jak i samych użytkowników nowością. Wszystko na dobre rozpoczęło się od pierwszych wersji Cryptowall, CTB-Locker, TorrentLocker, TeslaCrypt, CryptoLocker, później przez wiele wariantów krypto-ransomware, które bazowały na kodzie CryptoLockera, aż po czwartą już wersję TeslaCrypt. Skalę problemu najlepiej oddaje poniższa grafika:

TeslaCrypt 4.0 i 4.1

Zaszyfrowane pliki przez TeslaCrypt 4.0 oraz 4.1 są na dzień dzisiejszy nie do odzyskania. O ile we wcześniejszych wersjach badaczom udało się odnaleźć błąd w sposobie przechowywania kluczy wygenerowanych przez algorytm do generowania i szyfrowania kluczy, o tyle teraz, osoby, które padły ofiarą socjotechniki – w efekcie ich pliki zostały zaszyfrowane przez TeslaCrypt 4.0 lub 4.1 – muszą poczekać na lepsze czasy. Kiedy one nadejdą? Tego dokładnie nie wiadomo. Do tej pory naukowcom w procesie faktoryzacji udało się odnaleźć liczby pierwsze dla klucza o długości 768-bitów, a najnowsze warianty TeslaCrypt generują klucze o długości 4086 bitów. O ile eksperci ds. analizy malware nie znajdą błędu w najnowszych wariantach kodzie TeslaCrypt, o tyle nie ma co liczyć na szybkie opracowanie metody na odzyskanie danych.

Ofiary krypto-ransomware to nie tylko użytkownicy komputerów indywidualnych. W ostatnich miesiącach przestępcy często infekują stacje robocze w placówkach medycznych i to właśnie ten sektor w najbliższych latach będzie zmagał się z problemem krypto-ransomware. Przestępcy wiedzą, że szpitale nie mogą pozwolić sobie na utratę danych, więc urządzenia, na których przechowywane są informacje o pacjentach staną się ich celem.

Chociaż można usłyszeć społeczne narzekania na programy antywirusowe, iż nie radzą sobie do końca z krypto-ransomware, to nadal są one jednym z lepszych sposobów zabezpieczenia komputerów przed niewykwalifikowanymi pracownikami. Pionierami w walce z tymi szkodnikami są producenci Comodo, Panda Security, a do wyścigu zbrojeń dołączyła polska firma Arcabit, również Bitdefender i Kaspersky Lab. Wspomniani dostawcy programów antywirusowych w różny sposób podchodzą do problemu krypto-ransomware i oferują odmienne sposoby na ich prewencyjne wykrywanie lub blokowanie dostępu do określonych zasobów. Jeszcze inaczej do problemu podchodzi Arcabit, ale o tym, że ransomware dla najnowszej wersji Arcabit nie stanowi już zagrożenia musicie upewnić się sami. A w środowiska IT, które muszą być zabezpieczone już na poziomie bramy sieciowej najlepiej wdrożyć urządzenia klasy UTM, np. WatchGuard, który posiada funkcję APT Blocker do identyfikowania plików-nosicieli krypto-ransomware lub Sophos Email Appliance, który chroni skrzynki pocztowe uruchamiając nieznane pliki w sandboxie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy