Shamoon lub Disttrack to szkodliwe oprogramowanie użyte pierwszy raz w 2012 roku przez irańską grupę hackerów „Cutting Sword of Justice” w ramach ukierunkowanego ataku na firmy z sektora energetycznego z Arabii Saudyjskiej. W tamtym okresie, malware Disttrack rozprzestrzeniało się na inne systemy w sieci lokalnej przy użyciu pre-konfigurowanych (najprawdopodobniej wcześniej wykradzionych) poświadczeń uwierzytelniających i zdołało uszkodzić ponad 30 000 komputerów. Do swoich destrukcyjnych celów stosowało m.in. komercyjne oprogramowane RawDisk firmy EldoS oraz dodatkowe komponenty uwarunkowane architekturą systemu operacyjnego. Kilka dni temu, Disttrack (znany też pod nazwą Shamoon) powrócił i atakuje kolejne firmy z sektora przemysłowego i publicznego.

Powrót Disttracka

W ubiegłym tygodniu badacze z grupy Unit 42 przynależnej do Palo Alto zidentyfikowali ponowne próby ataków na co najmniej jedną większą organizację państwową w Arabii Saudyjskiej oraz kilkanaście mniejszych firm z sektora przemysłowego i państwowego. Malware Disttrack, podobnie jak wcześniej, zawiera 3 składniki:

- dropper z wbudowanymi komponentami dla 32-bitowej i 64-bitowej architektury systemów operacyjnych,

- moduł komunikacyjny z serwerem C2,

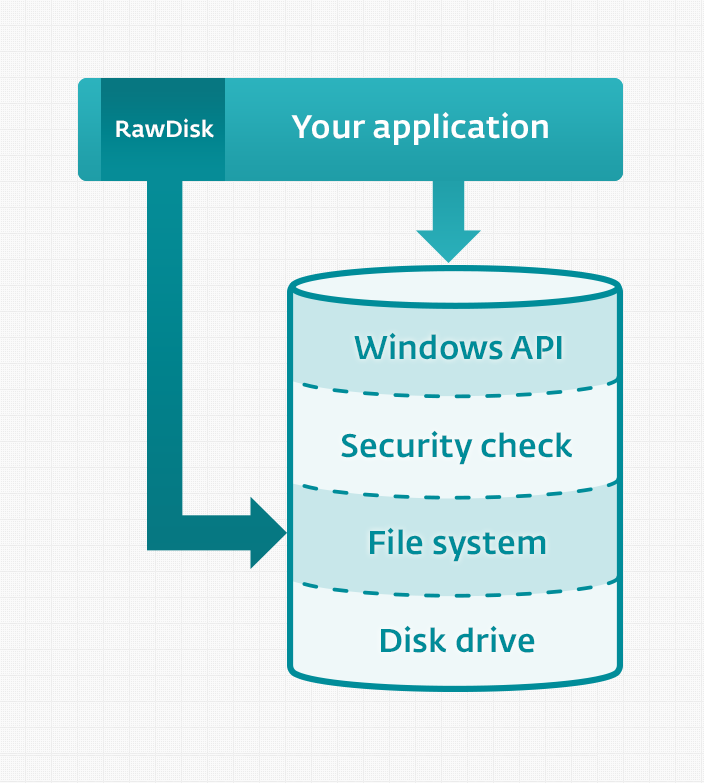

- sterownik umożliwiający dostęp wirusowi do dysku twardego bez konieczności interakcji z systemem operacyjnym Windows.

Disttrack w pierwszej kolejności tworzy w systemie usługę „NtsSrv” dodając się do auto-startu, co pozwala mu trwale pozostać w zainfekowanym systemie. Następnie przy użyciu wykradzionych poświadczeń (wcześniej skonfigurowanych) próbuje rozprzestrzenić się do innych systemów i przetransportować do nich 32 lub 64-bitowe komponenty (w zależności od systemu operacyjnego), a w przypadku niepowodzenia – ustawia dla wpisu rejestru „LocalAccountTokenFilterPolicy” dla zdalnej kontroli konta użytkownika (UAC) wartość „0” umożliwiając sobie obchodzenie zabezpieczeń UAC wynikających z uprzywilejowanego dostępu do wykonywanych działań.

Najciekawszym komponentem jest jednak sterownik opracowany przez firmę EldoS, który daje robakowi możliwość bezpośredniego dostępu do systemu plików bez wykorzystywania systemowego API – w efekcie, robak cofa datę systemową (aby uniknąć walidacji licencji programu) i nadpisuje pliki systemu operacyjnego zdjęcfiami .JPG przedstawiającymi śmierć Alana Kurdi’oeg – syryjskiego chłopca, który zginął podczas próby przekroczenia Morza Śródziemnego (wersja robaka z 2012 roku wyświetlała obraz płonącej flagi USA).

Szczegółów technicznych na temat utworzonych plików i kluczy w systemie dostarcza na swoim blogu firma FireEye.

Czy ten artykuł był pomocny?

Oceniono: 0 razy