Kierownictwo firmy COMODO, jednego z globalnych dostawców rozwiązań IT-Sec, w komunikacie prasowym ogłosiło plany dotyczące otwarto-źródłowego oprogramowania klasy EDR (Endpoint Detection and Response), które wkrótce będzie dostępne na platformie GitHub.

Chcemy zaoferować oprogramowanie EDR z publicznie dostępnym kodem źródłowym, ponieważ uważamy, że wraz ze wzrostem zagrożeń cybernetycznych każda firma powinna mieć możliwość, niezależnie od budżetu, wdrożenia oprogramowania ochronnego.

Skomentował Alan Knepfer, członek zarządu w COMODO.

Systemy EDR w praktyce

Do tej pory na skuteczne wykrywanie i reagowanie na incydenty mogły sobie pozwolić tylko firmy z dedykowanym centrum obsługi bezpieczeństwa lub wyspecjalizowanym zespołem IT, specjalnie przeszkolonym do wyszukiwania i analizowania cyberataków. Dzięki tej klasy produktom możliwa jest redukcja czasu, w którym hakerzy pozostają niewykrywalni w sieci. Systemy EDR jednocześnie pokazują w jakiem kierunku zmierza cała branża, czyli automatyzacji oraz błyskawicznemu reagowaniu na incydenty.

Case Study: EDR współcześnie na przykładzie ESET Enterprise Inspector

Na przestrzeni ostatnich 10 lat branża IT bardzo wyraźnie wyewoluowała w kierunku zautomatyzowanych narzędzi do wczesnego ostrzegania przed cyberatakami. Systematycznie obserwujemy rynek i dostrzegamy pewną nomenklaturalną niespójność, która zupełnie niepotrzebnie zatrzymała się na etapie tak zwanych antywirusów. W opisanym poniżej doświadczeniu, sprawdzającym reakcję rozwiązania ESET Enterprise

Rozwiązania klasy EDR to bardzo wyspecjalizowane produkty do zbierania informacji o podejrzanej aktywności. Głównym ich zadaniem jest ułatwienie zespołom do spraw bezpieczeństwa podejmowania decyzji na podstawie wskaźników zagrożeń (Indicators of Compromise — IoC).

EDR pozwala na bieżąco zarządzać incydentami oraz wyszukiwać śladów włamań i ataków na każdym punkcie końcowym, dzięki czemu możliwe jest unikanie dodatkowych wydatków na naprawianie problemów związanych z bezpieczeństwem.

Wdrożone rozwiązanie EDR pozwala monitorować sieć 24 godziny na dobę. Bezpieczeństwo jest niekończącym się procesem, dlatego nie podlega sztywnym zasadom zainstalowania ochrony, a następnie czekania, aż coś się wydarzy. Rozwiązania zabezpieczające bardzo mocno zmieniły się na przestrzeni lat, dlatego dzisiaj producenci muszą zaoferować bardzo dobre produkty, które będą monitorować praktycznie każdy element infrastruktury.

Comodo EDR (Open Source)

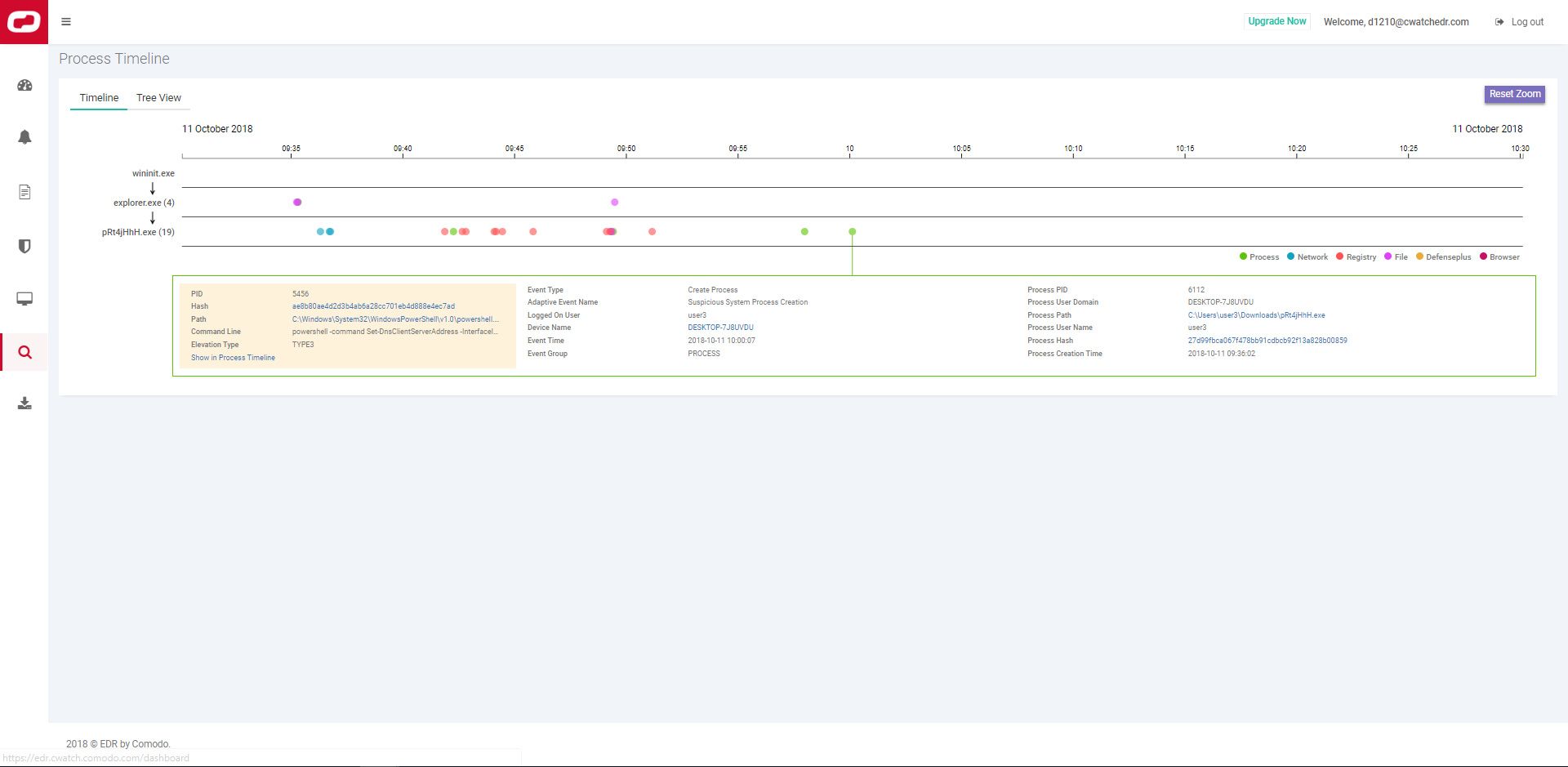

Produkt firmy COMODO będzie zapewniał wgląd w punkty końcowe w czasie rzeczywistym i obejmował wykrywanie i reagowanie na zdarzenia. Zespoły IT będą mogły identyfikować ataki, mając do dyspozycji dokładną analizę procesów i naprawienie problemów.

Agent zainstalowany na punktach końcowych będzie udostępniony na licencji pozwalającej uzyskać wgląd w kod źródłowy. Administratorzy będą mogli tak skonfigurować produkt, aby wysyłał dzienniki zdarzeń do zewnętrznej bazi danych. Możliwa będzie wizualizacja logów np. w systemach takich jak Kibana lub ELK. Społeczność będzie mogła dodawać własne reguły IoC.

Firma COMODO dostarcza na cały świat rozwiązania nowej generacji, które chronią firmy, szkoły, organizacje rządowe. Technologie producenta są wyróżniane przez zespół Gartnera, NSS Labs, AV-Test, AVLab i CheckLab. Setki tysięcy firm na całym świecie polega na technologii COMODO, a dzięki otwarto-źródłowemu rozwiązaniu EDR producent ma szansę zyskać w oczach sceptyków rozwiązań ochronnych.

Więcej informacji o COMODO EDR:

- https://community.openedr.com/categories

- http://techtalk.comodo.com/2020/09/19/open-edr-components/

- https://www.openedr.com/

Aktualizacja 29.09.2020

Pan Melih Abdulhayoglu, założyciel firmy COMODO i obecnie CEO potwierdził nam, że rozwiązanie COMODO EDR (otwarto-źródłowe) jest dostępne w skompilowanej wersji na platformie Comodo Dragon Enterprise, która jest przeznaczona dla środowisk biznesowych. Za kilka tygodni produkt będzie dostępny na GitHubie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy