Edukacyjnych, skonsolidowanych informacji o zagrożeniach w jednym miejscu, nigdy za mało. Maszynowe uczenie zaprzężone do wyszukiwania wzorców podatności w oprogramowaniu potrafi w bardzo krótkim czasie wykonać taką samą pracę, co kilkunastu dobrych pracowników. Każdego roku tysiące luk jest zgłaszanych do bazy Common Vulnerabilities and Exposures (CVE). Wiele z nich jest wykrywanych przez ekspertów, ale ogólnie rzecz biorąc człowiek może wykryć ograniczoną liczbę potencjalnych błędów. Algorytmy nie muszą spać i odpoczywać. Automatyzacja przy pomocy fuzzingu również powstała z ludzkiej inicjatywy, aby ułatwiać pracę „szukania dziur w całym”, dlatego nowy portal CPR-Zero (Check Point Research Zero) przyjmujemy z nadzieją zobaczenia tam wartościowych i unikalnych odkryć w nadchodzących miesiącach.

Check Point inwestuje w bezpieczeństwo

Kilka tygodni temu Check Point udostępnił portal https://macos.checkpoint.com, który jest w całości poświęcony złośliwemu oprogramowaniu dla systemu macOS. Badacze amatorzy, jak i profesjonaliści, mogą tam znaleźć przydane linki z opisami wirusów, a także pliki binarne do pobrania.

Teraz na scenę wkracza kolejny projekt od Check Point. Firma wyraźnie zwiększyła inwestycje w poprawę bezpieczeństwa swoich produktów. Jeszcze większe zaangażowanie widać na blogu https://research.checkpoint.com, który od mniej więcej roku wyraźnie odżył dzięki bardziej licznemu zespołowi ekspertów, który wzmacniają dążenia Check Point do poprawy cyberbezpieczeństwa.

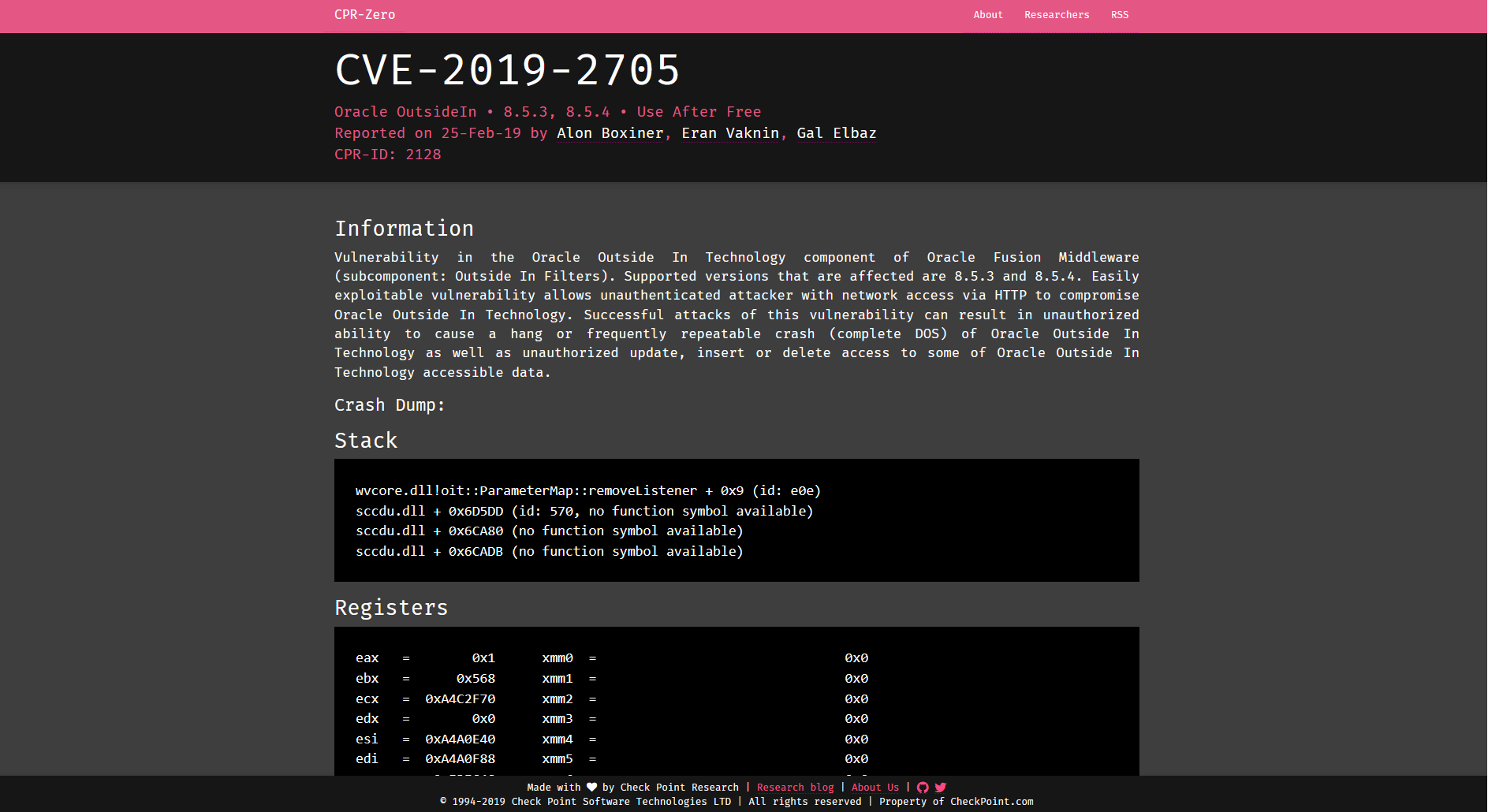

Strona internetowa https://cpr-zero.checkpoint.com to repozytorium ze szczegółowymi informacjami na temat luk odkrytych przez pracowników Check Point. Na razie jest tam 131 wpisów i większość dotyczy podatności archiwalnych. Check Point obiecuje, że strona będzie uzupełniana z czasem, ale tak naprawdę proces dodawania informacji o luce zawsze jest taki sam i zależy od kilku czynników: w przypadku każdej wykrytej luki najpierw trzeba poinformować producenta i opracować stosowane zabezpieczenia dla rozwiązań marki Check Point. Dopiero wtedy odkrycie izraelskiego zespołu trafia do repozytorium, aby nikomu wcześniej nie zaszkodzić opublikowanymi informacjami.

Wiele podobnych i ważnych społecznie podatności zostało opisanych na blogu Check Point. Z tych istotnych dla całego świata wymieńmy chociażby doskonały opis 19-letniej luki w archiwizatorze WinRAR. Nie wszystkie podatności są ujawniane od razu. Normalną praktyką jest odczekanie 90 dni od zgłoszenia luki, aby dać czas deweloperowi oprogramowania na konsultację i rozwiązanie problemu. Te trzy miesiące mogą być wydłużone o kolejne tygodnie za zgodą obu stron.

Wartość edukacyjna i informacyjna materiałów przygotowywanych przez profesjonalistów Check Point wnosi dużo dobrego do bezpieczeństwa całego Internetu. Może właśnie z tego powodu Check Point utworzył publiczne repozytorium CRP-Zero, które zawiera większość ciekawych, odkrytych poważnych błędów. Repozytorium jest ręcznie uzupełniane i będzie stale aktualizowane przy nowych odkryciach. Producent zastrzega sobie prawo do nie ujawniania niektórych podatności, które mogą przynieść więcej szkód niż dobrego.

Czy ten artykuł był pomocny?

Oceniono: 0 razy