W maju 2016 r. badacze z Kaspersky Lab wykryli oprogramowanie ransomware Petya, które nie tylko szyfruje dane przechowywane na komputerze, ale również nadpisuje główny rekord rozruchowy (MDR) dysku twardego, przez co zainfekowane komputery nie są w stanie uruchomić systemu operacyjnego. Szkodnik ten jest przykładem modelu ransomware-jako-usługa, w którym twórcy oprogramowania wyłudzającego okup oferują swoje szkodniki „na żądanie”, rozprzestrzeniając je za pośrednictwem różnych dystrybutorów i zachowując dla siebie część zysków. Aby zabezpieczyć swój udział w zyskach, twórcy szkodnika Petya wyposażyli go w pewne mechanizmy ochrony, które uniemożliwiają nieautoryzowane wykorzystywanie jego kodu. Autorzy trojana PetrWrap, których działania wykryto po raz pierwszy na początku 2017 r., zdołali obejść te mechanizmy i znaleźli sposób na wykorzystywanie szkodnika Petya, nie płacąc jego autorom ani grosza.

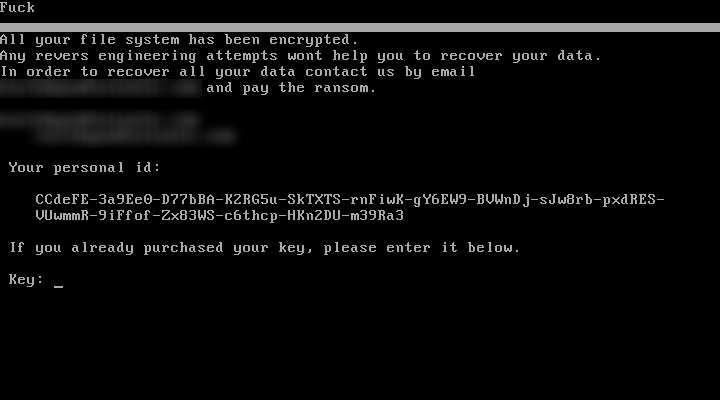

Na razie nie wiadomo, w jaki sposób PetrWrap jest rozprzestrzeniany. Po infekcji uruchamia on szkodnika Petya, aby ten zaszyfrował dane ofiary, a następnie żąda okupu. Autorzy PetrWrapa wykorzystują własne prywatne i publiczne klucze szyfrowania zamiast tych dostępnych dla „powszechnych” wersji narzędzia Petya. To oznacza, że nie potrzebują prywatnego klucza od operatorów, aby odszyfrować maszynę ofiary, w przypadku zapłacenia przez nią okupu.

Wszystko wskazuje na to, że twórcy PetrWrapa nie wybrali szkodnika Petya do swoich działań przez przypadek: ta rodzina ransomware posiada obecnie raczej bezbłędny, trudny do złamania algorytm kryptograficzny — najistotniejszy komponent każdego szyfrującego oprogramowania ransomware. W przeszłości miały miejsce przypadki, gdy błędy w kryptografii pozwoliły badaczom bezpieczeństwa znaleźć sposób na odszyfrowanie plików i pokrzyżowanie wszystkich wysiłków, jakie przestępcy włożyli w swoje kampanie. Taka sytuacja miała miejsce z wcześniejszymi wersjami narzędzia Petya, jednak od tego czasu autorzy szkodnika naprawili niemal wszystkie błędy. W efekcie maszyna, która została zaatakowana przy użyciu najnowszych wersji narzędzia Petya, jest solidnie zaszyfrowana — co wyjaśnia, dlaczego przestępcy stojący za szkodnikiem PetrWrap zdecydowali się wykorzystać tę technologię w swoich działaniach. Co więcej, wyświetlany ofiarom PetrWrapa ekran blokady nie zawiera żadnych wzmianek dotyczących szkodnika Petya, co utrudnia ekspertom ds. bezpieczeństwa ocenę sytuacji i szybką identyfikację, z jaką rodziną oprogramowania ransomware mają do czynienia.

Obecnie można zauważyć, że cyberprzestępcy zaczynają się wzajemnie niszczyć. Z naszego punktu widzenia świadczy to o coraz większej konkurencji między gangami stosującymi ransomware. Teoretycznie jest to korzystne, ponieważ im więcej czasu cyberprzestępcy będą przeznaczali na zwalczanie i zwodzenie się nawzajem, tym mniej będą zorganizowani i tym mniej skuteczne będą ich kampanie. Niepokojące w tym wszystkim jest to, że PetrWrap jest wykorzystywany w atakach ukierunkowanych. Nie jest to pierwszy przypadek takich ataków z wykorzystaniem oprogramowania ransomware i — niestety — prawdopodobnie nie ostatni. Zachęcamy firmy, aby zwracały jak największą uwagę na ochronę swoich sieci przed tego rodzaju zagrożeniami, ponieważ ich konsekwencje mogą być katastrofalne — powiedział Anton Iwanow, starszy badacz ds. bezpieczeństwa, dział zwalczania oprogramowania ransomware, Kaspersky Lab.

Czy ten artykuł był pomocny?

Oceniono: 0 razy