Celem niniejszego podsumowania jest nagrodzenie tych producentów, których oprogramowanie bezpieczeństwa w roku 2020 uczestniczyło w badaniach przeprowadzanych przez AVLab. Chcemy, aby przedsiębiorcy, firmy oraz użytkownicy indywidualni mogli wybierać tylko dobre rozwiązania do ochrony urządzeń i danych.

W czasie całego roku producenci aktualizują swoje oprogramowanie od kilku do kilkudziesięciu razy, ulepszając produkt, naprawiając błędy, dodając nowe funkcje. Dzięki tak obszernym testom możliwe jest sprawdzenie skuteczności ochrony w długim okresie czasu. Jest to ważne dzisiaj, kiedy praca zdalna stała się codziennością dla nietechnicznych użytkowników instytucji państwowych, uczniowi i studentów, a także pracowników sektora prywatnego. Z tego powodu wybór rozwiązania roku 2020 to dobra okazja, aby zachęcić do wypróbowania najlepszych antywirusów. Zachęcamy do analizy testów różnych firm (nie tylko naszych). Kompleksowe spojrzenie na produkt może pomóc w podjęciu świadomej decyzji.

Cyber-zagrożenia w roku 2020 od początku pandemii

Jeszcze w styczniu 2020 roku nikt nie przewidywał w jakim kierunku będzie zmierzać gospodarka. Decyzje polityczne implikowane globalną pandemią wywróciły świat do góry nogami. W dużej mierze pracownicy zostali zmuszeni do przejścia na pracę przez Internet. W jednym z badań społecznych sprawdzono[1] długoterminowy wpływ pracy zdalnej na kondycję przedsiębiorstwa i pracowników. Ludzie, którzy po raz pierwszy zostali wysłani do domów, nie mieli wypracowanych dobrych praktyk utrzymania całodobowej równowagi pomiędzy obowiązkami pracownika a życiem osobistym. Z powodu przymusowej izolacji było to pewnego rodzaju eksperymentem. Trudno jest swobodnie wymieniać myśli przez komunikator. Jeszcze trudniej konsultować się spontanicznie. I chociaż przejście na wideokonferencje spełniło swoją rolę (w jakimś stopniu), to na dłuższą metę uczestniczenie w spotkaniach online stało się męczące. Miejmy tylko nadzieję, że w tych trudnych czasach, gdzie swoje żniwa zbierają cyberprzestępcy, nikt nie będzie zapominał o cyberochronie, ponieważ statystyki pozostają niewzruszone.

Okres pandemii od marca do grudnia 2020 roku to zauważalny wzrost ilości ataków poprzez email. Cyberprzestępcy wysyłali znacznie więcej wiadomości ze szkodliwą zawartością niż jeszcze rok temu w tym samym okresie.

Producent najstarszego polskiego antywirusa, spółka MKS-VIR.pl, odnotowuje wzrost w zagrożeniach zero-day[2]. Odzwierciedlenie medialnego szumu wokół cyberataków widać też w statystykach Fortinet[3]: aż 60% przedsiębiorstw doświadczyło wzrostu liczby prób naruszenia bezpieczeństwa IT podczas przechodzenia na pracę zdalną, a 34% zgłosiło realne ataki na swoje sieci. Doszło do tego, że zaczęto wykrywać nawet 600 nowych zagrożeń phishingowych każdego dnia, zaś liczba wirusów wzrosła w marcu 2020 roku o 131% w porównaniu z marcem 2019 roku. Zresztą phishing to tylko wierzchołek góry lodowej.

W dalszej kolejności są ransomware, trojany zdalnego dostępu (RAT), narzędzia w modelu usługowym MaaS (Malware-as-a-Service) przeznaczone dla początkujących cyberprzestępców. Co ciekawe odnotowano spadek liczby botnetów[4]: w styczniu o 66%, w lutym o 65%, w marcu o 44% (rok do roku). Zmalała też ilość ataków mobilnych: w lutym o 10%, a w grudniu o 5%. Oprogramowania PUA jest o 2% mniej, a Adware aż o 18%.

Wzrost zagrożeń o 4% odnotowuje firma Avira w szkodliwych załącznikach przygotowanych w Word, Excel, PowerPoint. Exploitów na nowe luki jest o 38% więcej wraz z kolejnymi wersjami systemów operacyjnych [5]. Oznacza to, że cyberprzestępcy reagują na kryzys, dostosowując do niego strategie ataków.

Pomimo globalnych spadków ataków nie związanych z tematyką COVID hakerzy wciąż nękają sieci firmowe i administracyjne. Najczęściej wykorzystywanymi programami przez cyberprzestępców są trojany Trickbot i Emotet, które odpowiedzialne są również za gwałtowny wzrost ataków ransomware na szpitale i służby zdrowia[6]. W ostatnich tygodniach najbardziej aktywnym jest zagrożenie Emotet, które pozostaje najpopularniejszym złośliwym oprogramowaniem z globalnym wpływem na 12% organizacji. Za nimi plasują się Trickbot i Hiddad, które miały wpływ na 4% organizacji w ujęciu ogólnoświatowym. W Polsce najczęściej wykrywanym malwarem jest wspomniany Emotet (8,1% infekcji). Według firmy Trend Micro ostatniego słowa jeszcze nie powiedzieli twórcy wymienionego trojana Emotet[7], który jest ciągle największą zmorą użytkowników indywidualnych oraz małych i średnich firm.

[1] https://www.biznesinfo.pl/praca-zdalna-091120-pt-powiklania-badanie

[2] Dane zostały nam dostarczone przez producenta.

[3] https://avlab.pl/fortinet-prezentuje-globalny-raport-o-cyberbezpieczenstwie-pracy-zdalnej-2020/

[4,6] Statystyki dostarczyła firma Check Point.

[5] https://www.avira.com/en/blog/malware-threat-report-q3-2020-statistics-and-trends

[7] https://www.facebook.com/TrendMicro/photos/a.443467627960/10158165780147961/?type=3

Testy Advanced In The Wild Malware. Czym są właściwie?

To badania sprawdzające ochronę w czasie rzeczywistym, których celem jest zweryfikowanie skuteczność blokowania zagrożeń w długim okresie czasu. Odtwarzamy zachowanie użytkownika, kiedy ten korzysta z Internetu i przeglądarki. Również ze względu na działanie złośliwego oprogramowania test jest najkorzystniejszy dla producentów, ponieważ wskazuje rodzaj technologii, która przyczyniła się do zablokowania zagrożenia (Poziom 1, Poziom 2, Poziom 3; więcej informacji w metodologii). W związku z tym badanie jest pewnego rodzaju potwierdzeniem, że technologie do obrony przed złośliwym oprogramowaniem faktycznie działają.

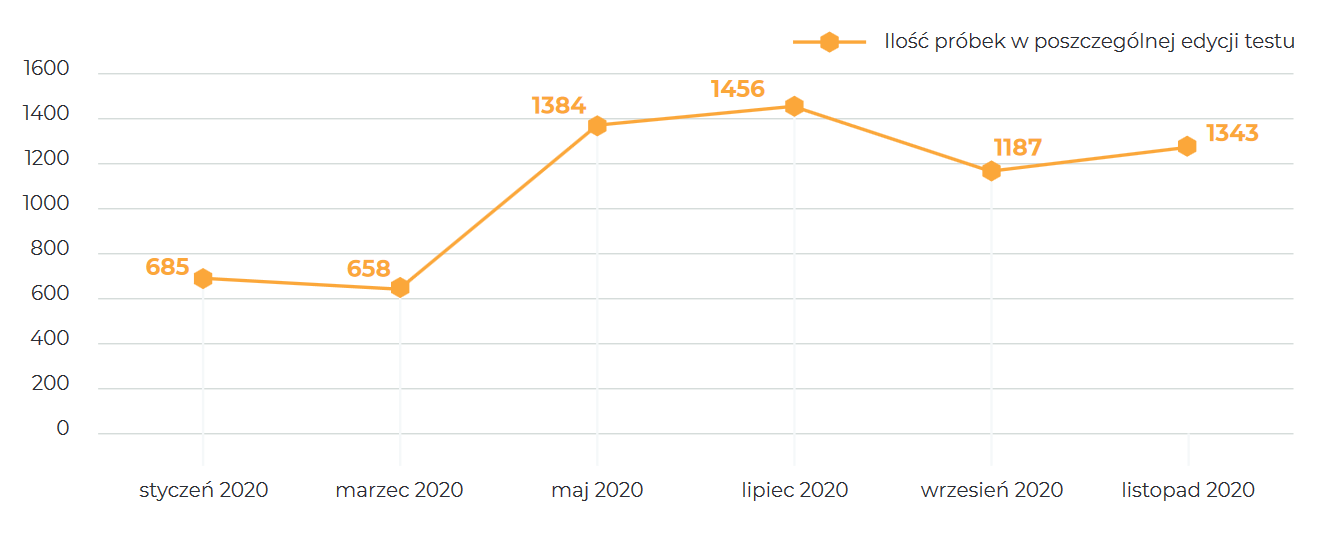

Tymczasem przejdźmy do podsumowania sześciu edycji testów Advanced In The Wild Malware Test, w których łącznie wykorzystaliśmy 6713 próbek złośliwego oprogramowania. Dla niektórych testowanych antywirusów część próbek stanowiła zagrożenie nieznane w dniu testu, co odpowiada złośliwemu oprogramowaniu zero-day.

Podsumowanie Advanced In The Wild Malware Test

Do zdobycia nagrody roku 2020, jaką jest specjalny certyfikat, produkt zabezpieczający musiał spełnić określone warunki:

- Uczestniczyć we wszystkich testach w roku 2020 w ramach edycji Advanced In The Wild Malware Test.

- Zablokować wszystkie próbki w każdej edycji testu.

Unikalnego certyfikatu nie mogły zdobyć rozwiązania, jeżeli:

- Produkt nie zablokował chociaż jednej próbki w dowolnej edycji testu. Dodatkowo produkt, który uczestniczył we wszystkich testach i zatrzymał 100% zagrożeń uzyska lepszą ocenę końcową niż produkt, który uczestniczył tylko jeden raz w testach.

- Produkt nie uczestniczył we wszystkich edycjach testu. Niektórzy producenci zgłaszają chęć uczestnictwa, aby sprawdzić ochronę jednorazowo w celu zdobycia certyfikatu. Mając na uwadze długoterminowość testów, musimy uwzględnić obie grupy, przyznając odpowiedni priorytet oceny.

W roku 2020 wykonaliśmy 6 edycji badań. Każde badanie przeprowadzane jest w miesięcznej przerwie po poprzednim. Przykładowo zaczynając od stycznia: w lutym wysyłamy informację zwrotną do producentów i publikujemy wyniki. W marcu rozpoczynamy kolejną edycję. Analogicznie w miesiącach następnych. Podczas całego roku 2020 w testach użyliśmy 6713 próbek unikalnego, złośliwego oprogramowania. Oznacza to, że w całym roku nie dochodziło do sytuacji testowania na tej samej próbce malware.

Czy ten artykuł był pomocny?

Oceniono: 0 razy