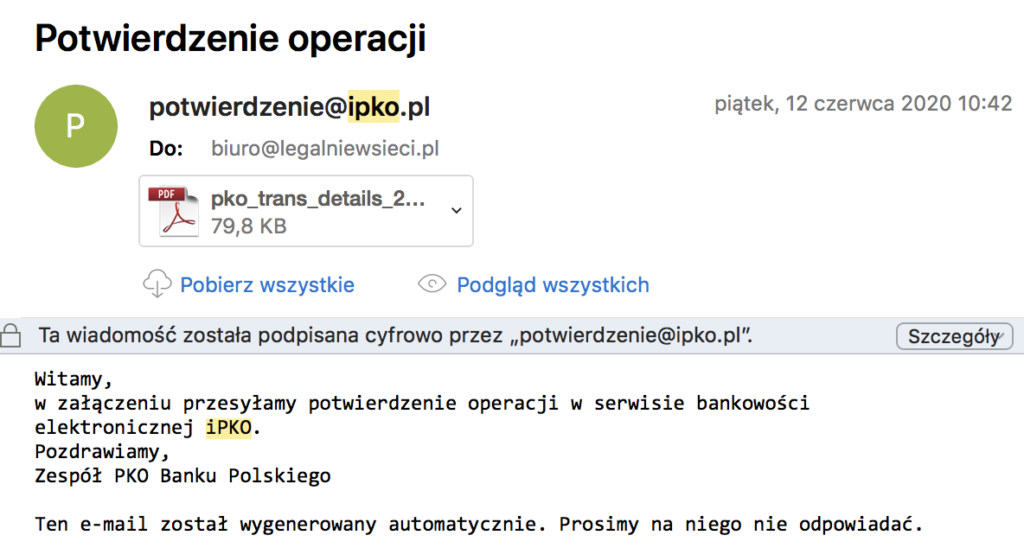

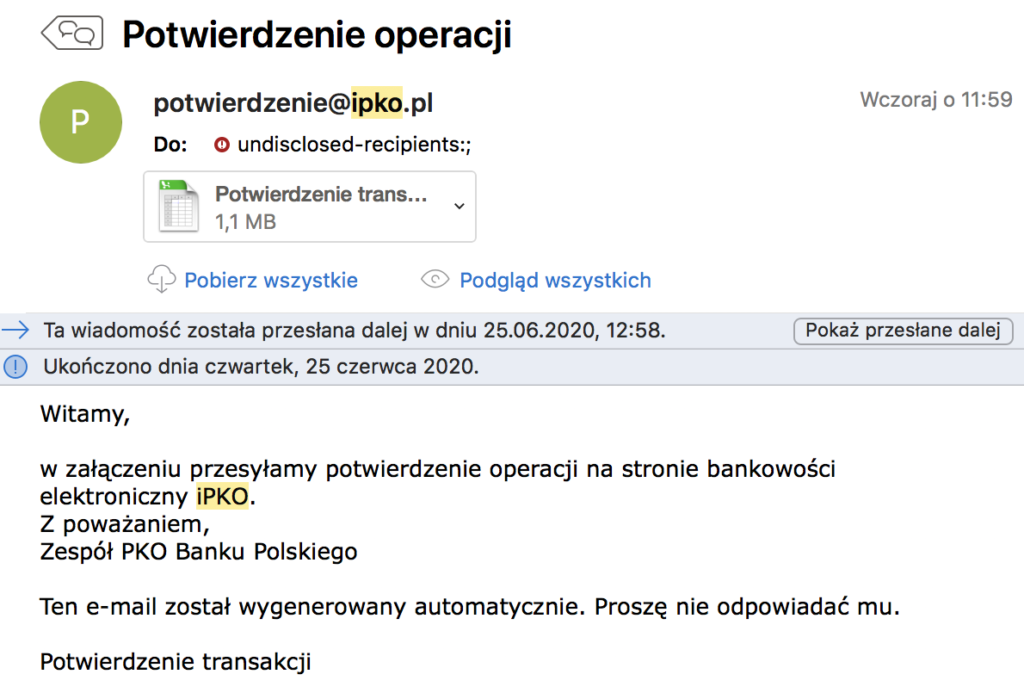

Cyberprzestępcy mogą podszywać się pod serwis internetowy PKO Bank Polski. Jak informuje zespół reagowania na incydenty komputerowe CERT Orange Polska wiadomości bardzo przypominają prawdziwe powiadomienie, które jest wysyłane z adresu potwierdzenie(@)ipko.pl. Oszuści wykorzystują fakt, że każdy adres e-mail da się podrobić (to tzw. e-mail spoofing), jednak istnieje kilka subtelnych różnic, które decydują o autentyczności otrzymanego maila.

Załącznik w formacie .xls to element kampanii phishingowej. Ofiarom przesyłany jest Netwire RAT —oprogramowanie umożliwiające przestępcy zdalny dostęp do zainfekowanego komputera i instalację dodatkowych złośliwych składników. W zeszłym roku podobna rodzina złośliwego oprogramowania została wykorzystana do infekowania komputerów przedsiębiorców w kampanii phishingowej podszywającej się pod ZUS.

Adres mailowy banku został sfałszowany. Wystarczy przyjrzeć się nagłówkom, by upewnić się, że wiadomość została wysłana przy użyciu serwera pocztowego położonego w Turcji, na co wskazuje adres IP:

Return-Path: <[email protected]>

Received: from server.asaloto.com.tr (server.asaloto.com.tr [178.211.50.154])

by s2.ohmyhost.pl (Postfix) with ESMTPS id 36A4B641CE3E

To: undisclosed-recipients:;

Subject: Potwierdzenie operacji

User-Agent: Roundcube Webmail/1.4.3

Incydenty bezpieczeństwa można zgłaszać za pośrednictwem ogólnokrajowej platformy internetowej: https://incydent.cert.pl. Wszystkie takie zgłoszenia będą rozpatrzone przez zespół CSIRT NASK Polska.

Czy ten artykuł był pomocny?

Oceniono: 0 razy