Teraz dużo mówi się o prywatności w sieci. Więcej niż dotychczas. Pewnie dlatego, że w społeczeństwie coś drgnęło. A może ze względu na RODO? Nowa dyrektywa o ochronie danych osobowych jest stosowana przez sklepy internetowe, portale społecznościowe i blogi technologiczne. Jednak jakich argumentów byśmy nie dobrali, musimy do prywatności dołożyć równie ważny aspekt, który ma wpływ na wszystko, co jest związane z „cyber”, czyli bezpieczeństwo. Bez bezpieczeństwa nie można zagwarantować prywatności, którą definiują nasze dane wrażliwe. Możemy je chronić przed osobami trzecimi oraz wielkimi korporacjami. Dlatego poniższe zalecenia skupiają się główniej mierze na ograniczeniu fizycznego dostępu do urządzenia innym użytkownikom, zablokowaniu wysyłania różnorakich informacji do producentów systemów operacyjnych, jak również uniemożliwieniu kradzieży poufnych danych oraz przejęcia kontroli nad kontem użytkownika.

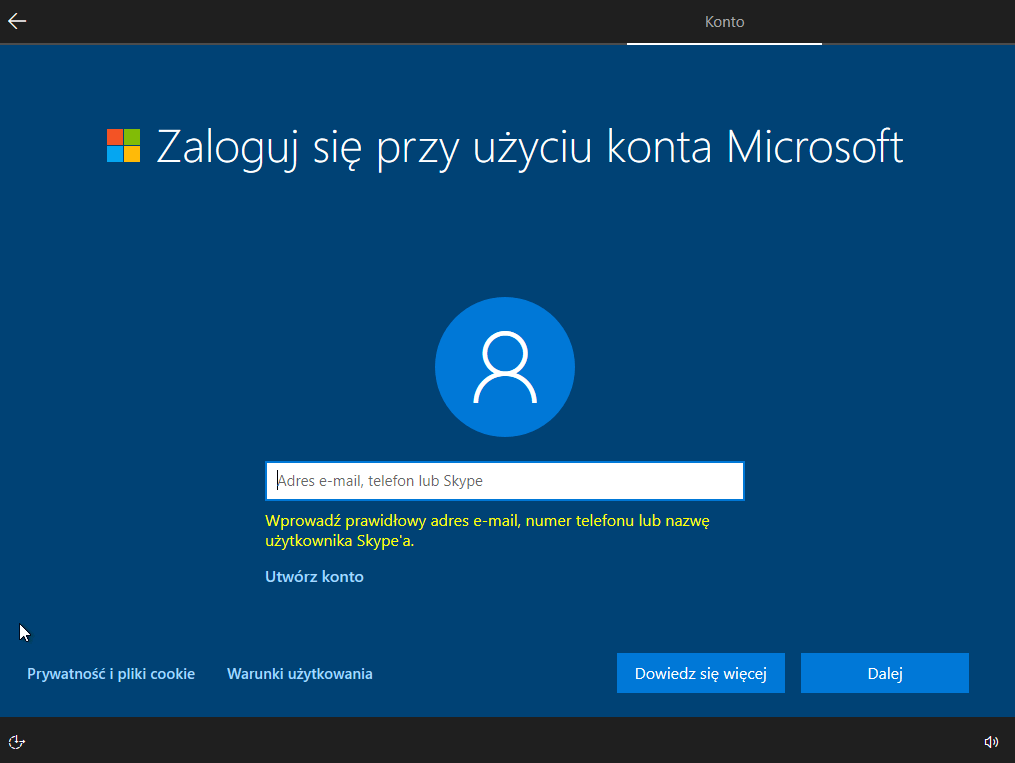

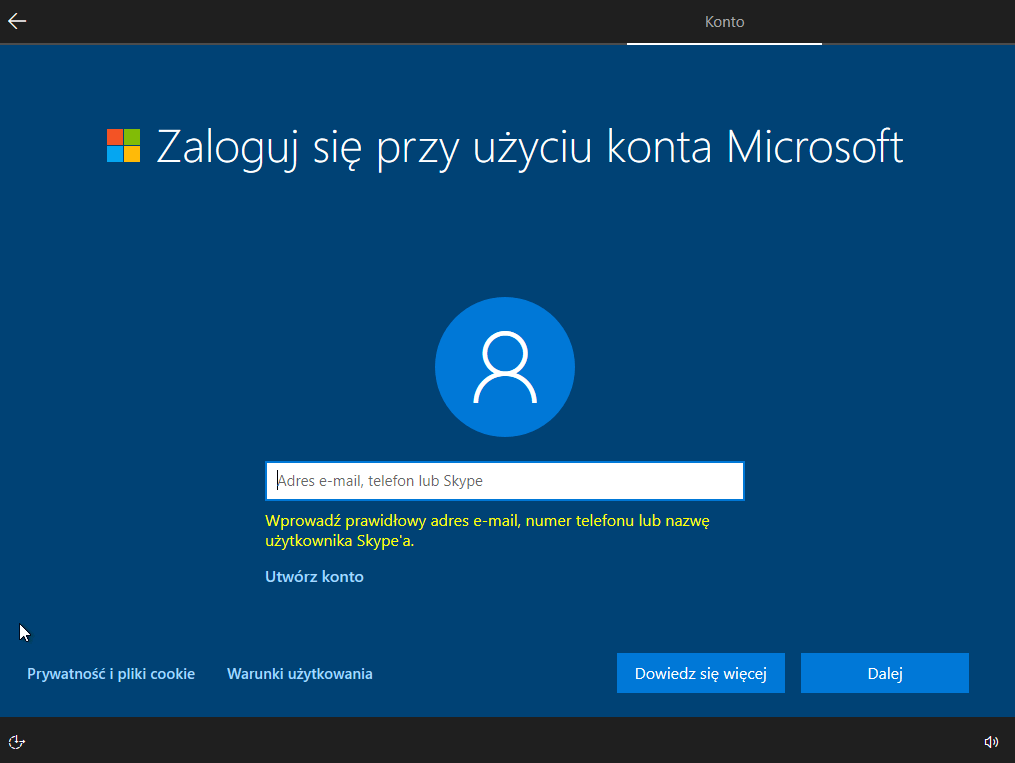

Aktualna wersja systemu Windows 10 tylko na pozór wymusza na użytkowniku założenie lub zalogowanie się do konta Microsoft podczas instalacji. Istnieje prosty trik, który pozwala na ominięcie tego kroku. Wystarczy pominąć etap, w którym instalator poprosi nas o połączenie się z siecią WiFi. W przypadku połączenia fizycznego, należy odłączyć kabel od komputera na czas instalacji. W lewym dolnym rogu ekranu pojawi się przycisk „

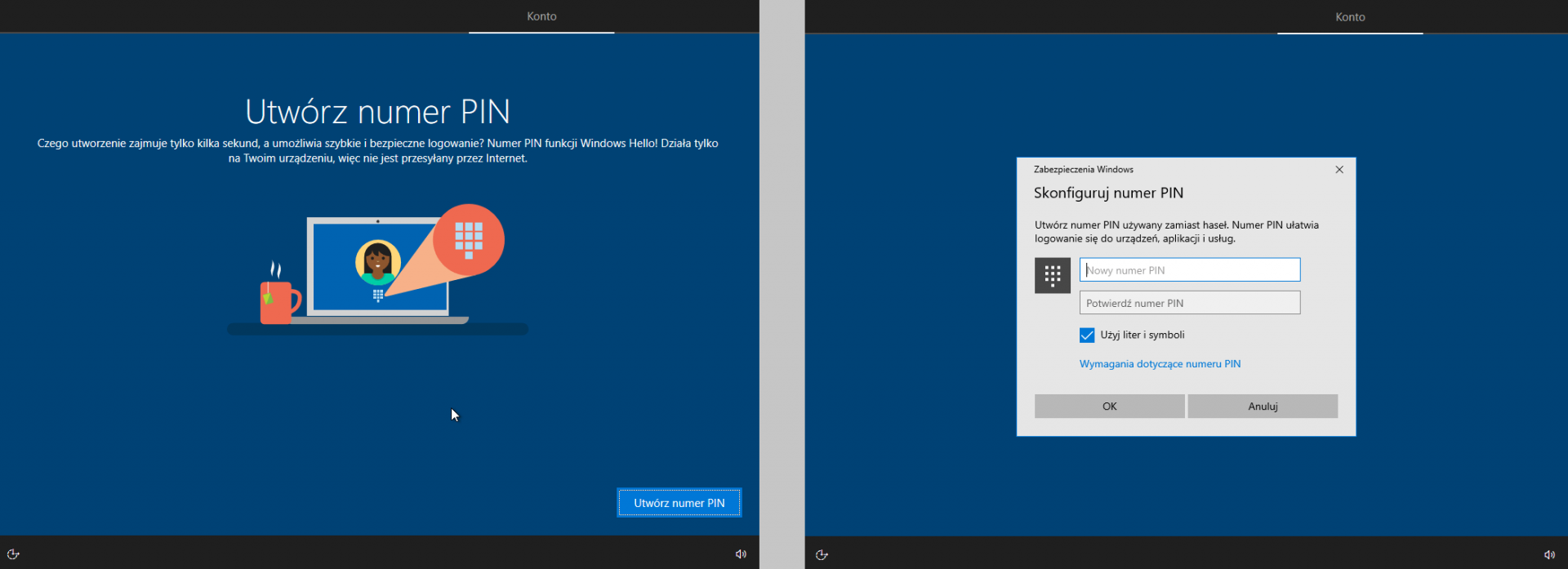

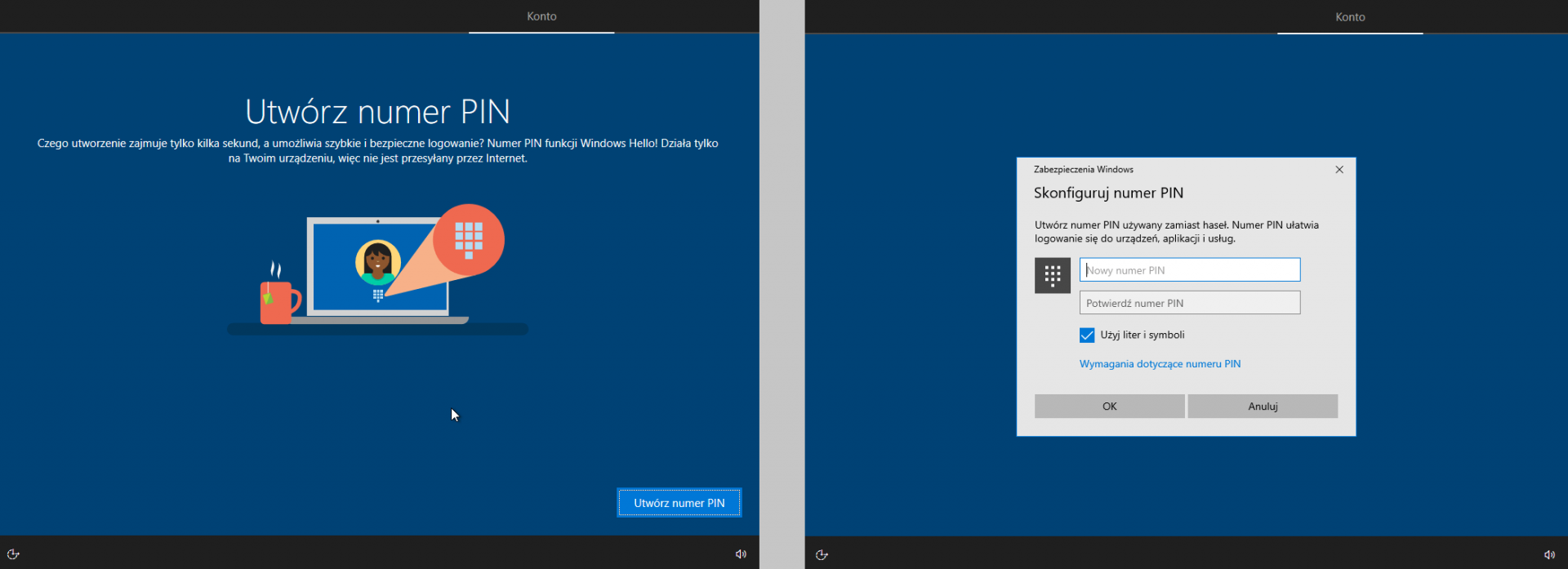

Aktualna wersja systemu Windows 10 tylko na pozór wymusza na użytkowniku założenie lub zalogowanie się do konta Microsoft podczas instalacji. Istnieje prosty trik, który pozwala na ominięcie tego kroku. Wystarczy pominąć etap, w którym instalator poprosi nas o połączenie się z siecią WiFi. W przypadku połączenia fizycznego, należy odłączyć kabel od komputera na czas instalacji. W lewym dolnym rogu ekranu pojawi się przycisk „ Poza silnym hasłem do konta Microsoft musimy ustalić numer PIN składający się z samych cyfr lub kombinacji tych pierwszych oraz liter i symboli. Zalecamy skorzystanie z drugiej opcji.

Historia działań

Poza silnym hasłem do konta Microsoft musimy ustalić numer PIN składający się z samych cyfr lub kombinacji tych pierwszych oraz liter i symboli. Zalecamy skorzystanie z drugiej opcji.

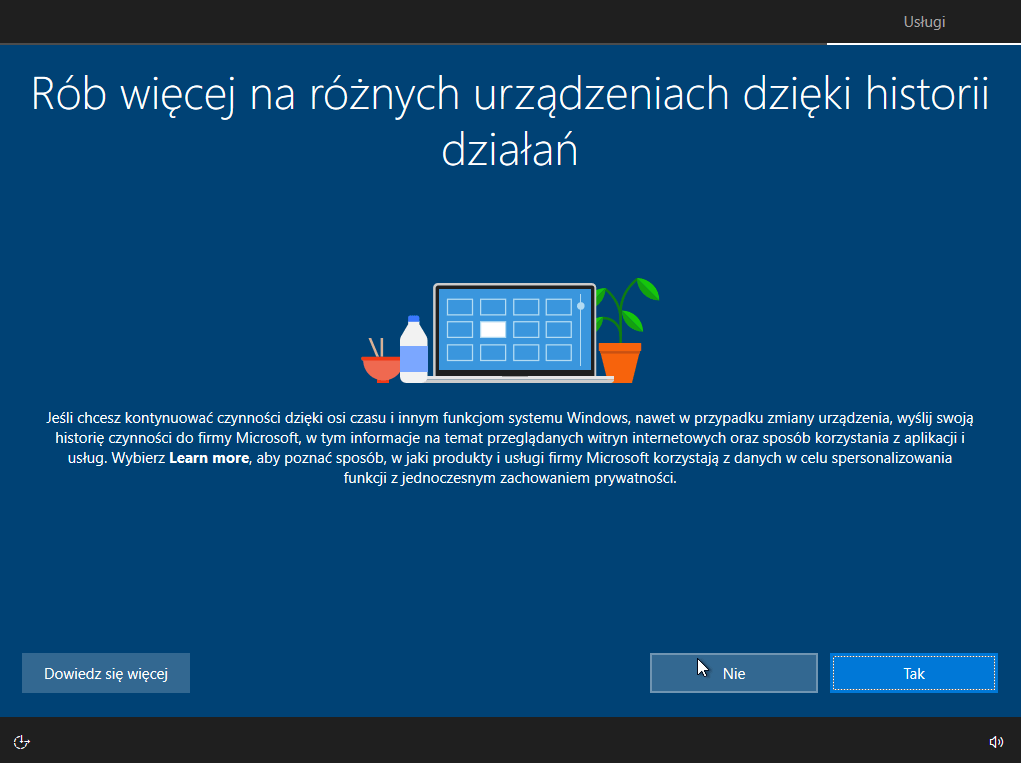

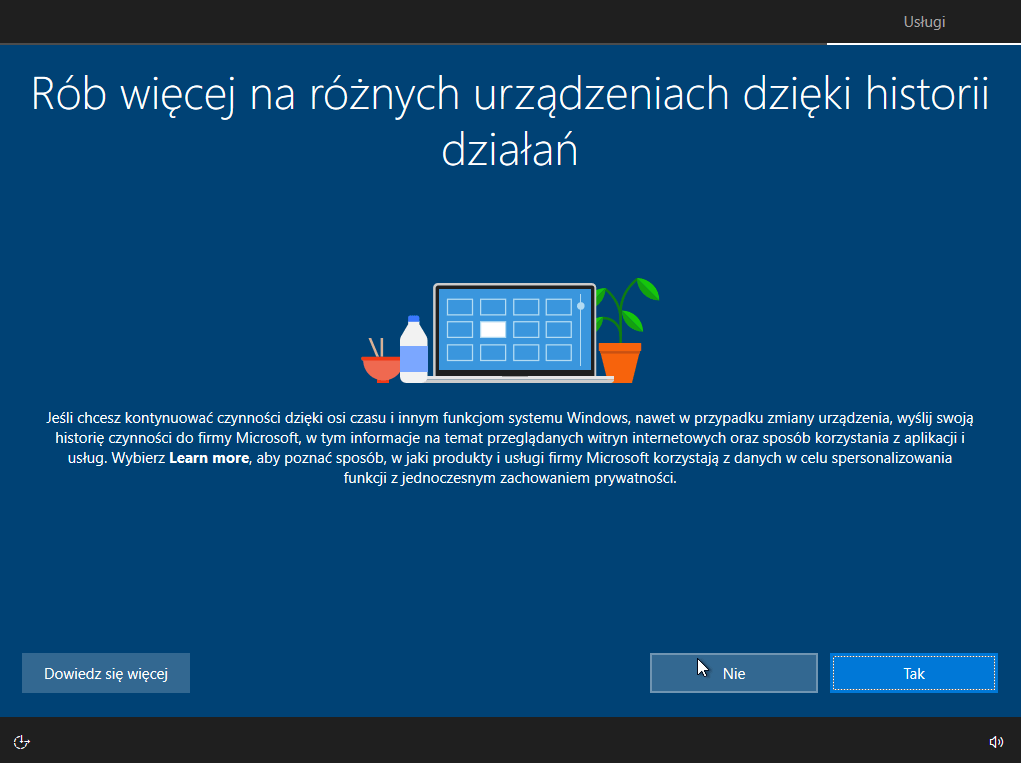

Historia działań

Na tym etapie możemy wyłączyć przesyłanie historii naszych działań do firmy Microsoft. Wśród rzeczy, które zdecydujemy się zablokować są informacje o przeglądanych stronach oraz to, w jaki sposób użytkownik korzysta z usługi i aplikacji.

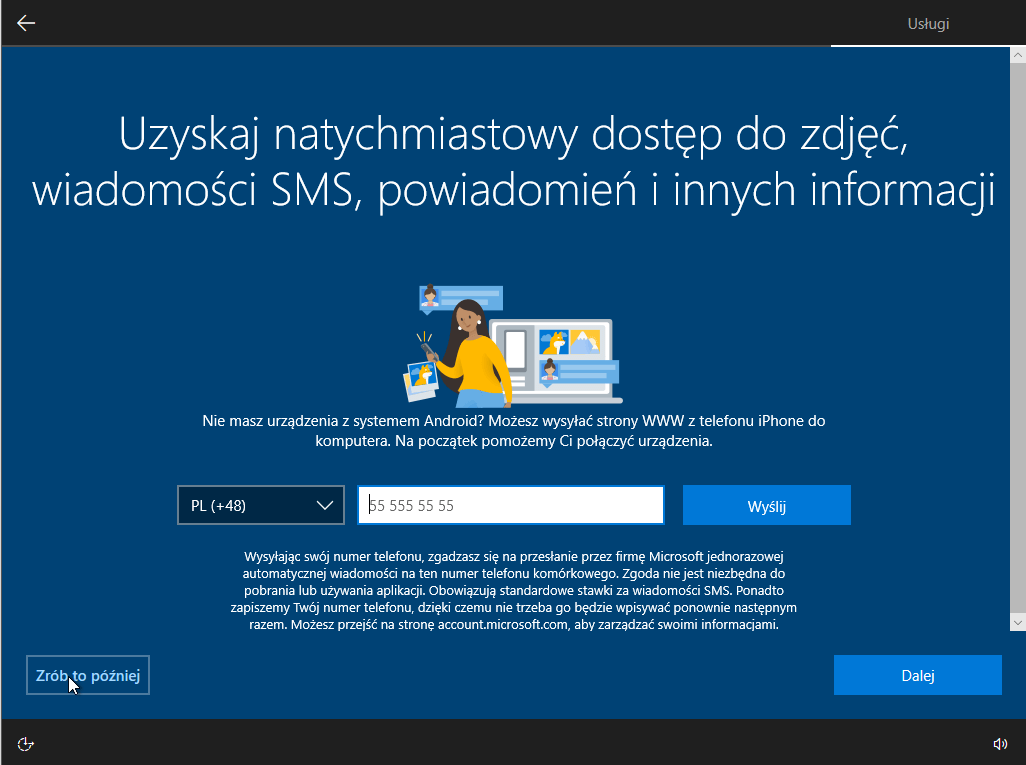

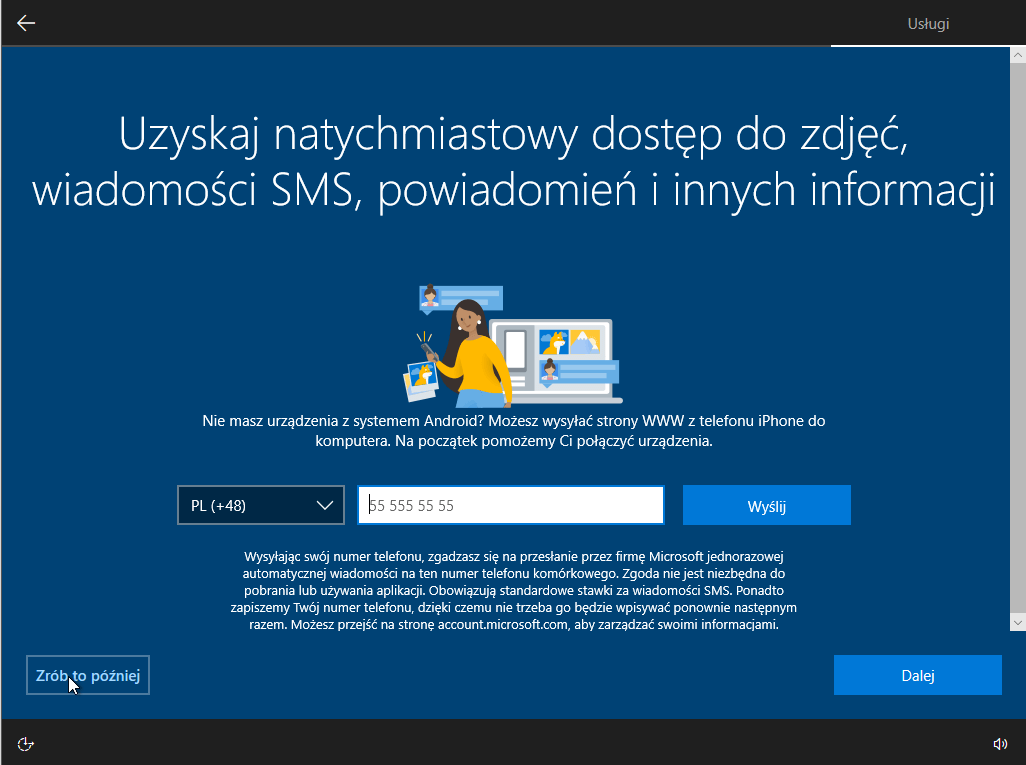

Numer telefonu

Na tym etapie możemy wyłączyć przesyłanie historii naszych działań do firmy Microsoft. Wśród rzeczy, które zdecydujemy się zablokować są informacje o przeglądanych stronach oraz to, w jaki sposób użytkownik korzysta z usługi i aplikacji.

Numer telefonu

Kolejną rzeczą, z której możemy zrezygnować jest powiązania numeru telefonu z kontem Microsoft. Numer telefonu pełni rolę dodatkowego zabezpieczenia, które służy do odzyskania dostępu w przypadku utraty hasła lub próby przejęcia kontroli nad kontem użytkownika.

OneDrive

Kolejną rzeczą, z której możemy zrezygnować jest powiązania numeru telefonu z kontem Microsoft. Numer telefonu pełni rolę dodatkowego zabezpieczenia, które służy do odzyskania dostępu w przypadku utraty hasła lub próby przejęcia kontroli nad kontem użytkownika.

OneDrive

Jeśli nie chcemy, nie musimy korzystać z wbudowanej w system usługi OneDrive. Wystarczy wybrać przycisk „

Jeśli nie chcemy, nie musimy korzystać z wbudowanej w system usługi OneDrive. Wystarczy wybrać przycisk „ Instalator daje możliwość wyłączenia rozpoznawania mowy online i tym samym wysyłania naszych danych głosowych do chmury Microsoft.

Lokalizacja

Instalator daje możliwość wyłączenia rozpoznawania mowy online i tym samym wysyłania naszych danych głosowych do chmury Microsoft.

Lokalizacja

W tym kroku możemy wyrazić zgodę na używanie naszej lokalizacji przez firmę Microsoft oraz aplikacje. Jeżeli nie zamierzamy korzystać z urządzenia jako nawigacji, a prognozę pogody sprawdzamy na telefonie, wybieramy opcję „

W tym kroku możemy wyrazić zgodę na używanie naszej lokalizacji przez firmę Microsoft oraz aplikacje. Jeżeli nie zamierzamy korzystać z urządzenia jako nawigacji, a prognozę pogody sprawdzamy na telefonie, wybieramy opcję „ Jeżeli chodzi o wysyłanie danych diagnostycznych, istnieje tylko możliwość ograniczenia ich przekazywania kryjącej się pod nazwą „

Jeżeli chodzi o wysyłanie danych diagnostycznych, istnieje tylko możliwość ograniczenia ich przekazywania kryjącej się pod nazwą „ Brak zgody na wykorzystywanie identyfikatora treści reklamowych wyłączy śledzenie naszych poczynań, i tym samym wyświetlanie spersonalizowanych reklam. Reklamy nadal będą się wyświetlały, jednak nie będą one powiązane z naszą aktywnością w sieci.

Ustawienia prywatności w Windows 10

W sytuacji, gdy mamy już na urządzeniu zainstalowany system Windows 10, nadal możemy wprowadzić zmiany, które zwiększą nasze bezpieczeństwo oraz prywatność. Część z nich występuje również podczas instalacji, jednak znajdą się również dodatkowe ustawienia, które warto zmienić.

Konto lokalne

Brak zgody na wykorzystywanie identyfikatora treści reklamowych wyłączy śledzenie naszych poczynań, i tym samym wyświetlanie spersonalizowanych reklam. Reklamy nadal będą się wyświetlały, jednak nie będą one powiązane z naszą aktywnością w sieci.

Ustawienia prywatności w Windows 10

W sytuacji, gdy mamy już na urządzeniu zainstalowany system Windows 10, nadal możemy wprowadzić zmiany, które zwiększą nasze bezpieczeństwo oraz prywatność. Część z nich występuje również podczas instalacji, jednak znajdą się również dodatkowe ustawienia, które warto zmienić.

Konto lokalne

Aby odłączyć konto Microsoft i zacząć korzystać z konta lokalnego należy przejść do

Aby odłączyć konto Microsoft i zacząć korzystać z konta lokalnego należy przejść do  Jeśli podczas instalacji systemu wprowadziliśmy PIN składający się z samych cyfr, zalecamy jego rozszerzenie o kombinację małych i dużych liter, cyfr oraz symboli. Zmiany możemy dokonać w

Jeśli podczas instalacji systemu wprowadziliśmy PIN składający się z samych cyfr, zalecamy jego rozszerzenie o kombinację małych i dużych liter, cyfr oraz symboli. Zmiany możemy dokonać w  Wiele opcji konfiguracji prywatności możemy przeprowadzić przechodząc do

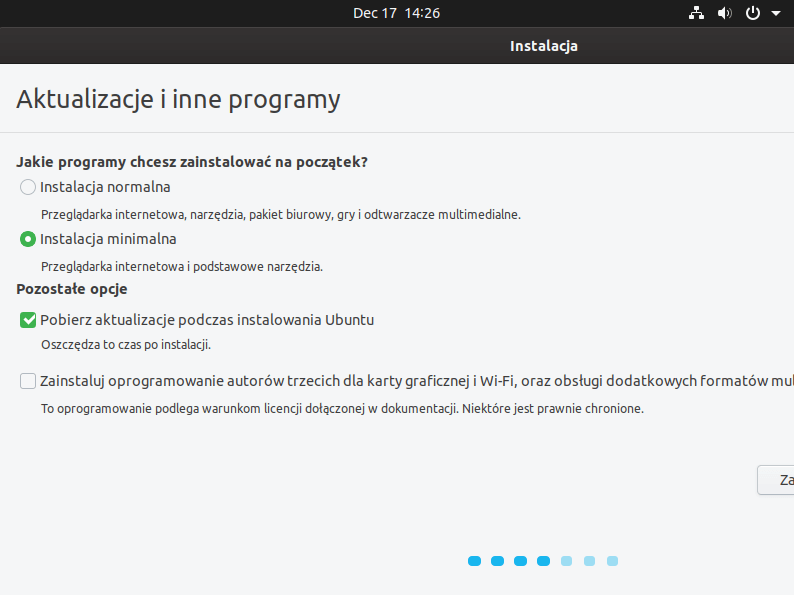

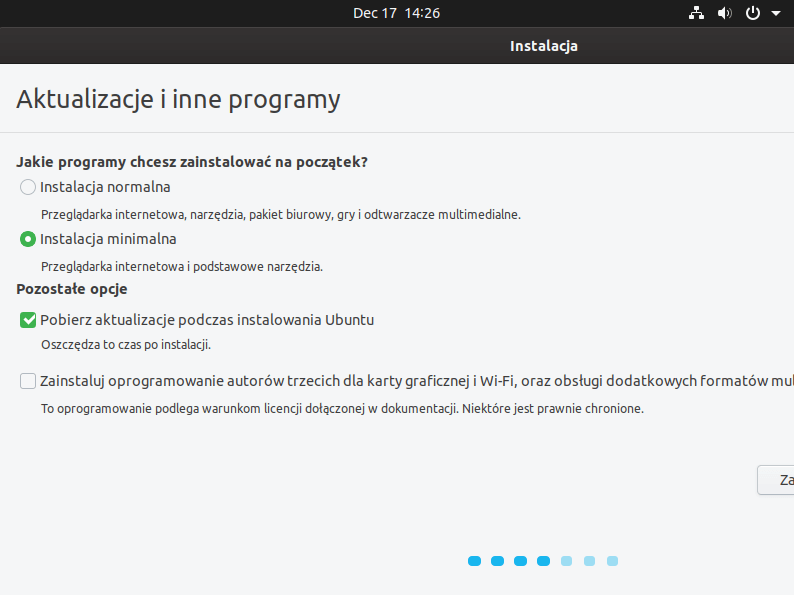

Wiele opcji konfiguracji prywatności możemy przeprowadzić przechodząc do  Instalator zapyta o programy, które chcemy zainstalować wraz systemem operacyjny Ubuntu. Warto tutaj zaznaczyć opcję instalacji minimalnej, aby mieć większą kontrolę nad oprogramowaniem, które znajduje się w naszym systemie (jest to opcja przeznaczona dla świadomych użytkowników). Dodatkowo, możemy na etapie instalacji pobrać aktualizacje, aby system miał najnowsze poprawki bezpieczeństwa.

Szyfrowanie partycji systemowej

Instalator zapyta o programy, które chcemy zainstalować wraz systemem operacyjny Ubuntu. Warto tutaj zaznaczyć opcję instalacji minimalnej, aby mieć większą kontrolę nad oprogramowaniem, które znajduje się w naszym systemie (jest to opcja przeznaczona dla świadomych użytkowników). Dodatkowo, możemy na etapie instalacji pobrać aktualizacje, aby system miał najnowsze poprawki bezpieczeństwa.

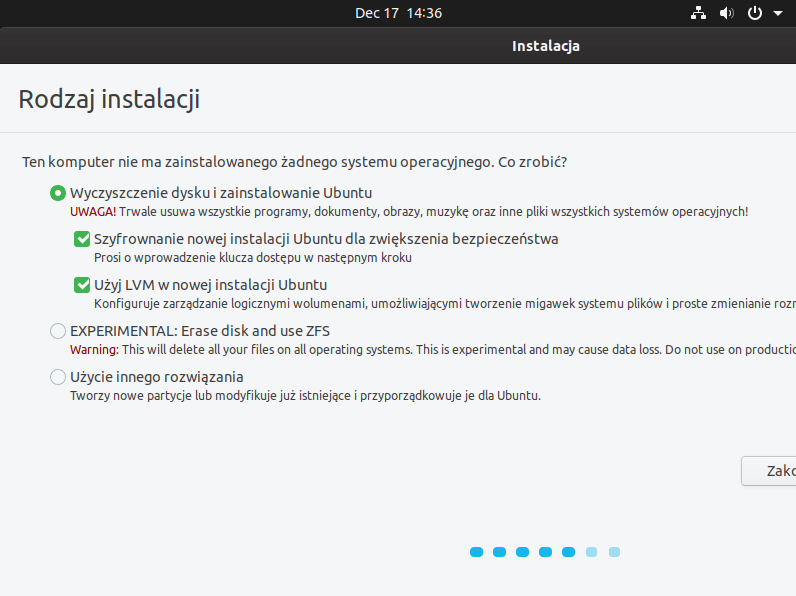

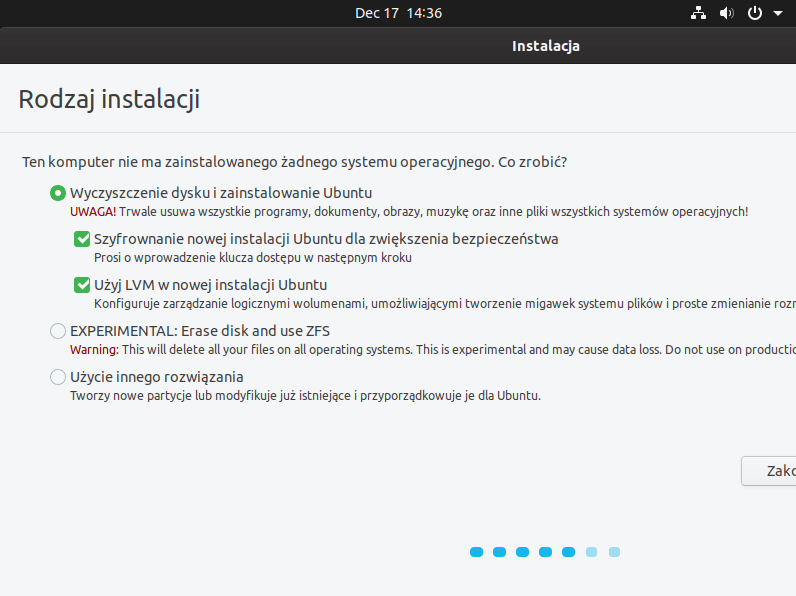

Szyfrowanie partycji systemowej

W kolejnym etapie mamy możliwość zaszyfrowania instalacji systemu Ubuntu. Wiąże się to z ustawieniem hasła dostępu do systemu, które użytkownik musi wprowadzać przy każdym uruchomieniu komputera.

Informacje o systemie

W kolejnym etapie mamy możliwość zaszyfrowania instalacji systemu Ubuntu. Wiąże się to z ustawieniem hasła dostępu do systemu, które użytkownik musi wprowadzać przy każdym uruchomieniu komputera.

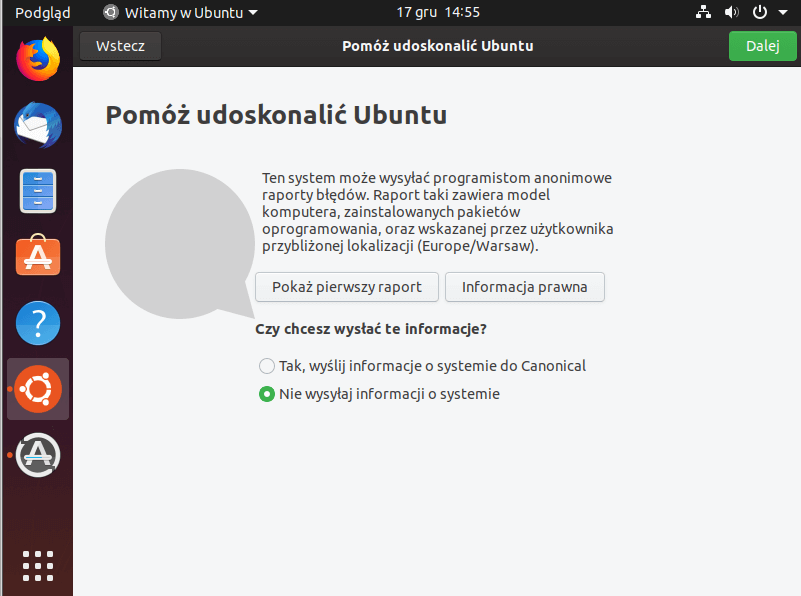

Informacje o systemie

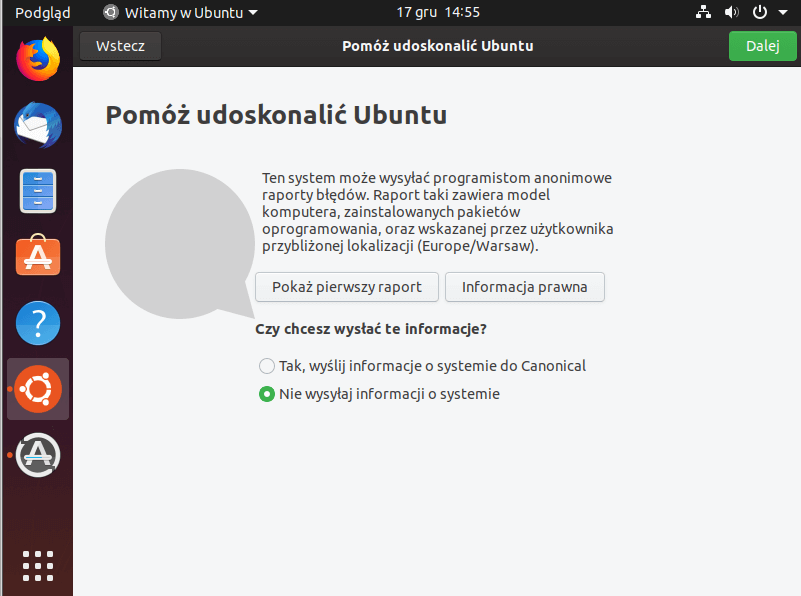

Zaraz po instalacji pojawi się ekran powitalny ze wstępną konfiguracją systemu operacyjnego. Możemy zdecydować czy chcemy się dzielić z deweloperem jaki mamy model komputera, oprogramowanie oraz lokalizację.

Konta online

Zaraz po instalacji pojawi się ekran powitalny ze wstępną konfiguracją systemu operacyjnego. Możemy zdecydować czy chcemy się dzielić z deweloperem jaki mamy model komputera, oprogramowanie oraz lokalizację.

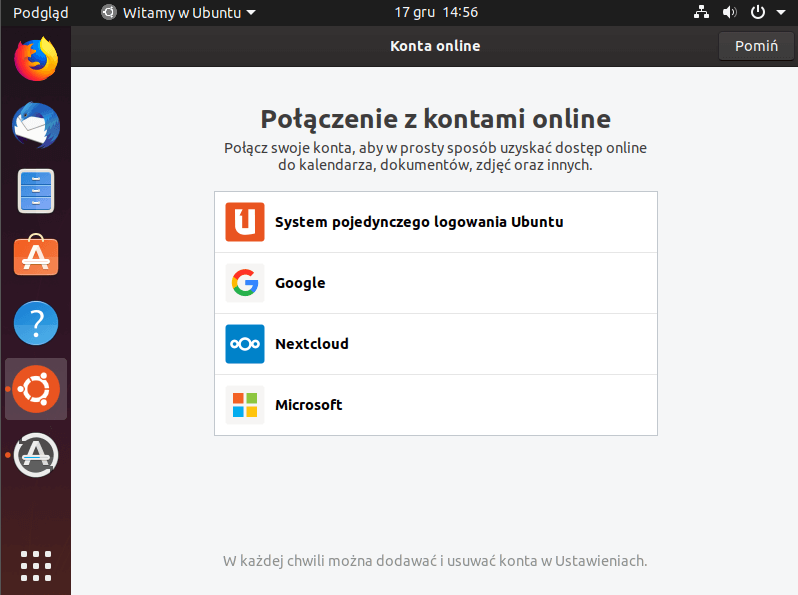

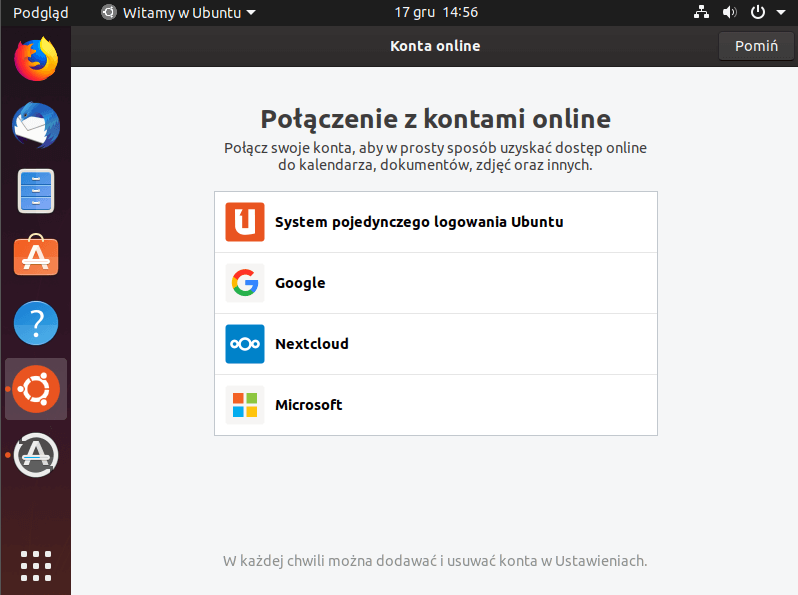

Konta online

Jeśli chcemy zachować prywatność, nie wskazane jest logowanie się z poziomu systemu Ubuntu do kont obsługujących różne usługi online.

Usługa lokalizacji

Jeśli chcemy zachować prywatność, nie wskazane jest logowanie się z poziomu systemu Ubuntu do kont obsługujących różne usługi online.

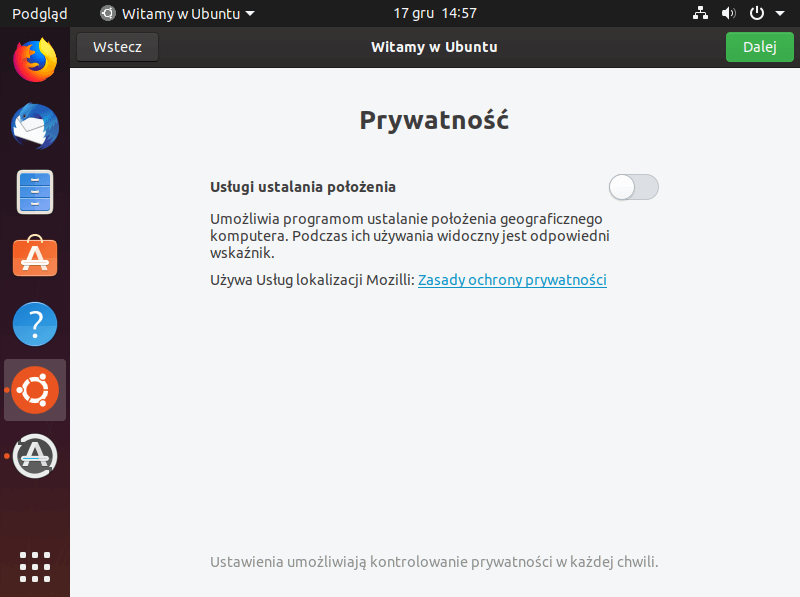

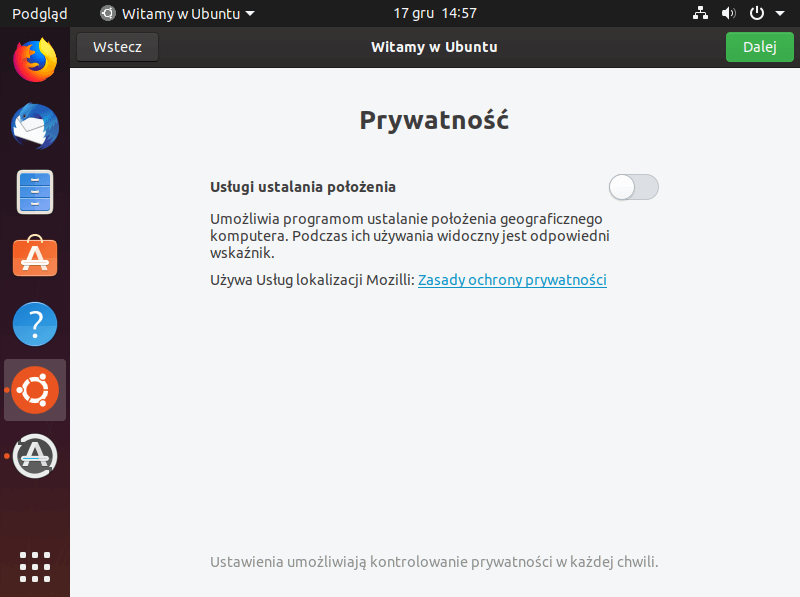

Usługa lokalizacji

Zalecamy wyłączenie usługi ustalania położenia. Gdy zajdzie taka potrzeba, możemy je w każdej chwili włączyć w ustawieniach systemu.

Aktualizacje oprogramowania

Zalecamy wyłączenie usługi ustalania położenia. Gdy zajdzie taka potrzeba, możemy je w każdej chwili włączyć w ustawieniach systemu.

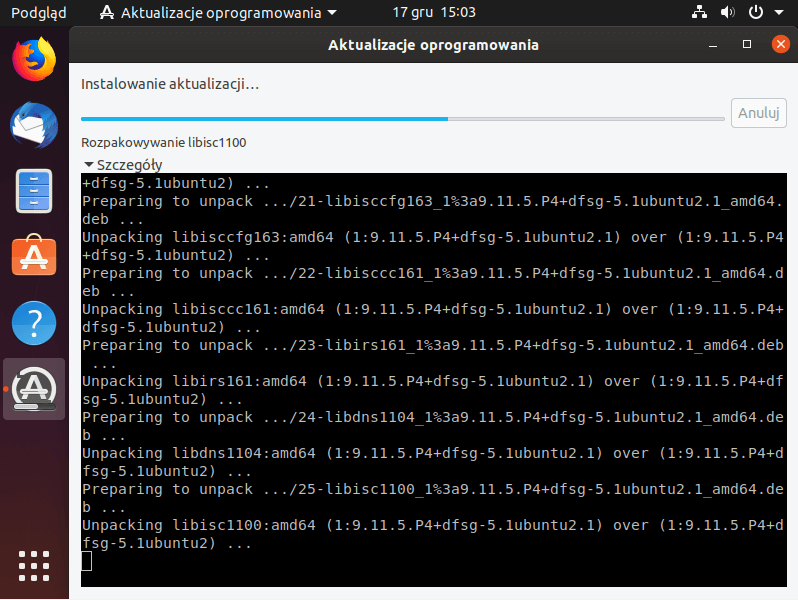

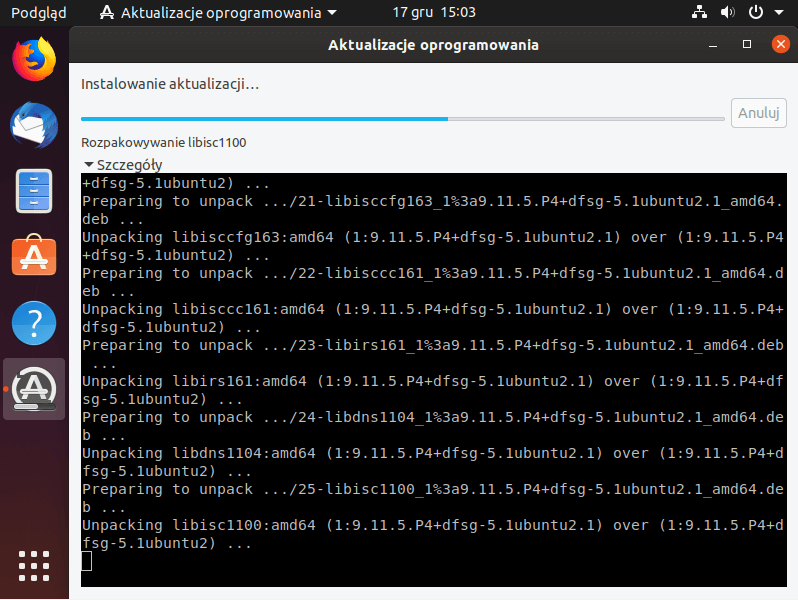

Aktualizacje oprogramowania

Jeśli od momentu instalacji dystrybucji Ubuntu minął pewien czas, system zapyta nas czy chcemy przeprowadzić aktualizację oprogramowania, która zawiera najnowsze poprawki bezpieczeństwa. Możemy również ręcznie sprawdzić czy dostępne są nowe wersje oprogramowania. W tym celu klikamy na ikonę w lewym dolnym rogu ekranu i wybieramy „

Jeśli od momentu instalacji dystrybucji Ubuntu minął pewien czas, system zapyta nas czy chcemy przeprowadzić aktualizację oprogramowania, która zawiera najnowsze poprawki bezpieczeństwa. Możemy również ręcznie sprawdzić czy dostępne są nowe wersje oprogramowania. W tym celu klikamy na ikonę w lewym dolnym rogu ekranu i wybieramy „ Po kliknięciu na ikonę w lewym dolnym rogu ekranu, możemy przejść do ustawień systemu i otworzyć sekcję „

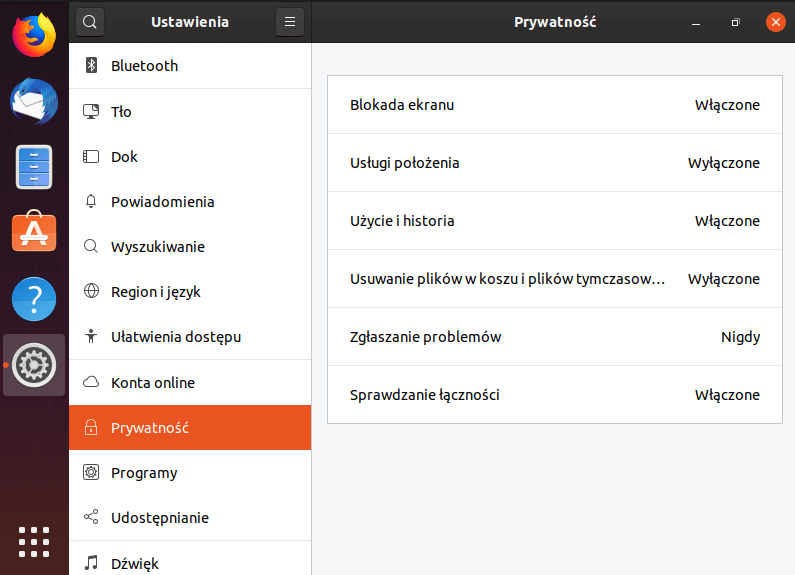

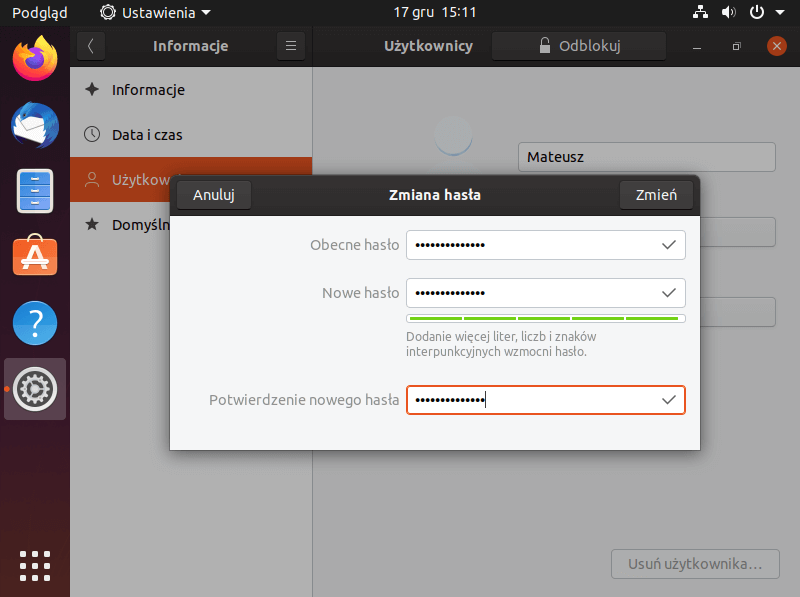

Po kliknięciu na ikonę w lewym dolnym rogu ekranu, możemy przejść do ustawień systemu i otworzyć sekcję „ Gdy nie wykonywaliśmy świeżej instalacji Ubuntu, zapewne mamy ustawione słabe, łatwe do odgadnięcia hasło. Zalecana jest jego zmiana na silniejsze z kombinacją dużych i małych liter, cyfr oraz symboli.

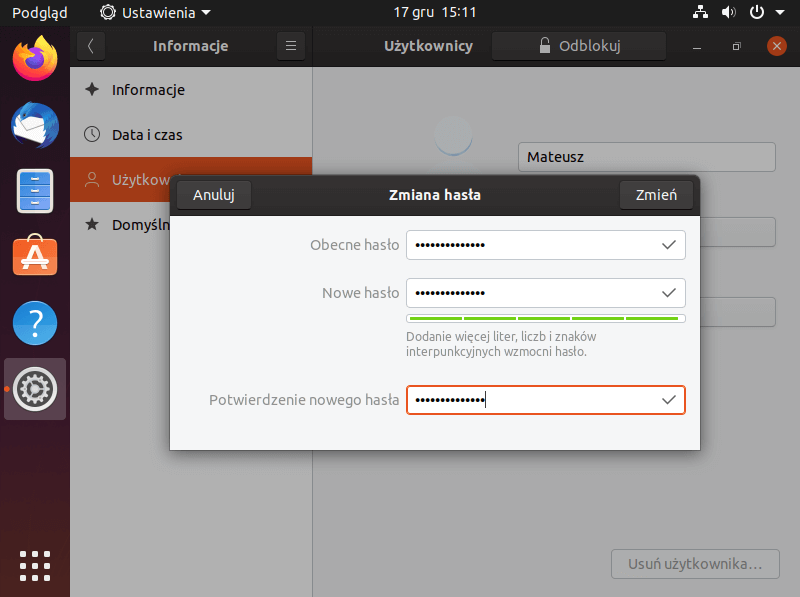

Skanowanie w poszukiwaniu rootkitów

Gdy nie wykonywaliśmy świeżej instalacji Ubuntu, zapewne mamy ustawione słabe, łatwe do odgadnięcia hasło. Zalecana jest jego zmiana na silniejsze z kombinacją dużych i małych liter, cyfr oraz symboli.

Skanowanie w poszukiwaniu rootkitów

Okresowo możemy sprawdzić nasz system, skanując dysk w poszukiwaniu rootkitów. Pierwszym krokiem jest zainstalowanie programu „

Okresowo możemy sprawdzić nasz system, skanując dysk w poszukiwaniu rootkitów. Pierwszym krokiem jest zainstalowanie programu „ Dystrybucje Linuxa posiadają wbudowane zapory sieciowe. Konfiguracja wielu z nich sprowadza się do niekomfortowego pisania komend w wierszu poleceń. Z pomocą przychodzi nakładka graficzna o nazwie

Dystrybucje Linuxa posiadają wbudowane zapory sieciowe. Konfiguracja wielu z nich sprowadza się do niekomfortowego pisania komend w wierszu poleceń. Z pomocą przychodzi nakładka graficzna o nazwie  W pierwszej kolejności warto otworzyć aplikację Google, aby ograniczyć dane wykorzystywane przez firmę Google. W tym celu musimy przejść do zakładki „

W pierwszej kolejności warto otworzyć aplikację Google, aby ograniczyć dane wykorzystywane przez firmę Google. W tym celu musimy przejść do zakładki „ Przechodząc do ustawień urządzenia z systemem Android i wybierając menu „

Przechodząc do ustawień urządzenia z systemem Android i wybierając menu „ Na liście rzeczy do zrobienia nie może zabraknąć przeprowadzania regularnych aktualizacji systemu. Osoby posiadające urządzenia uczestniczące w programie Android One mogą liczyć na aktualizacje zabezpieczeń przez trzy lata. Pozostali użytkownicy muszą zdać się na łaskę producenta, który nie ma obowiązku wspierania starszych urządzeń. Niemniej jednak, zawsze warto mieć najbardziej aktualną wersję systemu.

Nieznane aplikacje

Na liście rzeczy do zrobienia nie może zabraknąć przeprowadzania regularnych aktualizacji systemu. Osoby posiadające urządzenia uczestniczące w programie Android One mogą liczyć na aktualizacje zabezpieczeń przez trzy lata. Pozostali użytkownicy muszą zdać się na łaskę producenta, który nie ma obowiązku wspierania starszych urządzeń. Niemniej jednak, zawsze warto mieć najbardziej aktualną wersję systemu.

Nieznane aplikacje

Firma Google zmieniła sposób w jaki obecnie działa „

Firma Google zmieniła sposób w jaki obecnie działa „ Twórcy Androida stworzyli osobne menu dla uprawnień aplikacji. Teraz każdej aplikacji możemy zablokować dostęp do poszczególnych elementów systemu. Trudno, żeby aplikacja wyświetlająca gazetki promocyjne miała dostęp do aparatu. Jeśli nie jesteśmy pewni czy danej aplikacji potrzebny jest, np. mikrofon, możemy spokojnie wyłączyć do niego dostęp, ponieważ aplikacja sama poprosi o niego poprosi, gdy zajdzie taka potrzeba.

Domyślne aplikacje

Twórcy Androida stworzyli osobne menu dla uprawnień aplikacji. Teraz każdej aplikacji możemy zablokować dostęp do poszczególnych elementów systemu. Trudno, żeby aplikacja wyświetlająca gazetki promocyjne miała dostęp do aparatu. Jeśli nie jesteśmy pewni czy danej aplikacji potrzebny jest, np. mikrofon, możemy spokojnie wyłączyć do niego dostęp, ponieważ aplikacja sama poprosi o niego poprosi, gdy zajdzie taka potrzeba.

Domyślne aplikacje

Dobrym pomysłem jest przejrzenie aplikacji, które domyślnie mają pełnić rolę asystenta głosowego, przeglądarki, ekranu głównego, telefonu, komunikatora oraz otwierania linków. Szczególną uwagę należy zwrócić na to, aby ustawić przeglądarkę oraz komunikator, do których mamy zaufanie. Tutaj z pomocą przychodzą artykuły dostępne na AVLab porównujące bezpieczeństwo mobilnych komunikatorów oraz przeglądarek.

Synchronizacja konta

Dobrym pomysłem jest przejrzenie aplikacji, które domyślnie mają pełnić rolę asystenta głosowego, przeglądarki, ekranu głównego, telefonu, komunikatora oraz otwierania linków. Szczególną uwagę należy zwrócić na to, aby ustawić przeglądarkę oraz komunikator, do których mamy zaufanie. Tutaj z pomocą przychodzą artykuły dostępne na AVLab porównujące bezpieczeństwo mobilnych komunikatorów oraz przeglądarek.

Synchronizacja konta

W menu „

W menu „ W menu „

W menu „ Przechodząc do menu „

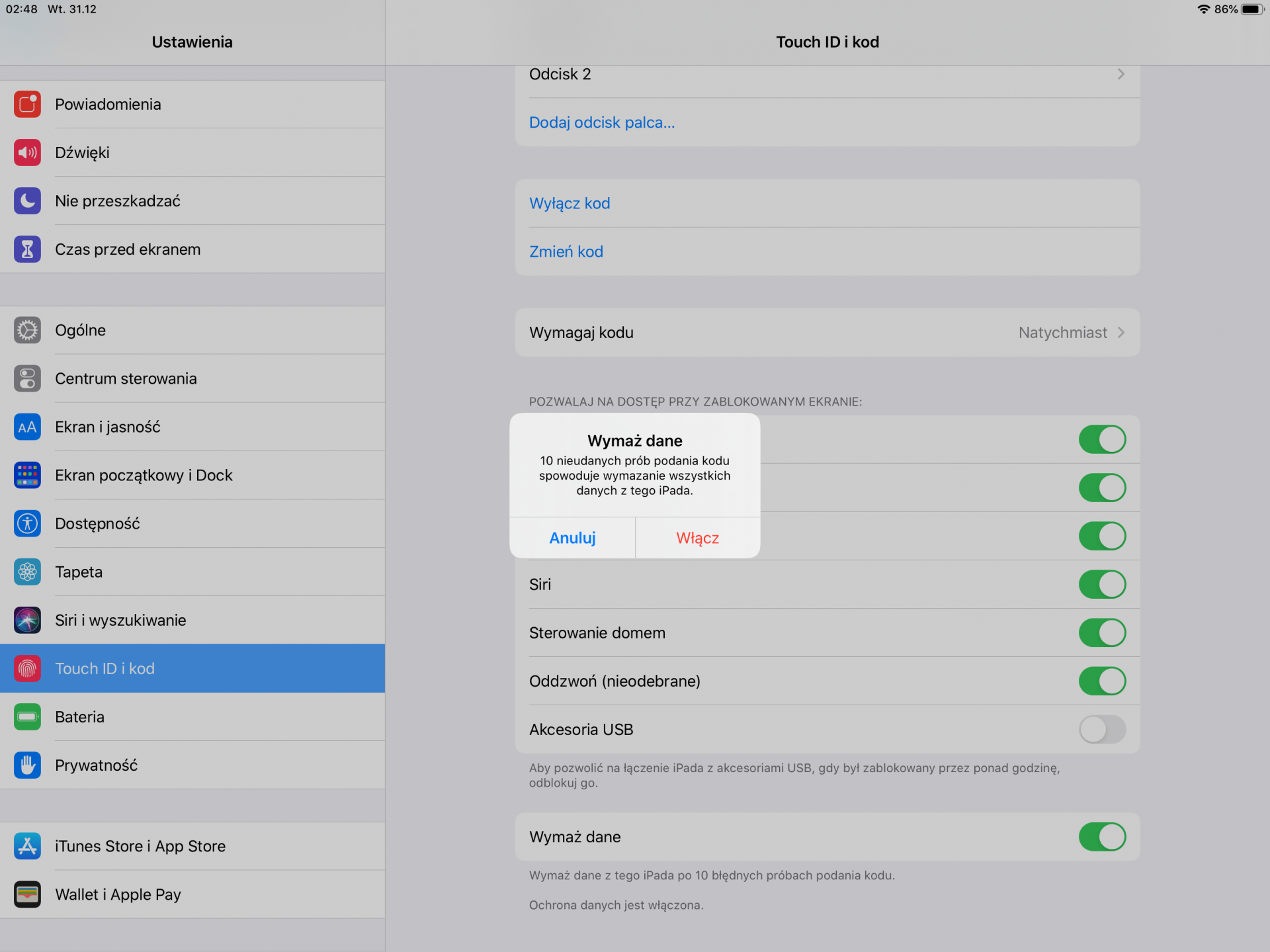

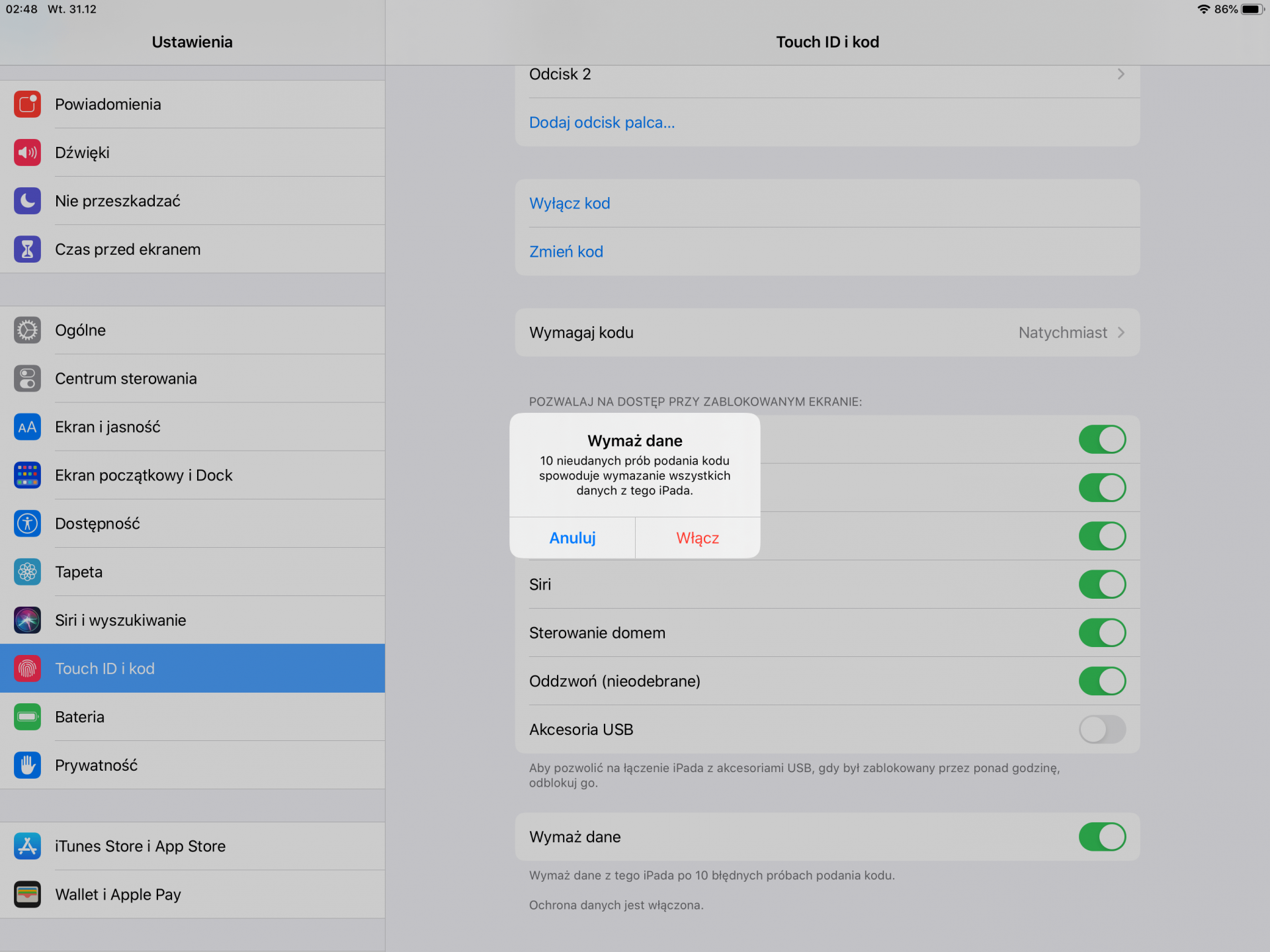

Przechodząc do menu „ Unikalną funkcją systemu firmy Apple na tle konkurencji jest możliwość wymazania wszystkich danych z urządzenia po dziesięciu nieudanych próbach podania kodu. Włączenie tej opcji sprawi, że osoby trzecie nie uzyskają dostępu do poufnych informacji. Z kolei właściciel urządzenia, które prawdopodobnie zostało skradzione lub zgubione, nadal będzie mógł zalogować się do swojego konta iCloud i uzyskać dostęp do danych, dla których została włączona synchronizacja.

Powiadomienia

Unikalną funkcją systemu firmy Apple na tle konkurencji jest możliwość wymazania wszystkich danych z urządzenia po dziesięciu nieudanych próbach podania kodu. Włączenie tej opcji sprawi, że osoby trzecie nie uzyskają dostępu do poufnych informacji. Z kolei właściciel urządzenia, które prawdopodobnie zostało skradzione lub zgubione, nadal będzie mógł zalogować się do swojego konta iCloud i uzyskać dostęp do danych, dla których została włączona synchronizacja.

Powiadomienia

Domyślnie, włączenie ekranu urządzenia pozwala na podgląd aktualnych powiadomień z różnych aplikacji. Aby osoby trzecie nie mogły zobaczyć powiadomień na zablokowanym urządzeniu, przechodzimy do

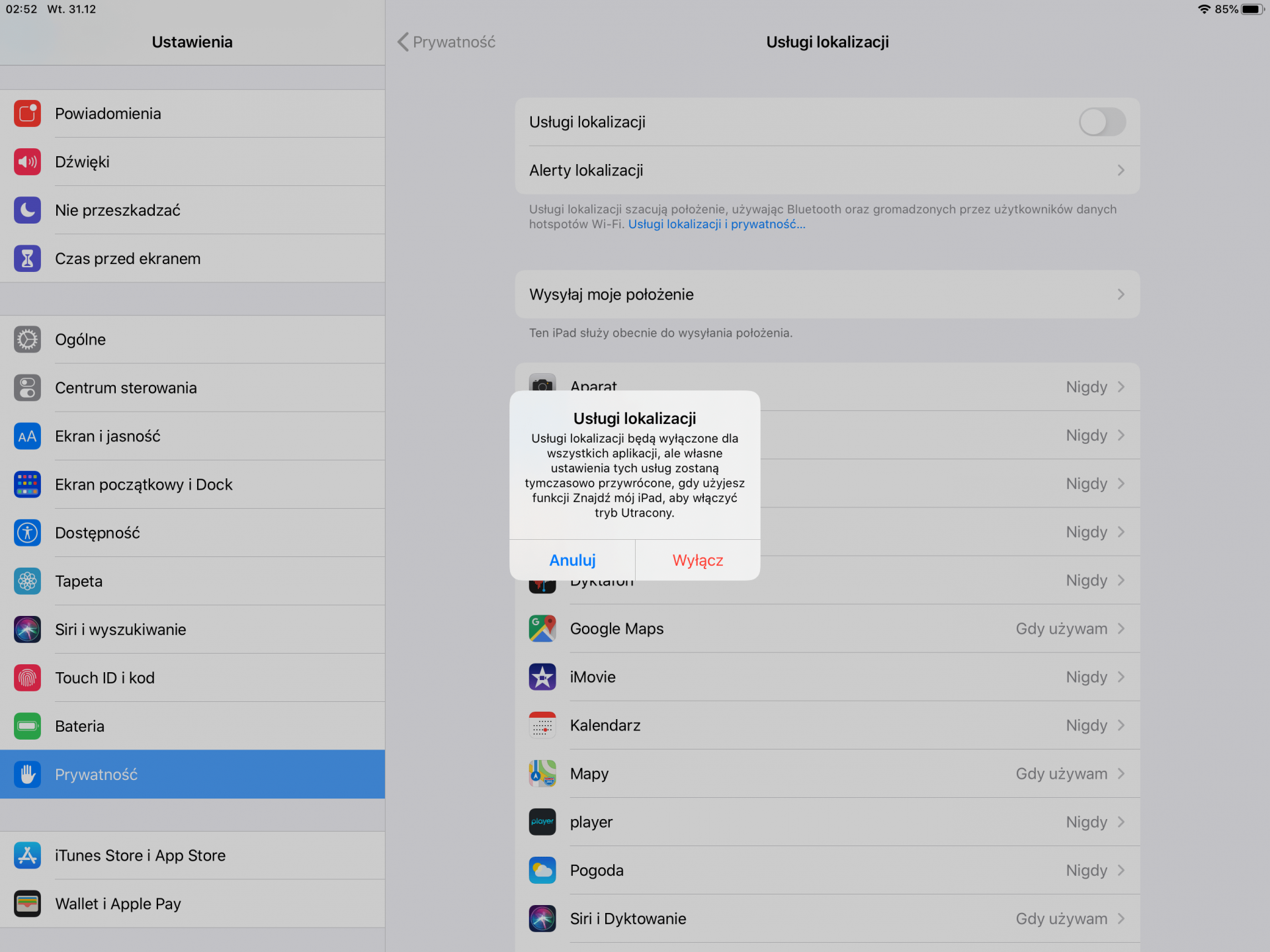

Domyślnie, włączenie ekranu urządzenia pozwala na podgląd aktualnych powiadomień z różnych aplikacji. Aby osoby trzecie nie mogły zobaczyć powiadomień na zablokowanym urządzeniu, przechodzimy do  Podobnie jak w innych systemach operacyjnych, w iOS możemy globalnie wyłączyć „

Podobnie jak w innych systemach operacyjnych, w iOS możemy globalnie wyłączyć „ Jeśli nie zdecydujemy się na ogólne wyłączenie usług lokalizacji, zawsze możemy ograniczyć dostęp do lokalizacji poszczególnym aplikacjom. Jednakże, najwięcej opcji ograniczenia usług lokalizacji znajdziemy w pozycji „

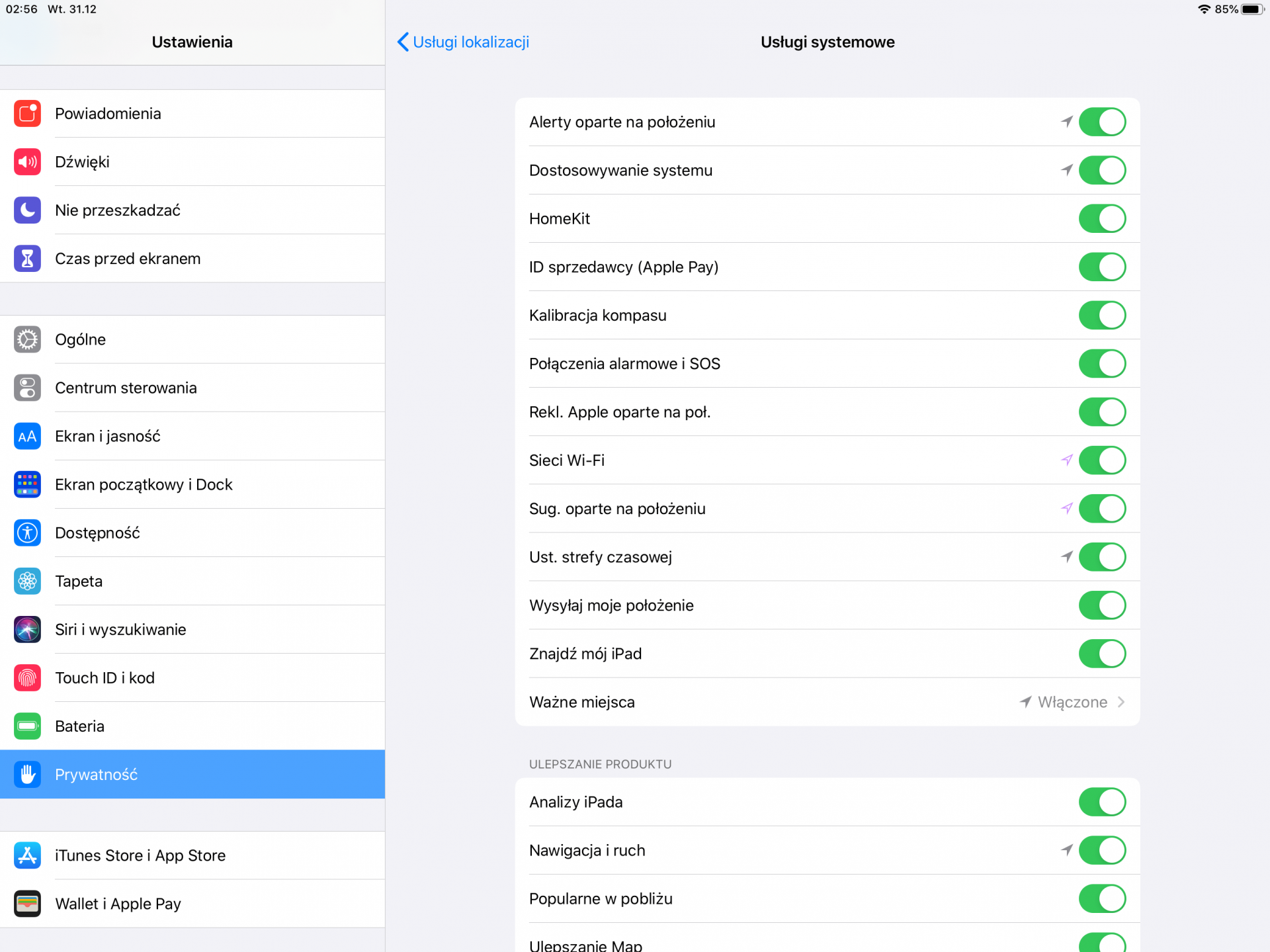

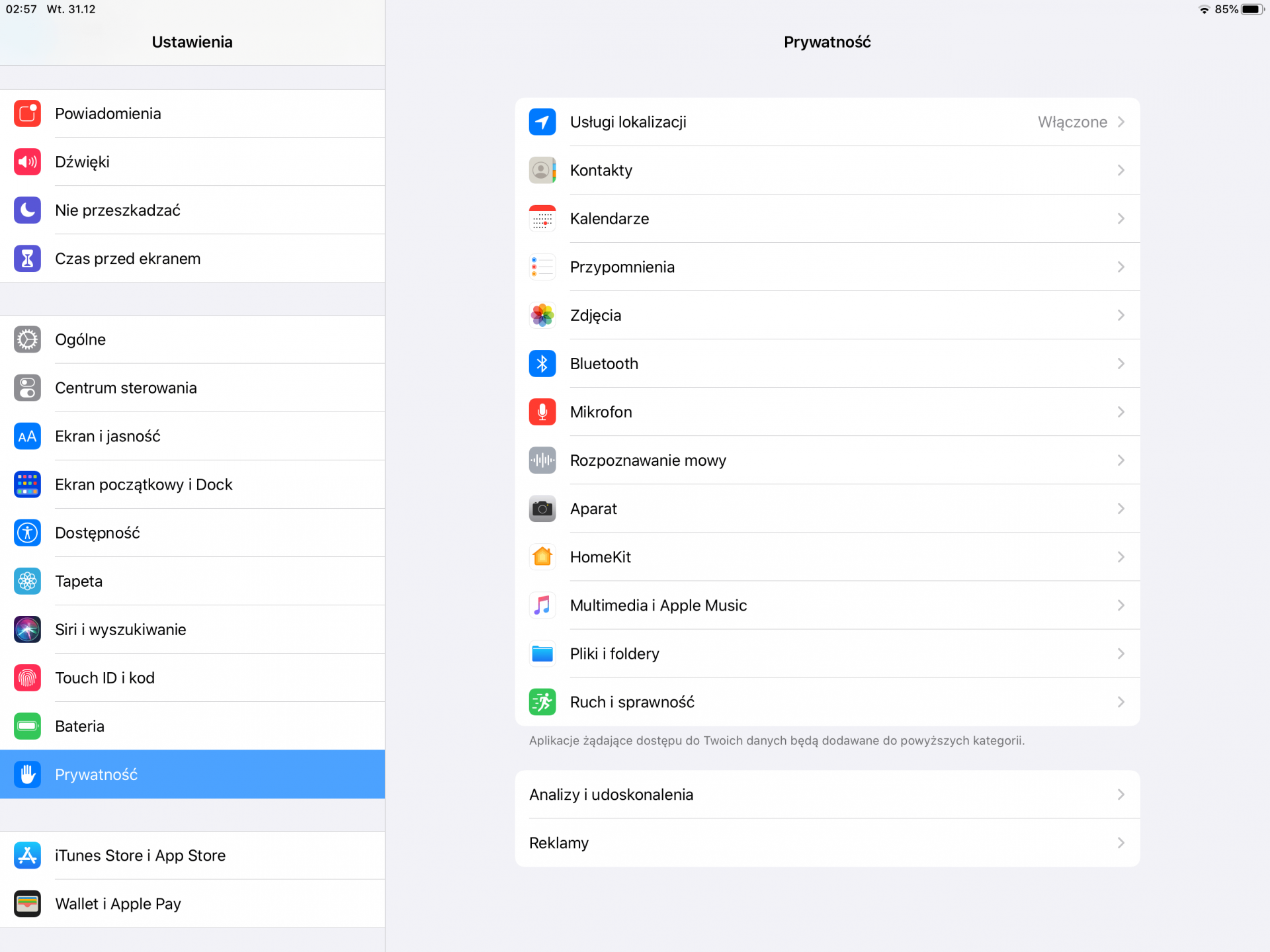

Jeśli nie zdecydujemy się na ogólne wyłączenie usług lokalizacji, zawsze możemy ograniczyć dostęp do lokalizacji poszczególnym aplikacjom. Jednakże, najwięcej opcji ograniczenia usług lokalizacji znajdziemy w pozycji „ Pozostając w menu „

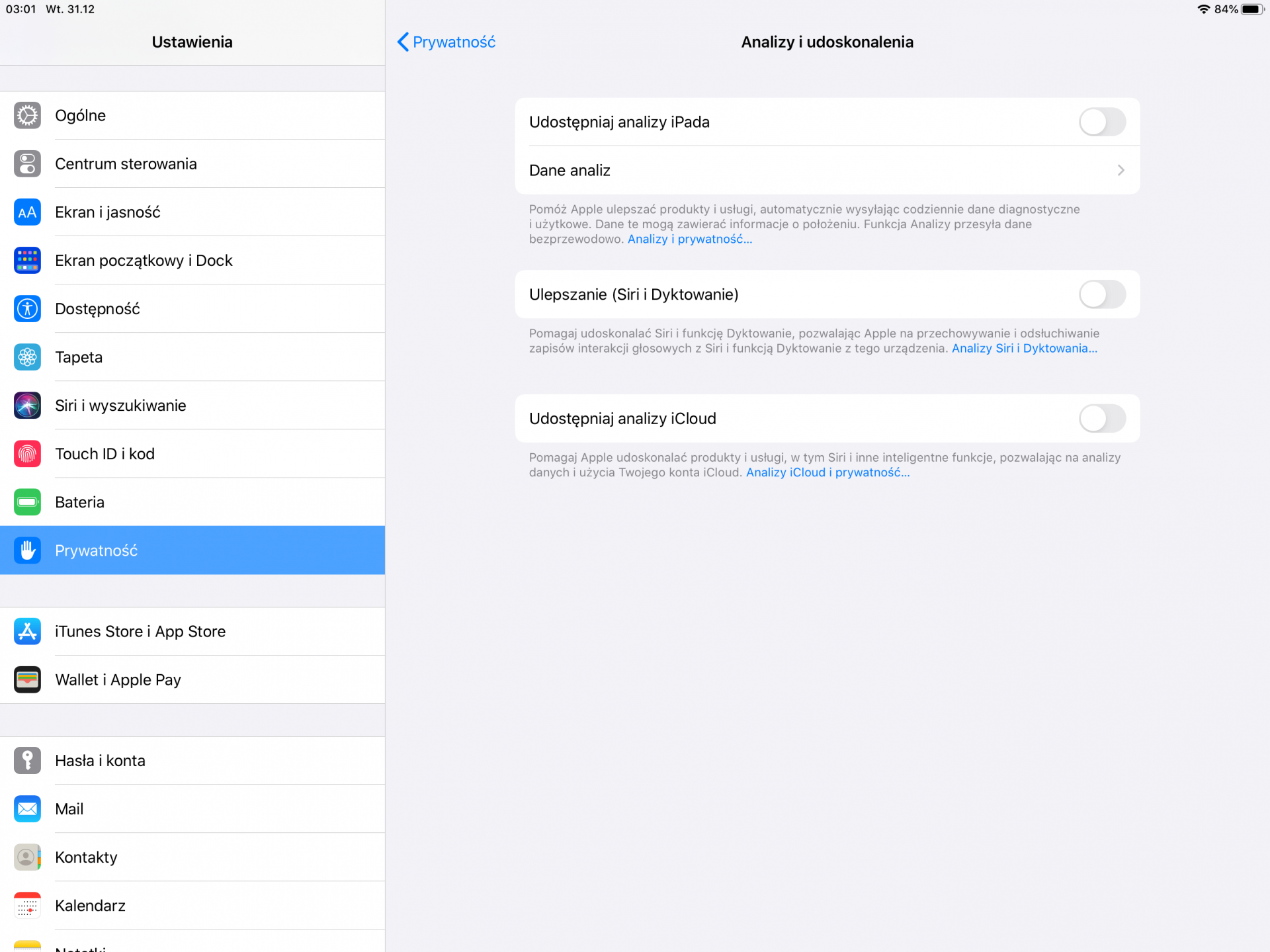

Pozostając w menu „ W sekcji Analizy i udoskonalenia możemy wyłączyć wysyłanie firmie Apple danych, które posłużą do udoskonalenia poszczególnych produktów i usług. Pierwszy analizowany obszar dotyczy korzystania z samego urządzenia. Drugi oraz trzeci odnosi się do usługi asystenta Siri oraz dysku w chmurze iCloud. Osoby chcące chronić swoją prywatność powinny pozostawić wszystkie trzy opcje odznaczone.

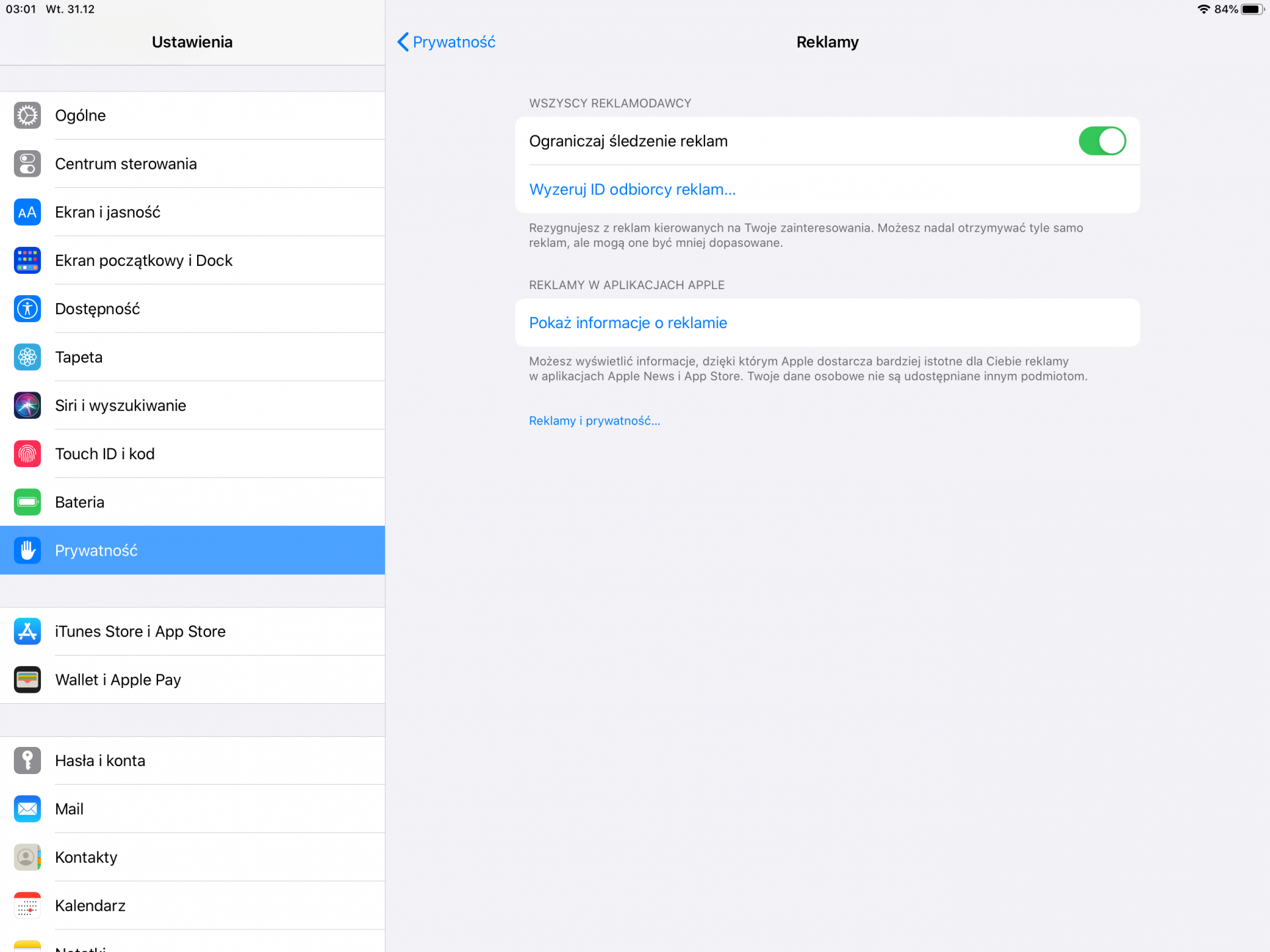

Reklamy

W sekcji Analizy i udoskonalenia możemy wyłączyć wysyłanie firmie Apple danych, które posłużą do udoskonalenia poszczególnych produktów i usług. Pierwszy analizowany obszar dotyczy korzystania z samego urządzenia. Drugi oraz trzeci odnosi się do usługi asystenta Siri oraz dysku w chmurze iCloud. Osoby chcące chronić swoją prywatność powinny pozostawić wszystkie trzy opcje odznaczone.

Reklamy

Śledzenie reklam to powszechna funkcja w aktualnych wersjach systemów operacyjnych. Również w oprogramowaniu firmy Apple mamy możliwość zaprzestania obserwacji naszych poczynań w sieci i tym samym wyświetlana reklam na podstawie zainteresowań. Co więcej, system pozwala nam również na wyczyszczenie zebranych już danych na nasz temat za pomocą przycisku „

Śledzenie reklam to powszechna funkcja w aktualnych wersjach systemów operacyjnych. Również w oprogramowaniu firmy Apple mamy możliwość zaprzestania obserwacji naszych poczynań w sieci i tym samym wyświetlana reklam na podstawie zainteresowań. Co więcej, system pozwala nam również na wyczyszczenie zebranych już danych na nasz temat za pomocą przycisku „ Urządzenie mobilne nie zawsze znajduje się w zasięgu zaufanych sieci WiFi. W związku z tym, zalecane jest zmienić zachowanie systemu w menu „

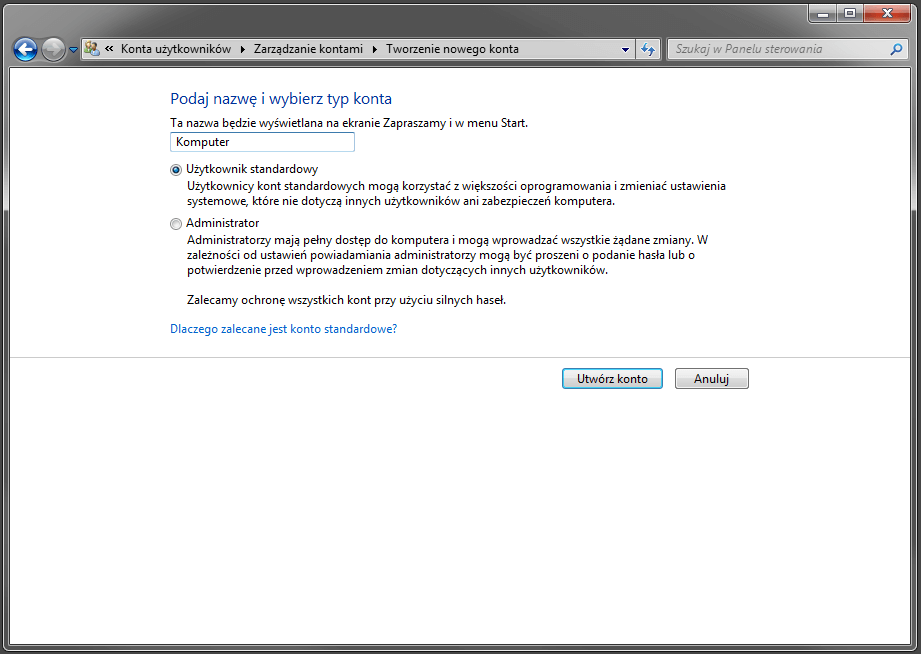

Urządzenie mobilne nie zawsze znajduje się w zasięgu zaufanych sieci WiFi. W związku z tym, zalecane jest zmienić zachowanie systemu w menu „ W codziennej pracy z aplikacjami zalecane jest utworzenie oddzielnego konta użytkownika standardowego. Pozwoli to chronić nasz system w przypadku próby ingerencji w jego pliki oraz ustawienia. W takim scenariuszu, osoba trzecia zostanie poproszona o podanie hasła, i jeśli go nie poda, nie będzie w stanie wyrządzić szkód w systemie właściciela. Aby zmienić utworzyć nowego użytkownika standardowego, należy przejść do

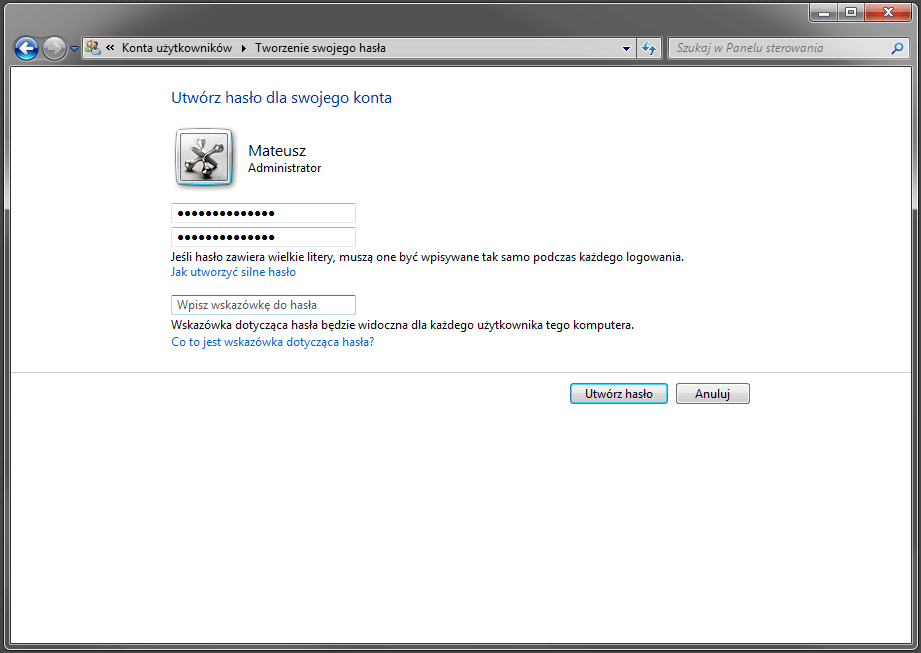

W codziennej pracy z aplikacjami zalecane jest utworzenie oddzielnego konta użytkownika standardowego. Pozwoli to chronić nasz system w przypadku próby ingerencji w jego pliki oraz ustawienia. W takim scenariuszu, osoba trzecia zostanie poproszona o podanie hasła, i jeśli go nie poda, nie będzie w stanie wyrządzić szkód w systemie właściciela. Aby zmienić utworzyć nowego użytkownika standardowego, należy przejść do  Niezależnie czy zdecydujemy się na konto standardowe, czy administratora, zalecane jest utworzenie silnego hasła dostępu, które będziemy wpisywać po uruchomieniu komputera. Kombinacja dużych i małych liter, cyfr oraz symboli powinna zapewnić nam ochronę przed nieautoryzowanym dostępem. Aby zmienić hasło wystarczy przejść do

Niezależnie czy zdecydujemy się na konto standardowe, czy administratora, zalecane jest utworzenie silnego hasła dostępu, które będziemy wpisywać po uruchomieniu komputera. Kombinacja dużych i małych liter, cyfr oraz symboli powinna zapewnić nam ochronę przed nieautoryzowanym dostępem. Aby zmienić hasło wystarczy przejść do  Program poprawy jakości obsługi klienta jest w pełni opcjonalny. Gdy użytkownik nie wyrazi zgody na uczestnictwo, firma Microsoft nie będzie zbierała informacji o sprzęcie oraz sposobie korzystania z systemu Windows 7. Aby zrezygnować z programu trzeba przejść do

Program poprawy jakości obsługi klienta jest w pełni opcjonalny. Gdy użytkownik nie wyrazi zgody na uczestnictwo, firma Microsoft nie będzie zbierała informacji o sprzęcie oraz sposobie korzystania z systemu Windows 7. Aby zrezygnować z programu trzeba przejść do  W przypadku komputera współdzielonego z innymi osobami, istotną zmianą jest wyłączenie wyświetlania niedawno otwieranych programów oraz elementów w menu start. W ten sposób, zachowamy naszą prywatność kosztem braku możliwości podglądu ostatnio otwieranych dokumentów. Wystarczy kliknąć prawym klawiszem dolny pasek, wybrać „

W przypadku komputera współdzielonego z innymi osobami, istotną zmianą jest wyłączenie wyświetlania niedawno otwieranych programów oraz elementów w menu start. W ten sposób, zachowamy naszą prywatność kosztem braku możliwości podglądu ostatnio otwieranych dokumentów. Wystarczy kliknąć prawym klawiszem dolny pasek, wybrać „ W profilu sieciowym mamy możliwość ustawienia odnajdywania sieci, udostępniania plików i drukarek oraz folderów publicznych. Każda sekcja dotyczy widoczności poszczególnych elementów systemu dla innych urządzeń znajdujących się w tej samej sieci. Zaznaczając pole wyboru „Wyłącz”, ukryjemy nasz komputer przed innymi. Wystarczy przejść do

W profilu sieciowym mamy możliwość ustawienia odnajdywania sieci, udostępniania plików i drukarek oraz folderów publicznych. Każda sekcja dotyczy widoczności poszczególnych elementów systemu dla innych urządzeń znajdujących się w tej samej sieci. Zaznaczając pole wyboru „Wyłącz”, ukryjemy nasz komputer przed innymi. Wystarczy przejść do  Aby odciąć się intruzów wykorzystujących funkcje pomocy oraz pulpitu zdalnego, zalecamy odznaczenie pola „

Aby odciąć się intruzów wykorzystujących funkcje pomocy oraz pulpitu zdalnego, zalecamy odznaczenie pola „ Oprócz wprowadzania zmian w ustawieniach samego systemu, możemy również usunąć aktualizacje, które nie mają za wiele wspólnego z bezpieczeństwem, a mają tylko za zadanie śledzić działania użytkownika i przesyłać dane do firmy Microsoft. Są też takie, które ułatwiają przejście na Windows 10. Należą do nich:

Oprócz wprowadzania zmian w ustawieniach samego systemu, możemy również usunąć aktualizacje, które nie mają za wiele wspólnego z bezpieczeństwem, a mają tylko za zadanie śledzić działania użytkownika i przesyłać dane do firmy Microsoft. Są też takie, które ułatwiają przejście na Windows 10. Należą do nich:

Część użytkowników ma włączone automatyczne aktualizacje. System będzie próbował ponownie zainstalować wcześniej usunięte aktualizacje. Aby temu zapobiec musimy przejść do

Część użytkowników ma włączone automatyczne aktualizacje. System będzie próbował ponownie zainstalować wcześniej usunięte aktualizacje. Aby temu zapobiec musimy przejść do  Pierwszą funkcją, z której możemy skorzystać jest zaszyfrowanie dysku za pomocą FileVault. W ten sposób, nikt poza użytkownikiem nie będzie miał dostępu do danych znajdujących się w urządzeniu. Aby włączyć tę funkcję, należy kliknąć logo Apple w lewym górnym rogu ekranu, wybrać „

Pierwszą funkcją, z której możemy skorzystać jest zaszyfrowanie dysku za pomocą FileVault. W ten sposób, nikt poza użytkownikiem nie będzie miał dostępu do danych znajdujących się w urządzeniu. Aby włączyć tę funkcję, należy kliknąć logo Apple w lewym górnym rogu ekranu, wybrać „ Wracając do karty „

Wracając do karty „ Pozostając w oknie „

Pozostając w oknie „ Ostatnią kartą w oknie „

Ostatnią kartą w oknie „ Nie należy zapominać o regularnych aktualizacjach oprogramowania macOS. System ułatwia tę czynność dzięki opcji „

Nie należy zapominać o regularnych aktualizacjach oprogramowania macOS. System ułatwia tę czynność dzięki opcji „ Etapem zwieńczający konfigurowanie macOS w celu zwiększenia prywatności i bezpieczeństwa jest przejście do

Etapem zwieńczający konfigurowanie macOS w celu zwiększenia prywatności i bezpieczeństwa jest przejście do

Ustawienia prywatności na etapie instalacji Windows 10

Jeśli chodzi o Windows 10, musimy wziąć pod uwagę dwa scenariusze. Pierwszy zakłada, że użytkownik kupił nowe urządzenie lub wykonuje świeżą instalację. Drugi natomiast opiera się na istniejącej instalacji systemu Windows 10, w którym każdy użytkownik może wprowadzić odpowiednie zmiany, aby zwiększyć bezpieczeństwo oraz prywatność. Zacznijmy od nowej instalacji systemu Windows 10. Konto Microsoft Aktualna wersja systemu Windows 10 tylko na pozór wymusza na użytkowniku założenie lub zalogowanie się do konta Microsoft podczas instalacji. Istnieje prosty trik, który pozwala na ominięcie tego kroku. Wystarczy pominąć etap, w którym instalator poprosi nas o połączenie się z siecią WiFi. W przypadku połączenia fizycznego, należy odłączyć kabel od komputera na czas instalacji. W lewym dolnym rogu ekranu pojawi się przycisk „

Aktualna wersja systemu Windows 10 tylko na pozór wymusza na użytkowniku założenie lub zalogowanie się do konta Microsoft podczas instalacji. Istnieje prosty trik, który pozwala na ominięcie tego kroku. Wystarczy pominąć etap, w którym instalator poprosi nas o połączenie się z siecią WiFi. W przypadku połączenia fizycznego, należy odłączyć kabel od komputera na czas instalacji. W lewym dolnym rogu ekranu pojawi się przycisk „Nie mam Internetu”, który należy wybrać, aby przejść do okna tworzenia konta lokalnego.

Numer PIN

Poza silnym hasłem do konta Microsoft musimy ustalić numer PIN składający się z samych cyfr lub kombinacji tych pierwszych oraz liter i symboli. Zalecamy skorzystanie z drugiej opcji.

Historia działań

Poza silnym hasłem do konta Microsoft musimy ustalić numer PIN składający się z samych cyfr lub kombinacji tych pierwszych oraz liter i symboli. Zalecamy skorzystanie z drugiej opcji.

Historia działań

Na tym etapie możemy wyłączyć przesyłanie historii naszych działań do firmy Microsoft. Wśród rzeczy, które zdecydujemy się zablokować są informacje o przeglądanych stronach oraz to, w jaki sposób użytkownik korzysta z usługi i aplikacji.

Numer telefonu

Na tym etapie możemy wyłączyć przesyłanie historii naszych działań do firmy Microsoft. Wśród rzeczy, które zdecydujemy się zablokować są informacje o przeglądanych stronach oraz to, w jaki sposób użytkownik korzysta z usługi i aplikacji.

Numer telefonu

Kolejną rzeczą, z której możemy zrezygnować jest powiązania numeru telefonu z kontem Microsoft. Numer telefonu pełni rolę dodatkowego zabezpieczenia, które służy do odzyskania dostępu w przypadku utraty hasła lub próby przejęcia kontroli nad kontem użytkownika.

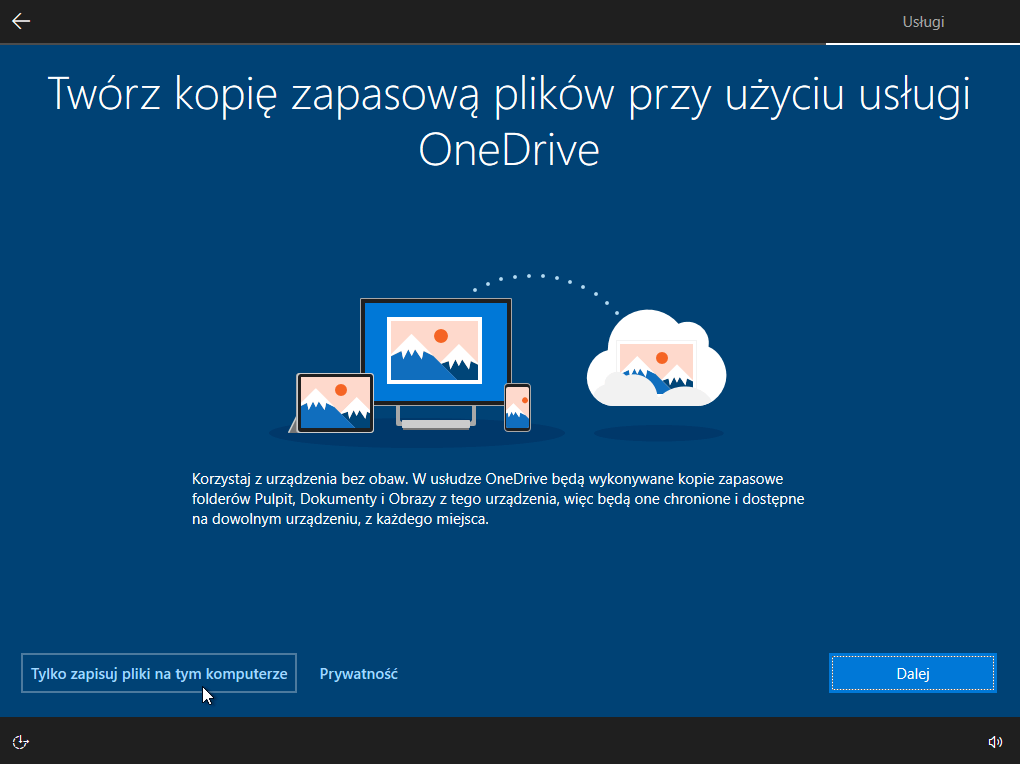

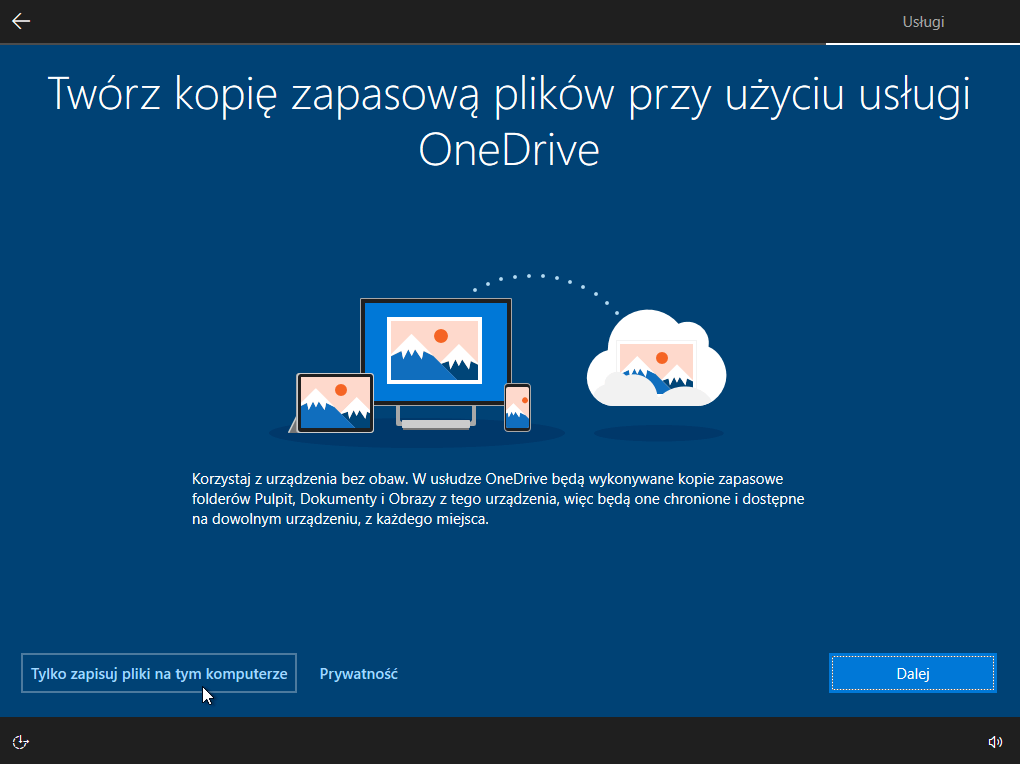

OneDrive

Kolejną rzeczą, z której możemy zrezygnować jest powiązania numeru telefonu z kontem Microsoft. Numer telefonu pełni rolę dodatkowego zabezpieczenia, które służy do odzyskania dostępu w przypadku utraty hasła lub próby przejęcia kontroli nad kontem użytkownika.

OneDrive

Jeśli nie chcemy, nie musimy korzystać z wbudowanej w system usługi OneDrive. Wystarczy wybrać przycisk „

Jeśli nie chcemy, nie musimy korzystać z wbudowanej w system usługi OneDrive. Wystarczy wybrać przycisk „Zapisuj pliki tylko na tym komputerze”.

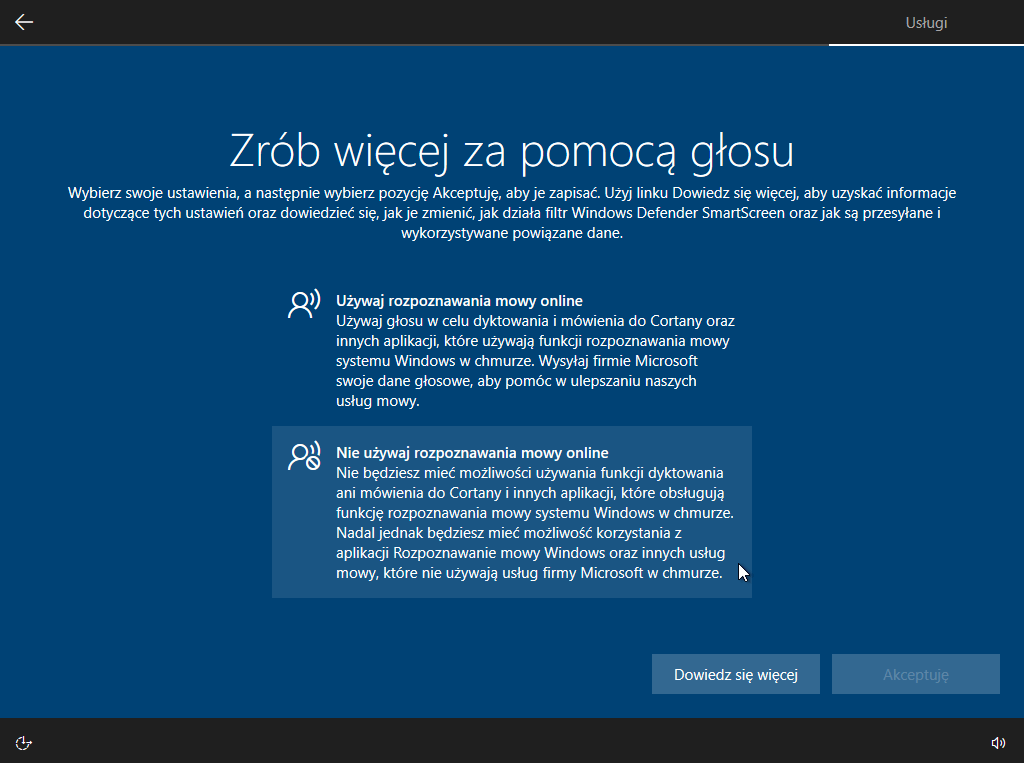

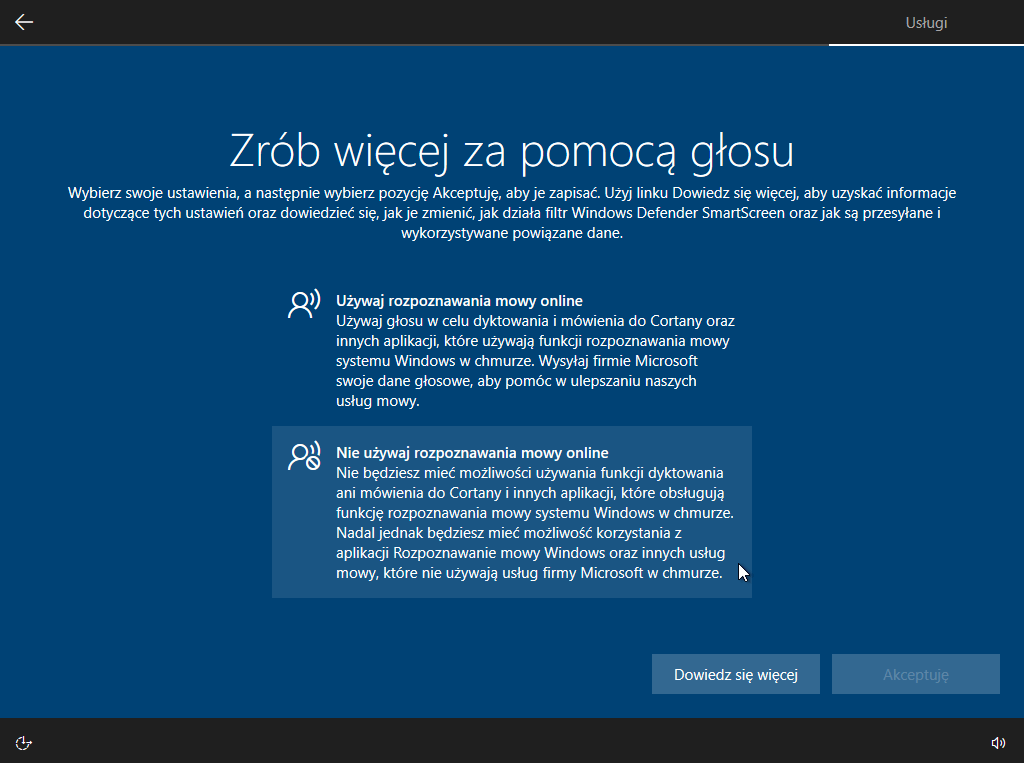

Rozpoznawanie mowy online

Instalator daje możliwość wyłączenia rozpoznawania mowy online i tym samym wysyłania naszych danych głosowych do chmury Microsoft.

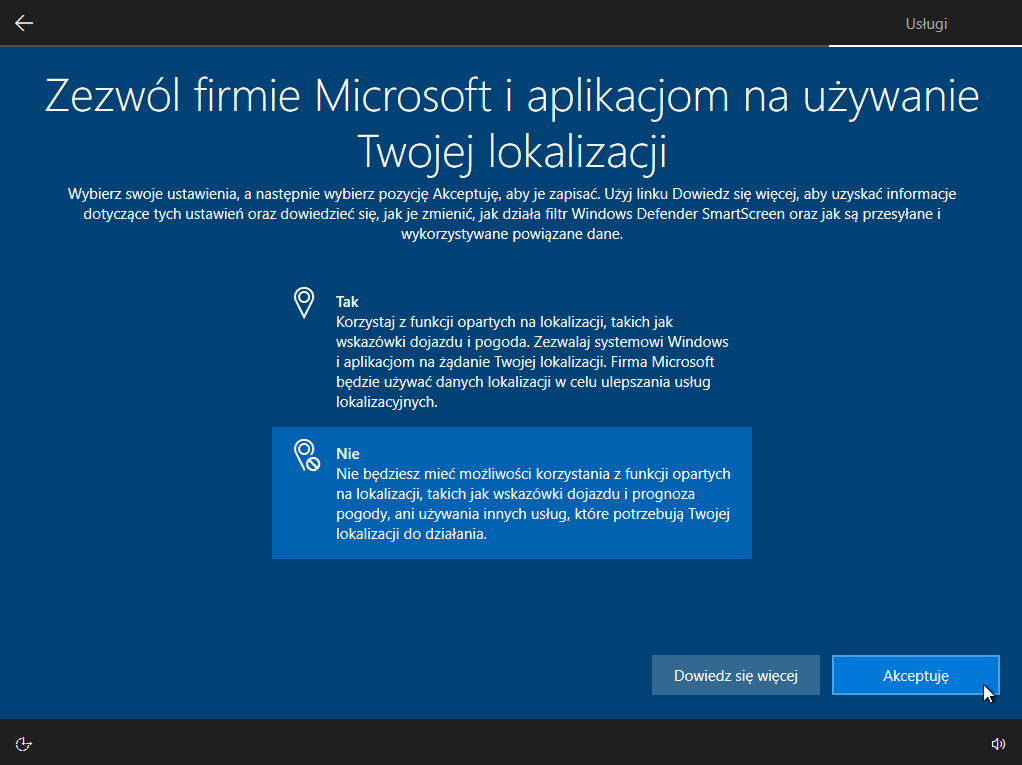

Lokalizacja

Instalator daje możliwość wyłączenia rozpoznawania mowy online i tym samym wysyłania naszych danych głosowych do chmury Microsoft.

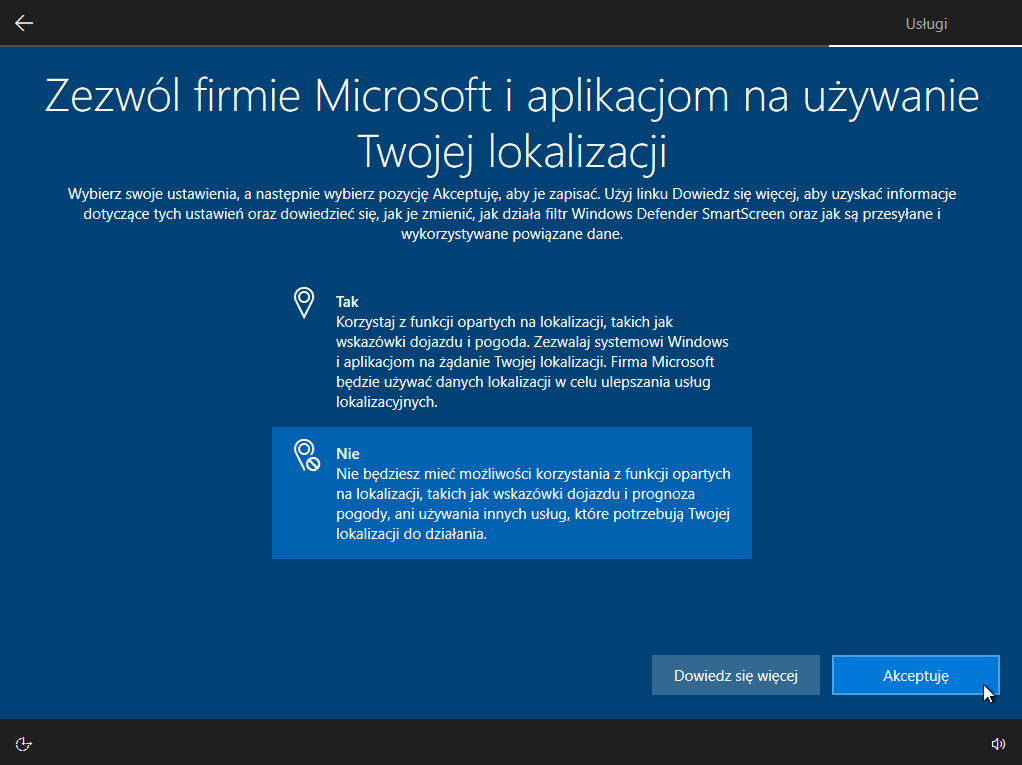

Lokalizacja

W tym kroku możemy wyrazić zgodę na używanie naszej lokalizacji przez firmę Microsoft oraz aplikacje. Jeżeli nie zamierzamy korzystać z urządzenia jako nawigacji, a prognozę pogody sprawdzamy na telefonie, wybieramy opcję „

W tym kroku możemy wyrazić zgodę na używanie naszej lokalizacji przez firmę Microsoft oraz aplikacje. Jeżeli nie zamierzamy korzystać z urządzenia jako nawigacji, a prognozę pogody sprawdzamy na telefonie, wybieramy opcję „Nie”.

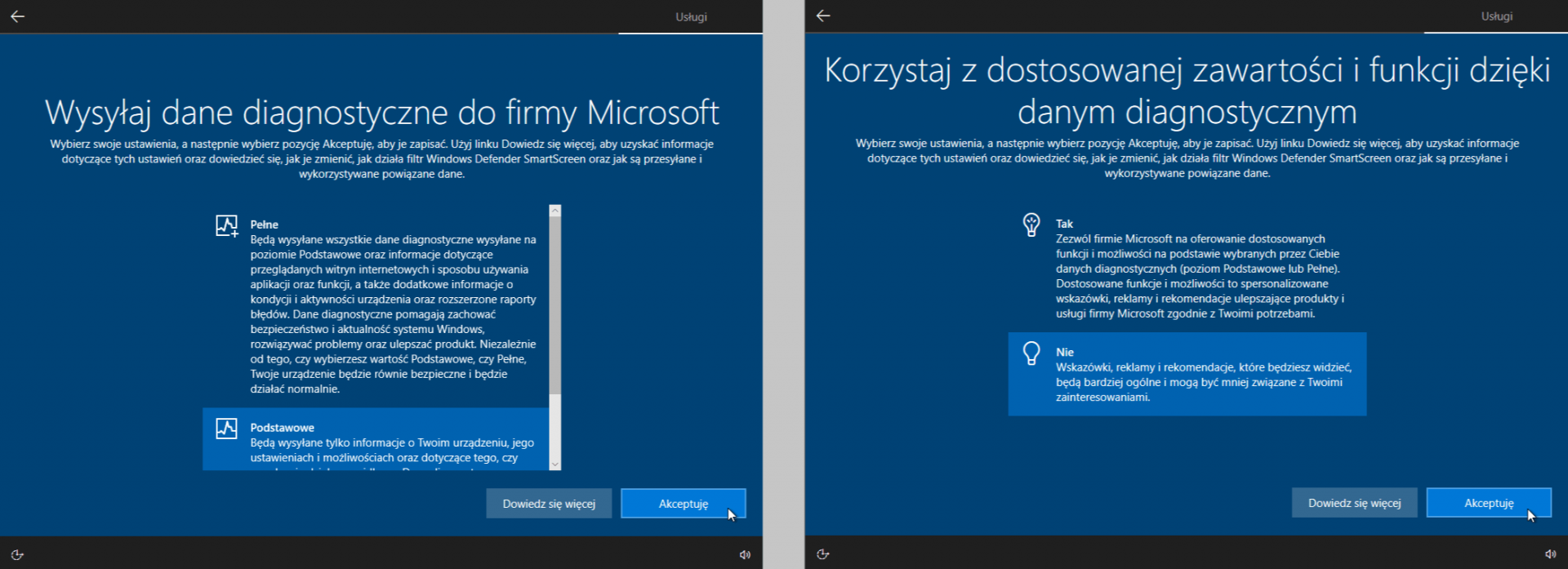

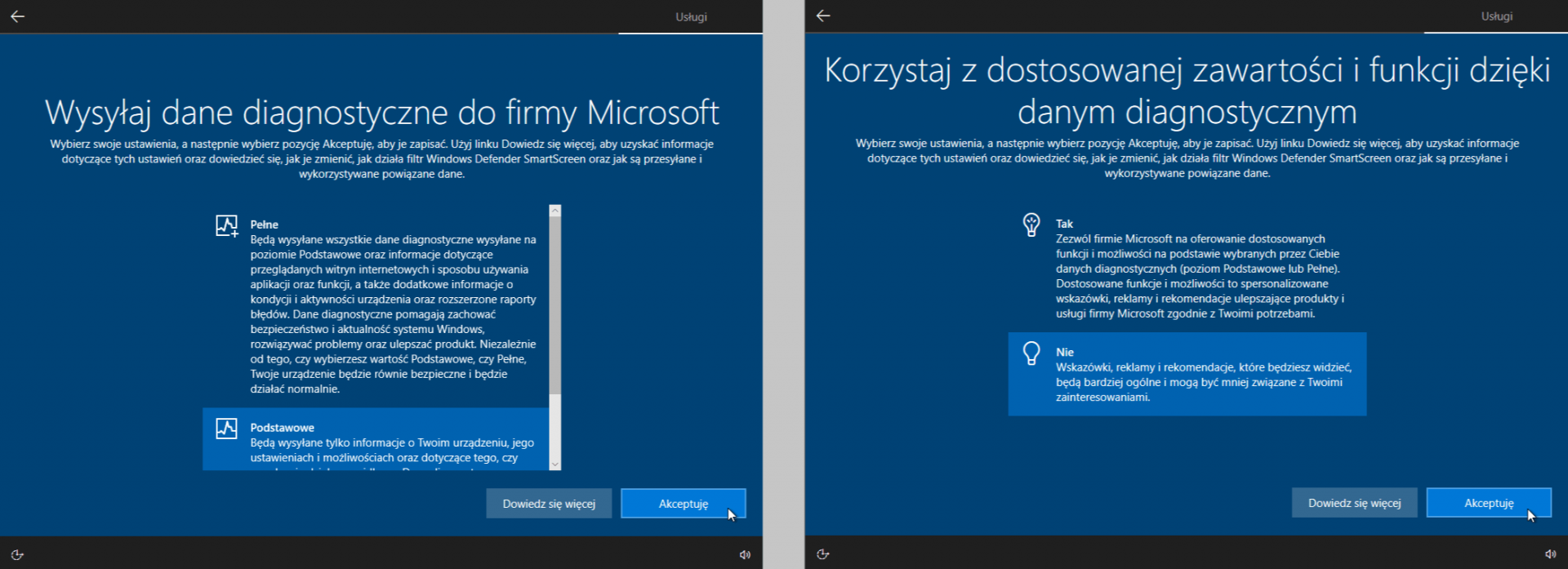

Dane diagnostyczne

Jeżeli chodzi o wysyłanie danych diagnostycznych, istnieje tylko możliwość ograniczenia ich przekazywania kryjącej się pod nazwą „

Jeżeli chodzi o wysyłanie danych diagnostycznych, istnieje tylko możliwość ograniczenia ich przekazywania kryjącej się pod nazwą „Podstawowe”. Jednak w kolejnym ekranie możemy zablokować wykorzystywanie danych diagnostycznych przez firmę Microsoft.

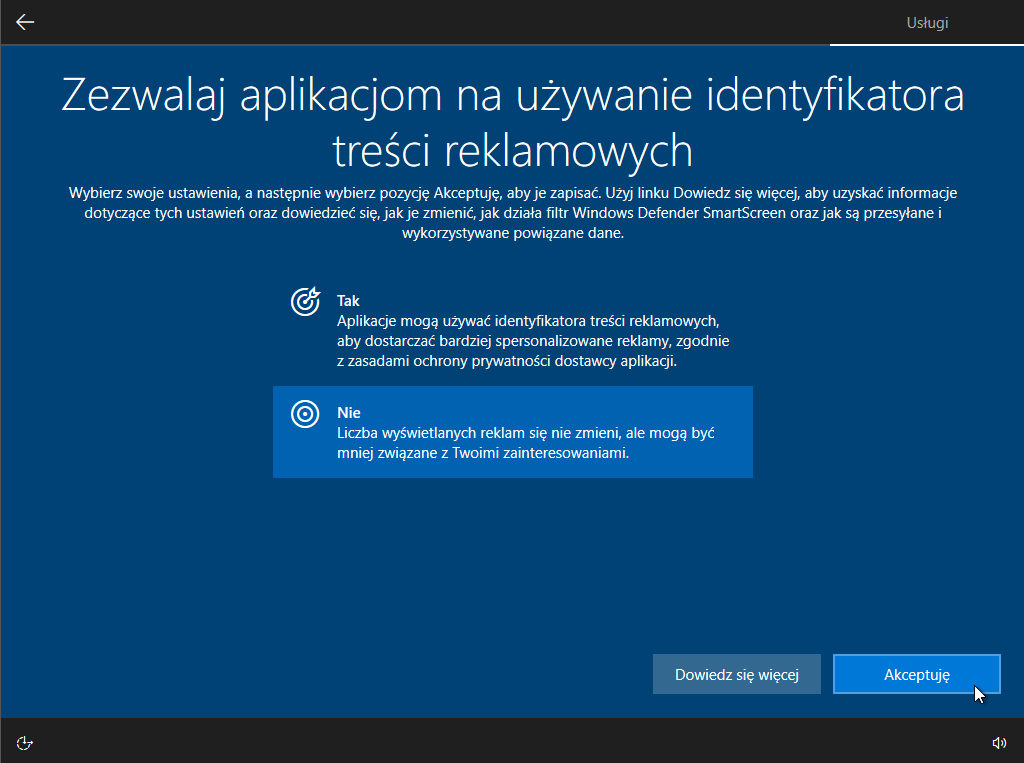

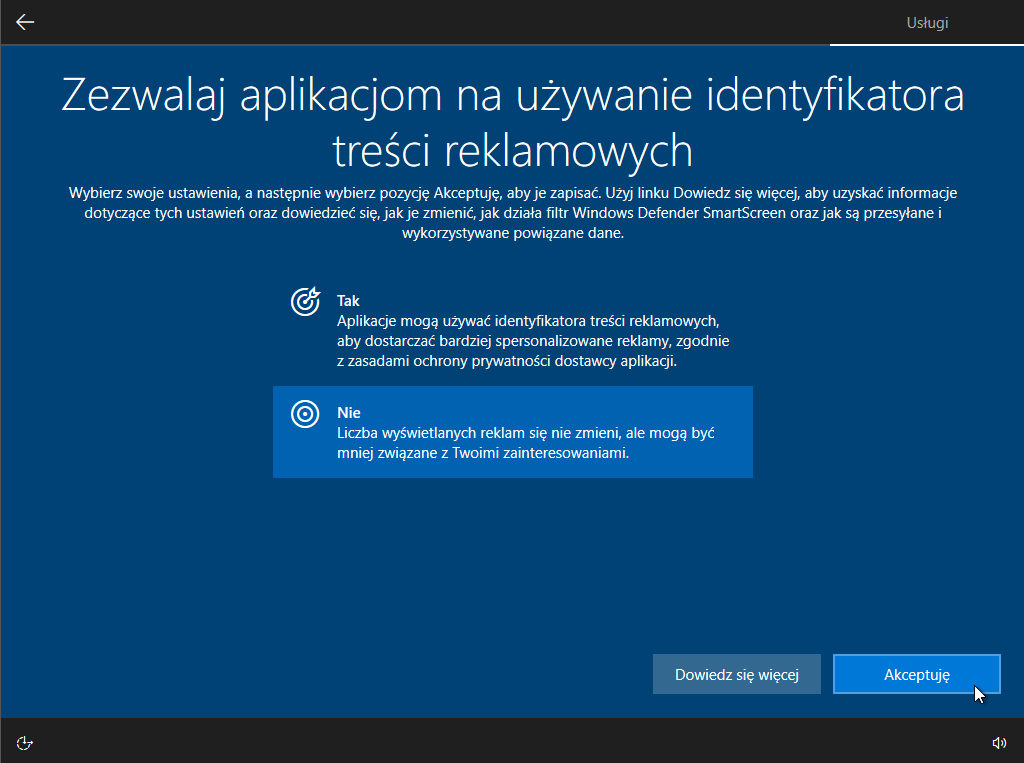

Identyfikator treści reklamowych

Brak zgody na wykorzystywanie identyfikatora treści reklamowych wyłączy śledzenie naszych poczynań, i tym samym wyświetlanie spersonalizowanych reklam. Reklamy nadal będą się wyświetlały, jednak nie będą one powiązane z naszą aktywnością w sieci.

Ustawienia prywatności w Windows 10

W sytuacji, gdy mamy już na urządzeniu zainstalowany system Windows 10, nadal możemy wprowadzić zmiany, które zwiększą nasze bezpieczeństwo oraz prywatność. Część z nich występuje również podczas instalacji, jednak znajdą się również dodatkowe ustawienia, które warto zmienić.

Konto lokalne

Brak zgody na wykorzystywanie identyfikatora treści reklamowych wyłączy śledzenie naszych poczynań, i tym samym wyświetlanie spersonalizowanych reklam. Reklamy nadal będą się wyświetlały, jednak nie będą one powiązane z naszą aktywnością w sieci.

Ustawienia prywatności w Windows 10

W sytuacji, gdy mamy już na urządzeniu zainstalowany system Windows 10, nadal możemy wprowadzić zmiany, które zwiększą nasze bezpieczeństwo oraz prywatność. Część z nich występuje również podczas instalacji, jednak znajdą się również dodatkowe ustawienia, które warto zmienić.

Konto lokalne

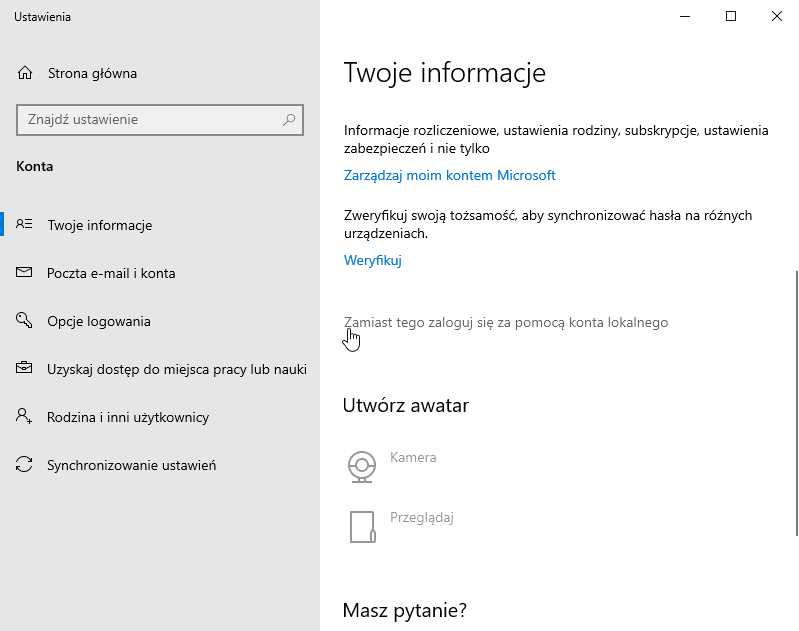

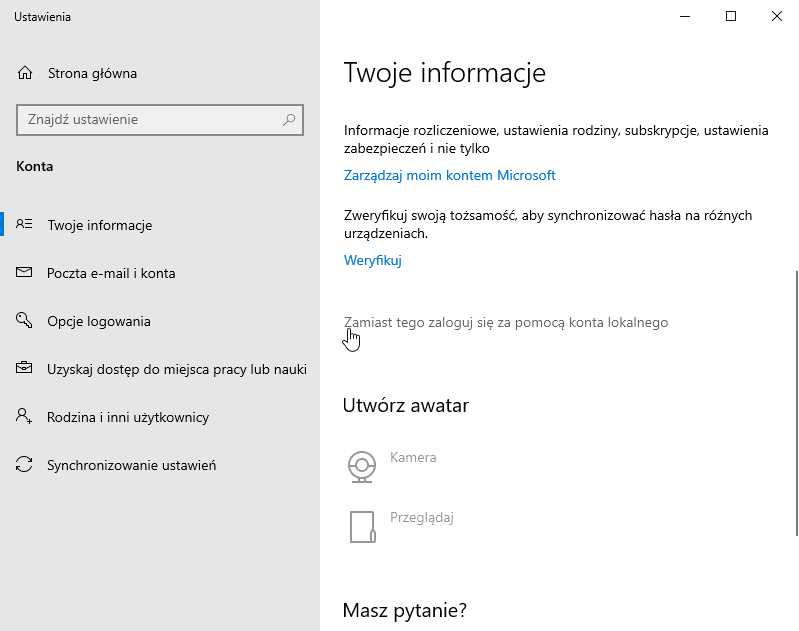

Aby odłączyć konto Microsoft i zacząć korzystać z konta lokalnego należy przejść do

Aby odłączyć konto Microsoft i zacząć korzystać z konta lokalnego należy przejść do Ustawienia > Konta > Twoje informacje.

Kod PIN

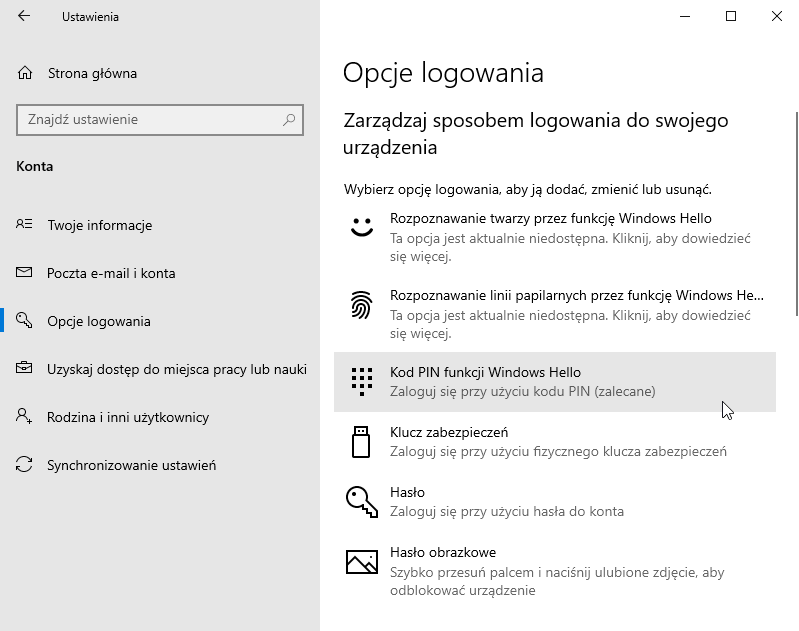

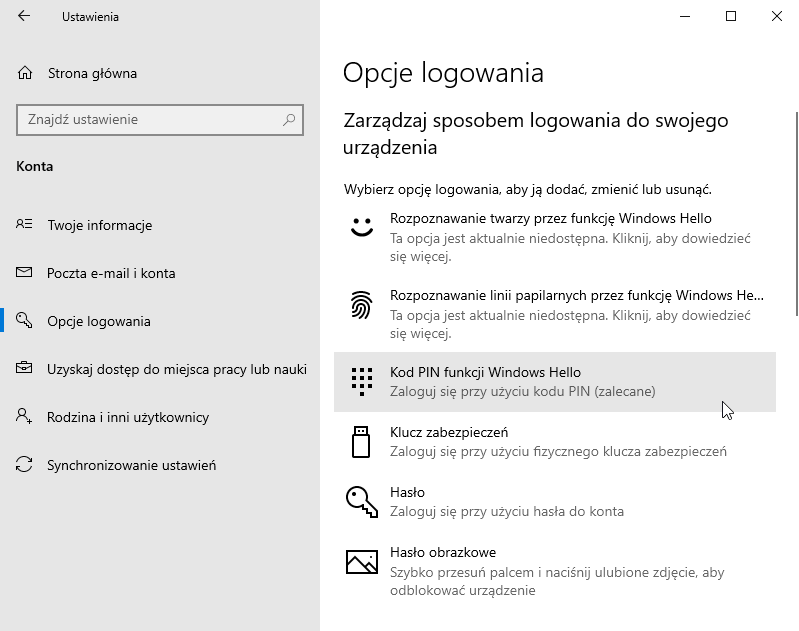

Jeśli podczas instalacji systemu wprowadziliśmy PIN składający się z samych cyfr, zalecamy jego rozszerzenie o kombinację małych i dużych liter, cyfr oraz symboli. Zmiany możemy dokonać w

Jeśli podczas instalacji systemu wprowadziliśmy PIN składający się z samych cyfr, zalecamy jego rozszerzenie o kombinację małych i dużych liter, cyfr oraz symboli. Zmiany możemy dokonać w Ustawienia > Konta > Opcje logowania.

Opcje prywatności

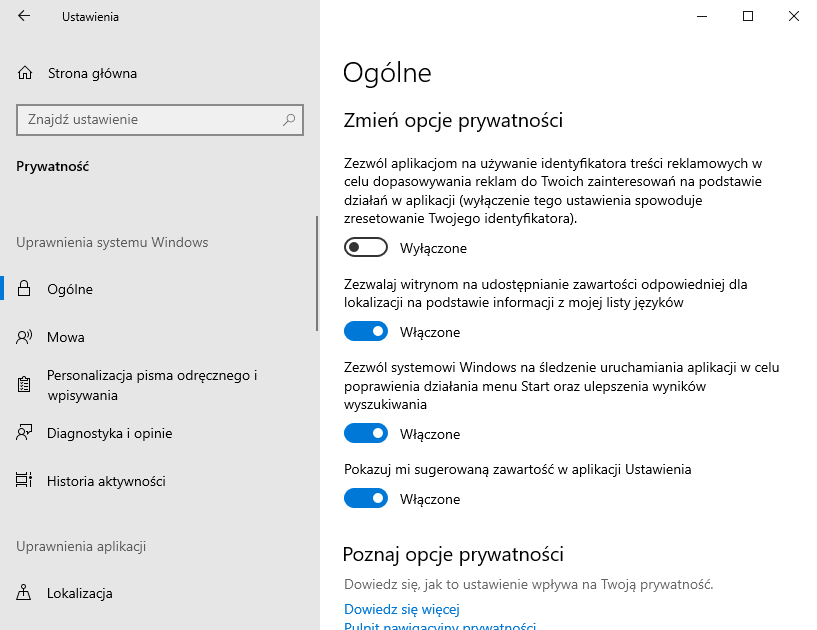

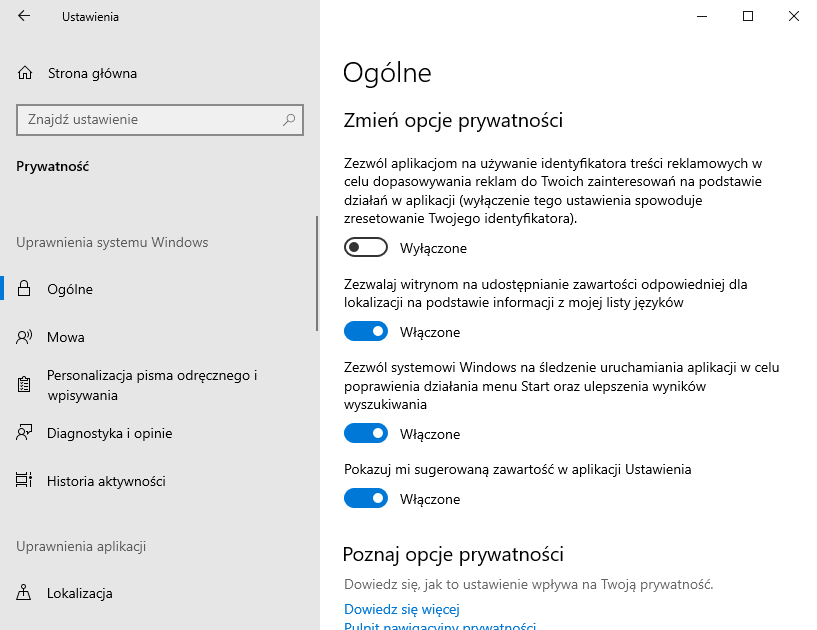

Wiele opcji konfiguracji prywatności możemy przeprowadzić przechodząc do

Wiele opcji konfiguracji prywatności możemy przeprowadzić przechodząc do Ustawienia > Prywatność. W związku z tym warto wyłączyć:

Ogólne >Zezwól aplikacjom na używanie identyfikatora treści reklamowych…Mowa >Rozpoznawanie mowy online.Diagnostyka >i opinie:- Dane Diagnostyczne – zmieniamy na Podstawowe.

- Ulepsz funkcje pisma odręcznego i wpisywania.

- Dostosowane środowisko.

Historia aktywności >Wyślij moją historię aktywności do firmy Microsoft – odznaczamy.Lokalizacja:- Zezwalaj na dostęp do lokalizacji na tym urządzeniu.

- Zezwalaj aplikacjom na dostęp do swojej lokalizacji.

- Kamera, mikrofon, aktywacja głosowa, powiadomienia, informacje o koncie, kontakty, kalendarz, połączenia telefoniczne, historia połączeń, e-mail, zadania, wiadomości, diagnostyka aplikacji, dokumenty, obrazy, wideo, system plików – w każdej sekcji możemy wyłączyć dostęp wszystkim lub wybranym aplikacjom do odpowiednich urządzeń oraz danych.

Inne urządzenia >Komunikuj się z niesparowanymi urządzeniami.

Ustawienia > Sieć i Internet > WiFi i włączyć „Użyj losowych adresów sprzętowych” oraz wyłączyć „Połącz się z sugerowanymi otwartymi punktami dostępowymi”. Pierwsza opcja utrudni śledzenie użytkownika, gdy komputer skanuje sieci bezprzewodowe w pobliżu, druga natomiast uniemożliwi łączenie się z potencjalnie niebezpiecznymi sieciami WiFi.

Ustawienia prywatności w Linuxie

Jako przykład konfiguracji prywatności użyjemy dystrybucję Ubuntu w wersji 19.10. Tutaj również zaczniemy od procesu instalacji oraz prezentacji ustawień, które zwiększają prywatność i bezpieczeństwo użytkownika. Następnie przejdziemy do opcji w samym systemie, a także rozszerzymy jego funkcjonalność. Aktualizacji i inne programy Instalator zapyta o programy, które chcemy zainstalować wraz systemem operacyjny Ubuntu. Warto tutaj zaznaczyć opcję instalacji minimalnej, aby mieć większą kontrolę nad oprogramowaniem, które znajduje się w naszym systemie (jest to opcja przeznaczona dla świadomych użytkowników). Dodatkowo, możemy na etapie instalacji pobrać aktualizacje, aby system miał najnowsze poprawki bezpieczeństwa.

Szyfrowanie partycji systemowej

Instalator zapyta o programy, które chcemy zainstalować wraz systemem operacyjny Ubuntu. Warto tutaj zaznaczyć opcję instalacji minimalnej, aby mieć większą kontrolę nad oprogramowaniem, które znajduje się w naszym systemie (jest to opcja przeznaczona dla świadomych użytkowników). Dodatkowo, możemy na etapie instalacji pobrać aktualizacje, aby system miał najnowsze poprawki bezpieczeństwa.

Szyfrowanie partycji systemowej

W kolejnym etapie mamy możliwość zaszyfrowania instalacji systemu Ubuntu. Wiąże się to z ustawieniem hasła dostępu do systemu, które użytkownik musi wprowadzać przy każdym uruchomieniu komputera.

Informacje o systemie

W kolejnym etapie mamy możliwość zaszyfrowania instalacji systemu Ubuntu. Wiąże się to z ustawieniem hasła dostępu do systemu, które użytkownik musi wprowadzać przy każdym uruchomieniu komputera.

Informacje o systemie

Zaraz po instalacji pojawi się ekran powitalny ze wstępną konfiguracją systemu operacyjnego. Możemy zdecydować czy chcemy się dzielić z deweloperem jaki mamy model komputera, oprogramowanie oraz lokalizację.

Konta online

Zaraz po instalacji pojawi się ekran powitalny ze wstępną konfiguracją systemu operacyjnego. Możemy zdecydować czy chcemy się dzielić z deweloperem jaki mamy model komputera, oprogramowanie oraz lokalizację.

Konta online

Jeśli chcemy zachować prywatność, nie wskazane jest logowanie się z poziomu systemu Ubuntu do kont obsługujących różne usługi online.

Usługa lokalizacji

Jeśli chcemy zachować prywatność, nie wskazane jest logowanie się z poziomu systemu Ubuntu do kont obsługujących różne usługi online.

Usługa lokalizacji

Zalecamy wyłączenie usługi ustalania położenia. Gdy zajdzie taka potrzeba, możemy je w każdej chwili włączyć w ustawieniach systemu.

Aktualizacje oprogramowania

Zalecamy wyłączenie usługi ustalania położenia. Gdy zajdzie taka potrzeba, możemy je w każdej chwili włączyć w ustawieniach systemu.

Aktualizacje oprogramowania

Jeśli od momentu instalacji dystrybucji Ubuntu minął pewien czas, system zapyta nas czy chcemy przeprowadzić aktualizację oprogramowania, która zawiera najnowsze poprawki bezpieczeństwa. Możemy również ręcznie sprawdzić czy dostępne są nowe wersje oprogramowania. W tym celu klikamy na ikonę w lewym dolnym rogu ekranu i wybieramy „

Jeśli od momentu instalacji dystrybucji Ubuntu minął pewien czas, system zapyta nas czy chcemy przeprowadzić aktualizację oprogramowania, która zawiera najnowsze poprawki bezpieczeństwa. Możemy również ręcznie sprawdzić czy dostępne są nowe wersje oprogramowania. W tym celu klikamy na ikonę w lewym dolnym rogu ekranu i wybieramy „Aktualizacje oprogramowania”.

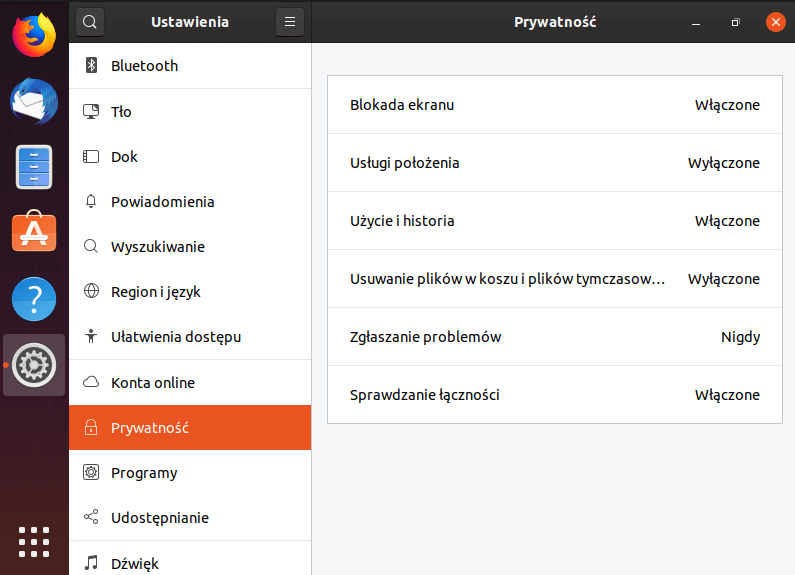

Ustawienia prywatności

Po kliknięciu na ikonę w lewym dolnym rogu ekranu, możemy przejść do ustawień systemu i otworzyć sekcję „

Po kliknięciu na ikonę w lewym dolnym rogu ekranu, możemy przejść do ustawień systemu i otworzyć sekcję „Prywatność”. Pierwsza pozycja „Blokada ekranu” chroni naszą prywatność podczas gdy jesteśmy z dala od komputera. Kolejne pozycje „Usługi położenia” oraz „Zgłaszanie błędów” powinny pozostać wyłączone.

Zmiana hasła

Gdy nie wykonywaliśmy świeżej instalacji Ubuntu, zapewne mamy ustawione słabe, łatwe do odgadnięcia hasło. Zalecana jest jego zmiana na silniejsze z kombinacją dużych i małych liter, cyfr oraz symboli.

Skanowanie w poszukiwaniu rootkitów

Gdy nie wykonywaliśmy świeżej instalacji Ubuntu, zapewne mamy ustawione słabe, łatwe do odgadnięcia hasło. Zalecana jest jego zmiana na silniejsze z kombinacją dużych i małych liter, cyfr oraz symboli.

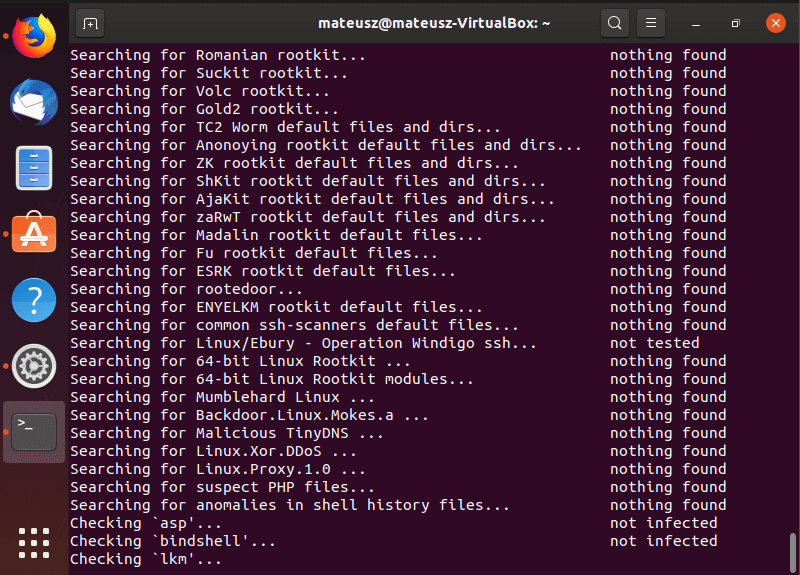

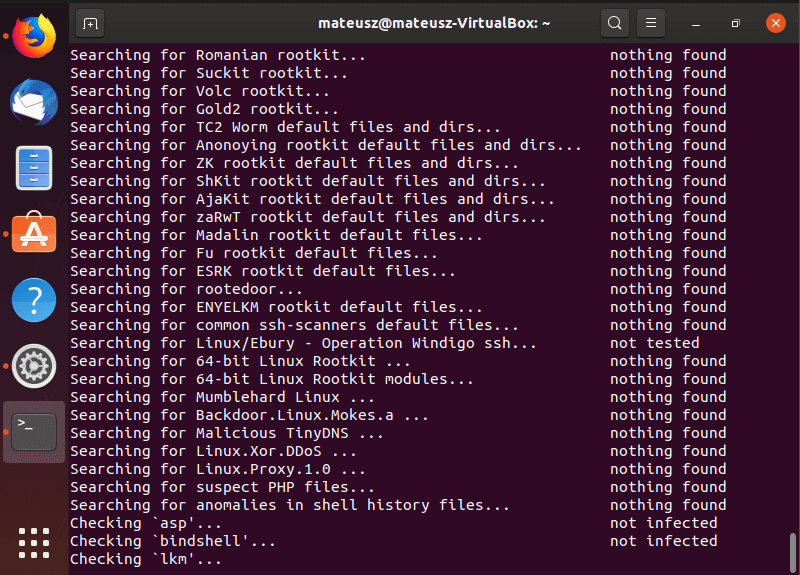

Skanowanie w poszukiwaniu rootkitów

Okresowo możemy sprawdzić nasz system, skanując dysk w poszukiwaniu rootkitów. Pierwszym krokiem jest zainstalowanie programu „

Okresowo możemy sprawdzić nasz system, skanując dysk w poszukiwaniu rootkitów. Pierwszym krokiem jest zainstalowanie programu „chkrootkit”. Wystarczy otworzyć Terminal i wpisać sudo apt install –y chkrootkit. Następnie uruchomić aplikacje wpisując polecenie sudo chkrootkit.

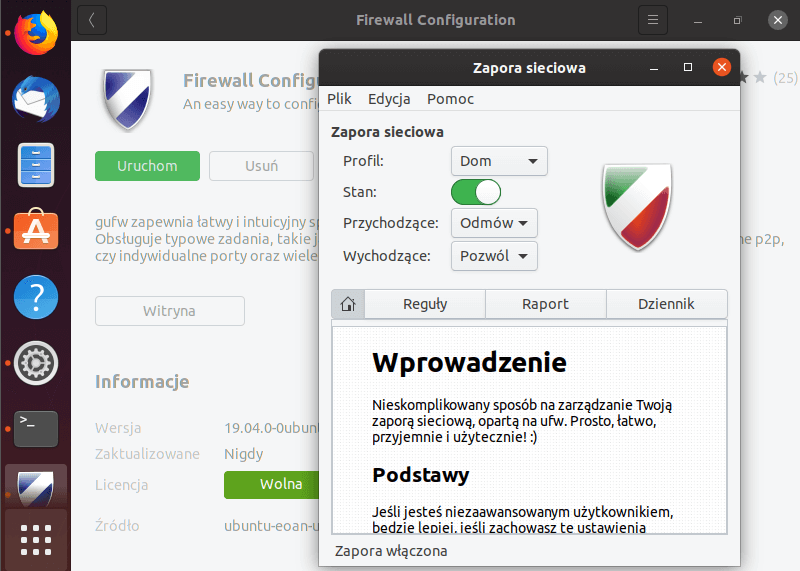

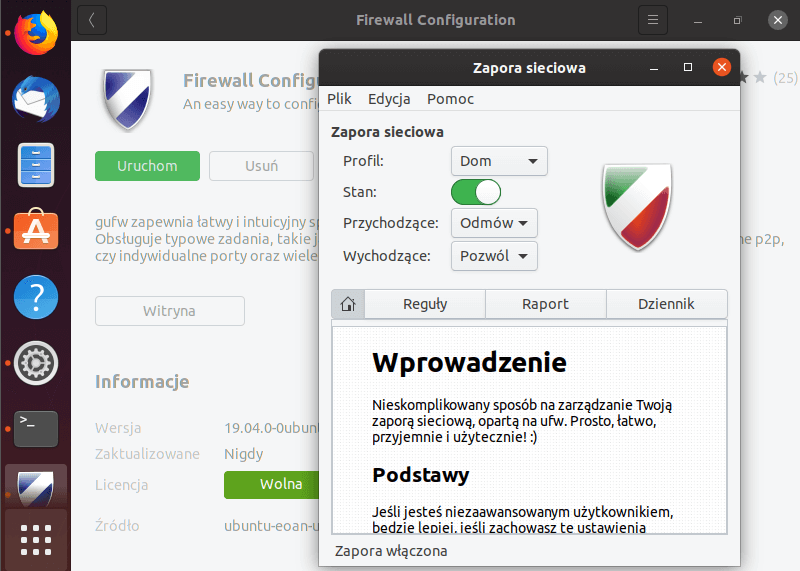

Zapora sieciowa

Dystrybucje Linuxa posiadają wbudowane zapory sieciowe. Konfiguracja wielu z nich sprowadza się do niekomfortowego pisania komend w wierszu poleceń. Z pomocą przychodzi nakładka graficzna o nazwie

Dystrybucje Linuxa posiadają wbudowane zapory sieciowe. Konfiguracja wielu z nich sprowadza się do niekomfortowego pisania komend w wierszu poleceń. Z pomocą przychodzi nakładka graficzna o nazwie Gufw, która upraszcza cały proces. Możemy w niej zdefiniować profil, zablokować przychodzące i wychodzące połączenia, jak również przejrzeć dziennik.

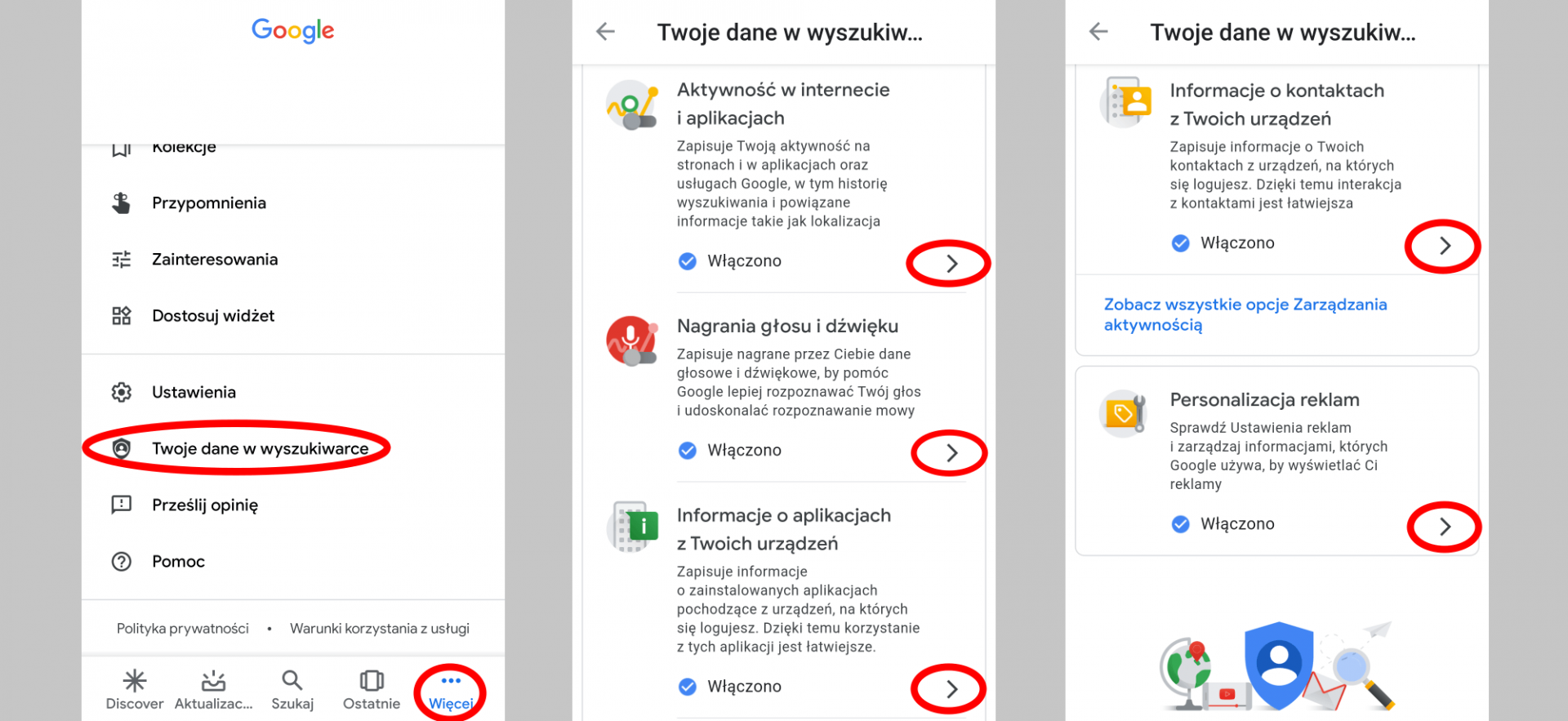

Ustawienia prywatności w Android

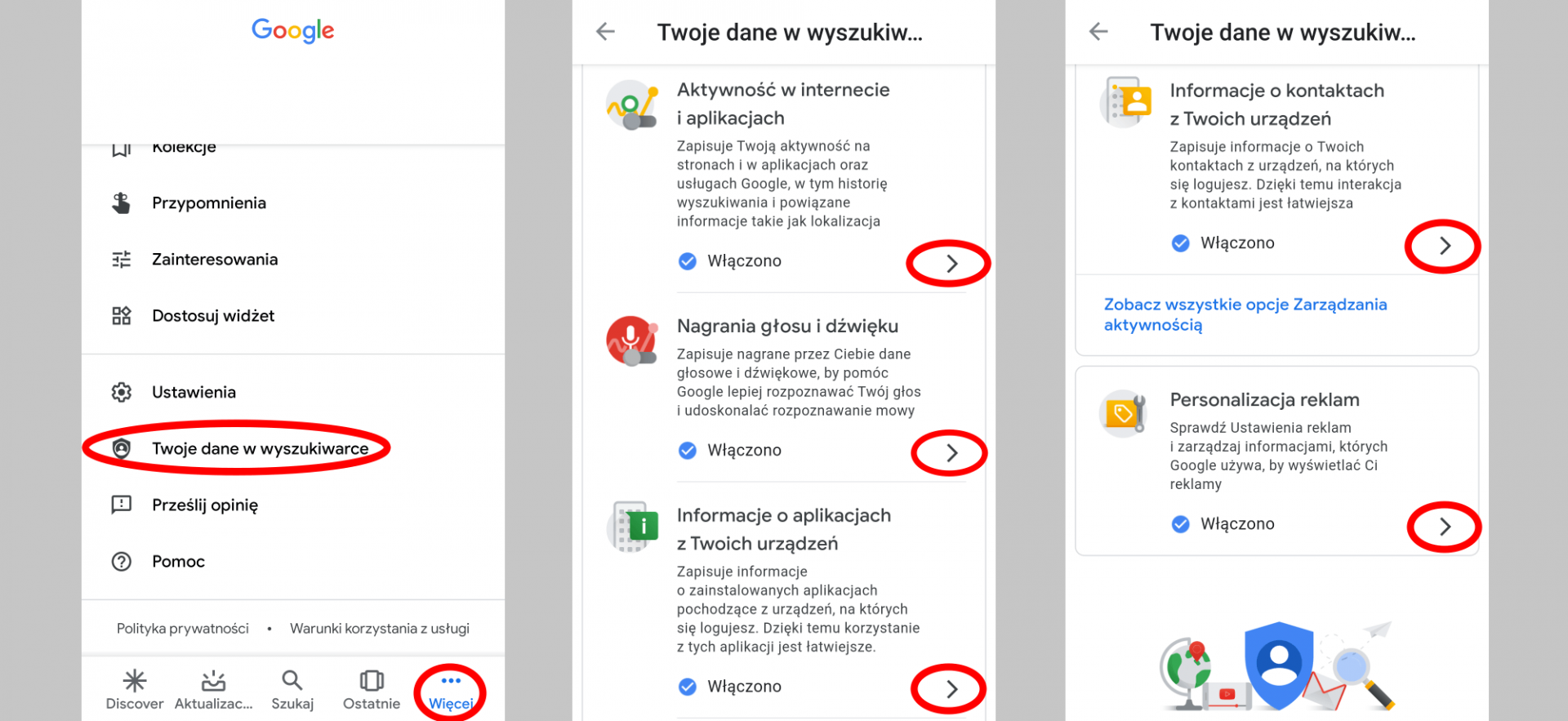

Nie możemy ograniczać się tylko do systemów zainstalowanych na tak zwanym dużym ekranie. Należy również zadbać o bezpieczeństwo i prywatność na urządzeniach przenośnych. W pierwszej kolejności prześwietlimy ustawienia czystego systemu Android w wersji 9 (Pie). Należy wziąć pod uwagę, że położenie opisywanych poniżej opcji konfiguracji może się różnić w zależności od producenta urządzenia. Na szczęście, w ustawieniach większości kilkuletnich telefonów oraz tabletów można znaleźć wyszukiwarkę, która pomoże nam przebrnąć przez mnogość ekranów ustawień. Aplikacja Google W pierwszej kolejności warto otworzyć aplikację Google, aby ograniczyć dane wykorzystywane przez firmę Google. W tym celu musimy przejść do zakładki „

W pierwszej kolejności warto otworzyć aplikację Google, aby ograniczyć dane wykorzystywane przez firmę Google. W tym celu musimy przejść do zakładki „Więcej”, a następnie wybrać „Twoje dane w wyszukiwarce”. Jak widać, wszystkie opcje są domyślnie włączone. Zmodyfikujmy odpowiednio każdą sekcję.

Aktywność w internecie i aplikacjach

Aby wyłączyć zapisywanie aktywność w Internecie i aplikacjach, wystarczy stuknąć niebieski suwak. W ten sposób, wyłączymy również „Nagrania głosu i dźwięku”. Następnie, pozostając w bieżącym ekranie wybieramy „POKAŻ WSZYSTKIE USTAWIENIA ZARZĄDZANIA AKTYWNOŚCIĄ”. Pojawi się ekran umożliwiający wyłączenie historii lokalizacji, historii w YouTube, personalizacji reklam. Wracając do poprzedniego ekranu warto sprawdzić, czy zmiany zostały wprowadzone.

Informacje o aplikacjach z Twoich urządzeń

Na kolejnym ekranie, mamy możliwość zablokowania informacji o zainstalowanych aplikacjach z zalogowanych urządzeń. Wystarczy stuknąć niebieski suwak.

Informacje o kontaktach z Twoich urządzeń

Podobnie jak wyżej, odznaczając tę opcję wyłączymy przekazywanie naszych kontaktów do chmury w celu udostępniania ich urządzeniom, na których jesteśmy zalogowani.

Jak widzimy, każdemu ustawieniu prywatności w aplikacji Google towarzyszy obszerny opis, który bardzo ułatwia podjęcie decyzji o wyłączeniu zapisywania poszczególnych danych w chmurze.

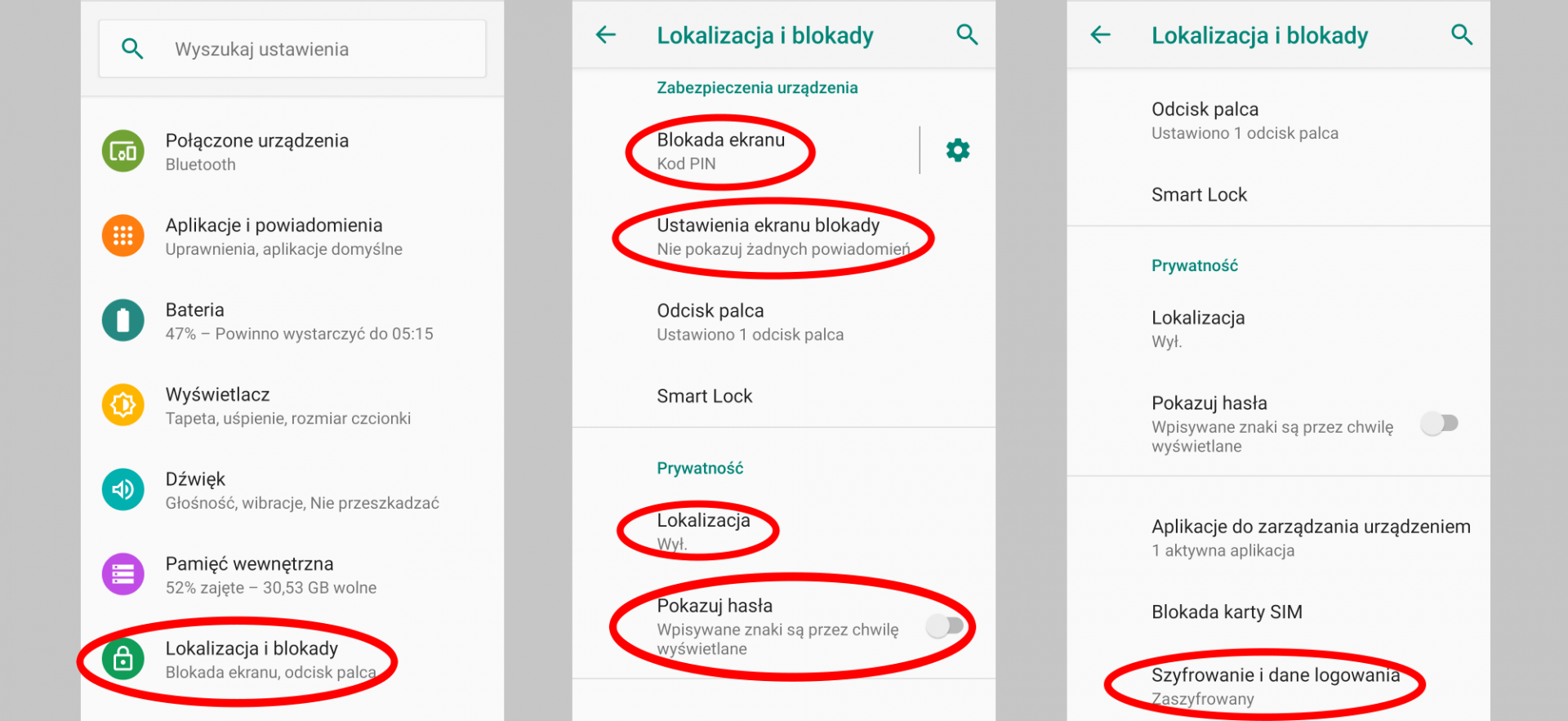

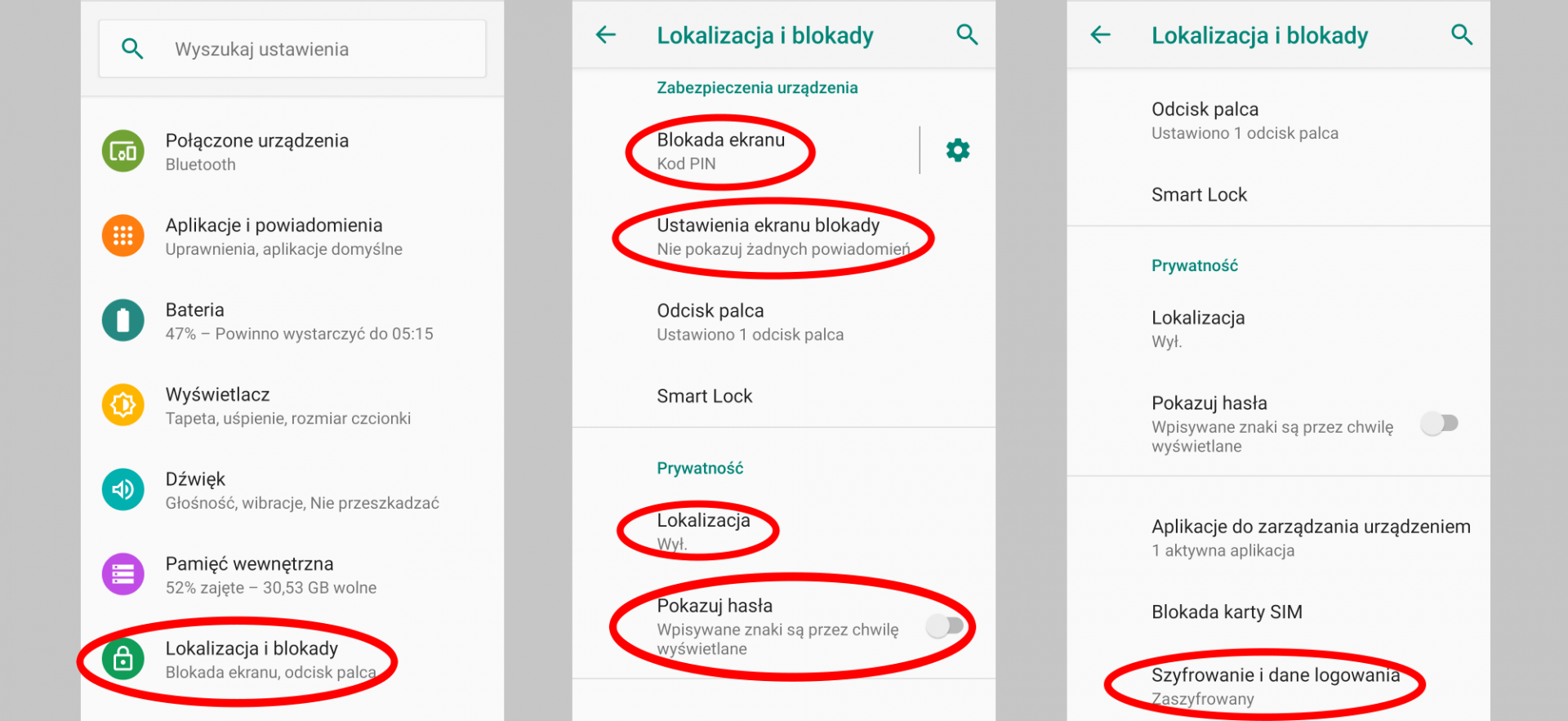

Lokalizacja i blokady

Przechodząc do ustawień urządzenia z systemem Android i wybierając menu „

Przechodząc do ustawień urządzenia z systemem Android i wybierając menu „Lokalizacja i blokady” mamy możliwość wprowadzenia kilku zmian. Przede wszystkim, zalecane jest użycie silnego PINu składającego się z co najmniej 6 cyfr. Najwyższy poziom bezpieczeństwa zapewnia użycie hasła składającego się z dużych i małych liter, a także cyfr oraz symboli. To jednak wiąże się z wprowadzeniem hasła za każdym razem, gdy chcemy skorzystać z urządzenia. Ustawienia ekranu blokady zmieniamy na „Nie pokazuj żadnych powiadomień”. Gdy telefon będzie zablokowany, nikt nie podejrzy naszych powiadomień. W sekcji „Prywatność” możemy wyłączyć lokalizację dla wszystkich aplikacji lub sprecyzować, które aplikacje będą mogły z niej korzystać. Zalecamy odznaczyć opcję „Wpisywane znaki są przez chwilę wyświetlane”. Zapobiegnie to odczytaniu hasła przez osoby trzecie. Ostatnią zmianą, którą warto wprowadzić jest zaszyfrowanie telefonu i danych logowania.

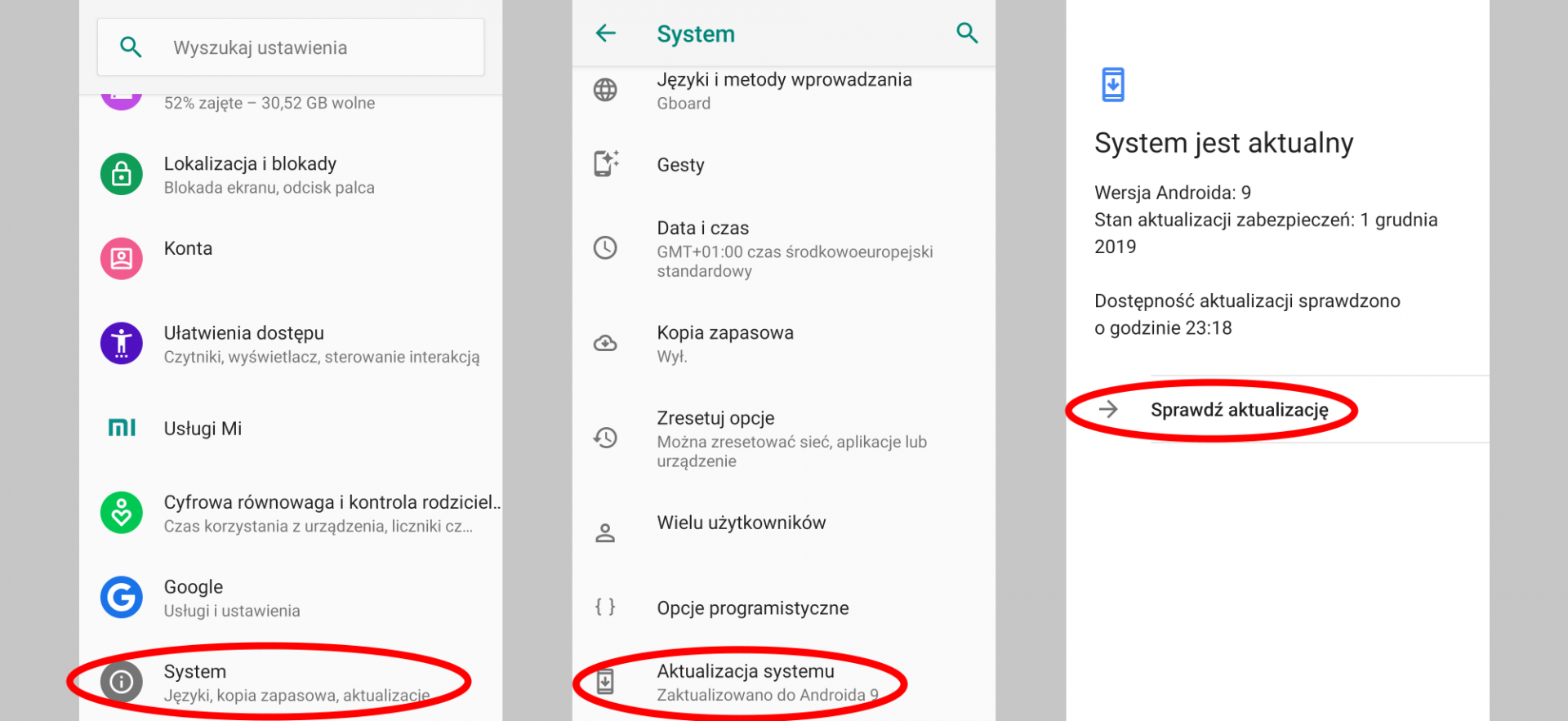

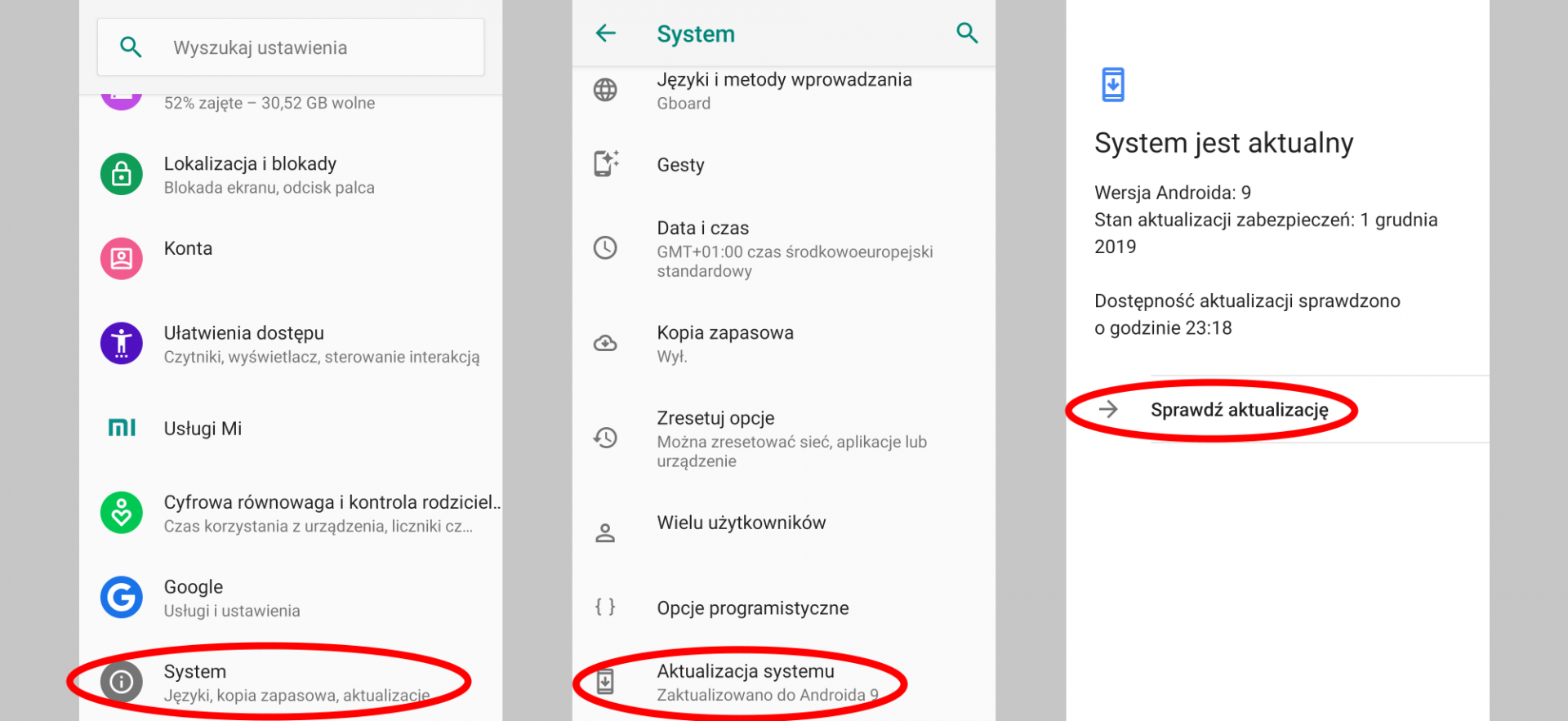

Aktualizacja systemu

Na liście rzeczy do zrobienia nie może zabraknąć przeprowadzania regularnych aktualizacji systemu. Osoby posiadające urządzenia uczestniczące w programie Android One mogą liczyć na aktualizacje zabezpieczeń przez trzy lata. Pozostali użytkownicy muszą zdać się na łaskę producenta, który nie ma obowiązku wspierania starszych urządzeń. Niemniej jednak, zawsze warto mieć najbardziej aktualną wersję systemu.

Nieznane aplikacje

Na liście rzeczy do zrobienia nie może zabraknąć przeprowadzania regularnych aktualizacji systemu. Osoby posiadające urządzenia uczestniczące w programie Android One mogą liczyć na aktualizacje zabezpieczeń przez trzy lata. Pozostali użytkownicy muszą zdać się na łaskę producenta, który nie ma obowiązku wspierania starszych urządzeń. Niemniej jednak, zawsze warto mieć najbardziej aktualną wersję systemu.

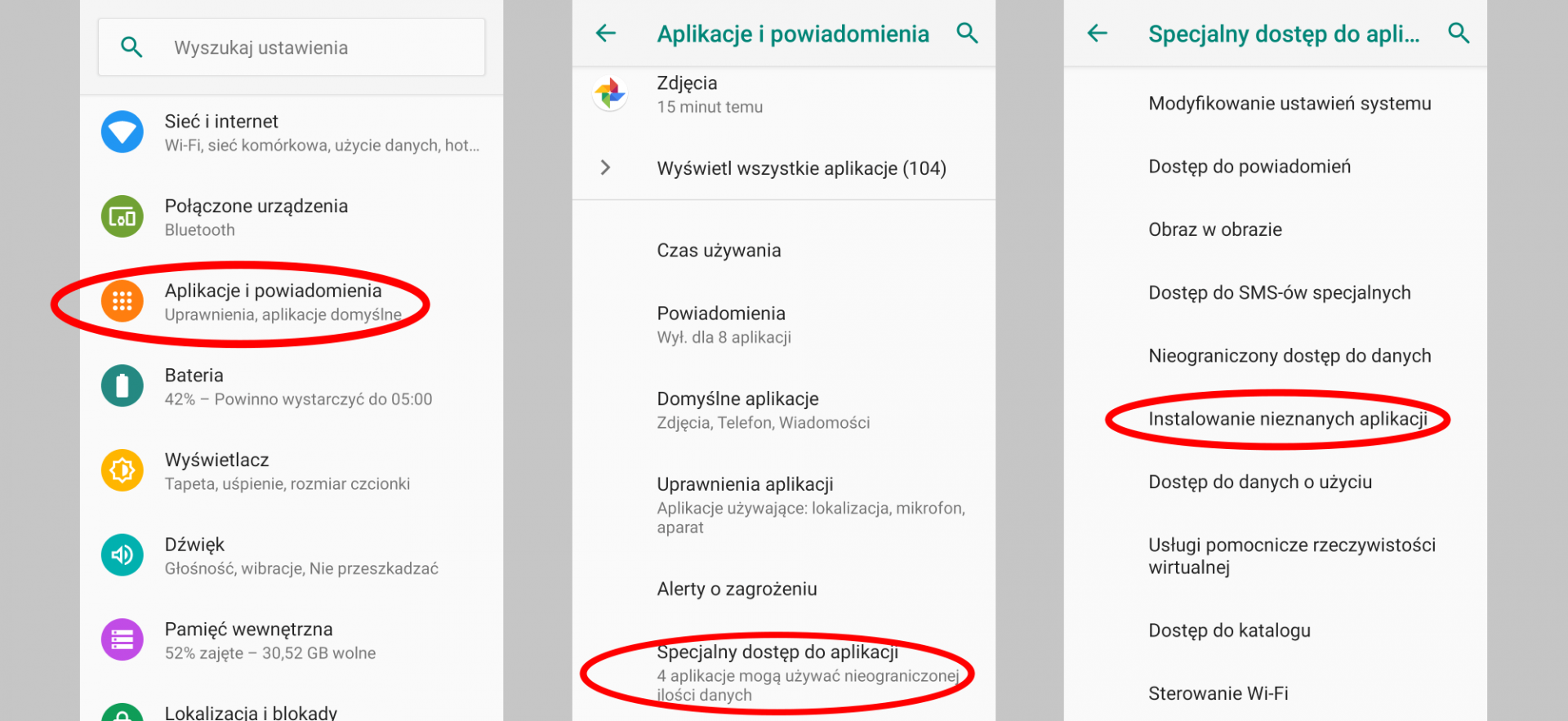

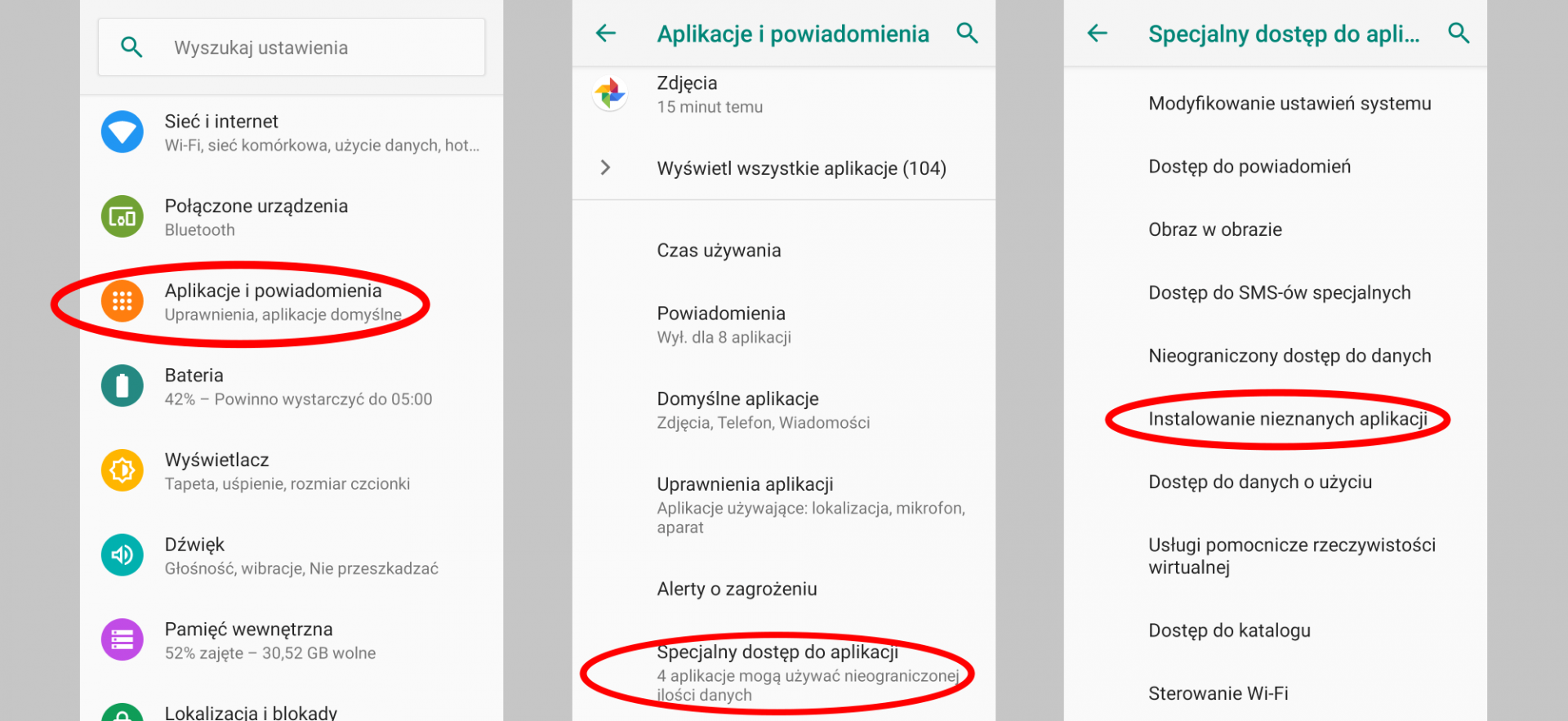

Nieznane aplikacje

Firma Google zmieniła sposób w jaki obecnie działa „

Firma Google zmieniła sposób w jaki obecnie działa „Instalowanie nieznanych aplikacji”. Dotychczas mieliśmy tylko jedno pole, które należało odznaczyć, aby zablokować instalowanie aplikacji z nieznanych źródeł (spoza sklepu Play). Od Androida w wersji 8 (Oreo) mamy możliwość cofnięcia zgody na instalowanie aplikacji z nieznanych źródeł osobno dla każdej aplikacji. Opcja bardzo przydatna, gdy pobierzemy aplikację, która oprócz podstawowej funkcjonalności będzie po cichu pobierała złośliwe oprogramowanie. W takim przypadku, system powiadomi nas o tym i zablokuje operację.

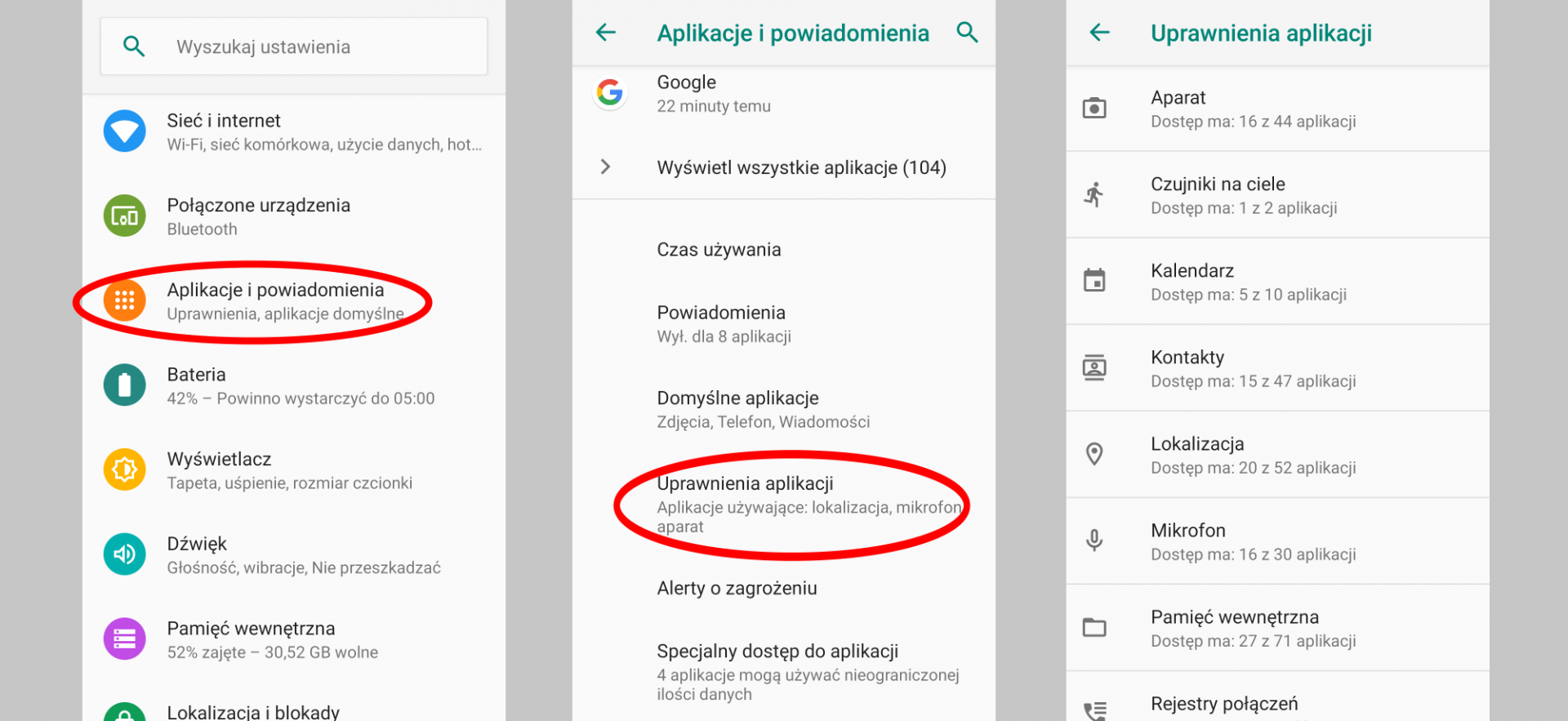

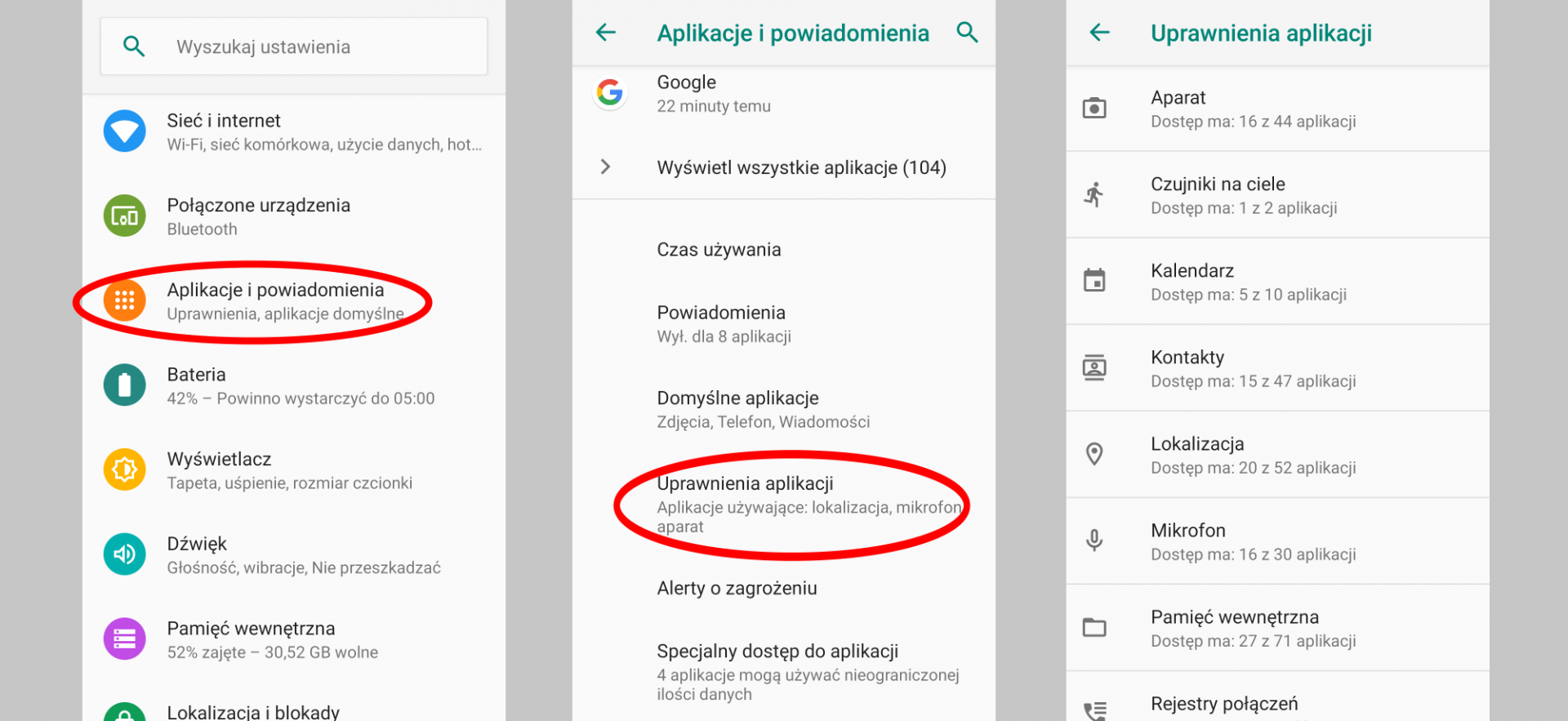

Uprawnienia aplikacji

Twórcy Androida stworzyli osobne menu dla uprawnień aplikacji. Teraz każdej aplikacji możemy zablokować dostęp do poszczególnych elementów systemu. Trudno, żeby aplikacja wyświetlająca gazetki promocyjne miała dostęp do aparatu. Jeśli nie jesteśmy pewni czy danej aplikacji potrzebny jest, np. mikrofon, możemy spokojnie wyłączyć do niego dostęp, ponieważ aplikacja sama poprosi o niego poprosi, gdy zajdzie taka potrzeba.

Domyślne aplikacje

Twórcy Androida stworzyli osobne menu dla uprawnień aplikacji. Teraz każdej aplikacji możemy zablokować dostęp do poszczególnych elementów systemu. Trudno, żeby aplikacja wyświetlająca gazetki promocyjne miała dostęp do aparatu. Jeśli nie jesteśmy pewni czy danej aplikacji potrzebny jest, np. mikrofon, możemy spokojnie wyłączyć do niego dostęp, ponieważ aplikacja sama poprosi o niego poprosi, gdy zajdzie taka potrzeba.

Domyślne aplikacje

Dobrym pomysłem jest przejrzenie aplikacji, które domyślnie mają pełnić rolę asystenta głosowego, przeglądarki, ekranu głównego, telefonu, komunikatora oraz otwierania linków. Szczególną uwagę należy zwrócić na to, aby ustawić przeglądarkę oraz komunikator, do których mamy zaufanie. Tutaj z pomocą przychodzą artykuły dostępne na AVLab porównujące bezpieczeństwo mobilnych komunikatorów oraz przeglądarek.

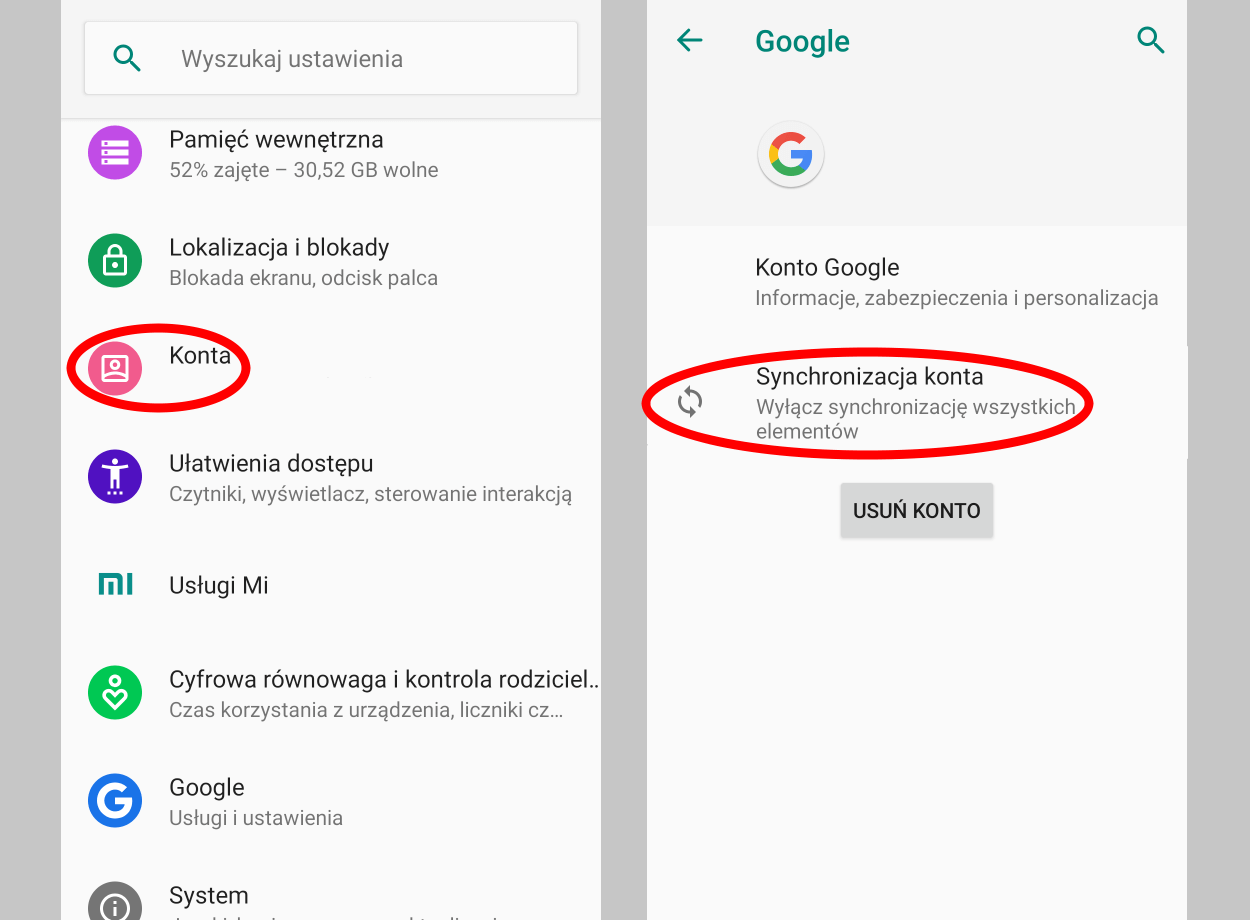

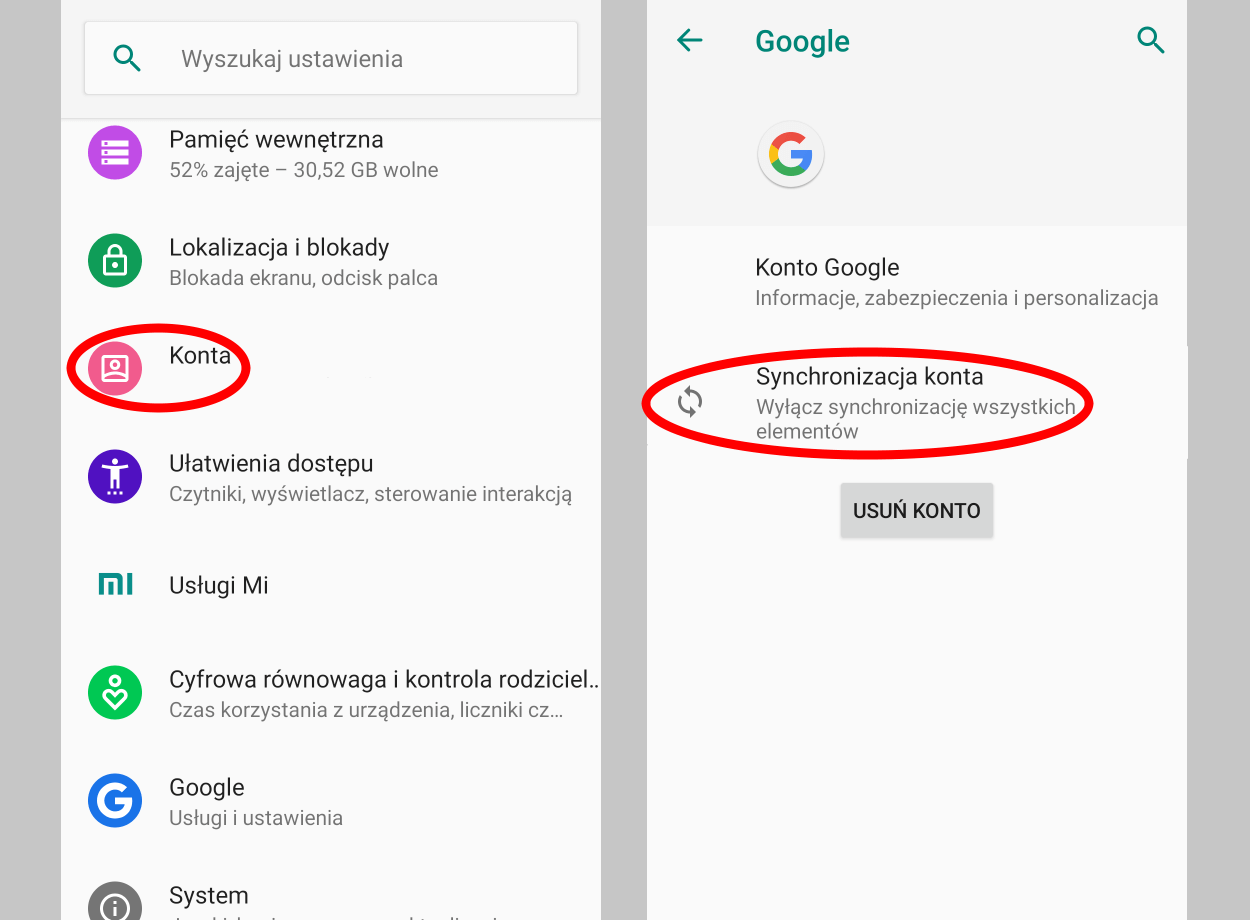

Synchronizacja konta

Dobrym pomysłem jest przejrzenie aplikacji, które domyślnie mają pełnić rolę asystenta głosowego, przeglądarki, ekranu głównego, telefonu, komunikatora oraz otwierania linków. Szczególną uwagę należy zwrócić na to, aby ustawić przeglądarkę oraz komunikator, do których mamy zaufanie. Tutaj z pomocą przychodzą artykuły dostępne na AVLab porównujące bezpieczeństwo mobilnych komunikatorów oraz przeglądarek.

Synchronizacja konta

W menu „

W menu „Konta” wyświetlane są wszystkie konta podpięte do naszego urządzenia. W tym miejscu mamy możliwość wyłączenia synchronizacji poszczególnych elementów składowych konta. W przypadku Google, są to m.in. zapisy gier, dysk, filmy, kalendarz, kontakty, książki, itp.. Daje to pełną kontrolę nad tym, jakie dane udostępniamy w chmurze dla innych urządzeń.

Ustawienia prywatności w iOS / iPadOS

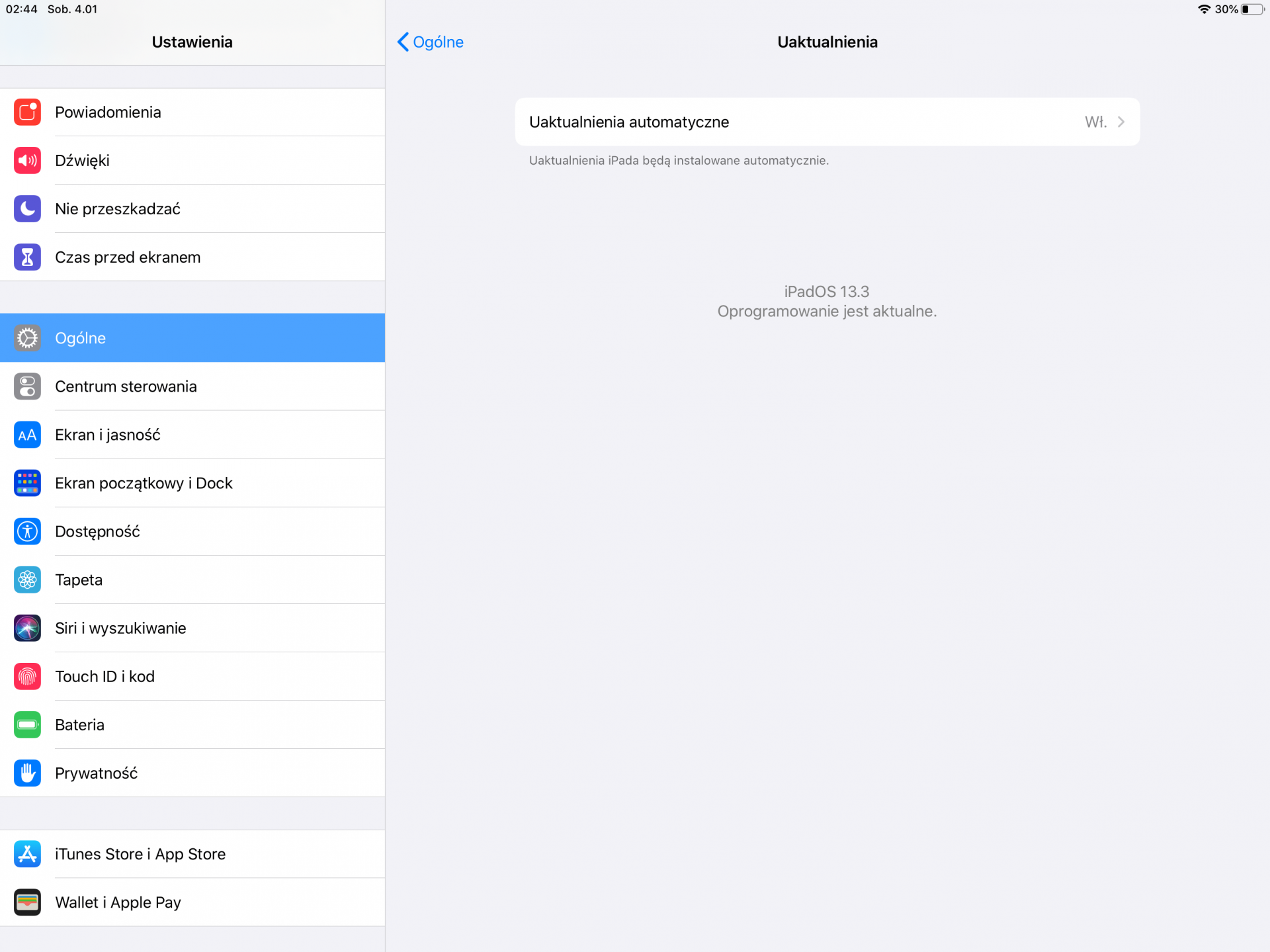

Z drugiej strony barykady systemów mobilnych mamy ten opracowany przez firmę Apple. iOS również udostępnia opcje, które zwiększają bezpieczeństwo oraz prywatność. Dzięki ujednoliceniu całego systemu operacyjnego dla urządzeń przenośnych (iPhone’y i iPady), nikt nie powinien mieć problemów z odnalezieniem ustawień opisywanych poniżej. Zrzuty ekranu pochodzą z systemu iPadOS w wersji 13.3 wydanej grudniu 2019. System ten jest przystosowany do dużych ekranów występujących w iPadach. Aktualizacja systemuOgólne” znajdziemy pozycję „Uaktualnienia”, które informują nas czy nasze urządzenie posiada aktualne oprogramowanie. Aby nie martwić się o to, warto włączyć opcję „Uaktualnienia automatyczne”. W ten sposób, system będzie informował nowych wersjach systemu.

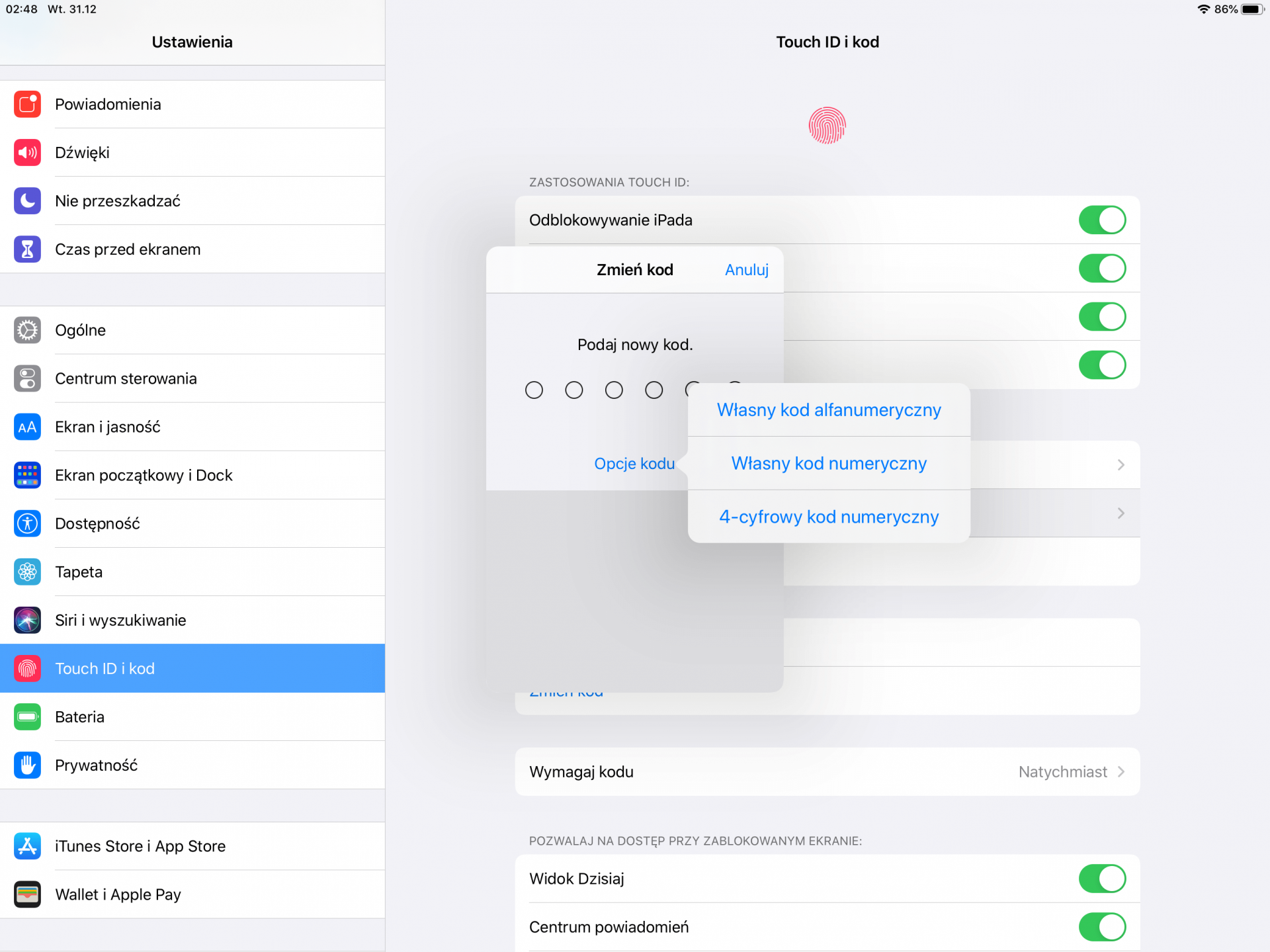

Kod dostępu

Touch ID i kod” zalecamy skorzystać z opcji ustawienia niestandardowego kodu. Podstawowy 4-cyfrowy kod numeryczny nie daje takiego bezpieczeństwa jak własny kod alfanumeryczny, który zawiera nie tylko cyfry ale również litery i symbole. Konieczność wpisywania silnego hasła za każdym razem, gdy będziemy chcieli skorzystać z urządzenia możemy ograniczyć poprzez dodanie odcisku palca.

Wymaż dane

Powiadomienia > Podglądy i zaznaczamy pozycję „Nigdy”.

Usługi lokalizacji

Usługi lokalizacji” dla zainstalowanych aplikacji . Na szczęście wprowadzając tę zmianę nie rezygnujemy z trybu „Utracony”, który mimo to jest w stanie określić lokalizację urządzenia w przypadku jego kradzieży lub zagubienia.

Lokalizacja dla usług systemowych

Usługi systemowe”. Obszerny opis każdej usługi systemowej znajduje się w artykule Usługi lokalizacji i prywatność.

Dostęp do różnych elementów systemu

Prywatność”, podobnie jak w przypadku usług lokalizacji, możemy wyłączyć aplikacjom dostęp do poszczególnych elementów systemu iOS. Należy mieć na uwadze, że wymagania firmy Apple względem deweloperów aplikacji są bardzo restrykcyjne, i z tego względu prawdopodobnie nie będziemy musieli niczego zmieniać, ale zawsze warto przejrzeć powyższą listę.

Analizy i udoskonalenia

Wyzeruj ID odbiorcy reklam...”.

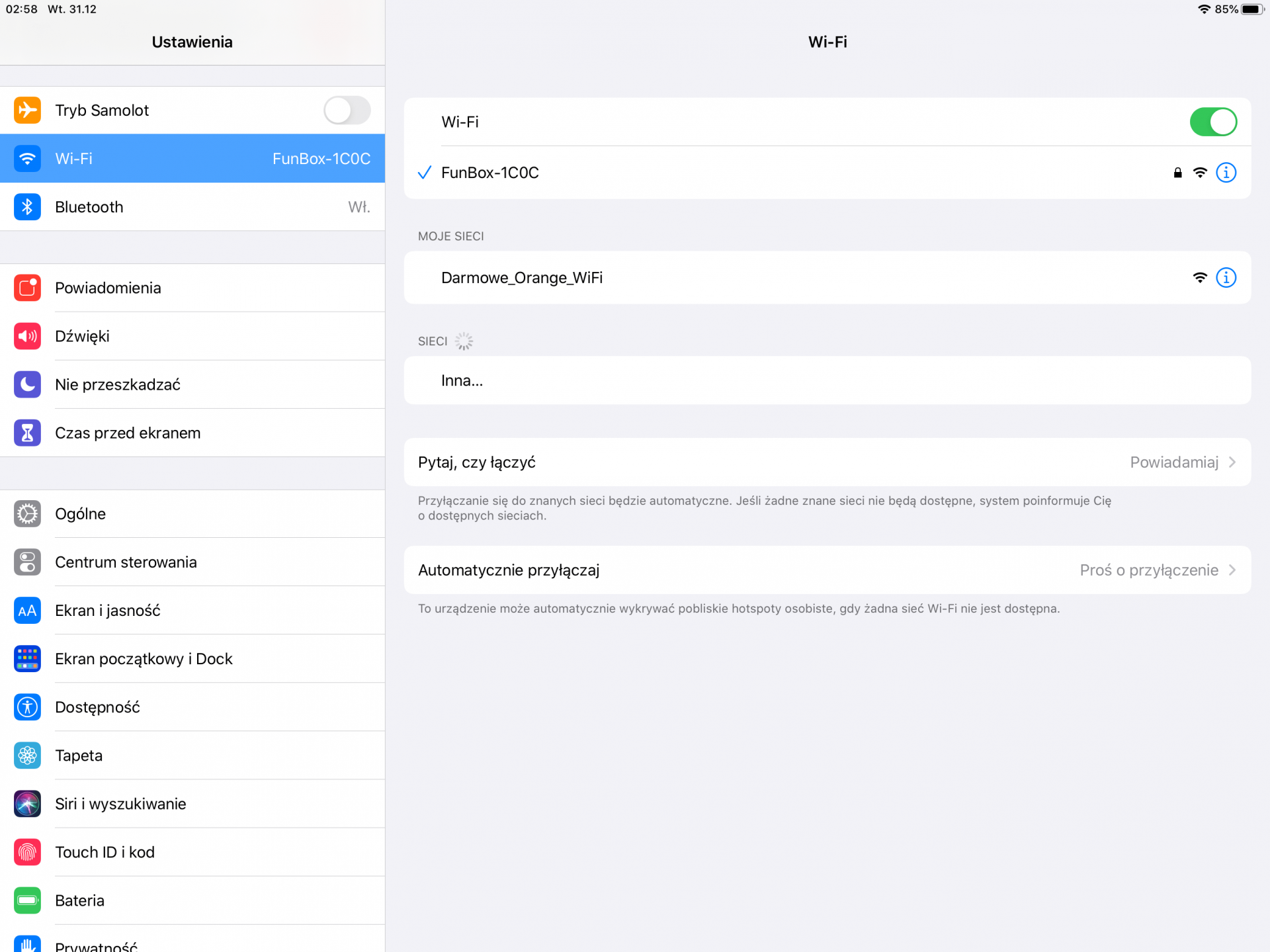

Nieznane sieci WiFi

Wi-Fi” odnośnie nieznanych sieci bezprzewodowych. W sekcji „Pytaj, czy łączyć” ustawienie „Powiadamiaj” sprawi, że urządzenie tylko poinformuje użytkownika o dostępnych sieciach. Z kolei w sekcji „Automatycznie przyłączaj” opcja „Poprosi o przyłączenie” spowoduje, że system poprosi o przyłączenie do otwartej sieci (hotspot), a nie połączy się z nią automatycznie.

Ustawienia prywatności w Windows 7

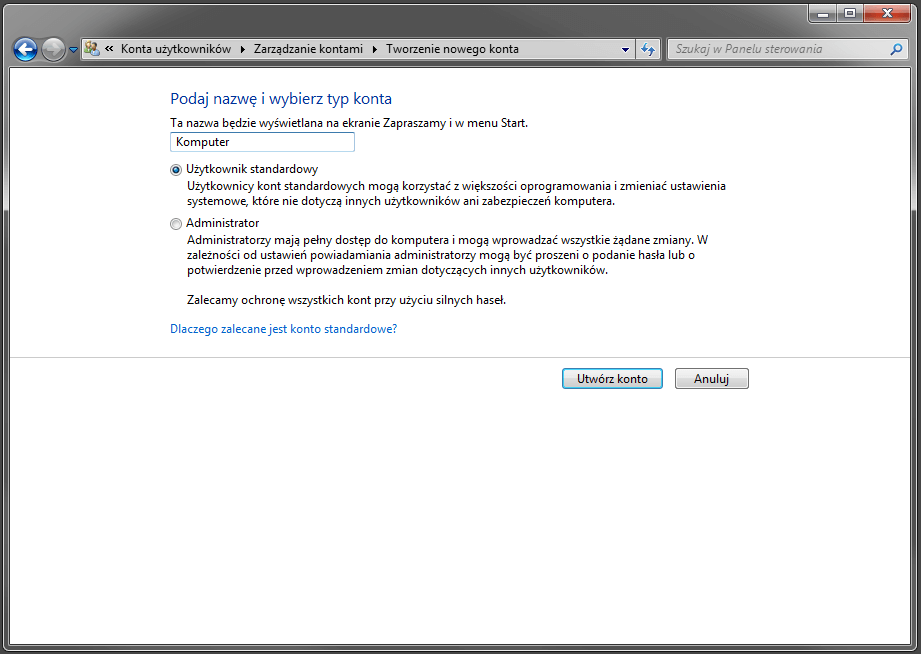

Pisząc o prywatności i bezpieczeństwie systemów operacyjnych, nie możemy pominąć systemu Windows 7. Wsparcie ze strony firmy Microsoft dla tego systemu dobiegło końca 14 stycznia. Oznacza to, że system ten nie będzie otrzymywał już poprawek i aktualizacji bezpieczeństwa. Niemniej jednak, nadal wielu użytkowników używa Windows 7 na swoich laptopach czy komputerach stacjonarnych. Z racji wieku oprogramowania, w ustawieniach nie zobaczymy wielu opcji dotyczących prywatności, podobnych do tych, które są dostępne w Windows 10. Jednak, tutaj również jesteśmy w stanie zwiększyć swoją prywatność oraz bezpieczeństwo wprowadzając kilka zmian. Użytkownik standardowy W codziennej pracy z aplikacjami zalecane jest utworzenie oddzielnego konta użytkownika standardowego. Pozwoli to chronić nasz system w przypadku próby ingerencji w jego pliki oraz ustawienia. W takim scenariuszu, osoba trzecia zostanie poproszona o podanie hasła, i jeśli go nie poda, nie będzie w stanie wyrządzić szkód w systemie właściciela. Aby zmienić utworzyć nowego użytkownika standardowego, należy przejść do

W codziennej pracy z aplikacjami zalecane jest utworzenie oddzielnego konta użytkownika standardowego. Pozwoli to chronić nasz system w przypadku próby ingerencji w jego pliki oraz ustawienia. W takim scenariuszu, osoba trzecia zostanie poproszona o podanie hasła, i jeśli go nie poda, nie będzie w stanie wyrządzić szkód w systemie właściciela. Aby zmienić utworzyć nowego użytkownika standardowego, należy przejść do Panel sterowania > Konta użytkowników i Filtr rodzinny > Konta użytkowników > Zarządzanie kontami > Utwórz nowe konto.

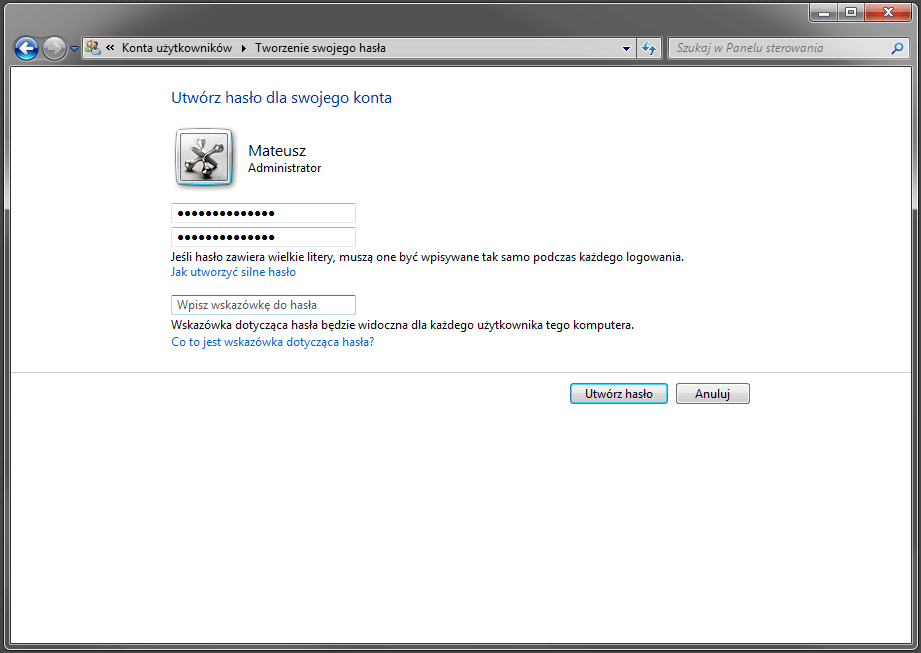

Silne hasło

Niezależnie czy zdecydujemy się na konto standardowe, czy administratora, zalecane jest utworzenie silnego hasła dostępu, które będziemy wpisywać po uruchomieniu komputera. Kombinacja dużych i małych liter, cyfr oraz symboli powinna zapewnić nam ochronę przed nieautoryzowanym dostępem. Aby zmienić hasło wystarczy przejść do

Niezależnie czy zdecydujemy się na konto standardowe, czy administratora, zalecane jest utworzenie silnego hasła dostępu, które będziemy wpisywać po uruchomieniu komputera. Kombinacja dużych i małych liter, cyfr oraz symboli powinna zapewnić nam ochronę przed nieautoryzowanym dostępem. Aby zmienić hasło wystarczy przejść do Panel sterowania > Konta użytkowników i Filtr rodzinny > Konta użytkowników > Utwórz hasło dla swojego konta.

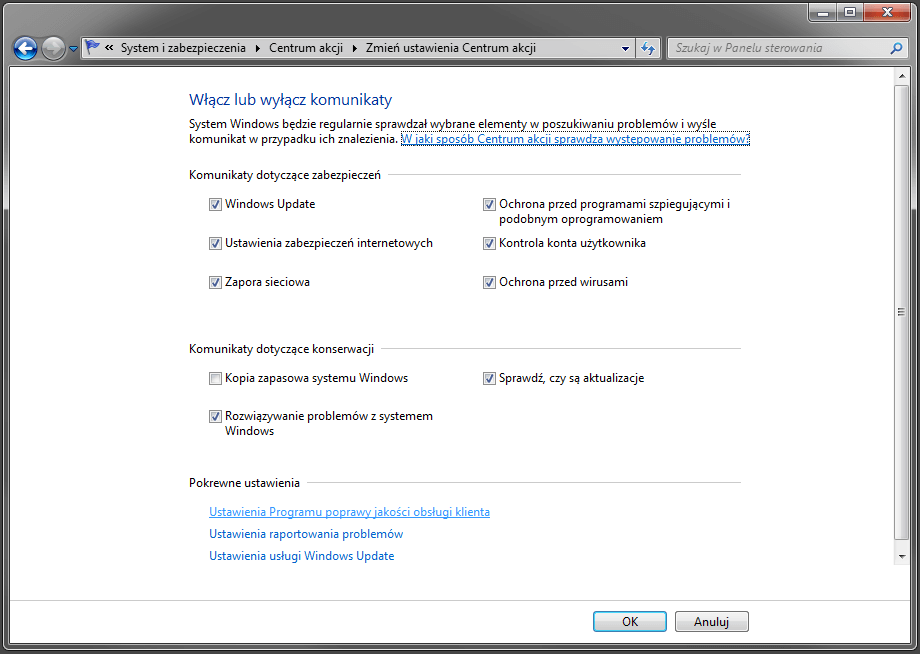

Program poprawy jakości obsługi klienta

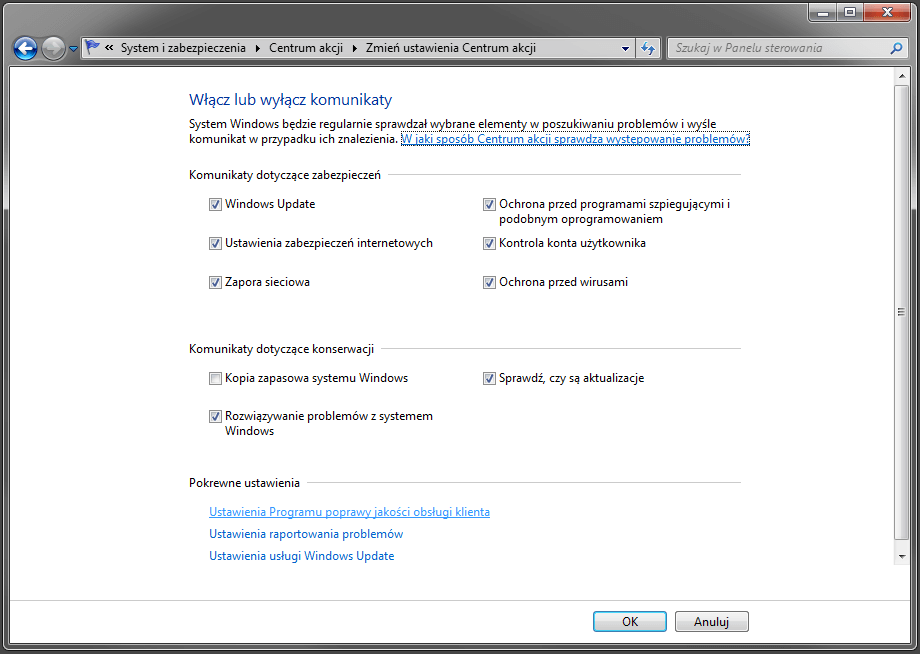

Program poprawy jakości obsługi klienta jest w pełni opcjonalny. Gdy użytkownik nie wyrazi zgody na uczestnictwo, firma Microsoft nie będzie zbierała informacji o sprzęcie oraz sposobie korzystania z systemu Windows 7. Aby zrezygnować z programu trzeba przejść do

Program poprawy jakości obsługi klienta jest w pełni opcjonalny. Gdy użytkownik nie wyrazi zgody na uczestnictwo, firma Microsoft nie będzie zbierała informacji o sprzęcie oraz sposobie korzystania z systemu Windows 7. Aby zrezygnować z programu trzeba przejść do Panel sterowania > System i zabezpieczenia > Centrum akcji > Zmień ustawienia Centrum akcji > Ustawienia Programu poprawy jakości obsługi klienta.

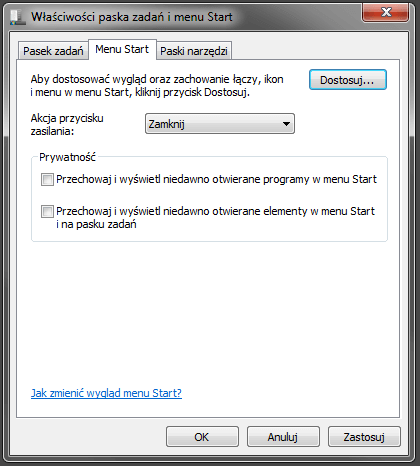

Niedawno otwierane programy i elementy

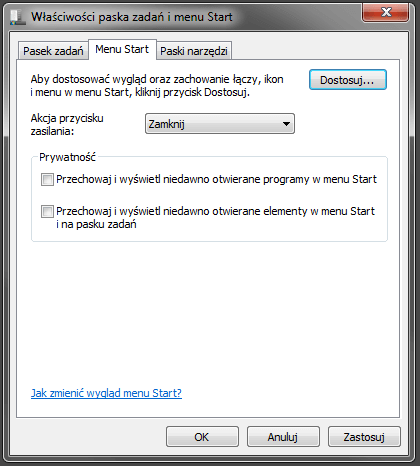

W przypadku komputera współdzielonego z innymi osobami, istotną zmianą jest wyłączenie wyświetlania niedawno otwieranych programów oraz elementów w menu start. W ten sposób, zachowamy naszą prywatność kosztem braku możliwości podglądu ostatnio otwieranych dokumentów. Wystarczy kliknąć prawym klawiszem dolny pasek, wybrać „

W przypadku komputera współdzielonego z innymi osobami, istotną zmianą jest wyłączenie wyświetlania niedawno otwieranych programów oraz elementów w menu start. W ten sposób, zachowamy naszą prywatność kosztem braku możliwości podglądu ostatnio otwieranych dokumentów. Wystarczy kliknąć prawym klawiszem dolny pasek, wybrać „Właściwości”, przełączyć się na kartę „Menu Start” i odznaczyć obie opcje w sekcji „Prywatność”.

Opcje profili sieciowych

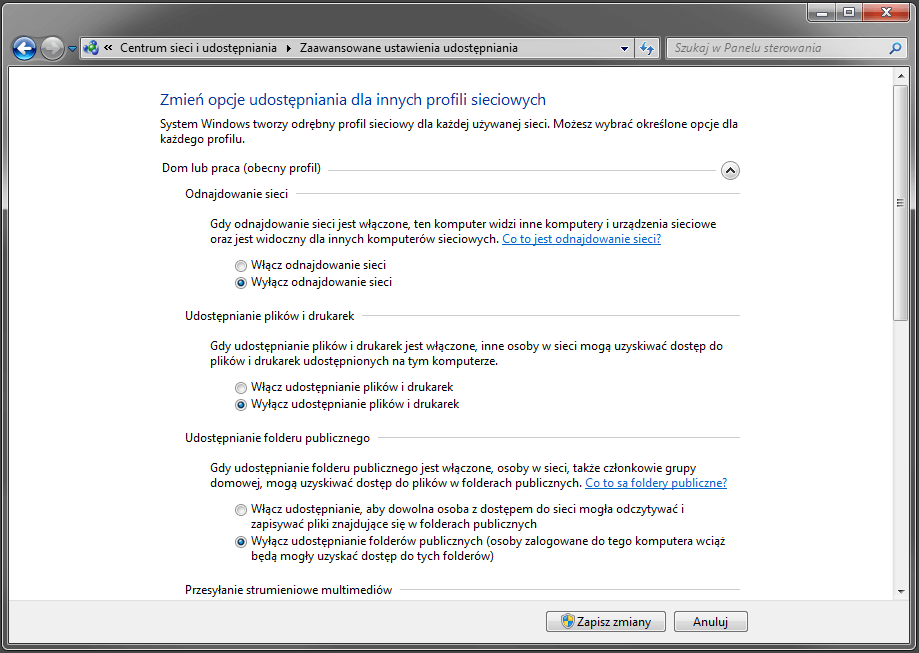

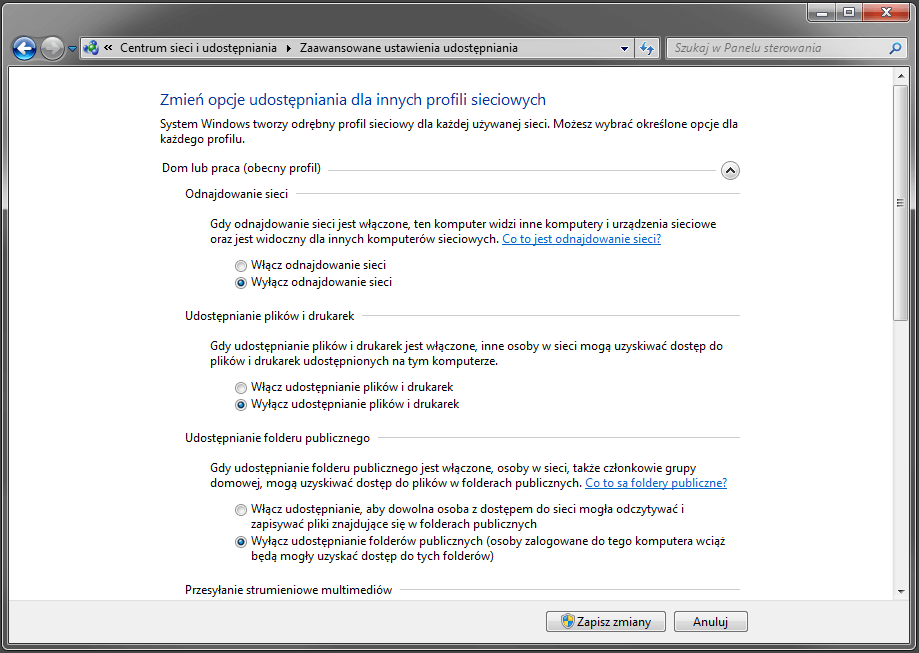

W profilu sieciowym mamy możliwość ustawienia odnajdywania sieci, udostępniania plików i drukarek oraz folderów publicznych. Każda sekcja dotyczy widoczności poszczególnych elementów systemu dla innych urządzeń znajdujących się w tej samej sieci. Zaznaczając pole wyboru „Wyłącz”, ukryjemy nasz komputer przed innymi. Wystarczy przejść do

W profilu sieciowym mamy możliwość ustawienia odnajdywania sieci, udostępniania plików i drukarek oraz folderów publicznych. Każda sekcja dotyczy widoczności poszczególnych elementów systemu dla innych urządzeń znajdujących się w tej samej sieci. Zaznaczając pole wyboru „Wyłącz”, ukryjemy nasz komputer przed innymi. Wystarczy przejść do Panel sterowania > Sieć i Internet > Centrum sieci i udostępniania > Zaawansowane ustawienia udostępniania.

Pomoc i pulpit zdalny

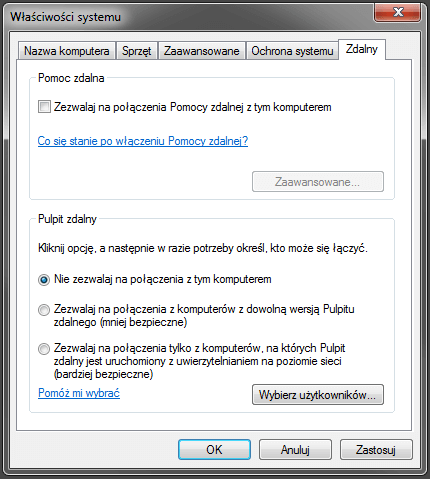

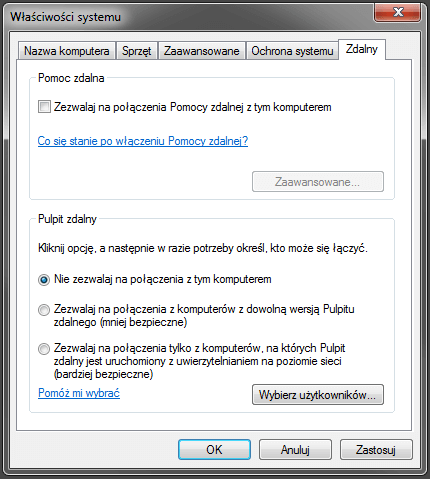

Aby odciąć się intruzów wykorzystujących funkcje pomocy oraz pulpitu zdalnego, zalecamy odznaczenie pola „

Aby odciąć się intruzów wykorzystujących funkcje pomocy oraz pulpitu zdalnego, zalecamy odznaczenie pola „Zezwalaj na połączenia Pomocy zdalnej z tym komputerem” oraz wybrania opcji „Nie zezwalaj na połączenia z tym komputerem”. Odpowiednie ustawienia znajdziemy w Panel sterowania > System i zabezpieczenia > System > Zaawansowane ustawienia systemu > Zdalny.

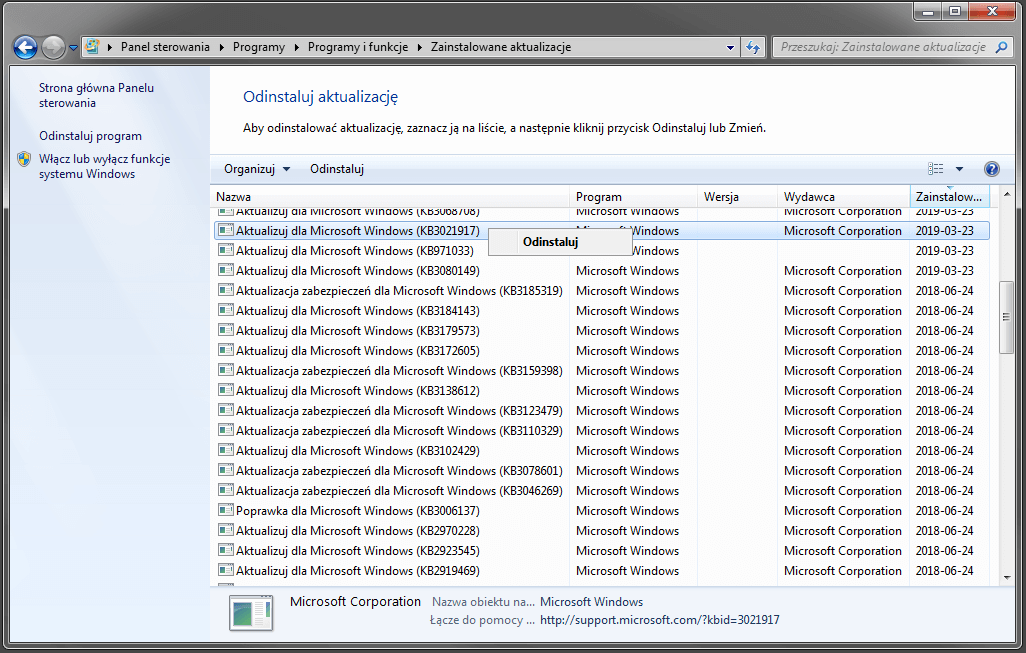

Aktualizacje zbierające dane

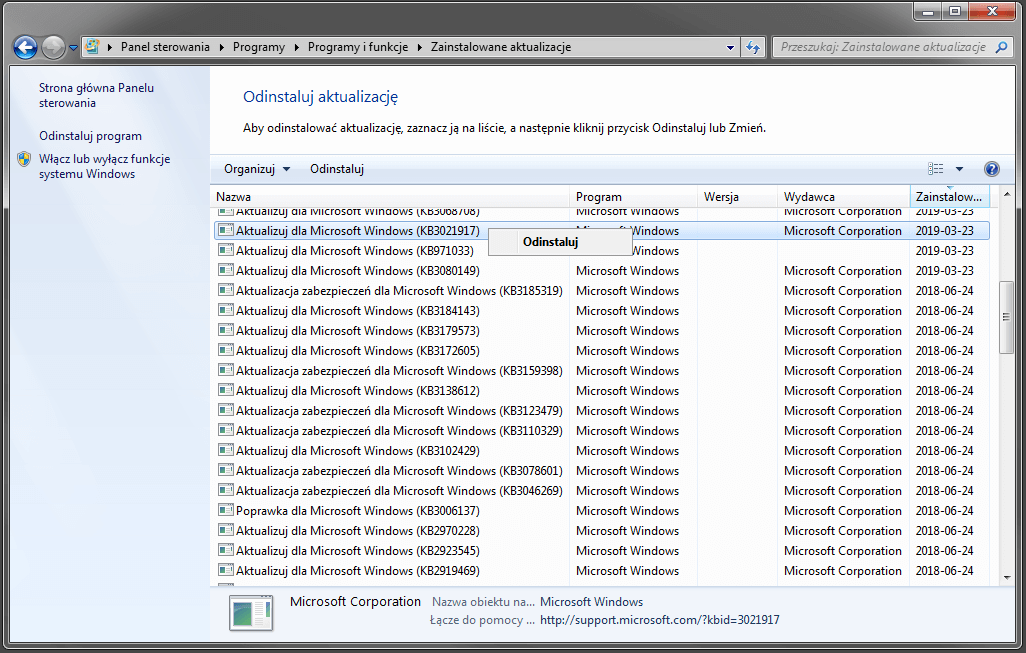

Oprócz wprowadzania zmian w ustawieniach samego systemu, możemy również usunąć aktualizacje, które nie mają za wiele wspólnego z bezpieczeństwem, a mają tylko za zadanie śledzić działania użytkownika i przesyłać dane do firmy Microsoft. Są też takie, które ułatwiają przejście na Windows 10. Należą do nich:

Oprócz wprowadzania zmian w ustawieniach samego systemu, możemy również usunąć aktualizacje, które nie mają za wiele wspólnego z bezpieczeństwem, a mają tylko za zadanie śledzić działania użytkownika i przesyłać dane do firmy Microsoft. Są też takie, które ułatwiają przejście na Windows 10. Należą do nich:

- KB3015249 — Dodaje telemetrię

- KB3022345 — Instaluje diagnostyczną usługę śledzenia

- KB3021917 — Przygotowuje do przejścia na Windows 10

- KB3035583 — Przygotowuje do przejścia na Windows 10

- KB3044374 — Przygotowuje do przejścia na Windows 10

- KB3050267 — Przygotowuje do przejścia na Windows 10

- KB3068708 — Wprowadza diagnostykę oraz usługę telemetrii

- KB3075249 — Dodaje telemetrię do kontroli konta użytkownika

- KB3080149 — Aktualizuje diagnostykę oraz usługę telemetrii

Panel sterowania > Programy i funkcje > Wyświetl zainstalowane aktualizacje. Korzystając z wyszukiwarki w prawym górnym rogu okna, wpisujemy numer aktualizacji, klikamy ją prawym klawiszem myszy i wybieramy „Odinstaluj”.

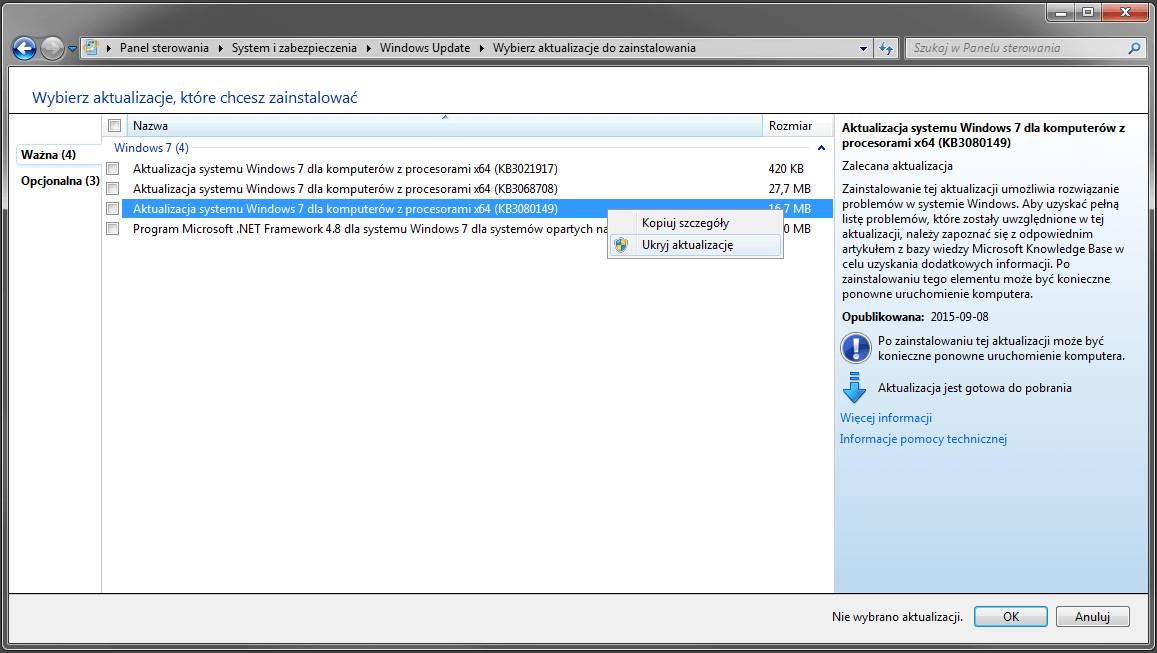

Ukrywanie aktualizacji

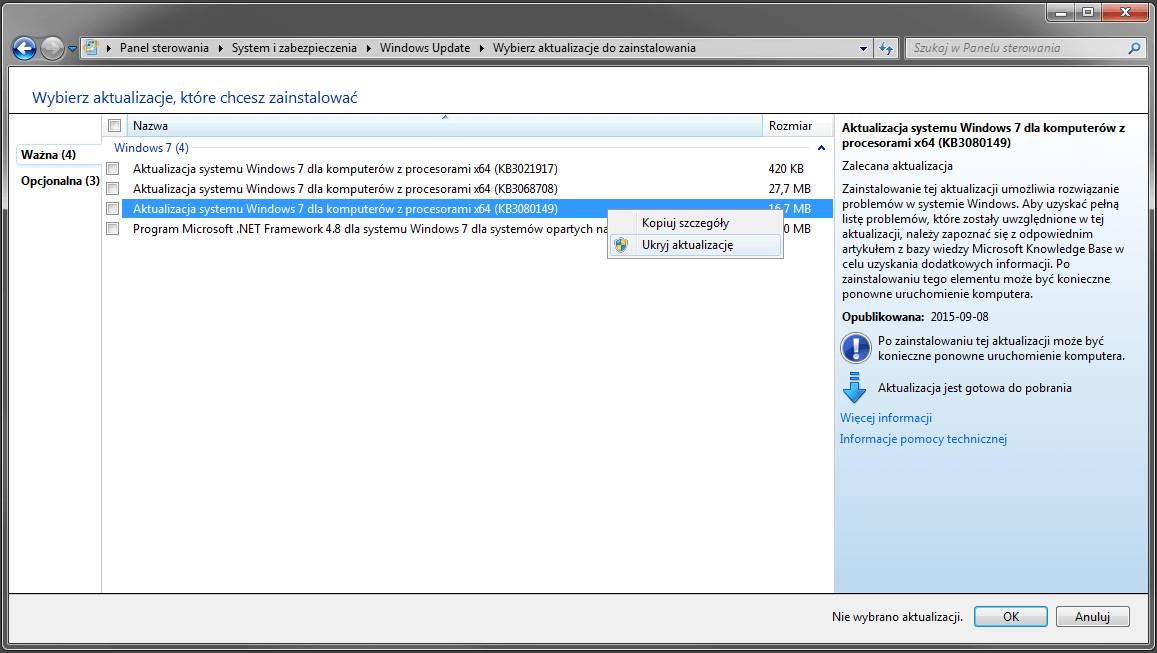

Część użytkowników ma włączone automatyczne aktualizacje. System będzie próbował ponownie zainstalować wcześniej usunięte aktualizacje. Aby temu zapobiec musimy przejść do

Część użytkowników ma włączone automatyczne aktualizacje. System będzie próbował ponownie zainstalować wcześniej usunięte aktualizacje. Aby temu zapobiec musimy przejść do Panel sterowania > System i zabezpieczenia > Dostępne aktualizacje. Odinstalowane poprawki pojawią się na liście. Wystarczy kliknąć prawym klawiszem odpowiednią pozycję i wybrać „Ukryj aktualizację”. Może się zdarzyć, że odinstalowane aktualizacje nie pojawią się od razu na liście dostępnych do zainstalowania. W takim przypadku, musimy uruchomić wyszukiwanie aktualizacji dostępne w Panel sterowania > System i zabezpieczenia > Windows Update.

Ustawienia prywatności w macOS

Ostatnim systemem operacyjnym w tym artykule jest macOS. Oprogramowanie to znajduje się na każdym Macu, iMacu oraz MacBooku. Niezależnie od posiadanego urządzenia, każdy może wprowadzić odpowiednie zmiany, które zwiększą prywatność i bezpieczeństwo jego posiadacza. Należy mieć na uwadze fakt, że nie dla wszystkich generacji komputerów firmy Apple producent udostępnił najnowszą wersję systemu macOS 10.15 Catalina. W związku z tym, niektóre elementy interfejsu mogą mieć inne nazwy lub znajdować się w innym miejscu. Aby nieco ułatwić użytkownikowi odnalezienie konkretnej opcji, istnieje możliwość skorzystania z wyszukiwarki kryjącej się pod ikonka lupy w prawym górnym rogu ekranu lub za pomocą skrótu klawiszowegoCommand + Spacja.

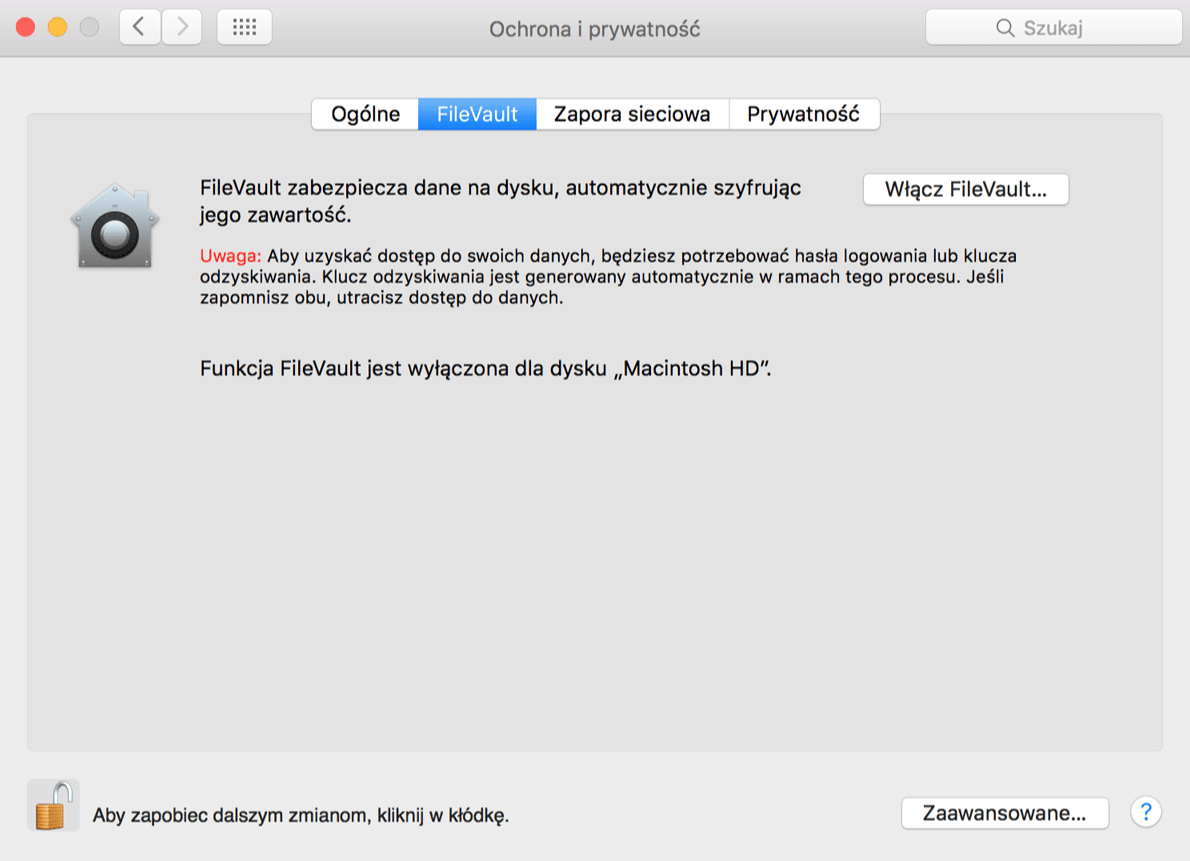

Szyfrowanie dysku

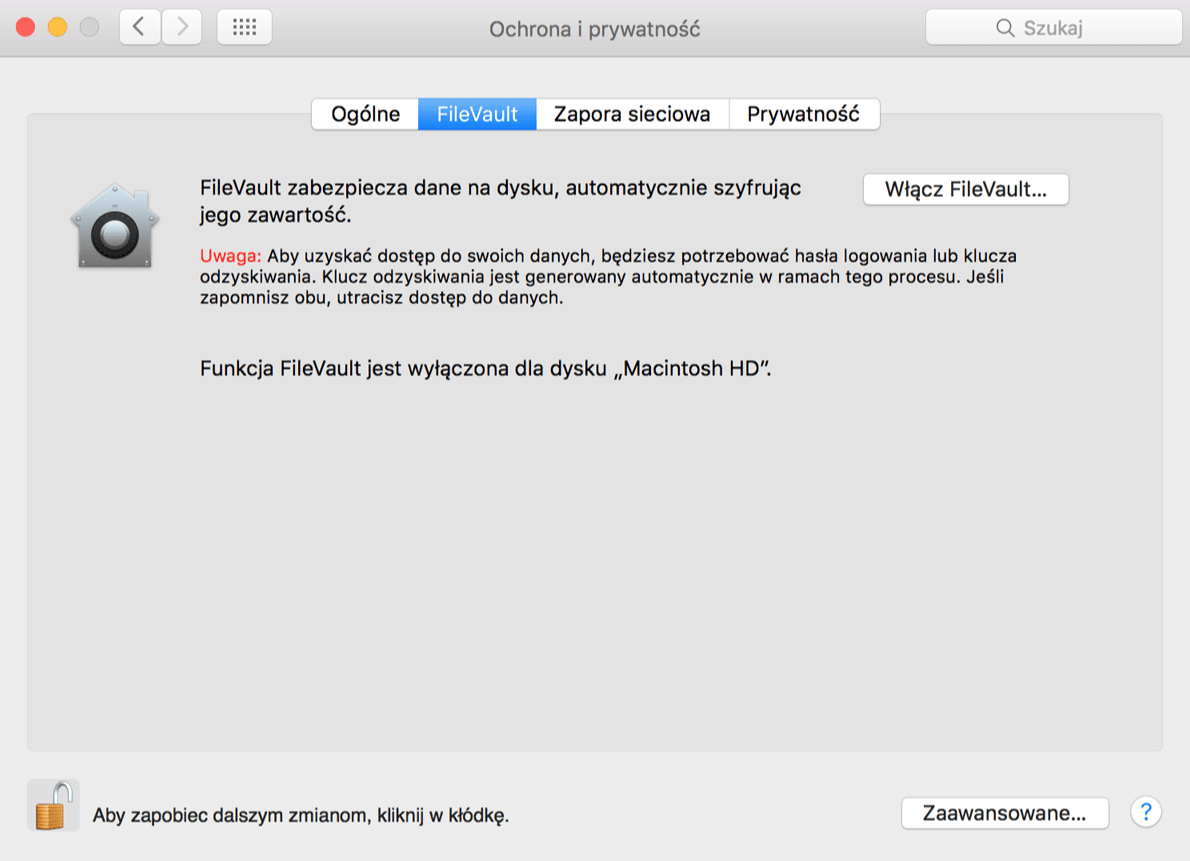

Pierwszą funkcją, z której możemy skorzystać jest zaszyfrowanie dysku za pomocą FileVault. W ten sposób, nikt poza użytkownikiem nie będzie miał dostępu do danych znajdujących się w urządzeniu. Aby włączyć tę funkcję, należy kliknąć logo Apple w lewym górnym rogu ekranu, wybrać „

Pierwszą funkcją, z której możemy skorzystać jest zaszyfrowanie dysku za pomocą FileVault. W ten sposób, nikt poza użytkownikiem nie będzie miał dostępu do danych znajdujących się w urządzeniu. Aby włączyć tę funkcję, należy kliknąć logo Apple w lewym górnym rogu ekranu, wybrać „Preferencje systemowe”, następnie kliknąć ikonę o nazwie „Ochrona i prywatność” i przełączyć się na kartę FileVault. W tym miejscu wystarczy kliknąć przycisk „Włącz FileVault”.

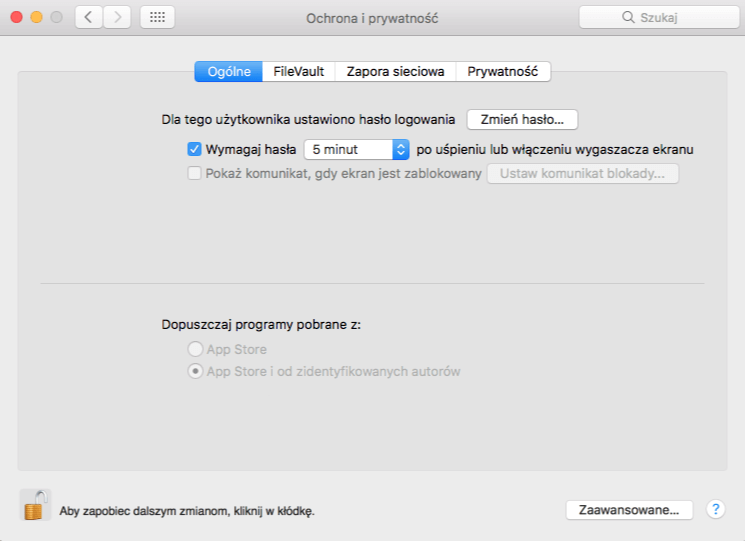

Hasło i brak aktywności

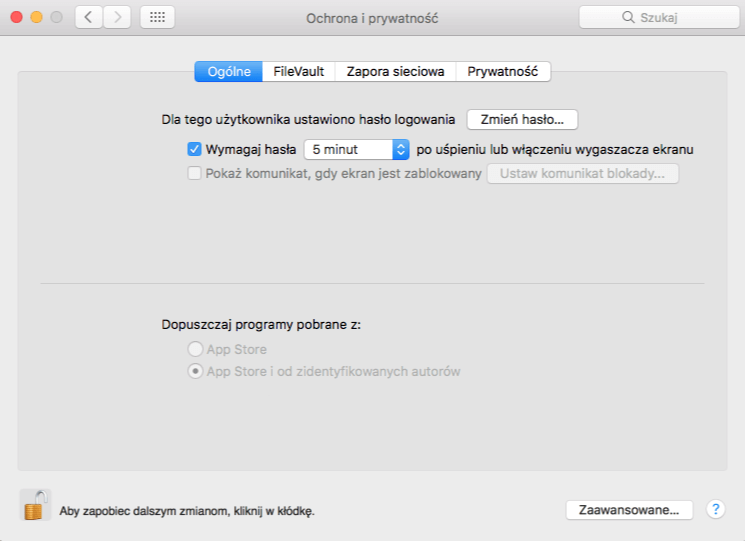

Wracając do karty „

Wracając do karty „Ogólne” mamy możliwość zmiany hasła na dłuższe i bardziej skomplikowane. Zalecamy użycie kombinacji małych i dużych liter, symboli oraz cyfr. Aby przejść do ustawień hasła, należy wybrać Logo Apple > Preferencje systemowe > Ochrona i prywatność > Ogólne. W tym samym oknie klikamy przycisk „Zaawansowane…”. Pojawią się dodatkowe ustawienia. Zalecamy zmniejszyć (np. do 5 minut) czas po jakim użytkownik zostanie wylogowany w przypadku braku aktywności oraz zaznaczyć „Wymagaj hasła administratora przy uzyskiwaniu dostępu do preferencji systemowych”.

Zapora sieciowa

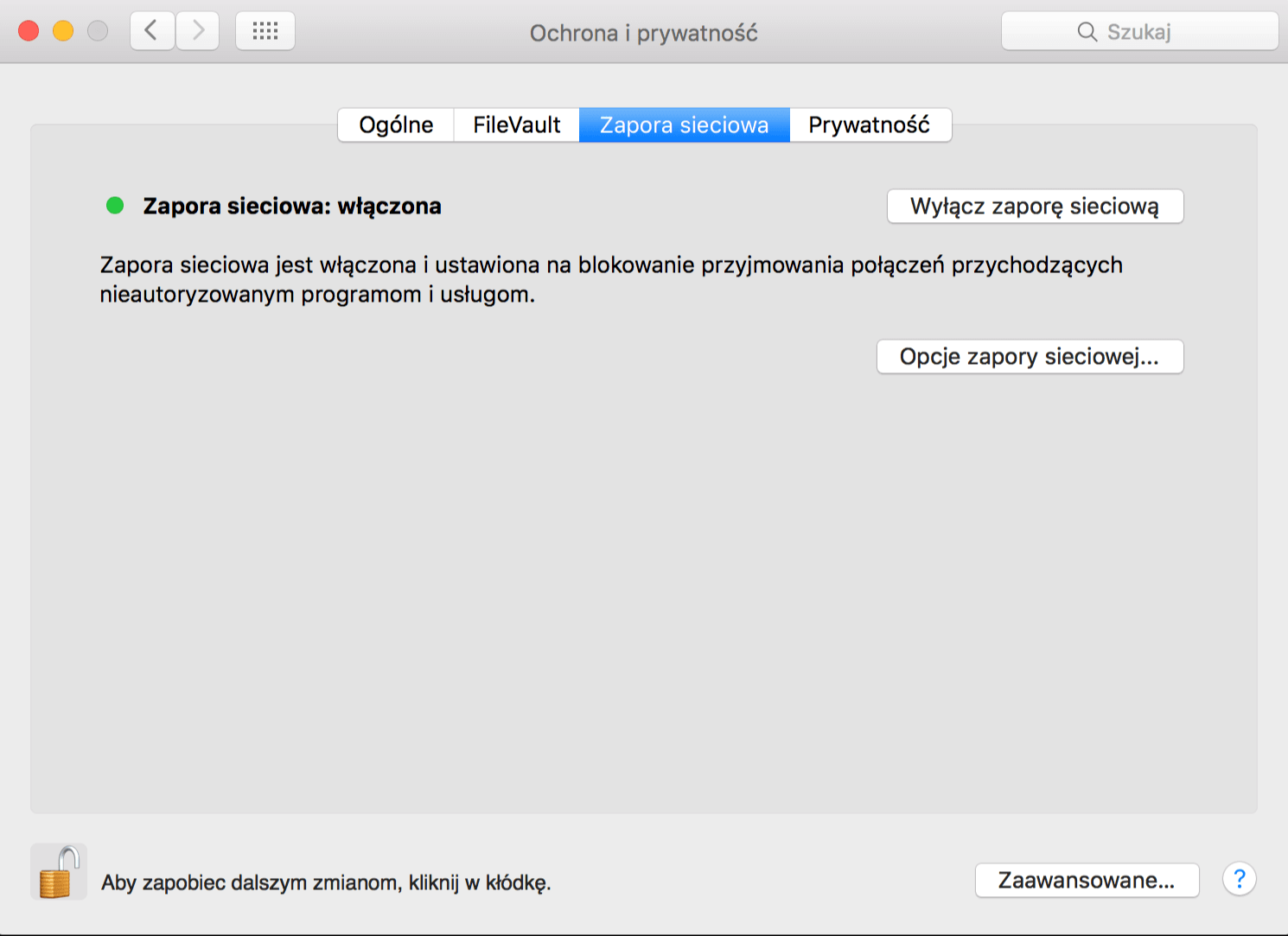

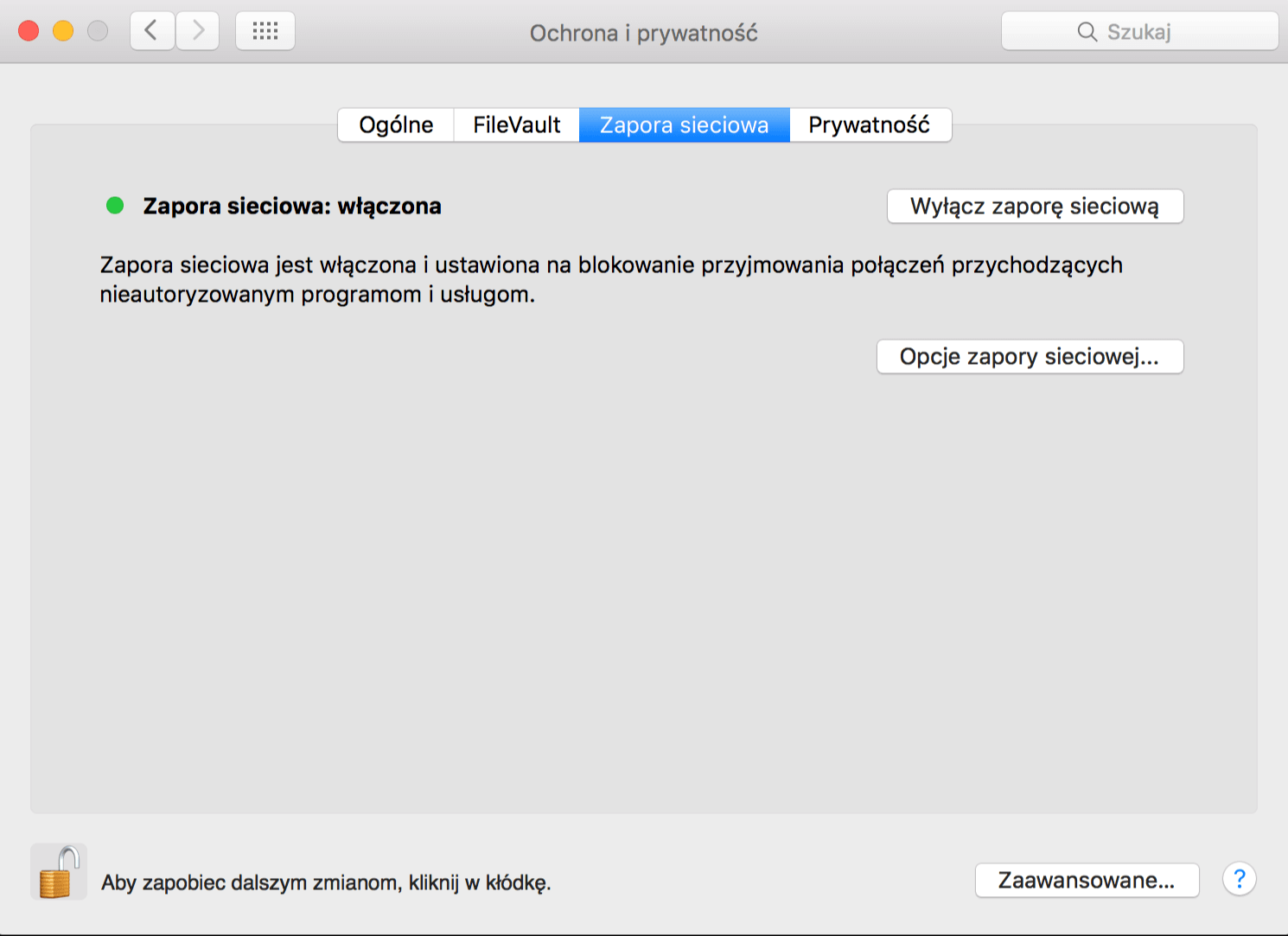

Pozostając w oknie „

Pozostając w oknie „Ochrona i prywatność” (Logo Apple > Preferencje systemowe), możemy się przełączyć do karty „Zapora sieciowa”, aby upewnić się, że zapora sieciowa jest włączona. Blokuje ona połączenia przychodzące. Oprócz tego, klikając przycisk „Opcje zapory sieciowej”, mamy opcję zezwolenia tylko podpisanym aplikacjom na otrzymywanie połączeń przychodzących, którą warto włączyć dla bezpieczeństwa. Pozostając w opcjach zapory sieciowej, zalecamy włączyć „Tryb utajony”, który sprawia, że komputer nie będzie odpowiadał na próby połączenia z sieci.

Prywatność

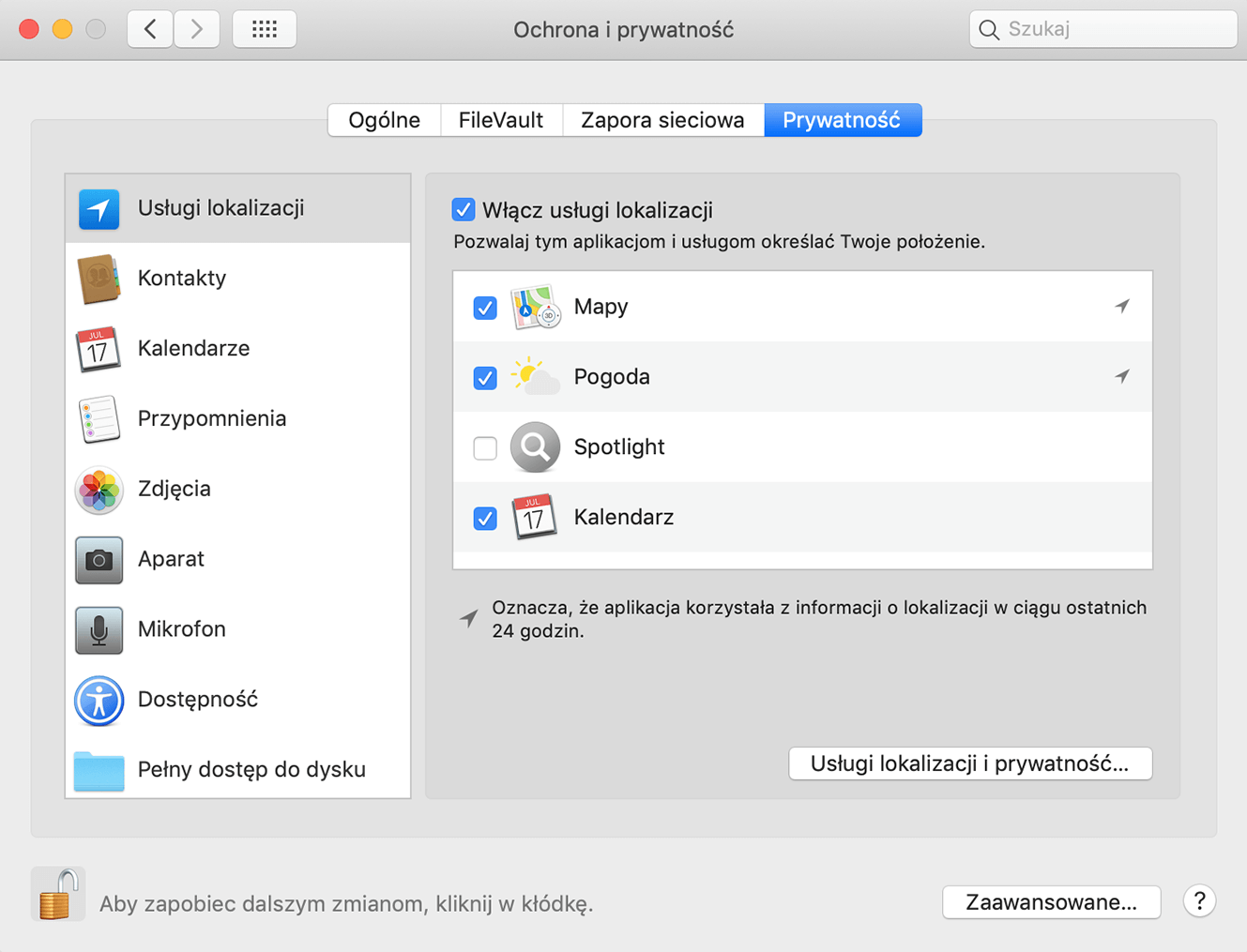

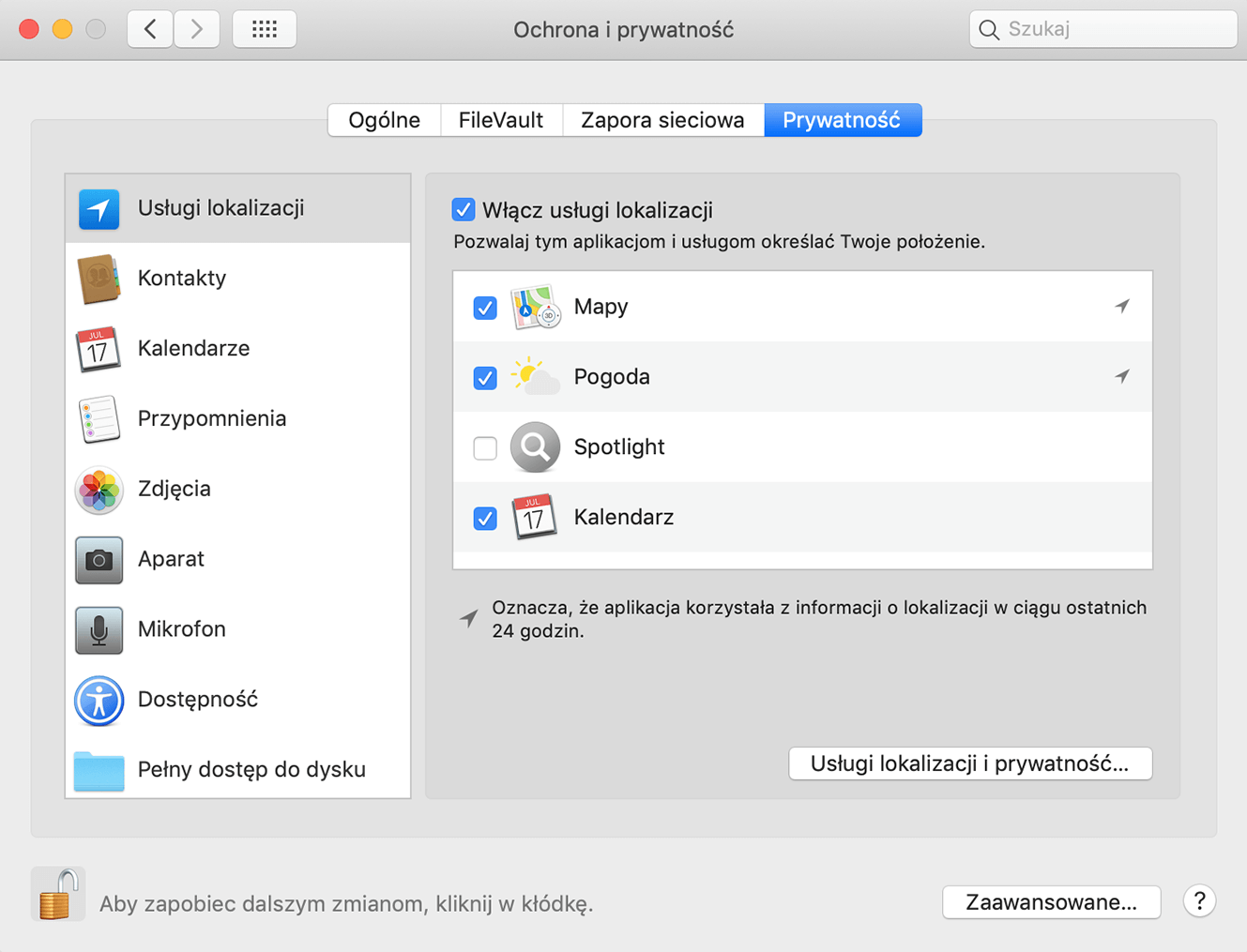

Ostatnią kartą w oknie „

Ostatnią kartą w oknie „Ochrona i prywatność” jest „Prywatność”. W tym miejscu możemy sprawdzić jakie aplikacje korzystają z lokalizacji i zablokować im dostęp do tej usługi. Podobnie jak w innych systemach operacyjnych, również w macOS mamy możliwość weryfikacji jakie aplikacje mają dostęp do poszczególnych elementów systemu, takich jak „Kontakty”, „Kalendarze”, „Przypomnienia”, „Zdjęcia”, „Aparat”, „Mikrofon”.

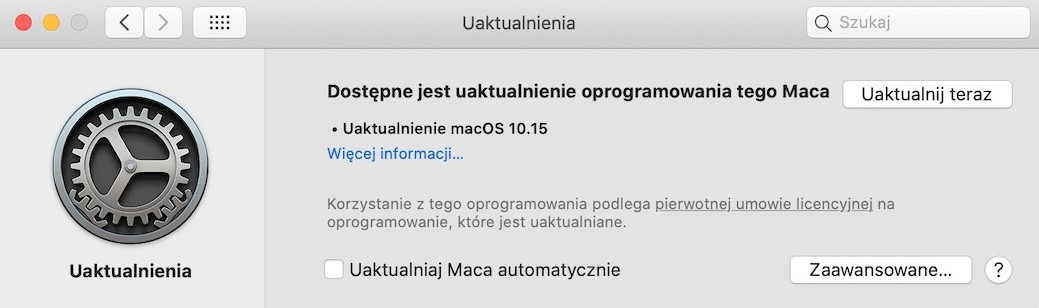

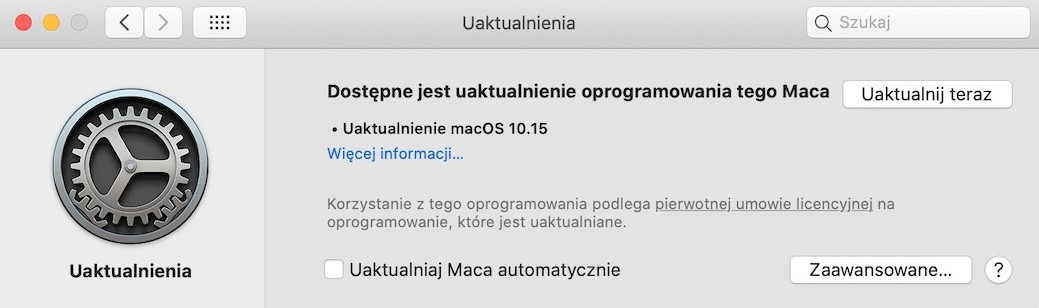

Uaktualnienia

Nie należy zapominać o regularnych aktualizacjach oprogramowania macOS. System ułatwia tę czynność dzięki opcji „

Nie należy zapominać o regularnych aktualizacjach oprogramowania macOS. System ułatwia tę czynność dzięki opcji „Uaktualniaj Maca automatycznie”. Ignorowanie powiadomień dotyczących instalacji najnowszej wersji środowiska firmy Apple to proszenie się o problemy. Aby sprawdzić, czy dostępna jest nowa wersja systemu macOS, trzeba kliknąć logo Apple > Preferencje systemowe > Uaktualnienia oprogramowania.

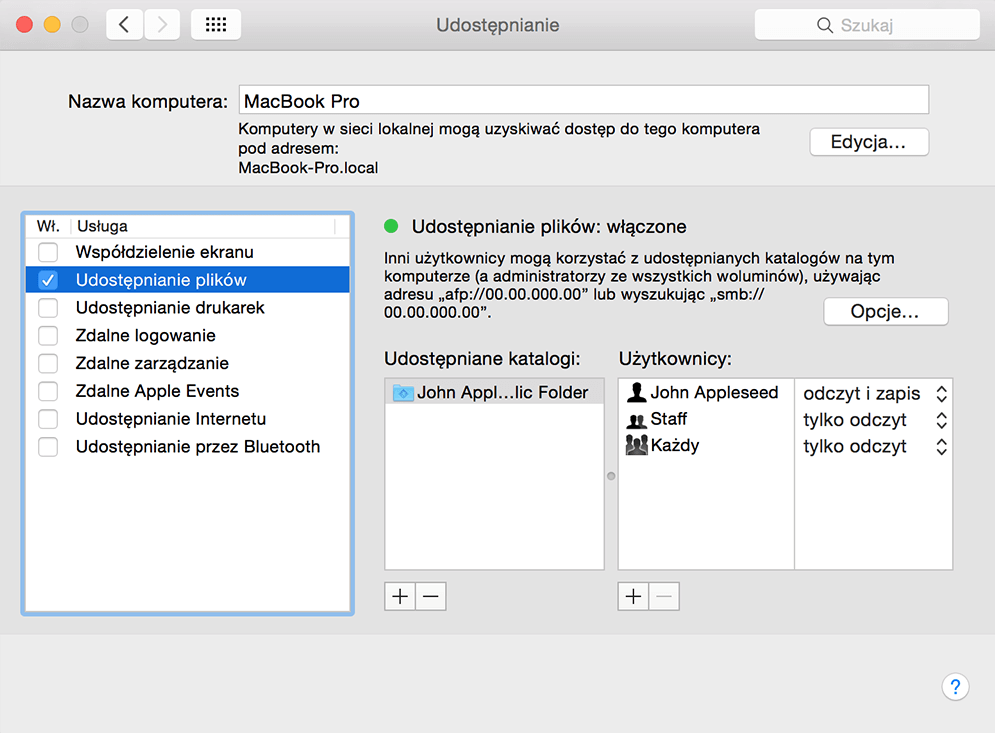

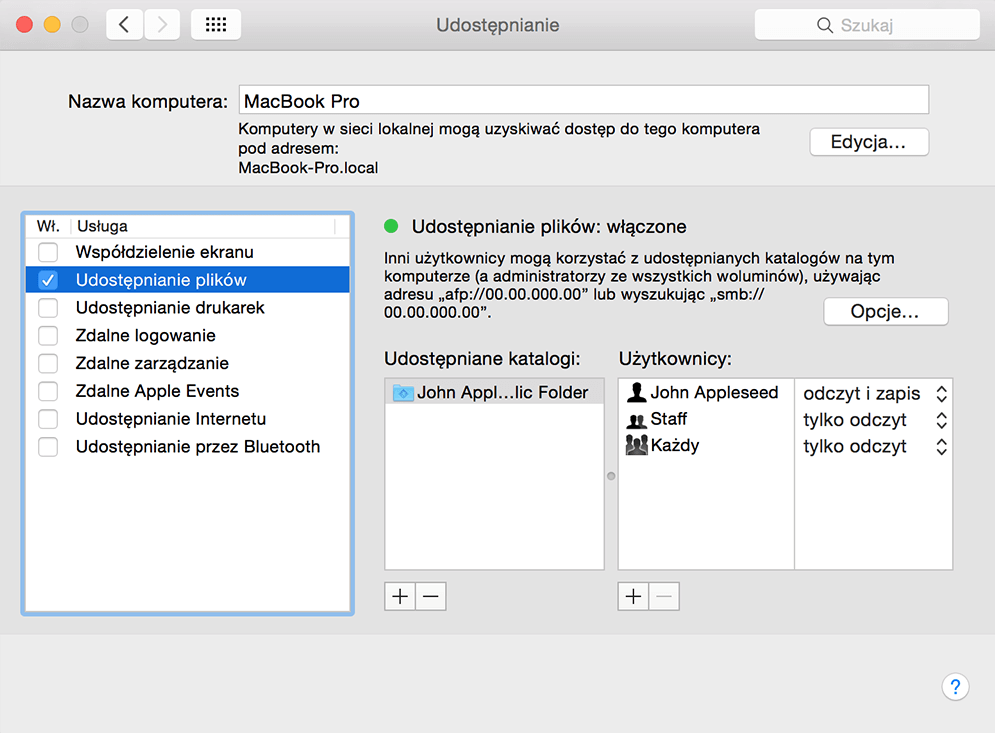

Udostępnianie

Etapem zwieńczający konfigurowanie macOS w celu zwiększenia prywatności i bezpieczeństwa jest przejście do

Etapem zwieńczający konfigurowanie macOS w celu zwiększenia prywatności i bezpieczeństwa jest przejście do Preferencje systemowe > Udostępnianie, aby wyłączyć usługi związane z udostępnianiem. Istnieje duże prawdopodobieństwo, że nie będziemy potrzebować udostępniania ekranu, plików, drukarek, zdalnego logowania, zarządzania oraz pozostałych.

Podsumowanie

Jak widać, każdy system operacyjny oferuje wiele opcji konfiguracji, które na swój sposób zwiększają prywatność i bezpieczeństwo użytkownika. Sporą część ustawień możemy znaleźć we wszystkich systemach, zarówno w stacjonarnych jak i mobilnych. Istnieją też takie, które są unikalne dla danego środowiska, jednak ogólne zasady bezpieczeństwa pozostają wspólne dla każdego systemu. W tym artykule celowo nie wspomnieliśmy o programach antywirusowych oraz przeglądarkach, ponieważ temat jest bardzo szeroki, i tym samym nie ma potrzeby mieszania go z ustawieniami prywatności o bezpieczeństwa w systemach operacyjnych. Odnośnie przeglądarek, zachęcamy do zapoznania się z osobnym artykułem poświęconym bezpieczeństwu i prywatności przeglądarek dostępnym na AVLab. W temacie programów zabezpieczających odsyłamy do testu bezpłatnych rozwiązań do ochrony komputerów osobistych przygotowanego przez CheckLab.Czy ten artykuł był pomocny?

Oceniono: 0 razy