Kilkanaście tygodni skrupulatnych przygotowań, konsultacji i tłumaczeń (mamy też wersję angielską) i oto możemy już pokazać najnowsze i zawsze zaktualizowane porównanie rozwiązań antywirusowych. Publikujemy je dla wszystkich zainteresowanych, którzy chcą lepiej chronić swoje dane osobowe i pliki zapisane na dyskach komputerów przed ransomware i złośliwym oprogramowaniem, a także finanse przechowywane w postaci kryptowalut, jak i elektronicznego pieniądza, gotowego do obrotu za pośrednictwem banków i systemów płatności online.

W zestawieniu pakietów ochronnych pod uwagę wzięliśmy kilka cech:

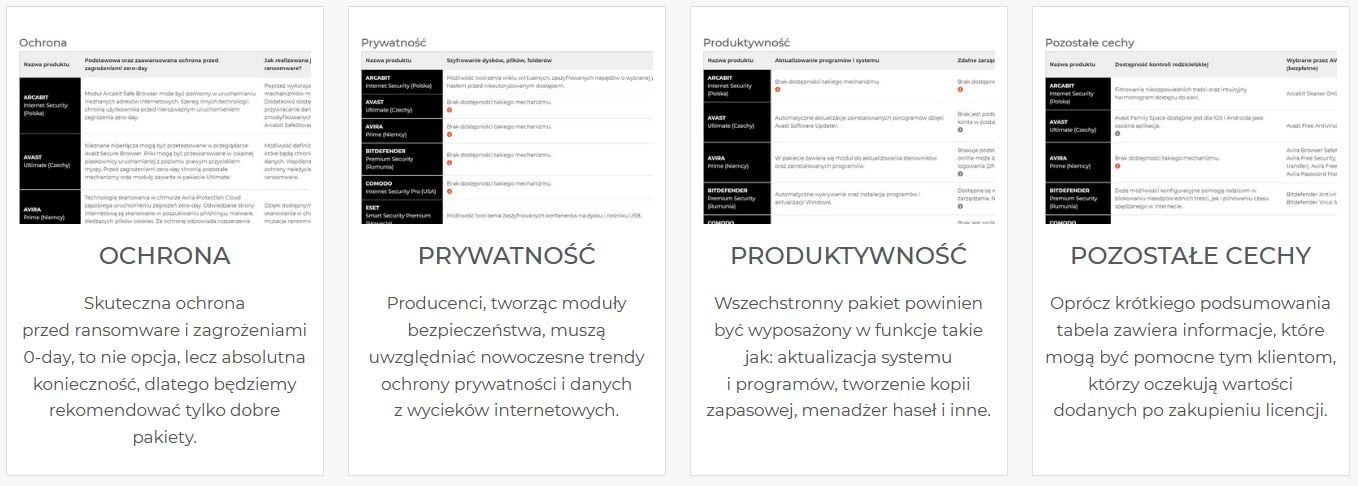

- Ochronę jaką zapewniają przy zastosowaniu wybranych modułów (anti-ransomware, anti-exploit, ochronę sesji online, bankowości, urządzeń IoT itp.)

- Poziom zabezpieczenia prywatności i danych osobowych (szyfrowanie dysków, plików, folderów; ochronę cyfrowej tożsamości – powiadomienia o wycieku danych; zwiększoną ochronę prywatności w systemie).

- Dodatkowe składniki obejmujące np. aktualizowanie programów i systemu, kopię zapasową, menadżer haseł – czyli produktywność.

- Ostatnią rozpatrywaną cechą była dodatkowa wartość jaką otrzymuje każdy użytkownik i każda mała firma po zakupie licencji (a także końcowy werdykt od AVLab).

Ciągłe aktualizacje porównania pakietów bezpieczeństwa

Od samego początku wiedzieliśmy, ile setek godzin pracy musimy poświęcić temu zestawieniu. Informacje o porównaniu pakietów antywirusowych chcieliśmy opracować z najwyższą starannością, aby nie dopuścić do wykluczenia cyfrowego użytkowników spowodowanego brakiem odpowiedniej ochrony plików i danych osobowych w Internecie, a jednocześnie aby zapobiegać cyberatakom na urządzenia osobiste, jak i pomóc w wyborze najlepszego oprogramowania ochronnego dla gospodarstwa domowego i mikro firmy.

Producenci, wydając co roku kolejne wersje pakietów, usprawniają moduły, dodają zupełnie nowe funkcjonalności, oferują dodatkowe programy (lub sprzęt np. routery) w ramach zakupionej licencji. Zatem naszym priorytetem niechaj będzie aktualizowanie zebranych danych w tabeli.

Chcemy, abyście nam w tym pomogli, zgłaszając swoje propozycje zmian – nie tylko samych funkcji, ale również propozycje dodania innych kolumn, czyli rozpatrywanych cech pakietów bezpieczeństwa lub przeorganizowania zaproponowanych cech według kryteriów (które także możemy zmodyfikować): ochrona, prywatność, produktywność, pozostałe.

Changelog – zmiany w tabeli

Każdy użytkownik może mieć wpływ na informacje zawarte w tych tabelach. Kierowaliśmy się zasadą, aby dane przedstawione w zestawieniu były jak najbardziej aktualne, i aby odzwierciedlały najnowsze aktualizacje produktów ochronnych.

Pod tabelami publikujemy tzw. changelog. Zachęcamy użytkowników, aby brali czynny udział w regularnym aktualizowaniu tych informacji. Wystarczy skontaktować się z nami poprzez formularz na stronie porównania.

Czy ten artykuł był pomocny?

Oceniono: 0 razy