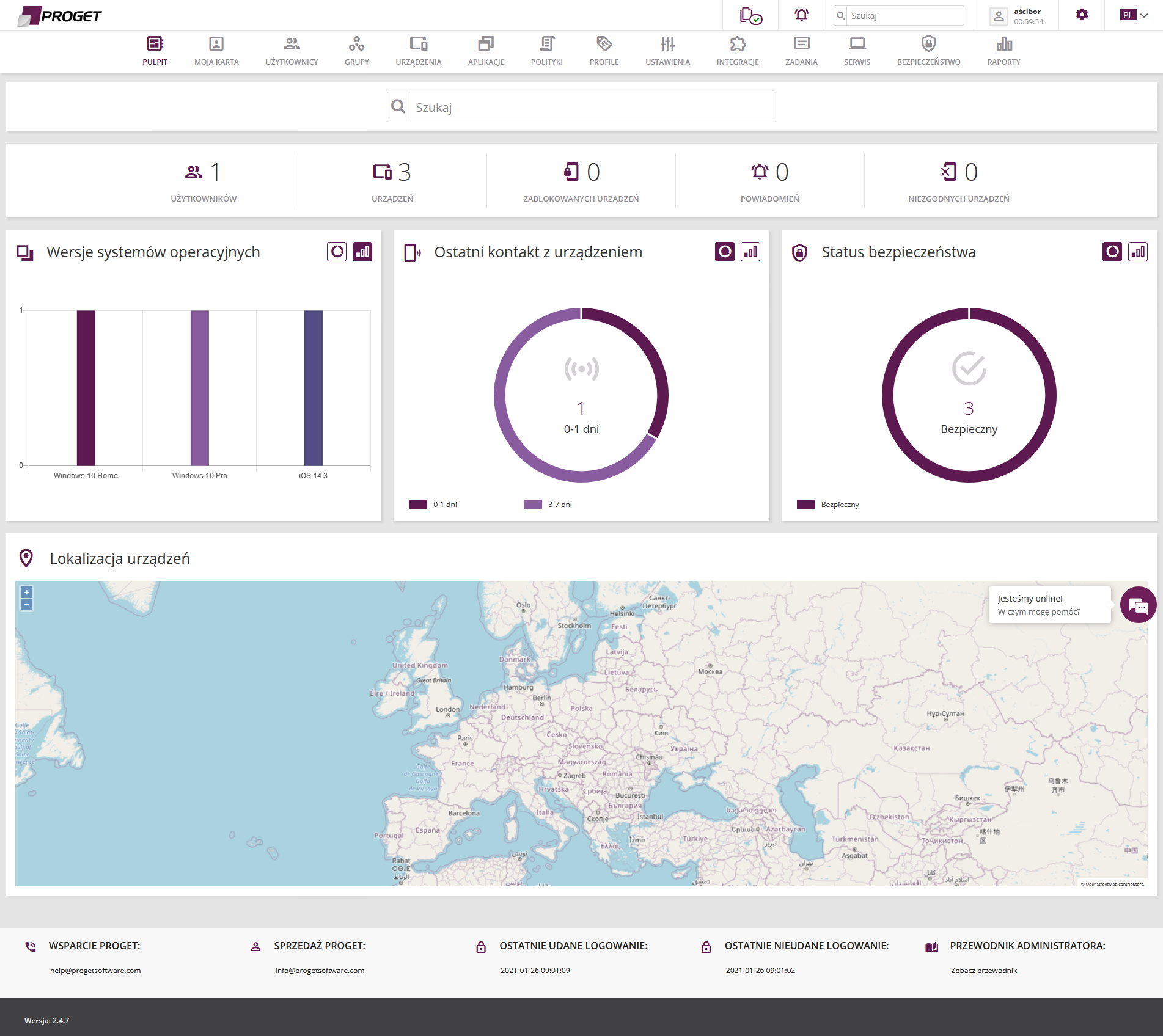

W pracy zdalnej, ale nie tylko! I nie ma znaczenia, gdzie fizycznie znajduje się urządzenie pracownika. Im dalej od pracodawcy, tym lepiej, ponieważ ochrona danych firmowych na zarządzanym urządzeniu (zdalnie lub z biura) jest kwintesencją oprogramowania polskiej firmy Proget Software. Rodacy-programiści oraz ich szefowie, potrafią robić dobre i stabilne oprogramowanie. Może dlatego Proget, jako produkt klasy MDM i EMM, przybiera formę wyspecjalizowanego? Gdyby znajdował się w kwadracie Gartnera, zostałby umiejscowiony prawdopodobnie jako gracz, który zwraca szczególną uwagę na konkretny fragment rynku. Oczywiście ma to swoje zalety.

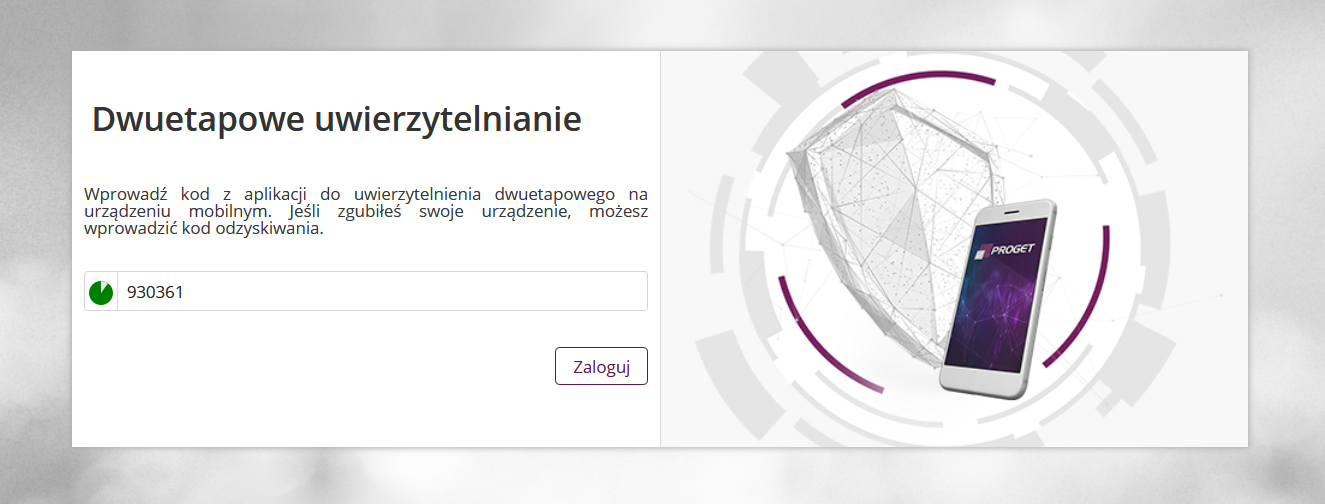

Proget nie próbuje udawać produktu, którym nie jest. Dobrze, że tego nie robi. Ma mnóstwo funkcji do zdalnego zarządzania systemami i aplikacjami, dlatego pierwszy kontakt z oprogramowaniem może być jedyny w swoim rodzaju. Konsola od razu stawia administratora w stan gotowości, mówiąc: Nie zainstalujesz Proget w sposób standardowy! Warto przeczytać dokumentację, która dostarcza trafnych wskazówek: od sposobu zabezpieczenia logowania do konsoli (2FA + zaufane adresy IP administratorów), po wdrożenie i omówienie wszystkich znajdziek w panelu. A po zalogowaniu ustawień jest bardzo dużo. Dobrze, że mamy instrukcję, wsparcie telefoniczne oraz mailowe.

Proget krok po kroku

Produkt przetestowaliśmy według opisanej poniżej metodologii. Pozwoliło to ocenić możliwości kontrolno-zarządzające Proget i okazało się, że rozwiązanie znalazło się na liście polecanych przez AVLab rozwiązań IT dla rynku SMB i Enterprise. Dodajmy do tego wsparcie przed i po sprzedażowe (również po angielsku), a także wsparcie techniczne od inżynierów oprogramowania. Finalnie otrzymujemy solidne podstawy sprzedażowe poza granice naszego kraju.

Współpraca Proget Software z dystrybutorami i partnerami z całego świata pokazuje, że rozwiązanie ma stabilne umocowanie, aby zdobywać kolejne rynki. I dobrze, ponieważ Proget pozytywnie zaskakuje. Jest to rozwiązanie klasy MDM (mobile device management) i jednakowoż wpisuje się w produkt klasy MAM (mobile application management), jak i EMM (enterprise mobility management). Tak więc stacja typu desktop lub serwer nie jest dla Progeta ograniczeniem. Oprogramowanie wdrożymy nie tylko na mobilce, bo też na laptopie, komputerze all-in-one, serwerze.

Do oceny produktu wzięliśmy pod uwagę następujące kryteria:

- Czy rozwiązanie jest łatwe w zainstalowaniu? W jaki sposób szybko je zainstalować na wielu urządzeniach?

- Oprócz języka polskiego jakie są obsługiwane? Jak szybko na zgłoszenie reaguje wsparcie techniczne? W jaki sposób możliwe jest rozwiązanie problemu przez inżyniera Proget?

- Czy oprogramowanie posiada wystarczającą ilość funkcji do zarządzania zdalnego?

- Jak długo trzeba czekać na synchronizację danych na urządzeniach i co tak naprawdę jest dostępne do synchronizacji?

- W jaki sposób oddzielić aplikacje i pliki firmowe od danych prywatnych? W jakim zakresie jest to możliwe?

- Co da się „wyklikać” w polityce bezpieczeństwa dla urządzeń mobilnych i stacjonarnych? Czy ustawienia pozwalają w dobrym stopniu zabezpieczyć dostęp do urządzenia?

- Czy oprogramowanie posiada mechanizm przeciwdziałający wykradaniu lub przekazywaniu danych z urządzenia (coś w rodzaju tzw. Data Leak Prevention)?

Ad1. Instalacja systemu Proget EMM / MDM

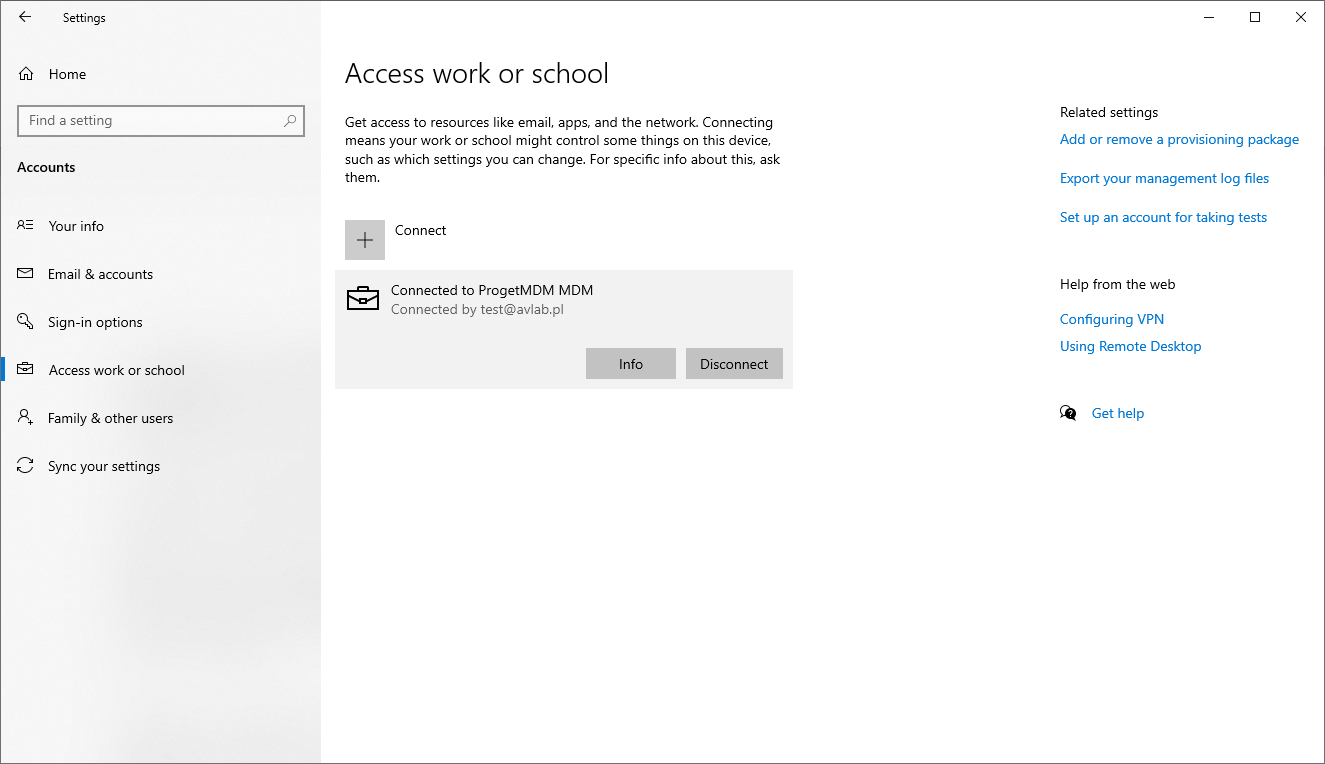

Wdrożenie na stacjach z Windowsem realizowane jest bezagentowo (niedługo dostępny będzie opcjonalny agent dla urządzeń Windows, później stanie się obowiązkowy). To znaczy w testowanej wersji nie zainstalowaliśmy tradycyjnej aplikacji – dla systemów Windows konfigurujemy połączenie z konsolą, podając login i hasło w strefie rejestrowania konta służbowego:

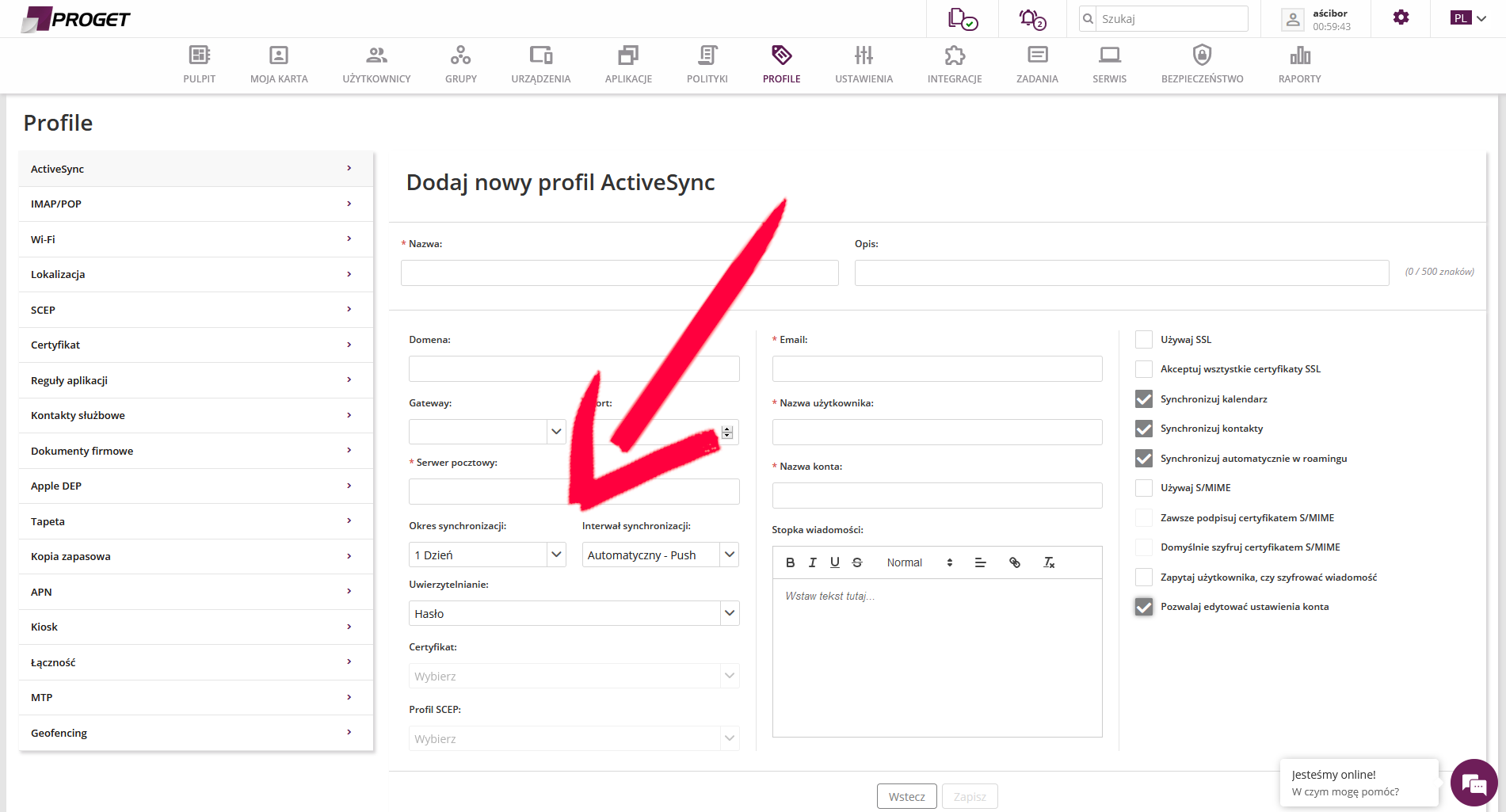

Proget integruje się z Active Directory, co ułatwia masowe wdrożenie w środowisku roboczym. Ponadto oferuje wsparcie dla serwerów pocztowych Microsoft Exchange, Lotus Domino i protokołu ActiveSync oraz platform Android Enterprise, Samsung Knox i Apple Business Manager. Szeroki wybór technologii daje gwarancję bezproblemowego dodania wszystkich urządzeń do konsoli. Instrukcja postępowania jest dobrze opisana. I rzecz jasna, w razie jakichkolwiek problemów, jest możliwość pomocy technicznej przez telefon, mail, czat lub zdalne połączenie z inżynierem wsparcia.

Proget należy wdrożyć na każdym stanowisku i urządzeniu mobilnym poprzez wyżej wymienione technologie. Alternatywnie można przesłać pracownikom instrukcję instalacji na email. System wyśle taką wiadomość, jeżeli skonfigurujemy połączenie SMTP do firmowego serwera pocztowego. To wszystko jest bardzo łatwe, a dzięki temu pracownik będzie wiedział, że otrzymuje mail z firmowej domeny, która nie próbuje podszywać się pod organizację.

Ad2. Pomoc i obsługa klienta w kilku językach

Strona internetowa przedstawia portfolio producenta w trzech językach: polskim, angielskim i rosyjskim. Konsola zawiera dodatkowo język niemiecki i rumuński. Różnorodność jest ważna, ponieważ firma Proget Software współpracuje z dystrybutorami i partnerami z całego świata. Oprogramowanie jest sprzedawane m.in. w Niemczech, Rosji, Indiach, Rumunii, Ukrainie, Węgrzech, Kazachstanie. Aplikacja na smartfony dostępna jest w języku polskim, angielskim, niemieckim, rosyjskim oraz rumuńskim.

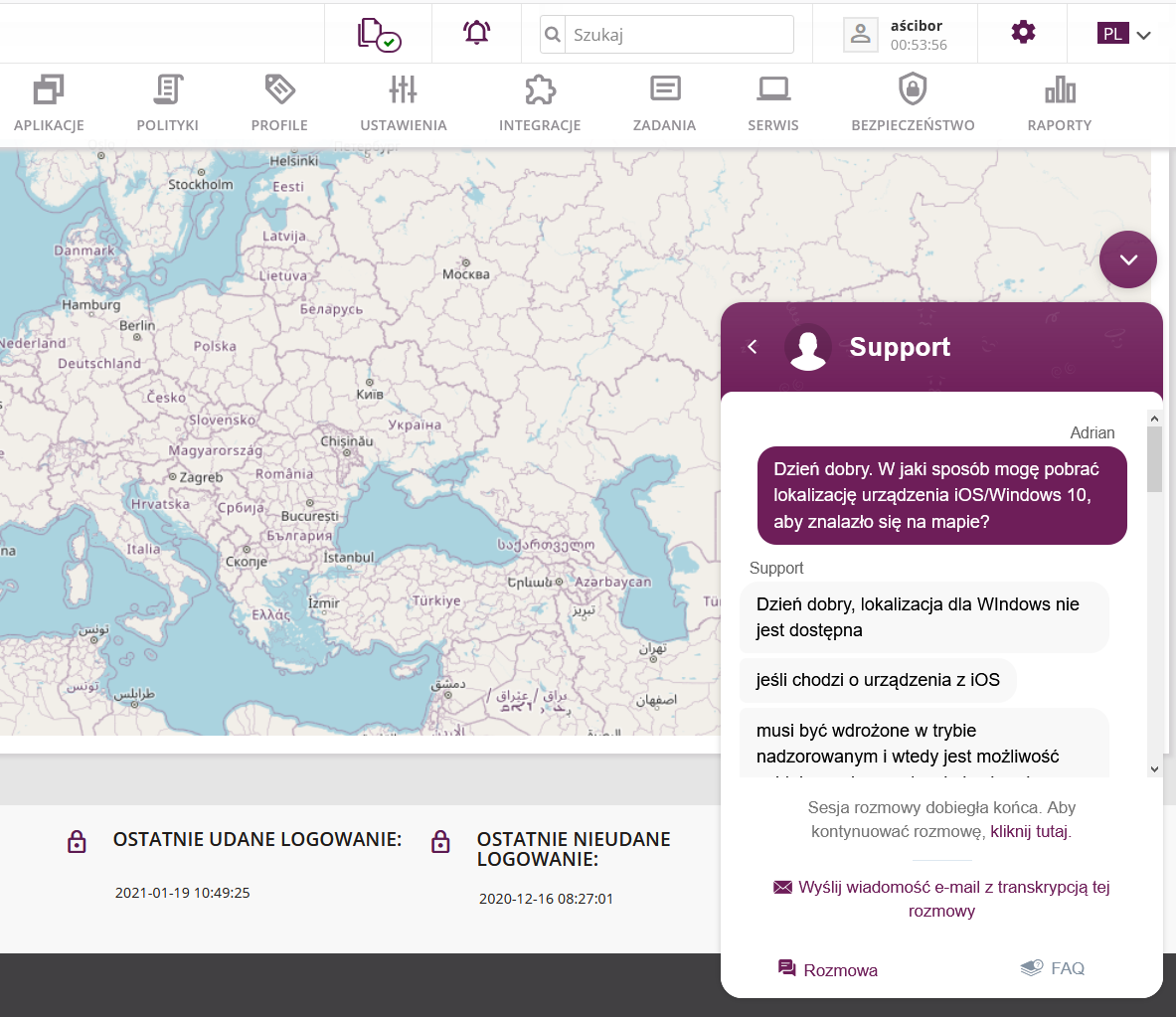

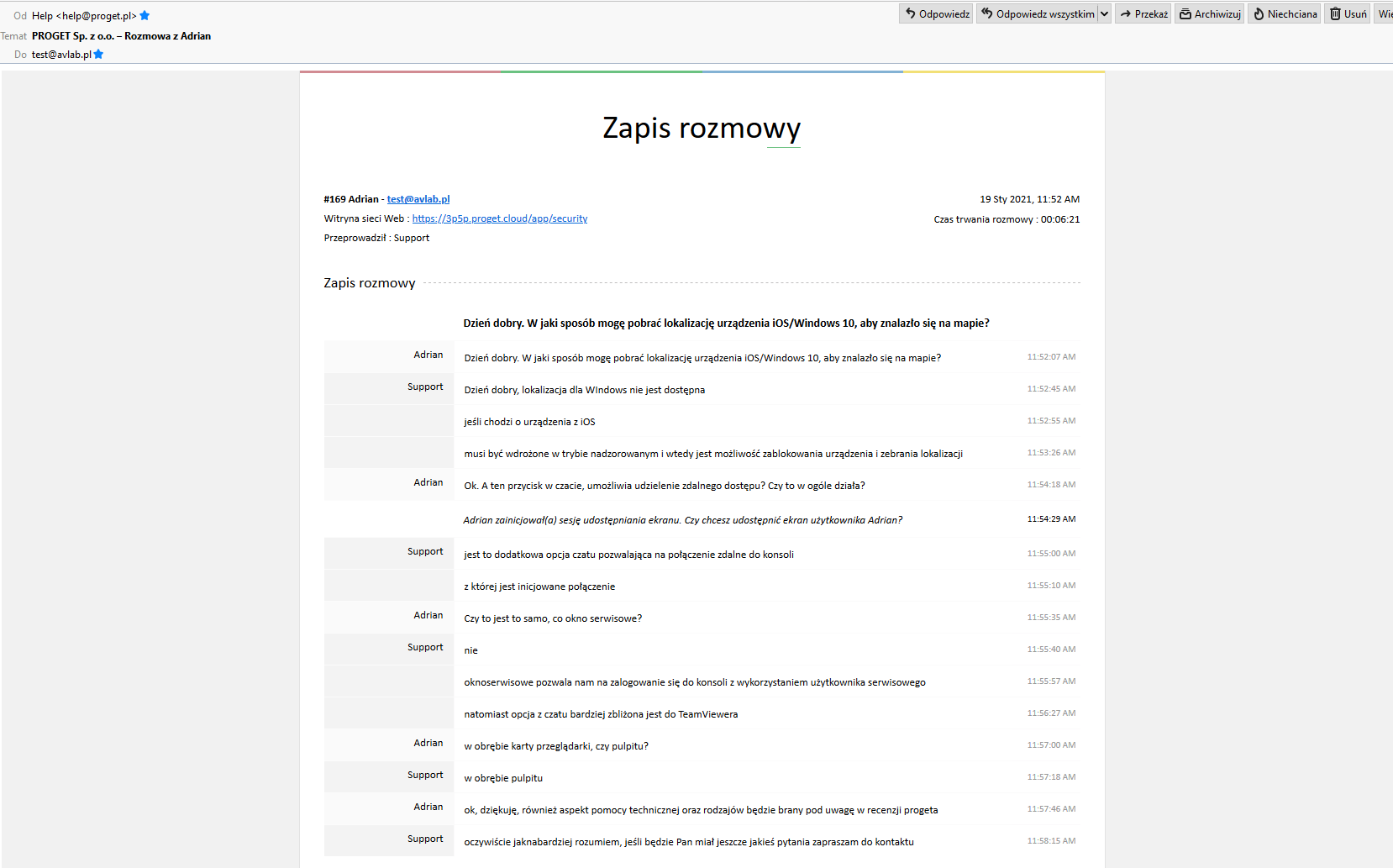

Wsparcie techniczne w Polsce jest realizowane w ojczystym języku oraz angielskim. Z konsoli administratora dostępny jest do wywołania czat — w Proget Software bardzo szybko odpowiadają na wszystkie pytania. W tym samym oknie system komunikacji pozwala nawiązać rozmowę internetową lub udostępnić pulpit inżynierowi, bez instalowania dodatkowych aplikacji. Cała historia rozmowy jest wysyłana na adres e-mail ze wszystkimi szczegółami.

System zgłoszeniowy bazuje na języku polskim i angielskim, i dotyczy wszystkich krajów, co też znacznie ułatwia międzynarodowe rozwiązywanie problemów (albo indywidualną integrację z wymaganiami klienta końcowego). Podstawowe problemy i zagadnienia techniczne są natychmiast wyjaśniane, albo też po kilkudziesięciu minutach od zadanego pytania. Niekiedy kilka godzin oczekiwania na odpowiedź też jest możliwym scenariuszem. W awaryjnych sytuacjach do dyspozycji mamy telefon i specjalny tryb serwisowy, który trzeba aktywować w konsoli. Wówczas ekspert będzie mógł zajrzeć do ustawień, znaleźć usterkę, pomóc z konfiguracją.

Przy niespotykanych wcześniej problemach, które udało nam się wygenerować, nieco bardziej skomplikowane sprawy mogą zostać przekierowane do zespołu programistów. Jednak nie należy się bać trudnego i indywidualnego wdrożenia, ponieważ deweloperzy Proget Software mogą zaprojektować unikatową funkcję jak np. ukrywanie z ekranu smartfonu aplikacji, które nie są przydatne podczas poruszania się pojazdu. Przydatną funkcją we wdrożeniu dla niemieckiej firmy było blokowanie dostępu do Internetu w ustalonych krajach, aby niepotrzebnie nie podnosić kosztów za telefon pracownika. Wdrożenie indywidualnego systemu Proget zostało wykonane dla Reinert Logistic z flotą ponad 750 pojazdów i zatrudniającej ponad 1000 kierowców zawodowych.

Pomoc techniczną podsumujemy następująco: inżynierowie Proget realizują wsparcie na wyższym niż podstawowym poziomie. Robią to dobrze, szybko i sprawnie. Za czas rozwiązywania problemów i różnorodne metody komunikowania się z zespołem pracowników z Proget Software, oceniamy tę firmę bardzo wysoko.

Ad3. Zdalne zarządzanie urządzeniami

System Proget wspiera Windows, Android, iOS. Co prawda istnieją pewne różnice w zdalnym zarządzaniu ów systemów, aczkolwiek wynikają one głównie z ograniczeń architektonicznych. Tak więc system mobilny z założenia jest projektowany do zdalnego sterowania modułami Wi-Fi, VPN, Bluetooth, lokalizacją, plikami, kontenerami, kioskiem itp. W przypadku Windows konfiguracja jest ograniczona (wszystkie funkcje zostały opisane w dokumentacji).

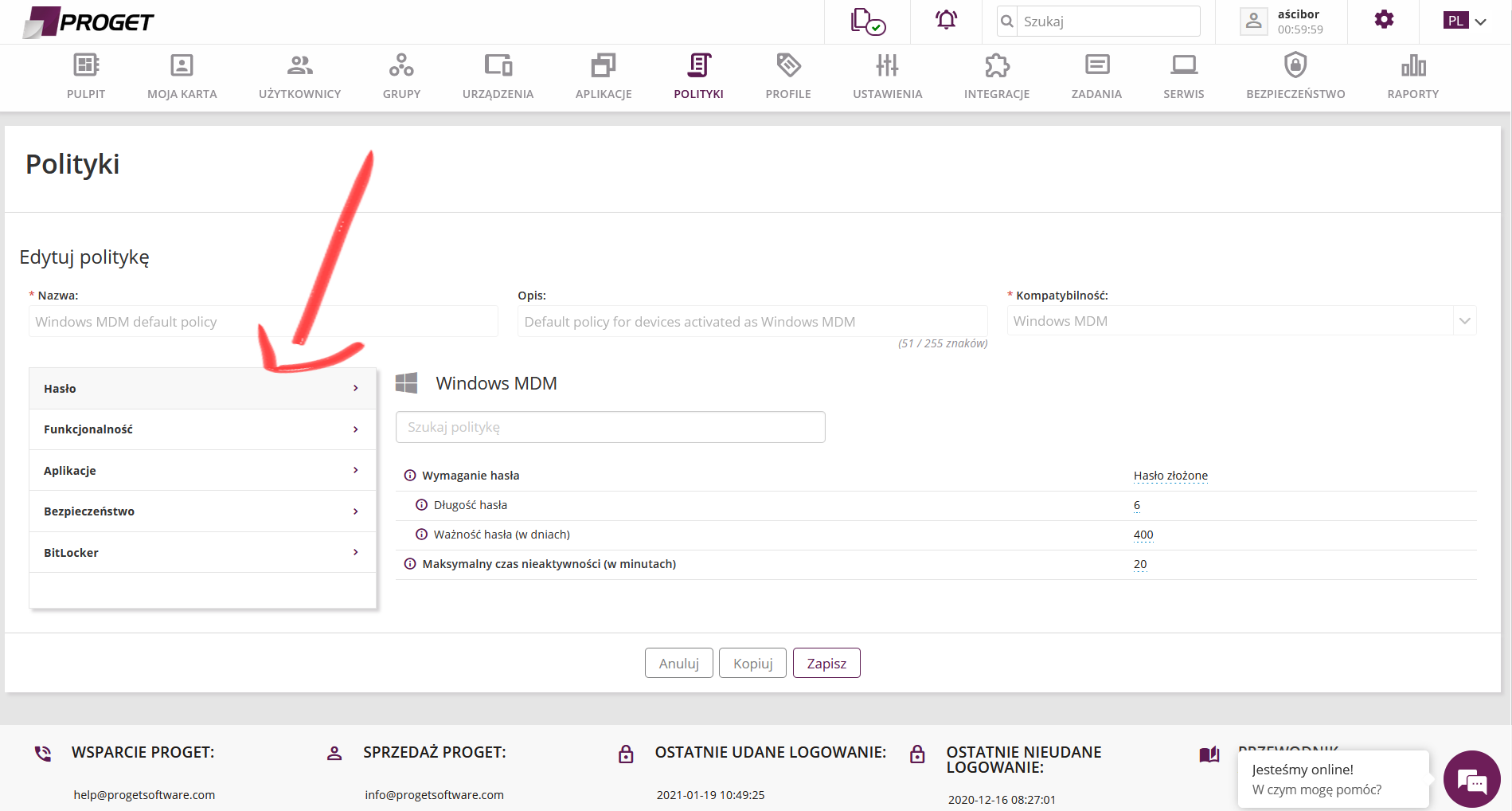

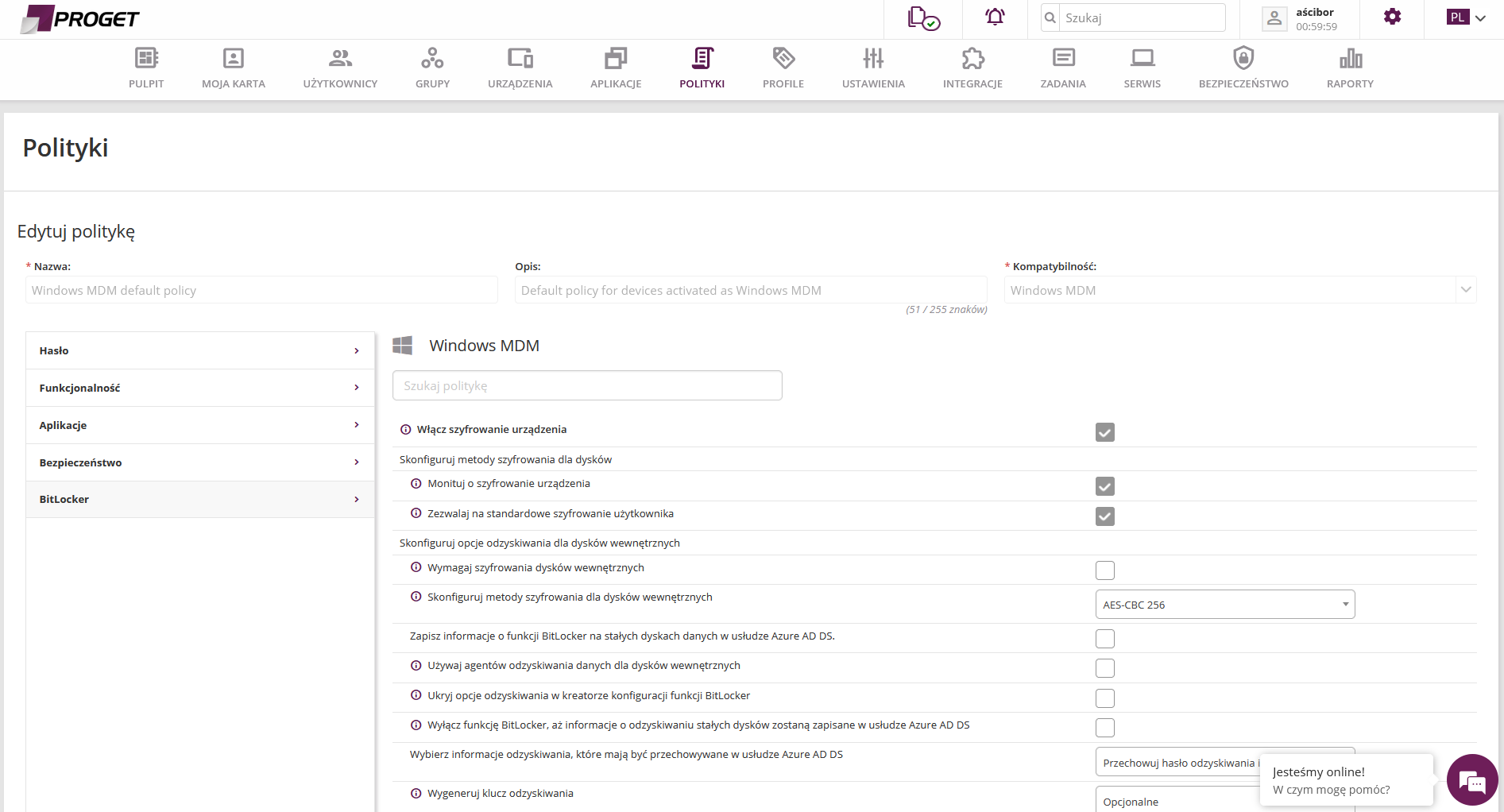

W polityce dla Windows znajdziemy wsparcie dla m.in.:

- Szyfrowania dysków Bitlockerem z modułem TPM i bez niego, w tym wybór algorytmu szyfrowania.

- Konfiguracji metody odzyskiwania hasła.

- Przywrócenia ustawień początkowych Windows.

- Przyjazną politykę tworzenia haseł logowania do systemu.

- I kilka innych drobnych ustawień.

Największą wadą dla polityki Windows jest brak wsparcia dla konfiguracji zasobu internetowego z plikami firmowymi. Oczywiście środowisko Windows dostarcza o wiele lepszych rozwiązań przeznaczonych dla firm i zarządzania dostępem do współdzielonych zasobów sieciowych. Można też użyć zewnętrznego rozwiązania do dzielenia się szyfrowanymi plikami i czatu pomiędzy pracownikami.

Mamy potwierdzenie producenta, że konsola Proget jest systematycznie i małymi krokami rozbudowywana pod wymagania biznesowe, a wkrótce pojawi się wsparcie dla MacOS.

Pozostałe funkcjonalności omówimy w zakresie wspieranych mobilnych rozwiązań biznesowych: Samsung KNOX, iOS, Android, Android Enterprise (zobacz szczegóły). Dopiero obcowanie z Androidem i iOS-em pokazuje pełnię możliwości rozwiązania.

Znajdujemy tu ustawienia takie jak:

- Monitorowanie bezpieczeństwa urządzenia dzięki wykrywaniu znanych podatności oraz potencjalnie niebezpiecznych akcji takich jak: włączanie trybu deweloperskiego, debugowania USB, wykrywanie konta root itp.

- Smartfon może automatycznie połączyć się ze zdefiniowaną siecią bezprzewodową, jeżeli znajdzie się w jej zasięgu.

- Zapisywanie lokalizacji urządzenia w określonych interwałach czasowych np. co kilka godzin.

- Importowanie niezbędnych certyfikatów i kontaktów biznesowych z pliku VCF na urządzenia pracowników.

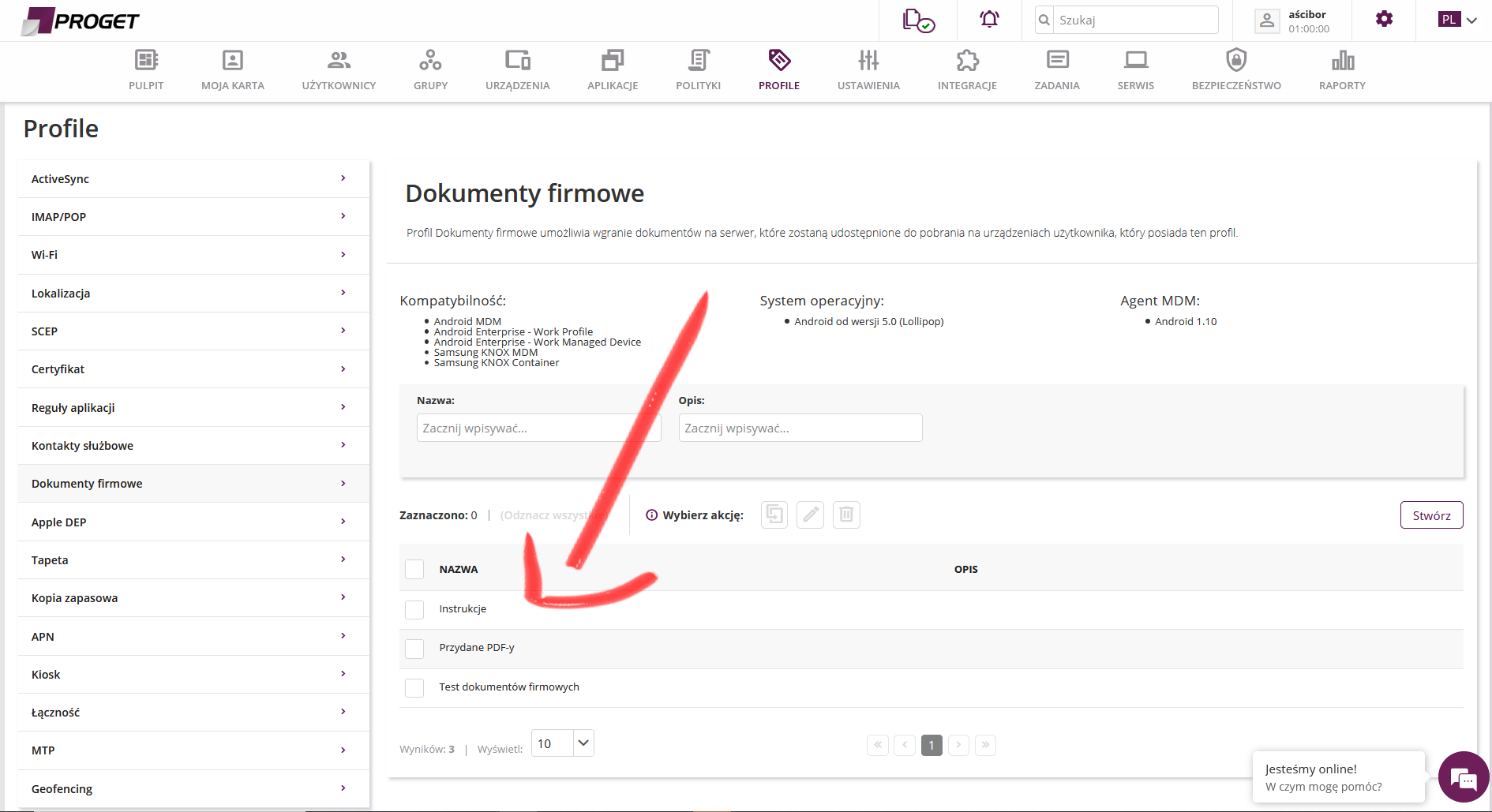

- Wgrywanie do konsoli Proget plików i dokumentów firmowych, które będą udostępnione każdemu pracownikowi w aplikacji na smartfonie.

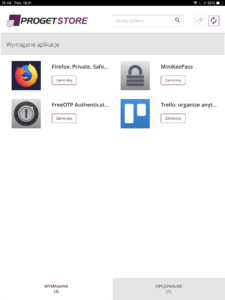

- Konfigurację aplikacji firmowych zainstalowanych ze sklepu lub z pliku. Takie oprogramowanie może być obowiązkowe do zainstalowania tj. smartfon zrobi to za użytkownika.

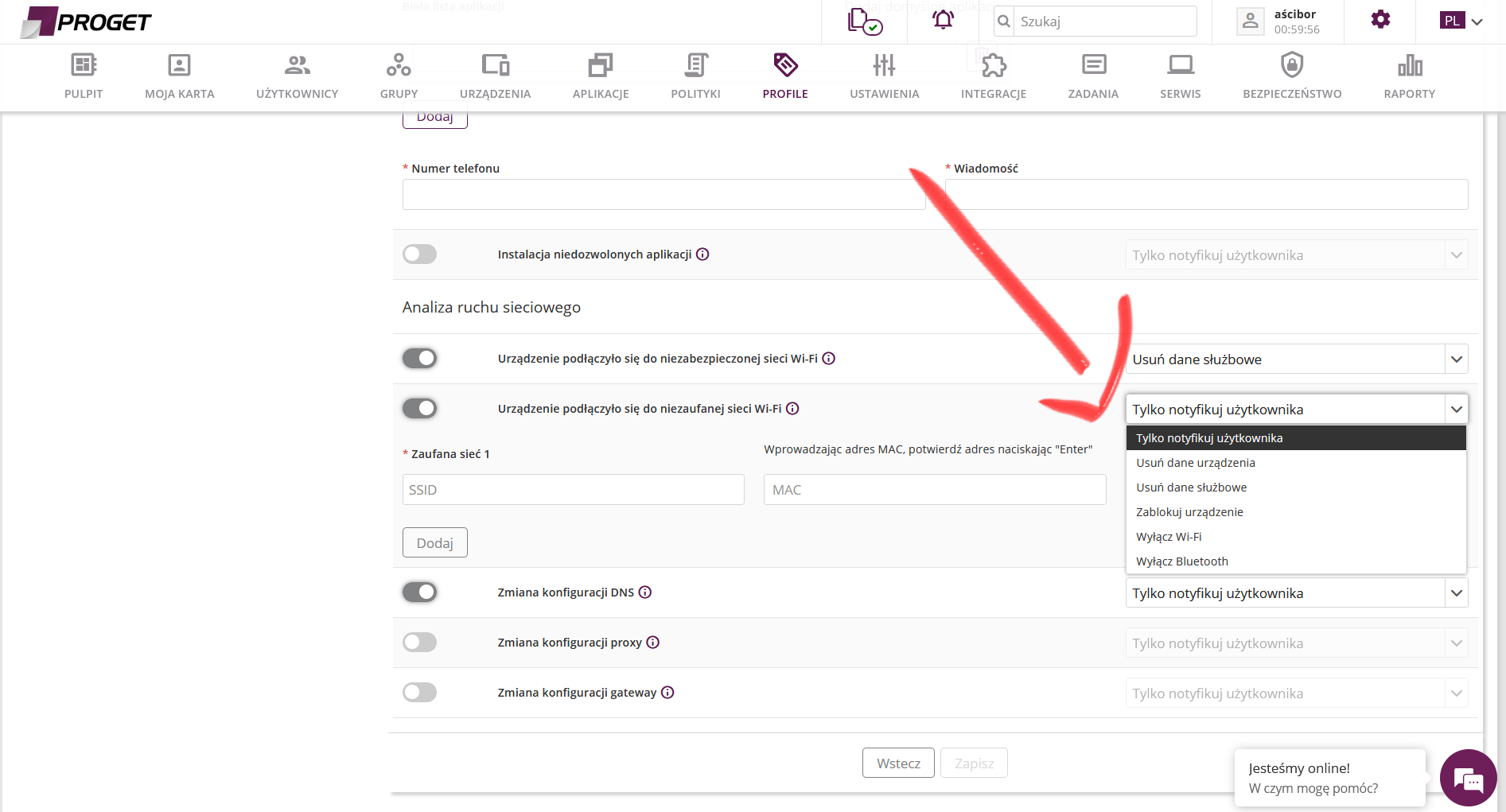

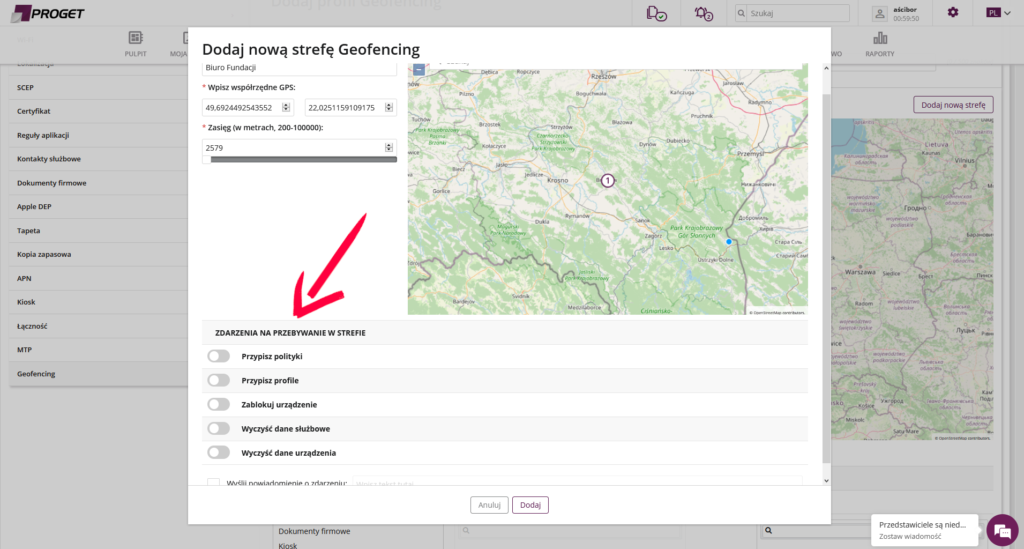

- Zareagowanie na akcję, którą może być np. podłączenie do niezabezpieczonej sieci lub opuszczenie wyznaczonej strefy według nadajnika GPS. Spowoduje to, że smartfon wyzwoli skonfigurowaną akcję np. usunie dane służbowe albo zablokuje ekran (który może być zabezpieczony dodatkową polityką: hasłem, odciskiem palca, skanerem tęczówki, skanowaniem twarzy itp.):

Rzecz jasna podobnych ustawień jest więcej, a pełnie możliwości oprogramowania Proget najlepiej poznać na konkretnych przykładach wdrożeniowych. Dopiero wówczas możliwe jest uświadomienie sobie, jak wiele elementów da się skonfigurować.

Oczywiście nie każda polityka może być przypisana do danego systemu operacyjnego. Na przykład telefony Apple są bardziej restrykcyjne w ingerowaniu w prywatność użytkownika, smartfony z Androidem pozwalają na bardzo wiele, a dla Windows konfiguracja jest symboliczna.

Ad4. Synchronizacja i interwały pobierania danych

Zmiany w ustawieniach grup, polityk, aplikacji, serwera Microsoft Exchange itp. są przekazywane do urządzenia według domyślnego interwału w tak zwanym trybie „push”. Dla urządzeń zarządzanych (Active Directory, ActiveSync, Lotus Domino) da się zdefiniować interwał pobierania nowych wiadomości pocztowych, kontaktów, wydarzeń z kalendarza np. co kilka minut, godzin, raz dziennie lub natychmiast (push).

Nie mieliśmy żadnych problemów z niemalże natychmiastowym wprowadzaniem automatycznych zmian na urządzeniu mobilnym, ponieważ tryb domyślny (push) powoduje pobranie danych i wdrożenie nowych ustawień bez dodatkowej ingerencji administratora. Ustawienia interwału synchronizacji tak naprawdę są uwarunkowane indywidualnymi wymaganiami organizacji, także na komórkach w sieci roamingowej — poza granicami kraju.

Ad5. Aplikacje i dokumenty firmowe a osobiste

Administrator może wskazać aplikacje (z pliku lub z oficjalnego sklepu Google Play, App Store), które zostaną zainstalowane na urządzeniu pracownika. Dodatkowo niektóre z nich mogą zostać automatycznie skonfigurowane z podaniem odpowiednich parametrów. Zapobiega to sytuacjom w rozproszonych środowiskach, gdzie trzeba ręcznie konfigurować albo przekazywać instrukcje pracownikowi.

Dowolność jest na tyle duża, że możemy przypisać politykę do określonego terenu ze współrzędnych GSP. Wówczas urządzenie rozpozna, że jest to „teren” firmowy i zaproponuje odpowiednie ustawienia.

Jeżeli pracownik opuści wyznaczoną strefę odzyska większą prywatność i kontrolę nad urządzeniem. Używanie swoich urządzeń przez pracowników w rozumieniu trendu Bring Your Own Device ma też wady, ponieważ smartfon przyniesiony do firmy może być zainfekowany, posiadać starą wersję systemu operacyjnego. Agent Proget zainstalowany na urządzeniu nie we wszystko może zaingerować. Czasami bez wsparcia producenta smartfonu nie da się uzyskać choćby podstawowego bezpieczeństwa, dlatego urządzenia nie posiadające już wsparcia, powinny być regularnie wymieniane.

Konfiguracja odpowiedzialna za dokumenty firmowe jest skromna. Administrator wysyła folder lub pliki do konsoli Proget. W taki sposób dane będą udostępnione do pobrania na urządzeniach. Do pracy grupowej jedno ustawienie „dokumentów firmowych” to za mało. Potraktujemy je raczej jako dostęp do kopii plików firmowych np. raportów, plików Excel, zestawień, instrukcji itp.

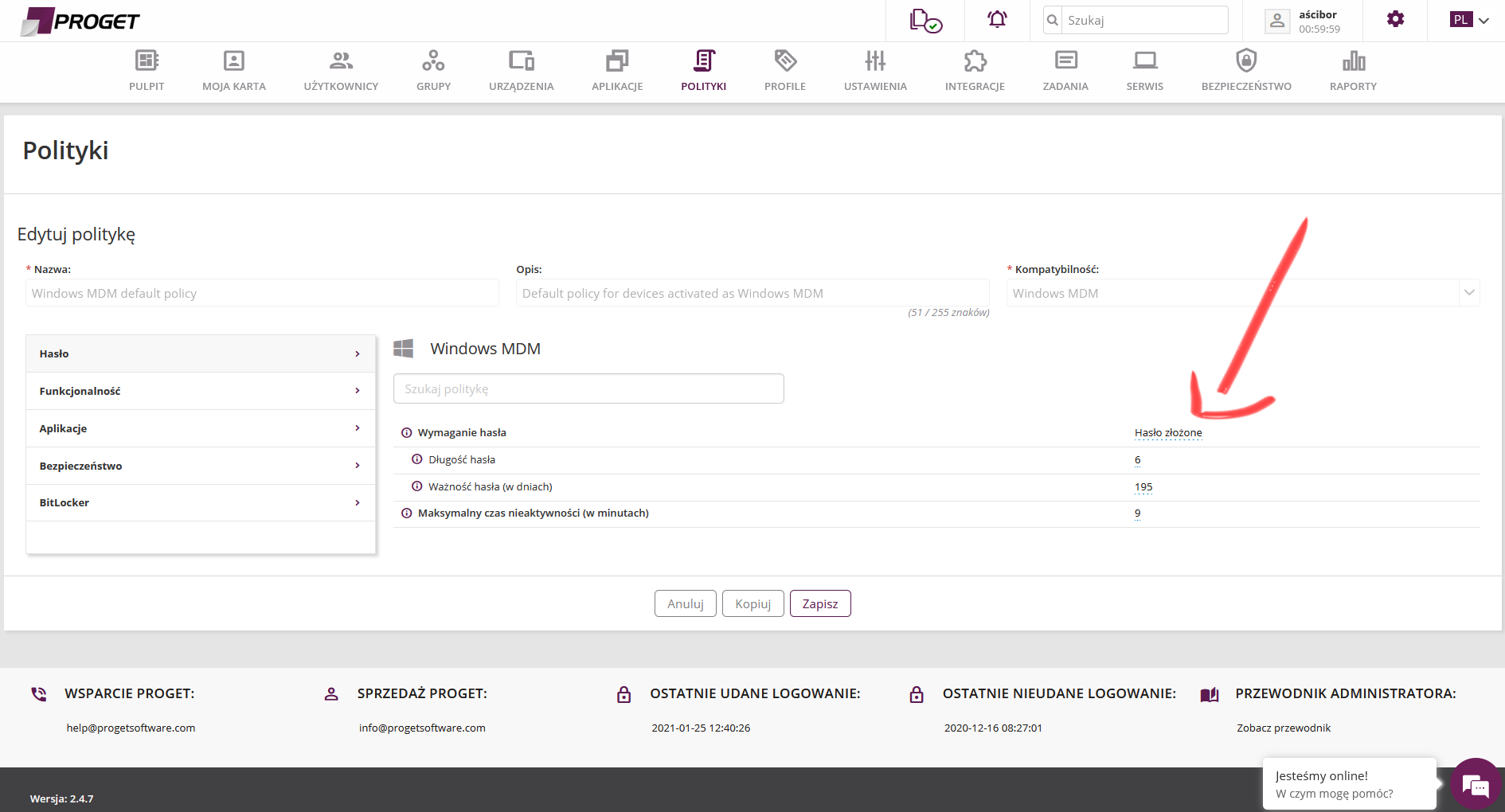

Ad6. Zabezpieczanie urządzeń

Zacznijmy od zabezpieczeń stacji z Windowsem. Otóż polityka bezpieczeństwa obejmuje logowanie za pomocą haseł. Poprzednie ustawienia wprowadzone przez właściciela urządzenia np. skanowania odcisku palca, twarzy za pomocą Windows Hello, zostaną nadpisane mniej bezpieczną metodą – hasłem, na które administrator może nałożyć wymaganą ilość znaków, a także ważność tego hasła przez określoną ilość dni. Nie jest to błąd w Proget. Po prostu API Windowsa nie pozwala na używanie pełnego dostępu do systemu w takim zakresie.

Hasło jest mniej bezpieczne niż logowanie alternatywne, które oferuje Windows 10, aczkolwiek zawsze będzie ono lepsze, i powinno być obowiązkowe, aniżeli proste hasło pokroju „2021!@#$”.

Nawet najsilniejsze hasło nie będzie miało znaczenia, jeżeli zostanie przekazane obcej osobie. Dlatego organizacja może wymusić szyfrowanie dysków Bitlockerem, co dodatkowo zabezpieczy dane firmowe przed dostępem strony trzeciej. Pod tym względem rozwiązanie Proget daje duże możliwości, bo współpracuje z TPM jak i bez niego, oraz wspiera szyfrowanie dla grup komputerów zarządzanych w Active Directory.

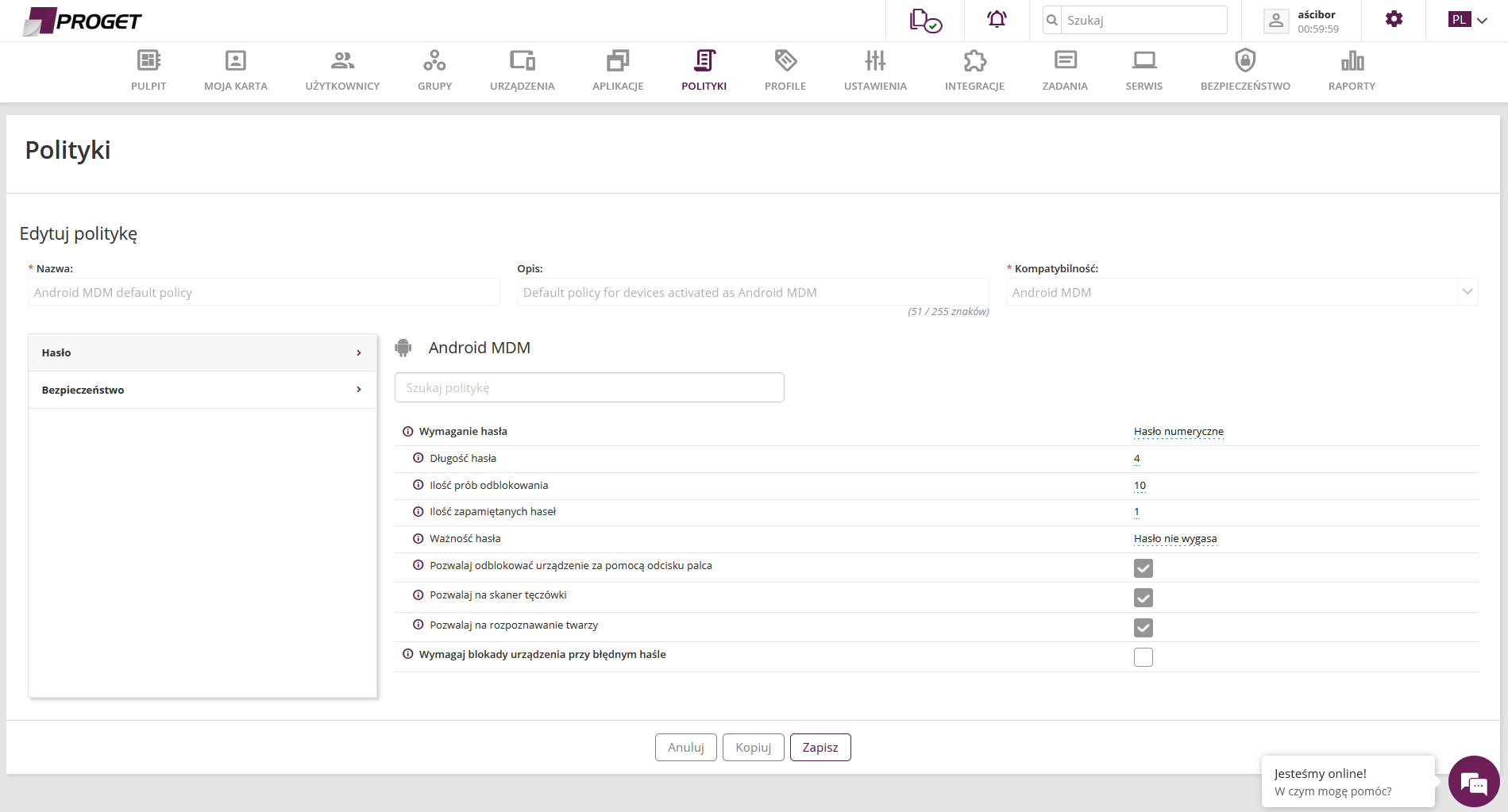

Bezpieczeństwo systemu Android może być zarządzane na wysokim poziomie. Począwszy od polityki haseł, po nowoczesne metody logowania takie jak: skanowanie odcisku palca, tęczówki, twarzy.

Bardzo fajną funkcją jest usuwanie danych służbowych lub całkowite ich wymazywanie po wybranej ilości dni – o ile wcześniej nie rozładuje się bateria w urządzeniu. Po jej naładowaniu smartfon (w zależności od dodatkowych ustawień) rozpocznie procedurę wskazaną przez administratora.

Za przykład weźmy następującą sytuację: jeżeli smartfon po 10 dniach (ilość dni można skonfigurować) zostanie znaleziony z rozładowaną baterią, to po jej naładowaniu i włączeniu urządzenie rozpocznie wymazywanie danych. To bardzo dobre rozwiązanie na ewentualność wycieku danych. Koszt smartfonu jest o wiele mniej dotkliwy niż ujawnienie tajnych dokumentów, korespondencji.

Polityki konfiguracyjne obejmują urządzenia z Androidem oraz te podłączone do Android Enterprise w ramach zarządzanych flot urządzeń mobilnych. Taka konfiguracja może obejmować automatyczne aktualizacje zainstalowanych aplikacji, zakaz instalowania aplikacji z „nieznanych źródeł”, czy zabronienie lub zezwolenie kopiowania danych pomiędzy kontenerem firmowym a urządzeniem.

Te ustawienia oraz więcej są odkrywane po dokładnym zapoznaniu się z rozwiązaniem Proget. Scenariuszy zarządzania jest bez liku, dlatego najlepiej przygotować swoje wymagania i skonsultować je z firmą Proget przed wdrożeniem.

Ad7. Prewencyjna ochrona danych przed wyciekiem

Firmowe dane mogą być zabezpieczone pośrednio i bezpośrednio. Ta druga metoda uwzględnia zabezpieczenie z poziomu polityki bezpieczeństwa dzięki następującym ustawieniom:

- Kontrola dostępu do zasobów firmowych za pomocą tunelu VPN.

- Na podstawie lokalizacji np. we wskazanej strefie GPS.

- Dzięki monitorowaniu urządzenia i wykrywaniu potencjalnych zagrożeń na jakie może być narażone.

- Poprzez zaufane sieci bezprzewodowe, udostępnione w środowisku firmowym.

Metoda pośrednia polega na wyraźnym oddzieleniu aplikacji firmowych od osobistych, a także poprzez zezwolenie na używanie tylko wybranych aplikacji (białe i czarne listy programów dla smartfonów).

Podsumowanie

Proget Software to firma z Bielska-Białej, dlatego cieszymy się, że udało im się wybić na zagraniczne rynki. Trzymamy za nich kciuki, jednocześnie życząc im, aby oprogramowanie zyskiwało nowe funkcje dla Windows i zapowiadanego MacOS.

Instalacja na urządzeniach nie jest skomplikowana. Po prostu jest inna. I od pierwszego momentu produkt pozytywnie zaskakuje, aby później uwidocznić bardzo bogate ustawienia dla mobilnych środowisk (w przeciwieństwie do Windows, które są podstawowe). Szkoda, że dla Windows zabrakło chociażby modułu Patch Management. Usprawniłoby to zarządzanie bezpieczeństwem i pozwoliło Proget-owi lepiej ustabilizować swoją pozycję jako produktu dla środowisk Windows.

Proget nie jest rozwiązaniem „wszystko mającym” i trudno oczekiwać, czy kiedykolwiek będzie. Jak napisaliśmy wcześniej – dobrze, że takim nie jest, ponieważ upatruje swoją niszę w konkretnym rynku i kliencie, dlatego specjalizuje się w swojej klasie: MAM, EMM, MDM.

Czy ten artykuł był pomocny?

Oceniono: 0 razy