Zagrożenie Crysis po raz pierwszy zostało zidentyfikowane w lutym 2016 roku. Ransomware – jak większość tych najpopularniejszych – rozprzestrzenia się od tamtej pory najczęściej jako załącznik do wiadomości e-mail i wykorzystuje szyfrowanie AES oraz RSA z długimi kluczami szyfrowania, co sprawia, że odzyskanie plików jest niemożliwe. Do czasu…

Wszyscy, których pliki zostały zaszyfrowanie przez ransomware Crysis, mają teraz szansę na ich odzyskanie. Firma ESET oraz Kaspersky Lab przygotowała darmowe narzędzie deszyfrujące zablokowane pliki na urządzeniach zainfekowanych przez ransomware z rodziny Crysis, po tym, jak na forum bleepingcomputer użytkownik o pseudonimie “crss7777” udostępnił dla wszystkich wariantów Crysisa klucze master, które są niezbędne, aby opracować skuteczny deszyfrator.

- Bezpłatne narzędzie od ESET pozwalające odzyskać dostęp do plików zaszyfrowanych Crysisem można pobrać z tej strony.

- Narzędzie RakhniDecryptor do usuwania szkodliwego oprogramowania opracowane przez Kaspersky Lab można pobierać stąd.

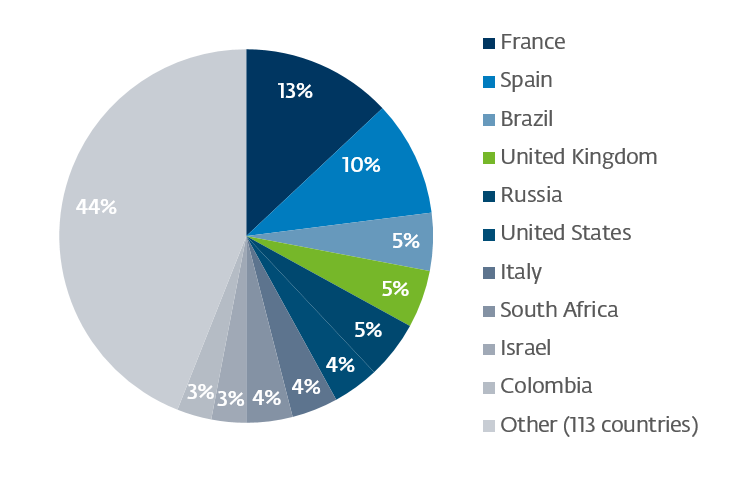

Przy okazji, ESET podzielił się statystykami na temat ransomware Crysis, które przedstawiają TOP10 najbardziej dotkniętych krajów tym cyberzagrożeniem:

Jeżeli zostaliście ofiarą ransomware Crysis, a zaszyfrowane pliki otrzymały nowe rozszerzenie: .xtbl, .crysis, .crypt, .lock, spróbujcie skorzystać z powyższych narzędzi.

Czy ten artykuł był pomocny?

Oceniono: 0 razy