Sophos, światowy lider w bezpieczeństwie i kontroli IT oraz urządzeń końcowych (endpoint security), ogłosił rozszerzenie swojej oferty o nową wersję Intercept X – rozwiązania chroniącego przed złośliwym oprogramowaniem. Nowa technologia łączy w sobie funkcje zaawansowanego blokowania aplikacji i rozwiniętej ochrony przed zagrożeniami typu ransomware. Dzięki wykorzystaniu uczenia bazującego na tworzeniu komputerowych sieci neuronowych, Intercept X charakteryzuję się wysoką skutecznością w wykrywaniu oraz zapobieganiu nawet najbardziej złożonych form złośliwego oprogramowania.

„Deep Learning” to najnowszy poziom ewolucji uczenia maszynowego, w przeciwieństwie jego tradycyjnej formy, umożliwia stworzenie skalowalnego modelu wykrywania zagrożeń. Dzięki wykorzystaniu komputerowych sieci neuronowych przypominających swoim działaniem pracę ludzkiego mózgu, system zabezpieczający jest w stanie samodzielnie przyswoić strukturę stale zmieniającego się krajobrazu zagrożeń. Technologia deep learning umożliwia Intercept X analizę setek milionów próbek w czasie rzeczywistym, co ogranicza liczbę fałszywych alarmów oraz skraca czas wykrywania nowych form złośliwego oprogramowania.

Nowa wersja Sophos Intercept X zawiera także innowacyjne rozwiązania zapobiegania exploitom i w dziedzinie ochrony przez skutkami działania ransomware.

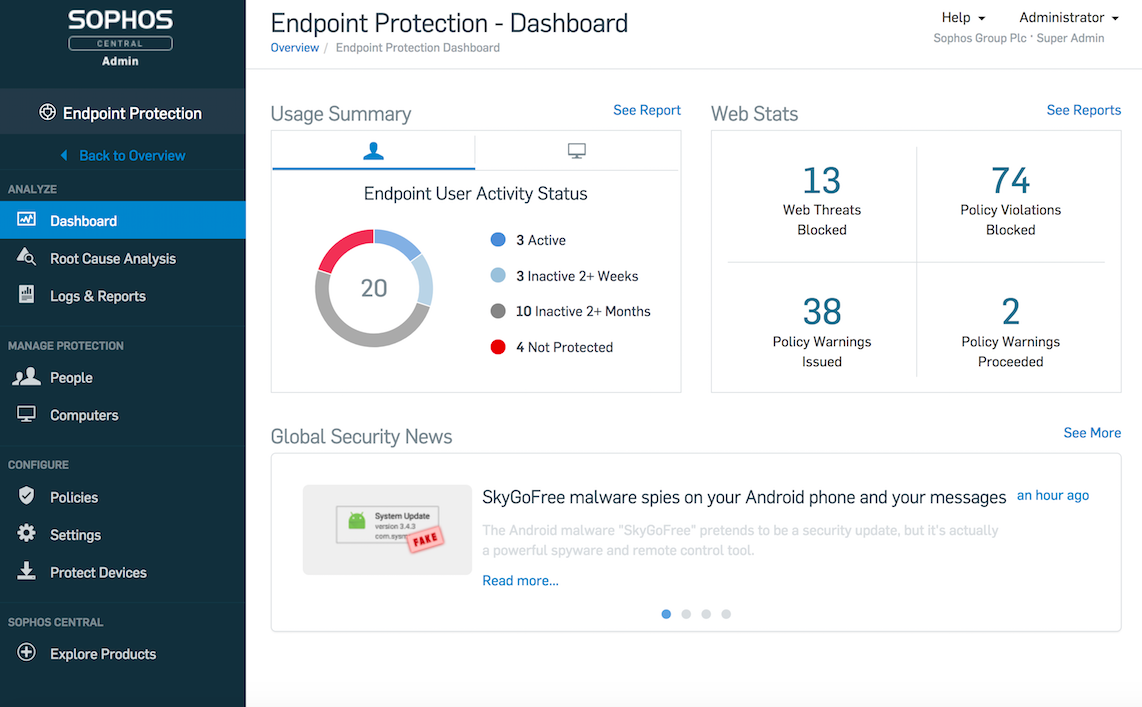

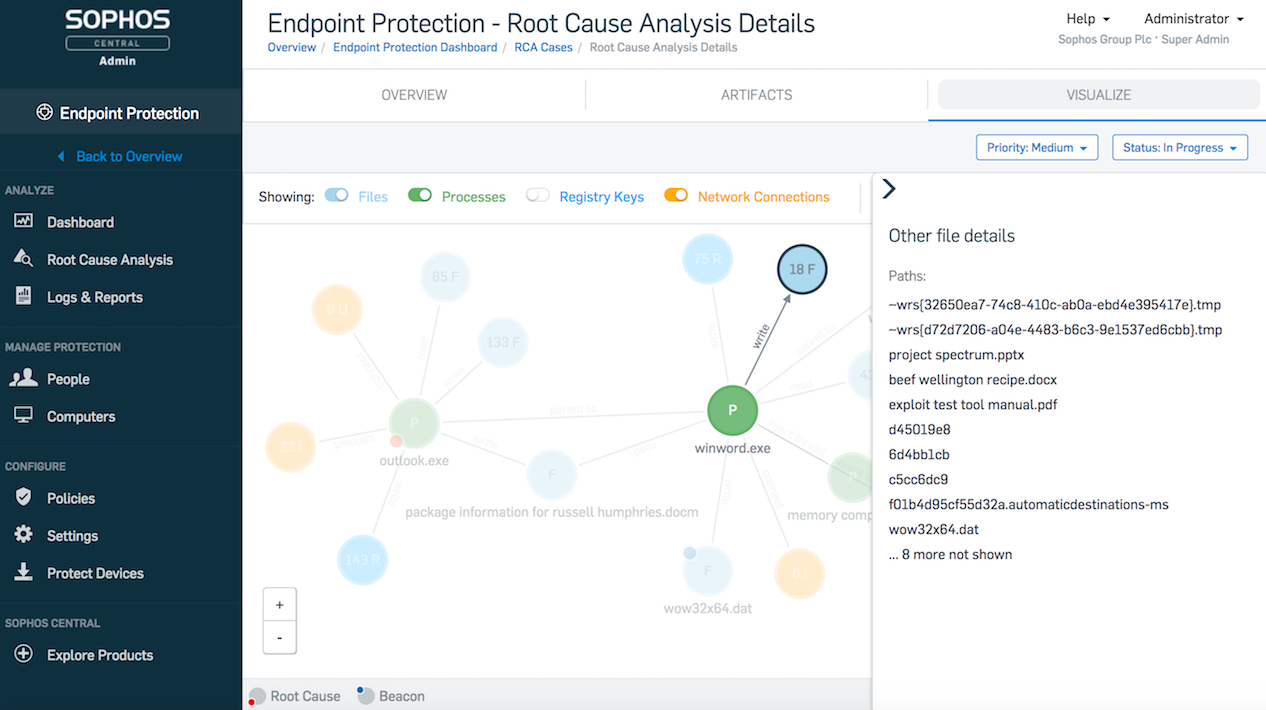

Ostatnie lata stoją pod znakiem sprawnych systemów zabezpieczających, przez co hackerzy zaczęli brać na cel najbardziej wrażliwe dane osobowe internautów. Intercept X wykrywa i neutralizuje próby ich nielegalnego pozyskania oraz wykorzystania. Natomiast dzięki implementacji poprzez opartą na chmurze platformę Sophos Central, Intercept X może być doinstalowany do każdego dostępnego na rynku oprogramowania ochronnego. Jest także częścią mechanizmu zsynchronizowanej ochrony Sophos, dzięki której administratorzy mogą zarządzać bezpieczeństwem całego środowiska IT z jednej centralnej konsoli. Zastosowanie rozwiązania na stacjach roboczych praktycznie nie wpływa na wydajność ich pracy. W ten sposób przestrzega się zasady, że efektywność ma być wykorzystywana do codziennych zadań biznesowych, a nie do pracy algorytmów ochronnych.

Predyktywna ochrona jest przyszłością bezpieczeństwa informatycznego. Sophos wykonał ogromny krok w przód, włączając technologię głębokiego uczenia wykorzystującę komputerowe sieci neuronowe do rozwiązania Intercept X – mówi Sebastian Zamora, Channel Account Executive, Sophos. Intercept X może zapewnić najbardziej zaawansowaną ochronę każdej firmy, niezależnie od jej rozmiaru czy modelu działania.

Z raportu przygotowanego przez ESG Lab wynika, iż każda organizacja powinna zakładać, iż może paść ofiarą cyberataku. Ostatnie badanie nie pozostawia złudzeń, albowiem jedna czwarta firm z sektora średnich i małych przedsiębiorstw z Ameryki Północnej i Europy Zachodniej, stwierdziła, iż trudno jest nadążyć za ciągłymi zmianami w krajobrazie dzisiejszych cyfrowych zgorzeń.

W najnowszym badaniu firmy Gartner, Sophos został zaliczony do grupy liderów. Producenci z tej grupy oferują bardzo solidne produkty na rynek masowy, charakteryzują się wysoką sprzedażą i oferują bardzo konkurencyjne rozwiązania przeznaczone do ściśle określonych celów. Mogą kierować rynkiem wyznaczając jego kierunek, co jest dodatkową wartością dla klienta końcowego.

Do nowych funkcji Sophos Intercept X należy zaliczyć:

Mechanizm wykrywania oprogramowania malware oparty na głębokim uczeniu:

- Model wykorzystujący sieci neuronowe wykrywa znane i nieznane złośliwe oprogramowanie oraz potencjalnie niepożądane aplikacje (tzw. PUA) bez polegania na sygnaturach.

- System waży mniej niż 20MB i nie wymaga częstych aktualizacji.

Systemy AAM (Active Adversary Mitigations):

- Ochrona przed utratą tożsamości – ochrona przed kradzieżą haseł oraz wrażliwych informacji z pamięci, rejestru, nośników trwałych przed skutkami takich ataków jak np. Mimikatz.

- Code cave utilization – wykrywa obecność kodu umieszczonego w innej aplikacji, często używanego do omijania systemów antywirusowych.

- Ochrona APC – wykrywa nadużycia związane z procedurą składania zgłoszeń (APC) często stosowane jako część techniki kodu AtomBombing, a ostatnio jako metoda rozprzestrzeniania oprogramowania WannaCry i NotPetya za pośrednictwem EternalBlue i DoublePulsar.

Nowe i ulepszone techniki zapobiegania exploitom:

- Złośliwa migracja procesów – wykrywa szkodliwe biblioteki DLL używane do przechodzenia pomiędzy procesami systemowymi.

- Eskalacja uprawnień do procesów – zapobiega eskalacji procesu o niskich uprawnieniach do wyższych -taktyka stosowana w celu uzyskania rozległego dostępu do systemu.

Rozszerzona blokada aplikacji:

- Blokada przeglądarki – Intercept X zapobiega złośliwemu użyciu systemu PowerShell w przeglądarkach.

- Blokowanie aplikacji HTA – aplikacje HTML ładowane przez przeglądarkę będą miały zastosowanie ograniczenia, jakby były przeglądarką.

Więcej na temat Intercept X oraz technologii głębokiego uczenia można znaleźć na stronie: www.sophos.com/interceptx. Bezpłatna wersja próbna Intercept X dostępna jest na tej stronie: https://secure2.sophos.com/en-us/products/intercept-x/free-trial.aspx

Czy ten artykuł był pomocny?

Oceniono: 0 razy