Eksperci ds. bezpieczeństwa z firmy Check Point Software Technologies wykryli nową „furtkę” dla działań hakerskich na komputerach z systemem Windows 10. Technika wykorzystuje funkcję WSL, pozwalającą na uruchamianie plików wykonywalnych systemu Linux. „Bashware” może potencjalnie zagrozić ponad 400 milionom urządzeń z systemem Windows 10.

Niedawno znaleźliśmy nową i niepokojącą metodę, która pozwala każdemu złośliwemu oprogramowaniu obejść nawet najpopularniejsze rozwiązania zabezpieczające, takie jak antywirusy nowej generacji, narzędzia do inspekcji i antyrasomware. Technika ta, nazwana Bashware, wykorzystuje nową funkcję Windows 10 o nazwie Subsystem for Linux (WSL), która niedawno została uruchomiona jako wersja beta, a obecnie jest w pełni obsługiwaną funkcją systemu Windows. – informują eksperci Gal Elbaz i Dvir Atias na stronach bloga firmy Check Point.

Ubuntu w Windows 10 – nowe techniki obchodzenia zabezpieczeń

Funkcja WSL sprawia, że popularny terminal bash jest dostępny dla użytkowników systemu Windows, a tym samym umożliwia użytkownikom natywne uruchamianie plików wykonywalnych systemu operacyjnego Linux w systemie operacyjnym Windows 10. Istniejące rozwiązania zabezpieczające wciąż nie są przystosowane do monitorowania procesów wykonywalnych w systemie operacyjnym Linux działającym jednocześnie pod systemem operacyjnym Windows w koncepcji hybrydowej, która umożliwia równoczesne uruchamianie kombinacji systemów Linux i Windows. Może to otworzyć drzwi dla cyberprzestępców, którzy chcą uruchomić złośliwy kod i pozwolić im na korzystanie z funkcji udostępnianych przez WSL w celu ukrycia przed zabezpieczeniami, które jeszcze nie zintegrowały właściwych mechanizmów wykrywania.

Według ekspertów, Bashware powinien być poważnym ostrzeżeniem, ponieważ pokazuje, jak łatwo można skorzystać z mechanizmu WSL, aby omijać produkty zabezpieczające.

Testowaliśmy tę technikę na większości wiodących produktów antywirusowych i zabezpieczających na rynku, z powodzeniem pomijając wszystkie. Oznacza to, że program Bashware może potencjalnie wpłynąć na 400 milionów komputerów z systemem Windows 10 na całym świecie. – dodają Gal Elbaz i Dvir Atias z Check Point Software Technologies.

Jak twierdzą przedstawiciele firmy Check Point, o nowej metodzie zostały poinformowane wszystkie firmy zajmujące się cyberbezpieczeństwem i wezwane zostały do natychmiastowych działań modyfikujących własne systemy bezpieczeństwa.

Firma Check Point opublikowała na YouTube film wideo, przedstawiający wykorzystanie techniki Bashware:

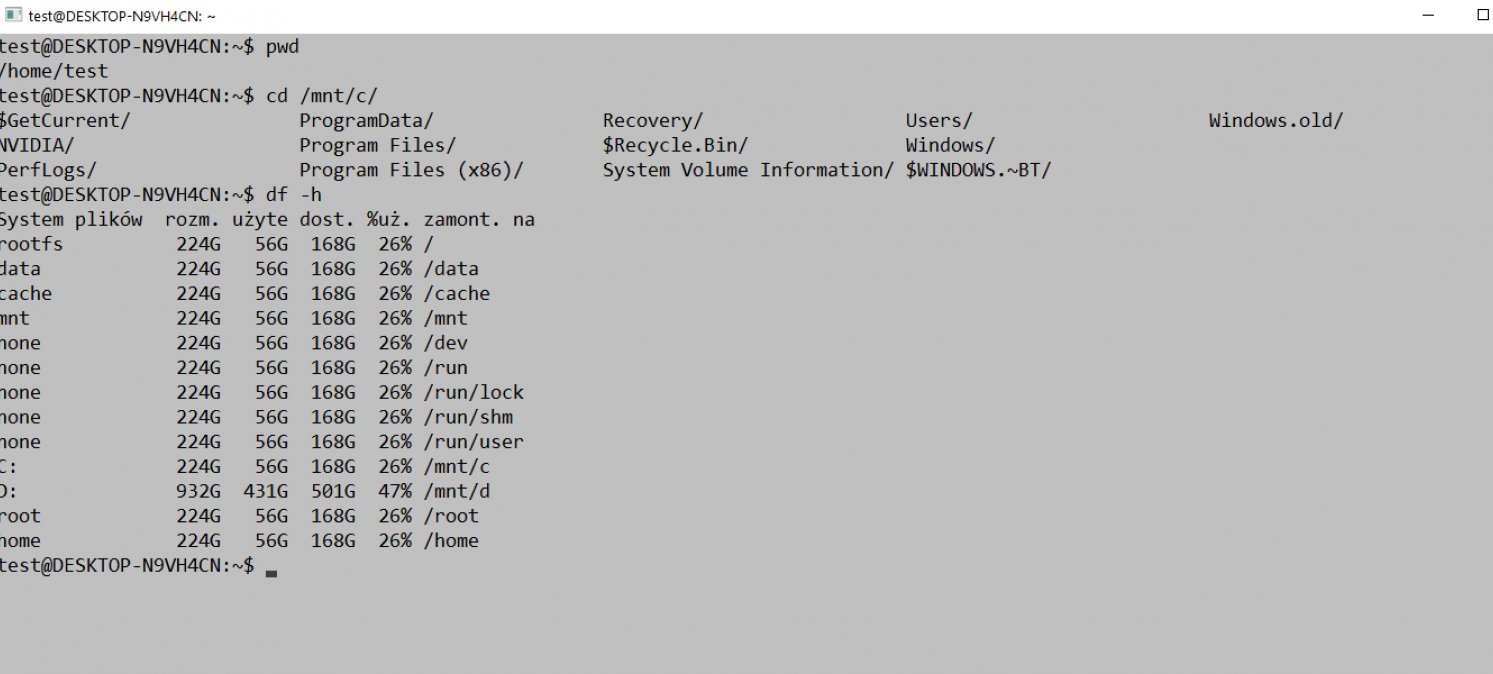

Zaprezentowany materiał pokazuje zastosowanie złośliwego kodu do włączenia trybu deweloperskiego i aktywowania powłoki bash w systemie Windows 10. Skoro wszystkie partycje NTFS są automatycznie montowane w katalogu /mnt w środowisku Linux i umożliwiają odczytywanie, zapisywanie oraz uruchamianie plików z poziomu Subsystem for Linux (WSL), to możliwe jest manipulowaniem ustawieniami systemu Windows 10 przy zastosowaniu komend w PowerShell lub CMD.

Antywirusy nie są przystosowane. Naprawdę?

Może i nowe zagrożenie Bashware w systemie Windows 10 nie jest specjalnie finezyjne, ale trzeba pamiętać, że wnosi możliwości obchodzenia zabezpieczeń sposobami, przed którymi juz dawno ostrzegali eksperci. Bashware jest jednym z tych zagrożeń, które wykorzystuje złośliwe skrypty CMD lub PowerShell (i w konsekwencji dalszych operacji także polecenia linuksowe). Obrona przed tego typu zagrożeniami jest jak najbardziej możliwa, ale nie wszystkim producentom się to udaje. Techniki obchodzenia zabezpieczeń, które zostały zastosowane przez AVLab w teście sprawdzającym ochronę przed atakami drive-by download, wykorzystują bardzo podobne metody oszukiwania antywirusów. O co tutaj chodzi? O polecenia skryptowe wykonywane przy użyciu zaufanych procesów „cmd.exe” lub „powershell.exe”, i w następstwie — „bash.exe”. Procesy te są przez większość programów ochronnych traktowane jako bezpieczne (podpisane cyfrowo przez Microsoft). I właśnie przed tym ostrzegają pracownicy Check Point.

Linux w systemie Windows to dla jednych świetna sprawa, dla innych przekleństwo. Tak czy inaczej, nowa funkcja Linuksa w Windows opracowana przez Microsoft, stwarza ogromne pole do popisu autorom złośliwego kodu. Miejmy nadzieję, że producenci poradzą sobie z nowym problemem.

Do zabezpieczenia komputerów przed zaprezentowanymi wyżej zagrożeniami rekomendujemy produkty, które charakteryzują się kompleksową ochroną, w tym składnikami ochrony przed złośliwymi skryptami.

Czy ten artykuł był pomocny?

Oceniono: 0 razy