Firma Cisco opublikowała poradnik, jak załatać podatność CVE-2019-1663. Exploit pozwala na zdalne wykonanie kodu bez znajomości hasła administratora w routerach RV110/RV130/RV215 z serii RV, które są przeznaczone dla rynku SOHO (Small Office and Home Office).

Podatność możliwa jest do wykorzystania, jeśli konfiguracja routera jest dostępna z zewnątrz. W takim wypadku osoby atakujące mogą wysłać odpowiednie żądanie HTTP i wykonać kod na urządzeniu z uprawnieniami administratora, dzięki luce, która daje im takie uprawnienia.

Firma Cisco zaleca pilną aktualizację firmware routerów:

- RV110W Wireless-N VPN Firewall do wersji 1.2.2.1

- RV130W Wireless-N Multifunction VPN Router do wersji 1.0.3.45

- RV215W Wireless-N VPN Router do wersji 1.3.1.1

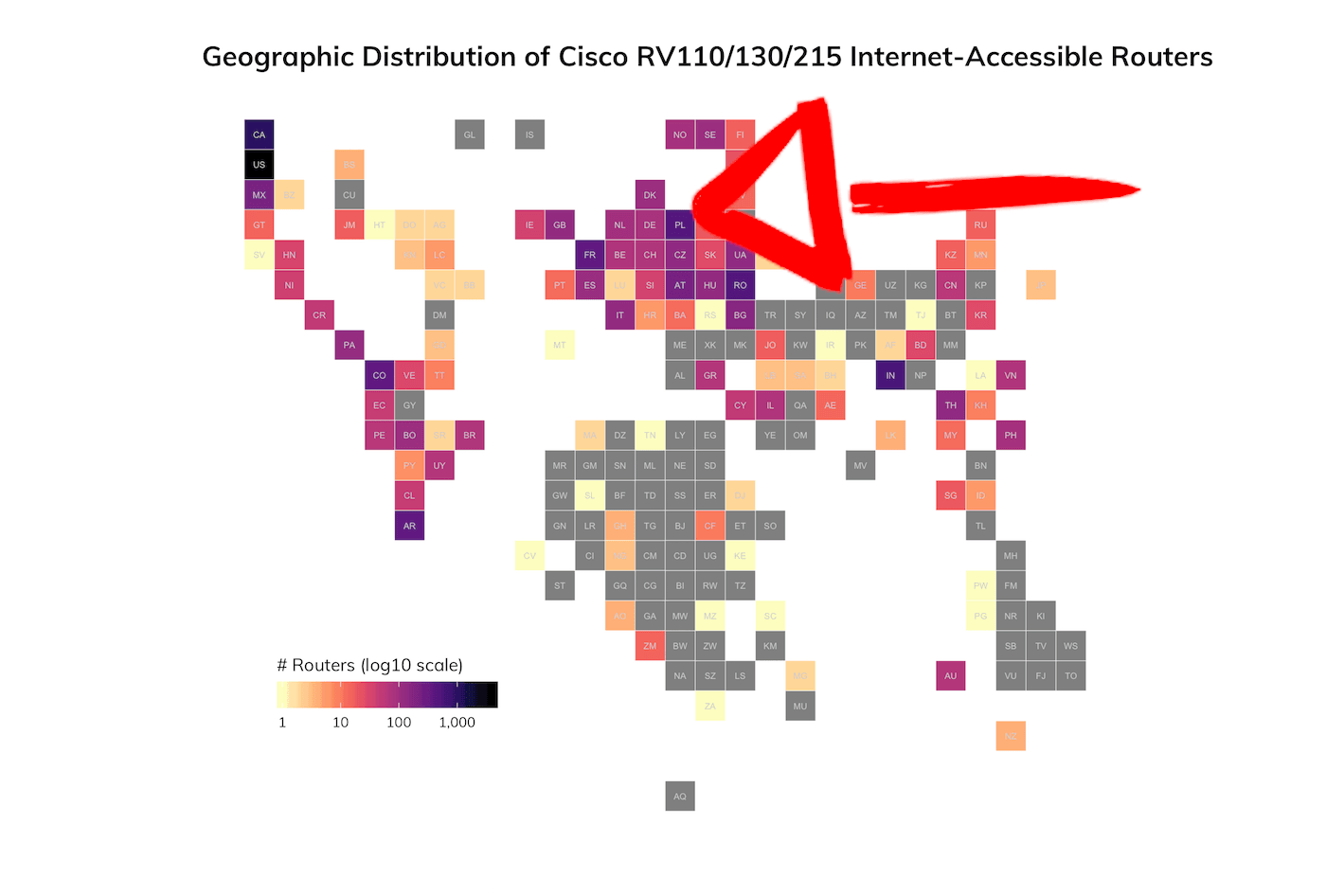

Ilość podatnych urządzeń nie jest duża. W Polsce jest to dokładnie 174 urządzeń, które korzystają z sieci operatora Orange Polska. Firma Rapid7 — znana z produktów Metasploit, Nexpose, czy UserInsight — przygotowała graficzną mapkę. Została ona opracowana dzięki numerom seryjnym SN, które zawierają certyfikaty SSL z typem modelu i numerem seryjnym urządzenia. Certyfikaty są wystawiane przez Cisco dla konfiguracji routera przez protokół HTTPS, a więc mapka pokazuje, ile urządzeń było/jest dostępnych z Internetu. Dokładne adresy IP może ujawnić wyszukiwarka Shodan, dlatego przyłączamy się do zaleceń Cisco:

- Należy pilnie zaktualizować oprogramowanie routera.

- Wyłączyć interfejs do zdalnego zarządzania (chociaż wtedy ataki z sieci LAN będą możliwe do wykonania).

Szczegóły o luce i naprawie problemu na stronie: https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190227-rmi-cmd-ex

Czy ten artykuł był pomocny?

Oceniono: 0 razy