Żaden antywirus nie posiada doskonałych zabezpieczeń, da się zhakować wszystkich i wszystko, ale dla profesjonalistów z CIA zabezpieczenia Comodo okazały się szczególnie trudne do pokonania.

Ostatnie doniesienia WikiLeaks o wycieku dokumentów CIA spowodowały spore zamieszanie wśród pracowników z branży bezpieczeństwa, którzy zwrócili uwagę na programy antywirusowe. Na liście „ofiar” CIA znalazło się większość znanych aplikacji antywirusowych, ale jedna z nich szczególnie zaszła za skórę hakerom zatrudnionym przez CIA. Chodzi o pakiet ochronny firmy Comodo, który w ostatnich tygodniach zyskuje określenie „trudnego do złamania” antywirusa, nawet dla agentów CIA.

Nie tylko w tym wycieku tajnych informacji przedstawionych przez WikiLeaks znajdują się wzmianki o próbach hakowania antywirusów. W 2014 roku opinia publiczna poznała dokumenty, które zawierały poświadczenia o szpiegowskim oprogramowaniu FinSpy, które zostało zaprogramowane przez niemiecką firmą FinFisher, w dodatku na zlecenie niemieckiego rządu. Było ono (i prawdopodobnie nadal jest) wykorzystywane do „walki z przestępczością w najbiedniejszych obszarach, gdzie często dochodziło do nadużywania prawa i jego łamania z wykorzystaniem kafejek internetowych”. Informacje o FinSpy zostały ujawniane już w 2011 roku, jednak „test” antywirusów wyciekł 2 lata później.

O FinSpy można napisać wiele. Zainteresowanych budową i sposobem działania odsyłamy do artykułu napisanego 2 lata temu oraz do wyszukiwarki WikiLeaks.

W skrócie przypomnijmy, co potrafi FinSpy:

- Potajemnie przesyłać wyselekcjonowane dane do centrali, które przyczyniają się do postawienia ofiary w stan oskarżenia,

- Śledzić systemy na żywo,

- Nagrywać komunikację z czatu lub e-maili,

- Monitorować połączenia VoIP, czaty, wideo i przesyłać pliki,

- Szpiegować użytkownika przez kamerę internetową i mikrofon,

- Śledzić lokalizację ofiary w prawie każdym kraju,

- Wykorzystywać zaawansowane filtry, aby nagrać tylko istotne informacje,

- Omijać prawie 40 programów antywirusowych,

- Korzystać z proxy, aby ukryć połączenia z serwerem,

- „Wspiera” Windows, Mac OS, Linux, Android, Mac OS, BlackBerry, Windows Mobile, Symbian i być może Windows Phone.

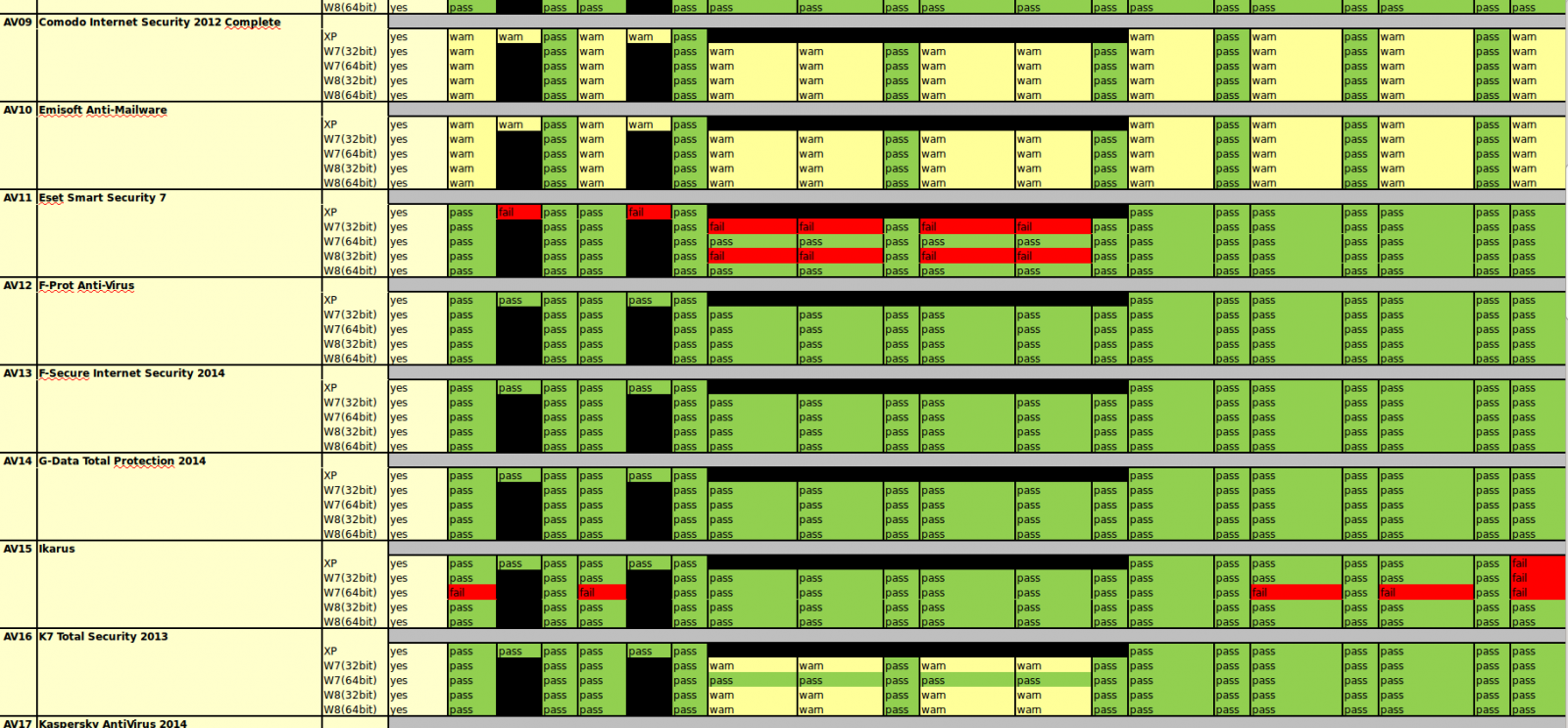

WikiLeaks opublikowało 3 pliki, które zawierają wyniki z wewnętrznych testów przeprowadzonych przez niemiecką firmą FinFisher na znanych i popularnych antywirusach:

- Pierwszy plik zawiera wyniki z testów wykrywania FinSpy w wersji 4.10 (10 kwiecień 2012).

- Drugi zawiera wyniki z testów wykrywania modułów FinSpy na wersji 4.40 (7 lipiec 2013).

- Trzeci zawiera wyniki z testów na wersji 4.50 (20 grudzień 2013).

W kontekście wykrywania FinSpy, czyli tak naprawdę zagrożenia 0-day, do najskuteczniejszych pakietów zabezpieczających zaliczamy antywirusy firm: Comodo, Emsisoft, Outpost, Avast, Sophos, Bitdefender, F-Secure, G Data, Doctor Web i TrustPort. W zależności od wersji FinSpy, wyniki statycznej oraz dynamicznej detekcji były nieco inne, jednak w każdym przypadku to właśnie Comodo Internet Security było najskuteczniejszym pakietem ochronnym.

Ochrona Comodo

Obecnie z oprogramowania firmy Comodo korzysta około 3 500 000 użytkowników indywidualnych oraz 600 000 klientów biznesowych. Siła pakietu Comodo tkwi w 7 warstwach ochronnych:

1. Piaskownica (auto-sandbox) realizuje ochronę przed zagrożeniami 0-day, których silnik antywirusowy nie zdoła wykryć za pomocą sygnatur lub skanowania plików w chmurze.

2. Skanowanie WWW (Web URL Filtering) pozwala na tworzenie reguł dostępu do stron internetowych.

3. Firewall oferuje wyspecjalizowane skanowanie ruchu internetowego, jak również blokuje szkodliwą transmisję danych i umożliwia tworzenie bardzo szczegółowych reguł filtrowania pakietów.

4. Zaawansowany silnik antywirusowy oparty jest o technologię automatycznego wykrywania i klasyfikowania zagrożeń.

5. Zadaniem analizy nieznanych plików z wykorzystaniem skanowania w chmurze (File Lookup Services, aka FLS) jest weryfikowanie bezpieczeństwa plików w oparciu o białe i czarne listy.

6. HIPS (Host Intrusion Protection System) monitoruje aktywność systemu i aplikacji, dzięki czemu pozwala użytkownikowi upewnić się, czy potencjalnie niebezpieczny plik realizuje pewne czynności, które mogą być zarezerwowane dla szkodliwego oprogramowania.

7. Virusscope korzystając z behawioralnej analizy monitoruje wszystkie procesy pod kątem potencjalnych złośliwych akcji.

Więcej o oprogramowaniu Comodo pisaliśmy w naszych testach oraz recenzjach.

Comodo w firmie

Poprzedni produkt dla firm, czyli Comodo Endpoint Security Manager systematycznie traci na rzecz dojrzałej już usługi w chmurze – Comodo ONE. W skład tego zintegrowanego rozwiązania w jednej internetowej konsoli wchodzą produkty:

- IT and Security Management (ITSM),

- Service Desk,

- Patch Management,

- Mobile Device Management (MDM),

- Advanced Endpoint Protection,

- Acronis Cloud Backup

Na dzień dzisiejszy to własnie ITSM stanowi sztandarowy produkt firmy Comodo. Pozostałe są bardzo dobrym dodatkiem do „warstwy ochrony” realizując jednocześnie zapotrzebowanie małych, średnich oraz dużych firm na monitoring, kopie zapasowe i kontrolowanie krytycznych zasobów. Firmy, które są zainteresowane produktami Comodo powinny spoglądać własnie w kierunku ITSM, które (jak podaje nam pracownik Comodo zajmujący się ITSM) w ostatnim kwartale 2017 powinno otrzymać język polski.

Więcej informacji na temat Comodo dla firm udziela polski dystrybutor na stronie www.comodo-polska.pl

Czy ten artykuł był pomocny?

Oceniono: 0 razy