Na forum społeczności oprogramowania Zoom pojawił się temat, w którym użytkownik opisuje swoje doświadczenia z aplikacją Zoom. Gdyby ktoś jeszcze nie wiedział, Zoom jest to popularna platforma do prowadzenia rozmów online, szkoleń, webinariów. Z rozwiązania można korzystać w przeglądarce lub poprzez aplikację zainstalowaną w systemie. Dwa lata temu Zoom został oskarżony o sprzedaż danych Facebookowi, jednak był to niepotwierdzony fake news, który został wyjaśniony przez niezależnych badaczy bezpieczeństwa. Tym niemniej Zoom i tak już wcześniej mógł podsłuchiwać rozmowy, ponieważ oprogramowanie używało niewłaściwego zabezpieczenia protokołu rozmowy internetowej – co niestety zostało udowodnione.

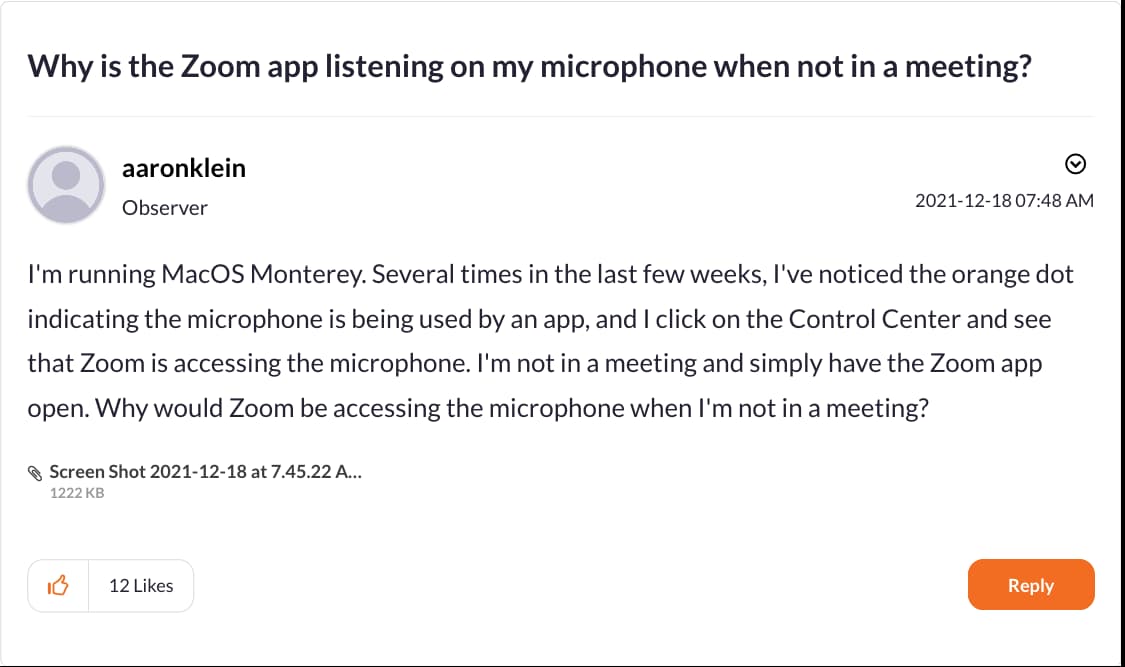

Aktualny incydent opisywany przez użytkownika podnosi echo „korzystania z mikrofonu po zamknięciu telekonferencji” – poprzez aplikację Zoom dla macOS i Windows.

Zabezpieczenia i ochrona prywatności obu systemów działają w taki sposób, aby użytkownik samodzielnie wyraził zgodę na przekazanie dostępu aplikacji do mikrofonu i kamery internetowej. Jeżeli tego nie zrobi oprogramowanie do wideo-konferencji (lub przeglądarka) nie będzie mogła skorzystać z podłączonych przez USB, Jack 3,5mm (lub wbudowanych w smartfon, laptop) urządzeń audio-wideo.

Raz przyznane uprawnienia zostaną zapisane, dlatego problemem jest to, że opisywany incydent był kontynuowany po zamknięciu połączenia – aplikacja w dalszym ciągu była otwarta, dlatego istnieje podejrzenie, że albo jest to błąd „systemowo-zoomowy”, który nie panuje nad ikoną mikrofonu (system wskazuje na jego używanie) albo jakieś dane naprawdę są wysyłane na serwery producenta.

Oprogramowanie Zoom otrzymało aktualizację 6 lutego, lecz użytkownicy donoszą, że niczego to nie naprawiło (w macOS i Windows). Zgłoszenie na forum zostało opublikowane w grudniu 2021 roku, dlatego firma Zoom musiała o tym wiedzieć, ponieważ od tamtego czasu kilkukrotnie wydawali poprawki dla aplikacji.

Tak czy inaczej „wpadka” jest solidnym argumentem, aby aplikacji Zoom nie używać do rozmów na tematy tajne, wrażliwe kwestie. Zoom nie jest do tego odpowiedni.

Zoom – co zrobić?

Oprogramowanie Zoom, jak każde inne, może zawierać różnego rodzaju podatności, a nawet celowe luki w zabezpieczeniach. Firma z Chin warta jest miliardy dolarów i każdego dnia obsługuje setki milionów użytkowników, dlatego zrozumiałe jest, że może znajdować się w kręgu zainteresowań hakerów, jak również rząd Chin może wykorzystywać firmę do własnych celów. Tak czy inaczej, już teraz warto włączyć dwuskładnikowe uwierzytelnienie do aplikacji Zoom, jeżeli tego jeszcze nie zrobiliście.

Co przemawia na niekorzyść Zoom? Zapoznaj się ze streszczeniem analizy aplikacji Zoom, ponieważ zarzucano jej szereg nieprawidłowości:

- W specyficznym scenariuszu Zoom mógł „ujawnić” hasło systemu Windows innym użytkownikom.

- W MacOS agresywnie nakłaniano użytkowników do zainstalowania aplikacji.

- Błąd w Zoom mógł być użyty do instalowania złośliwego oprogramowania.

- Chiny mogły podsłuchiwać połączenia Zoom, gdy szyfrowanie było bardzo słabe. Obecnie producent stosuje prawdziwe end-to-end.

- Krytyczne luki w zabezpieczeniach mogły umożliwić hakerom przechwytywanie spotkań Zoom i atakowanie infrastruktury klienta.

Nazbierało się tego, prawda?

Czy ten artykuł był pomocny?

Oceniono: 0 razy