Złośliwe, lecz pozornie zaufane aplikacje (bo pobrane ze sklepu Google Play), to jeden ze sposobów kradzieży kont na Facebooku. Przestępcy, posługując się fałszywymi aplikacjami, i po nakłonieniu użytkownika do przekazania swojego loginu i hasła, mają już otwartą drogę do kradzieży konta: informacji, postów, listy znajomych, prywatnych wiadomości (także tych zaszyfrowanych end-to-end). Producent rosyjskiego oprogramowania antywirusowego Dr.Web ujawnił ogromną skalę używania fałszywych aplikacji na Androida. Programy znajdowały się w oficjalnym sklepie Google Play i zostały pobrane prawie 6 milinów razy. Od co najmniej kilku lat zwracamy uwagę na ułomność zabezpieczeń Google. Nic nie wskazuje na to, aby wykrywanie niebezpiecznych programów w znaczący sposób miało zostać poprawione.

10 złośliwych aplikacji na Androida

W sumie eksperci wykryli 10 aplikacji-trojanów. Aż 9 z nich znajdowało się w Google Play. Przypomnijmy wszystkim, że Google Play, to po prostu kolejna aplikacja, która jest domyślnie instalowana na smartfonach. Za jej pomocą wyszukuje się i instaluje nowe programy. Podobnie jak w iPhonach i sklepie App Store, oficjalne źródło aplikacji powinno być całkowicie bezpieczne. Niestety, ale to nie jest możliwe, dlatego warto posługiwać się programami ochronnymi.

Jedną z aplikacji, które wykradało poświadczenia logowania i ciasteczka z sesji Facebooka, było Processing Photo do edycji zdjęć (zainstalowane ponad 500 tysięcy razy). Najwięcej razy pobrano PIP Photo od dewelopera Lillians (ponad 5 milionów instalacji).

Oczywiście złośliwe programy zostały zgłoszone firmie Google i częściowo są usunięte.

Wszystkie „uzłośliwione” aplikacje były w pełni funkcjonalne. Miało to na celu lepsze dopasowanie ataku phishingowego do ofiary.

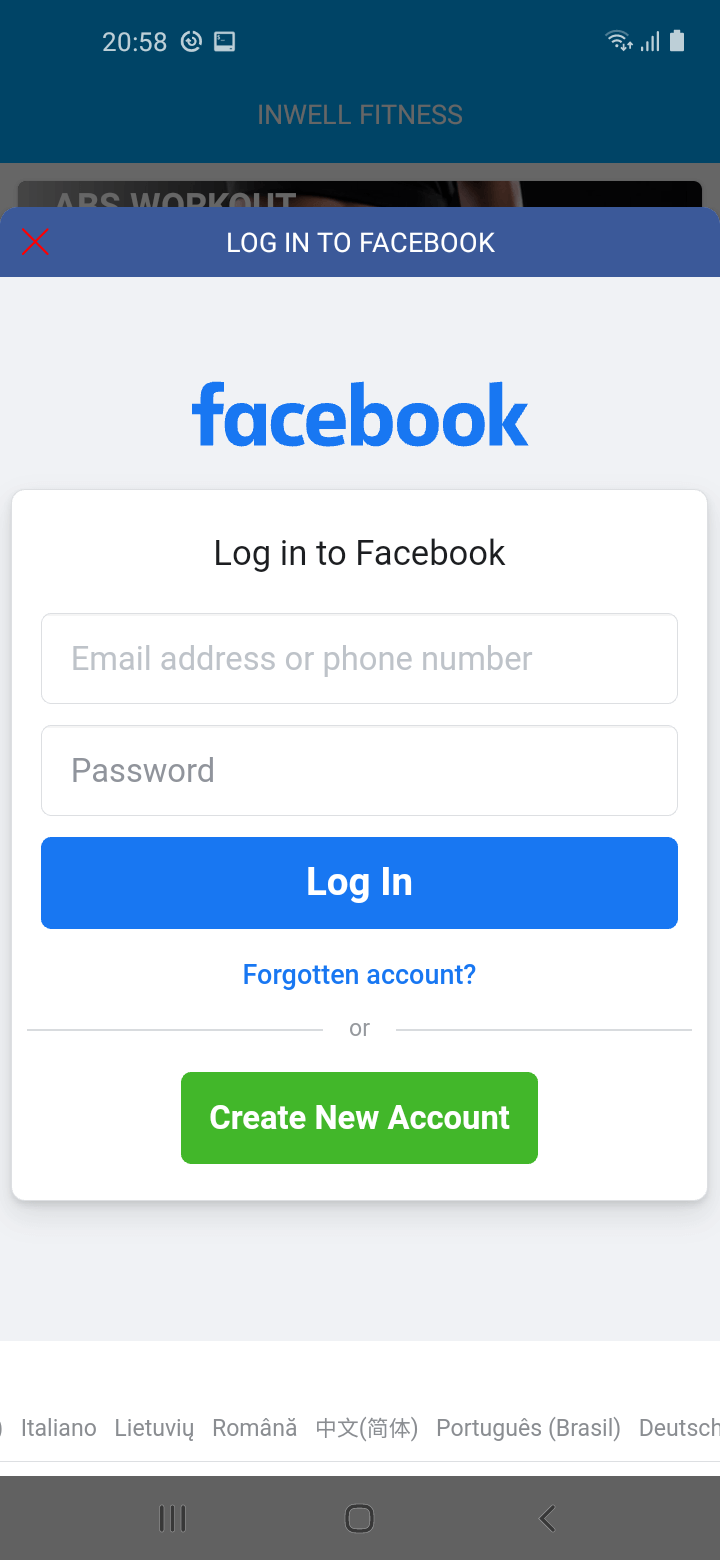

Oszustwo polegało na tym, że aby uzyskać dostęp do wszystkich funkcji oprogramowania, a także wyłączyć reklamy, należało zalogować się do aplikacji poprzez konto na Facebooku. Reklamy w niektórych aplikacjach rzeczywiście były obecne, lecz sztuczka miała na celu dalsze zachęcenie do zalogowania się na swoje konto społecznościowe.

Po wczytaniu formularza logowania (legalnego, bo ze strony facebook.com/login.php), w interfejsie złośliwej aplikacji, wstrzykiwany był kod JavaScript. Kod przekazywał skradziony login i hasło na serwer atakującego. Po tym, jak ofiara zalogowała się na swoje konto, trojany wykradły pliki cookie z bieżącej sesji autoryzacyjnej, aby ułatwić logowanie „w imieniu” urządzenia użytkownika, oszukując zabezpieczenia Facebooka.

Prawidłowe zabezpieczenie konta na Facebooku

Eksperci wykazali, że wszystkie aplikacje służyły do kradzieży loginów i haseł. Jednak ten, kto stał za tym oszustwem, z łatwością mógł zmienić ustawienia aplikacji i nakazać załadowanie dowolnej strony internetowej (niekoniecznie Facebooka). W ten sposób trojany mogły zostać użyte do kradzieży loginów i haseł z dowolnej usługi online.

W odzyskaniu konta na Facebooku pomogą przygotowane przez nas instrukcje (są w osobnym artykule), do których odsyłamy zainteresowanych czytelników. Tam w kilku punktach, opisujemy co warto zrobić, aby lepiej ochronić konto przed kradzieżą, a także w jaki sposób skonfigurować ustawienia prywatności.

W przypadku niepowodzenia w odzyskaniu konta za pomocą formalnych instrukcji, jakie oferuje Facebook (www.facebook.com/hacked), należy się skontaktować z administratorem Facebooka, który jako jedyny jest w stanie, od środka systemu informatycznego, przywrócić konto prawowitemu właścicielowi (po zweryfikowaniu Twojej tożsamości).

Oczywiście do Facebooka nie można się dodzwonić, ani wysłać maila. Należy użyć formularza kontaktowego. Jak to zrobić, opisujemy już w we wspominanym artykule pt. „Jak odzyskać konto na Facebooku po przejęciu przez hakera?”.

Rekomendacje od AVLab

W przeszłości zdarzały się podobne ataki. Identyczną technikę często używa się do kradzieży danych logowania do bankowości internetowej, co jest szczególnie krytyczne, jeśli chodzi o bezpieczeństwo użytkowników.

Zaleca się właścicielom urządzeń z Androidem instalowanie wartościowych aplikacji ze znanych źródeł. Lecz jak to zrobić, skoro komentarze i opinie nie dają żadnej gwarancji bezpieczeństwa? Należy zwrócić uwagę na to, kiedy i które aplikacje proszą o zalogowanie się na jakiekolwiek konto. Jeśli nie ma się pewności co do działania aplikacji, lepiej jest ją odinstalować, niż naprawiać błędy swojego wyboru.

Czy ten artykuł był pomocny?

Oceniono: 0 razy