Naszym źródłem informacji o socjotechnicznych atakach są bardzo często sami czytelnicy, ale niekiedy zdarza się i tak, że pozyskanie jakichkolwiek danych od osoby nietechnicznej, które pomogłyby w zidentyfikowaniu wirusa i ostrzeżeniu pozostałej części czytelników jest trudniejsze niż myślicie. Nie będziemy pastwić się nad brakiem wiedzy takich osób, nie będziemy też pisać poradników „jak zapisać załącznik na pulpicie i dodać plik do archiwum zabezpieczając dane hasłem”. Po prostu (tym razem) bez technicznych danych o szkodliwym oprogramowaniu, postaramy się ostrzec przed „polskim ransomware”, na którego bezpłatnego deszyfratora jeszcze nie ma i nie wiadomo, czy kiedykolwiek taki powstanie.

Na obecną chwilę udało nam się zdobyć tylko zaszyfrowane pliki i wyświetlaną przez ransomware wiadomość w pliku tekstowym:

$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-

P_o_l_s_k_i – – r_a_n_s_o_m_w_a_r_e

Masz problem ze znalezieniem potrzebnych danych ? Nie możesz otworzyć swoich dokumentów? Po otworzeniu ważnych plików widzisz tylko nic nie mówiący, dziwny ciąg znaków?

Twoje istotne pliki zostały zaszyfrowane !

Twoje zdjęcia, dokumenty, bazy danych, zostały zaszyfrowane nie mozliwym do zlamania algorytmem aes-256

Metody tej do szyfrowania zawartosci dokumentów uzywaja sluzby wywiadowcze I wojsko.

$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$

Gdy to czytasz proces jest zakończony, wytypowane pliki zostały zaszyfrowane a sam program usunięty z twojego komputera. Odzyskac twoje dane mozna tylko przy pomocy dedykowanego programu deszyfrującego, wraz z jednorazowym kluczem wygenerowanym unikalnie dla ciebie!

Dwa pliki odszyfrujemy bez opłaty aby nie być gołosłownymi, za pozostałe będziecie państwo musieli zapłacić 100$

Aby odzyskać pliki skontaktuj się z nami pod adresem: Hc9 @ 2.pl lub Hc9 @ goat.si

Radzimy decydować się szybko, 4 dni od zaszyfrowania opłata zostanie podniesiona do 200$.

$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-$$-

Kontaktujac sie z nami pamietaj aby podac id-komputera I date

DANE IDENTYFIKACYJNE: IP=publiczny_adres_IP_ofiary ID=identyfikator_ofiary Data=godzina_i_data_zaszyfrowania

Polscy cyberprzestępcy mogą śledzić AVLab więc, aby nie identyfikować ofiary, ukryliśmy jej adres IP oraz identyfikator.

Najprawdopodobniej scam’owa wiadomość dotyczyła zapłacenia rachunku za prąd lub telefon, opłacenia zaległej faktury, komorniczego lub przedsądowego wezwania do zapłaty. Niezależnie od formy wymuszenia otwarcia załącznika lub pobrania „faktury” ze zdalnego serwera, w dzisiejszych czasach trzeba na wszystko zwracać szczególną uwagę.

Wielokrotnie informowaliśmy — bo zawsze warto przypominać — w jaki sposób chronić dane przed zaszyfrowaniem. Oto kilka podstawowych i zaawansowanych porad dla użytkowników o różnym stopniu wiedzy technicznej.

Porady podstawowe

Bardzo skutecznym sposobem zabezpieczenia się przed ransomware (wymagającym myślenia) są programy antywirusowe, ale tylko te, które charakteryzują się unikalnym podejściem do ochrony oraz wyspecjalizowanymi funkcjami w blokowaniu ransomware. Zaliczamy do nich produkty firm (kolejność alfabetyczna):

Arcabit. Do prewencyjnej walki z ransomware i na wypadek, gdyby coś się antywirusowi nie udało, polecamy rozwiązanie od firmy Arcabit. Ten polski dostawca rozwiązań zabezpieczających opracował specjalny mechanizm SafeStorage pozwalający przywrócić pliki po ich zaszyfrowaniu. Prawda, że proste i skuteczne? Szybkie i bezproblemowe odzyskanie danych możliwe jest nawet wówczas, kiedy ransomware jest całkowicie niewykrywalne dla silnika antywirusowego (więc w sytuacji, kiedy wirus nie zostanie wykryty i zablokowany), a także wtedy, kiedy zaszyfrowane pliki znajdują się w lokalizacjach sieciowych. Nie mniej ważną funkcją jest blokowanie złośliwych skryptów — ta prosta, aczkolwiek niezwykle skteczna metoda świetnie sprawdza się w praktyce.

Bitdefender. Oprócz tego, że firma Bitdefender posiada jeden z najlepszych silników antywirusowych na rynku, to jeśli dołożymy do tego 500 milionów chronionych użytkowników (a to prawie tyle samo co Kaspersky Lab i Eset razem wzięci) oraz popularność technologii Bitdefender wśród innych producentów (F-Secure, G Data, BullGuard, Arcabit, Emsisoft, eScan, Immunet, Qihoo, Quich Heal, ThreatTrack, TrustPort i inni), to w efekcie otrzymujemy najwyższej klasy rozwiązanie o skuteczności potwierdzonej nie tylko testami, lecz przede wszystkim opiniami zadowolonych klientów.

Comodo. Do ochrony programów w stabilnych wersjach od Comodo nie mamy żadnych zastrzeżeń. Co więcej, zadziwiająca jest także wydajność – jest to jeden z lepiej zoptymalizowanych pakietów bezpieczeństwa. W rękach świadomego zagrożeń użytkownika Comodo Internet Security 10 oraz Comodo Cloud Antivirus gwarantują bardzo wysoki poziom zabezpieczenia. No i przedewszystkim ta automatyczna piaskownica, która jest zmorą autorów złośliwego oprogramowania.

ESET. Antywirusy firmy ESET to solidne pakiety chroniące użytkowników przed różnymi wektorami ataków z sieci oraz przed szerokim spektrum szkodliwego oprogramowania. Również do wydajności jak zwykle nie mamy żadnych zastrzeżeń – nadal przyjemnie pracuje się z antywirusem, który podczas spoczynku pobiera znikomą ilość pamięci RAM i tylko kilka procent czasu procesora. Produkty firmy Eset już nie raz udowodniły w naszych testach, że moduł firewall stanowiący często ostatnią linię obrony może być tym, który przesądzi o zablokowaniu zagrożenia lub szkodliwych działaniach hakera.

Kaspersky Lab. Produkty tej firmy posiadają moduł Anti-Cryptor, który potrafi przywróci pliki po ataku ransomware. Ma to niebagatelne znaczenie dla użytkowników indywidualnych, którzy nie muszą się martwić, że kiedy ich antywirus zawiedzie, nie zdołają odzyskać danych. Co więcej, rozwiązania konsumenckie i biznesowe są wyposażone w ciągle rozwijany moduł Kontrola systemu, który pozwala na wykrywanie nieznanych zagrożeń (w tym ransomware), a także na cofnięcie działań wykonanych przez szkodliwe oprogramowanie, jeżeli do nich dojdzie. Moduł ten radził sobie np. z wykrywaniem zagrożenia WannaCry zanim jeszcze pojawiły się uaktualnienia baz antywirusowych. Kaspersky Lab, jako szósta firma na świecie została niedawno włączona do listy organizacji CVE Numbering Authorities (CNA) przez organizację non-profit MITRE Corporation, która prowadzi system Common Vulnerabilities and Exposures (CVE) identyfikujący luki w zabezpieczeniach. Kaspersky Lab uzyskał status CNA w uznaniu za wiedzę ekspercką swojego zespołu badawczego oraz nieustannie prowadzony proces podnoszenia bezpieczeństwa własnych produktów. No i nie bez znaczenia jest darmowy antywirus — Kaspersky Free.

SecureAPlus. Technologia skanowania UniversalAV fantastycznie sprawuje się jako mechanizm skutecznego wykrywania różnego spektrum zagrożeń, w tym natarczywych i denerwujących Adware. Ochrona, która odwołuje się do silników antywirusowych w chmurze to jeden z elementów rozpoznawczych oprogramowania SecureAPlus. Co więcej SecureAPlus stanowić może potężne narzędzie w walce ze szkodliwym oprogramowaniem. Program działa bardzo żwawo i nie powoduje problemów z wydajnością.

SpyShelter. Drugi program-twierdza polskiej produkcji w tym zestawieniu. SpyShelter Firewall jest w stanie całkowicie zastąpić oprogramowanie antywirusowe. W obszarze działania systemu operacyjnego, SpyShelter Firewall w rękach praktyków bezpieczeństwa i zaawansowanych użytkowników stanowi warownię niemal nie do sforsowania. A to wszystko za niewygórowaną cenę. SpyShelter potrafi wykryć znacznie wcześniej i bardziej wyrafinowane zagrożenia niż tradycyjne oprogramowanie antywirusowe.

Quich Heal. Producent z Indii, który posiada już w Polsce oficjalną dystrybucję. Podczas testów przeprowadzanych przez AVLab produkty firmy Quick Heal charakteryzowały się bardzo dobrą ochroną przed atakami wykorzystującymi luki w oprogramowaniu. Quick Heal Total Security to ciekawa oferta dla zdroworozsądkowych zwolenników bezpieczeństwa. Użytkownicy, ale także administratorzy, odnajdą w tym produkcie bardzo podobną charakterystykę ochrony. Niewątpliwym atutem Quick Heal są certyfikaty ISO 9001, ISO 20000 oraz ISO 27001. To istotna informacja dla jednostek prywatnych i państwowych, które od dostawcy oczekują potwierdzenia skuteczności mechanizmów zapewniających bezpieczeństwo danych, jak i profesjonalnego świadczenia usług wsparcia technicznego.

Porady zaawansowane

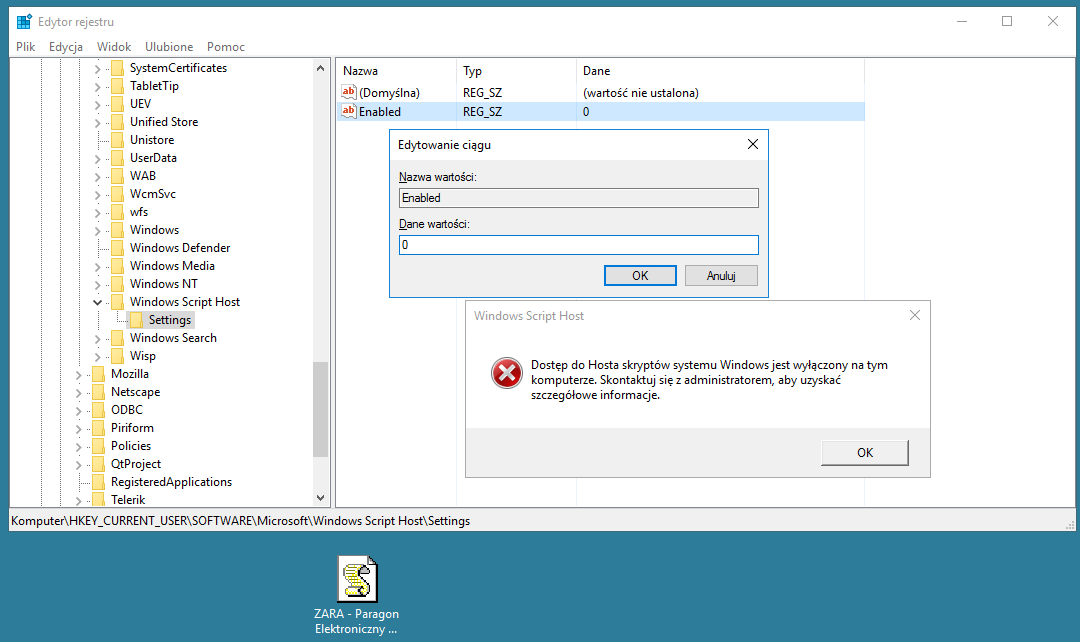

Jeżeli użytkownik nie uruchamia żadnych skryptów w systemie, to dla własnego bezpieczeństwa powinien rozważyć wyłączenie systemowych programów (wscript.exe i cscript.exe) znajdujących się w lokalizacji C:WindowsSystem32. Aby to zrobić, wystarczy dodać do klucza „Settings” wartość „Enabled” i ustawić na „0”:

HKEY_CURRENT_USERSoftwareMicrosoftWindows Script HostSettings

Nie mniej istotne może być dezaktywowanie skryptów PowerShell, które są bardzo często używane przez hackerów i złośliwe oprogramowanie (użytkownicy nawet nie zdają sobie sprawy jak wiele zastosowań ma PowerShell w rękach autorów malware i hakerów). Wyłączenie interpretera Powershell.exe możliwe jest dla użytkowników Windows 10 Pro w edytorze lokalnych zasad grupy (gpedit.msc -> składniki systemu Windows).

Kolejną dobrą praktyką jest skorzystanie z blockera AppLocker i dodanie reguły uniemożliwiającej uruchamianie skryptów z rozszerzeniem .”ps1″ (czyli plików wykonywalnych skryptów PowerShell), a także permanentne blokowanie innych skryptów i aplikacji niepodpisanych. Ustawienia te mogą być dobierane do indywidualnych potrzeb. Aktywację AppLocker zalecamy wyłącznie zaawansowanym użytkownikom Windows.

Pamiętajmy też, że do ochrony nie wystarczy zachowanie czujności i odwiedzanie tylko zaufanych stron. „Zaufane” strony mogą zostać zhakowane tak samo jak ponad 1000 polskich stron internetowych, które infekowały komputery odwiedzających je użytkowników złośliwym oprogramowaniem.

Po więcej informacji o zwalczaniu ransomware odsyłamy do artykułu: „Pojedynek producentów: które rozwiązanie sprawdzi się z walce z ransomware?”

Sytuacja bez wyjścia?

Jeżeli jesteście w sytuacji bez wyjścia, nie posiadacie kopii zapasowej i musicie odzyskać pliki, to:

- Możecie skorzystać z portalu id-ransomware, który w większości przypadków poprawnie weryfikuje rodzaj wirusa szyfrującego i na własną rękę poszukać dekryptora.

- Jeśli ogólnodostępne metody nie przyniosą oczekiwanych rezultatów, kontaktując się z nami możecie poprosić o pomoc w odszyfrowaniu plików (usługa taka jest płatna).

Czy ten artykuł był pomocny?

Oceniono: 0 razy