Co roku siódmego maja przypominają nam, że musimy obchodzić jakiś dziwny „dzień hasła”. Nieformalnie pomysł na „dzień hasła” zrodził się podczas burzy mózgów w siedzibie Intela na spotkaniu uświadamiającym konieczność zabezpieczania danych. Kampania, do której przyłączają się największe firmy np. Google, ma za zadanie zwiększenie świadomości użytkowników w zakresie stosowanych haseł.

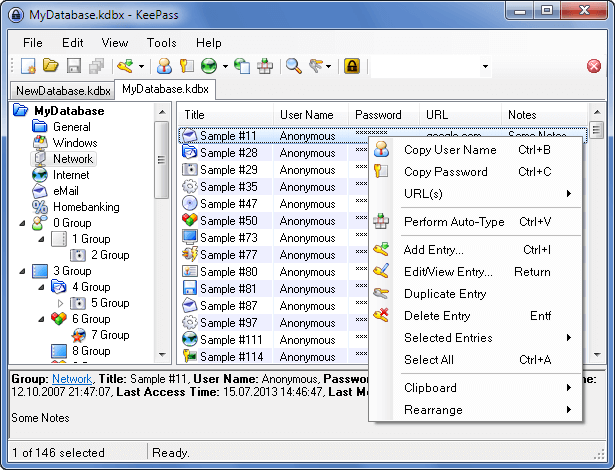

Nie wybieraj hasła! Wygeneruj za pomocą KeePass!

Jeszcze nie tak dawno eksperci radzili, aby hasło składało się z trudnych do zapamiętania znaków i zawierało ich co najmniej osiem. Dzisiaj już wiadomo, że to nie ma sensu. Nawet najtrudniejsze hasło nie pomoże przed utratą konta. Do wycieków informacji z baz danych dochodzi regularnie. Użytkownik nie ma na to wpływu. Nie może się przed tym zabezpieczyć.

Microsoft zaczął głosić teorię, że polityka zmiany haseł w firmach np. raz w miesiącu nie ma sensu, ponieważ ludzie są przyzwyczajeni do swoich haseł i wcale nie zmienią ich na trudniejsze. Jedynie co ulegnie zmodyfikowaniu to np. data w „PrzykładoWYmHaśleNaROK2020”.

Trudne hasła i bardzo długie można wygenerować w darmowym narzędziu KeePass. Można je zainstalować w każdej wersji systemu Windows, Linux, macOS, a także na Androidzie i iOS. Program integruje się z przeglądarkami, dlatego potrafi uzupełniać pola z loginami i hasłami. Łatwo, szybko i wygodnie.

A gdyby tak pójść na całość i zacząć twierdzić, że hasła to przeżytek? Przecież hasła stosuje się tylko w jednym celu – aby zabezpieczyć dostęp do zasobu w Internecie: portalu społecznościowego, konta pocztowego, księgowości online itp.

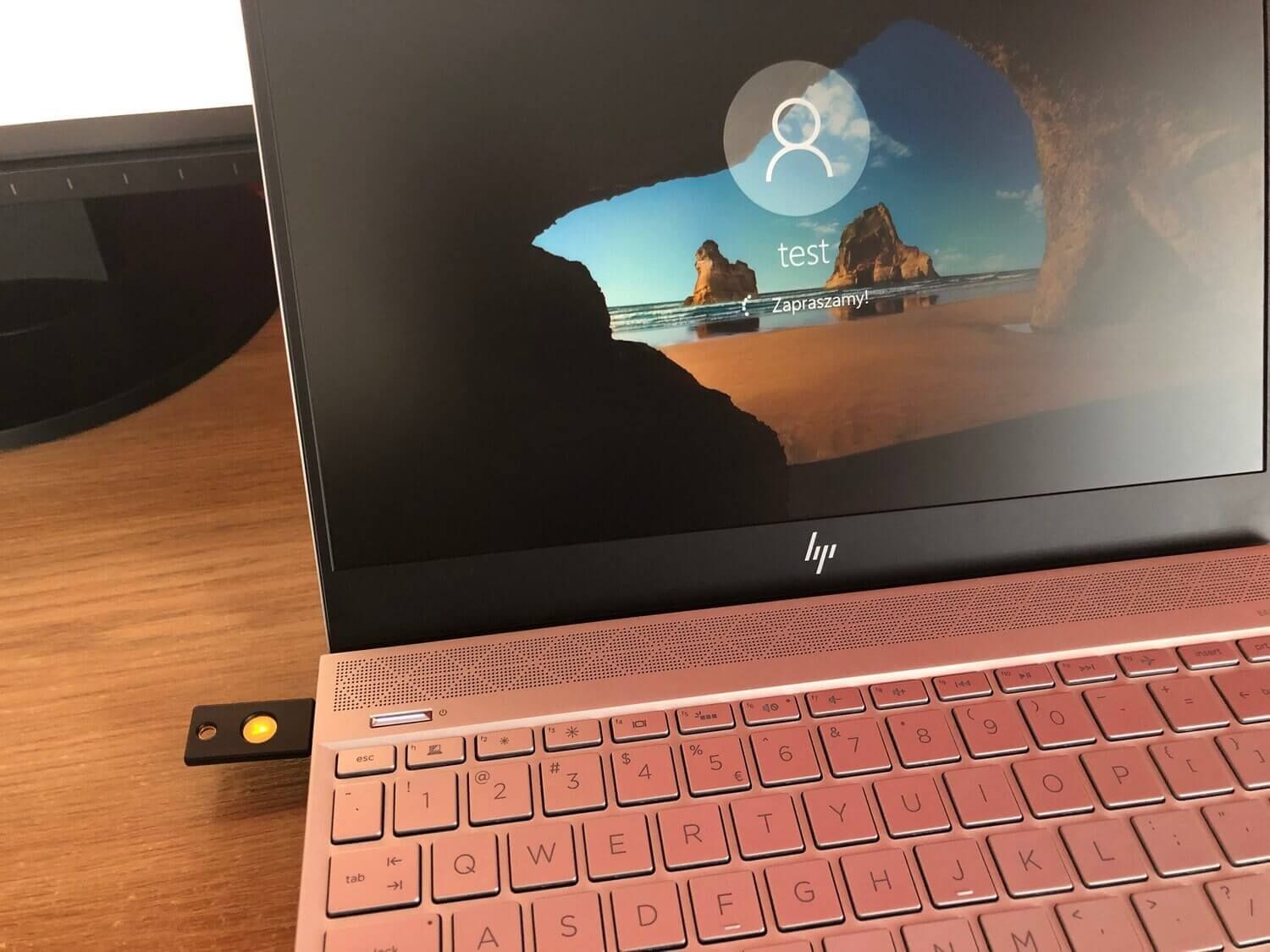

Dzięki kluczom bezpieczeństwa Yubikey incydent wycieku bazy danych nie będzie zagrażaniem dla użytkowników. Zalogowania się na konto użytkownika bez fizycznego dostępu do klucza nie będzie możliwe.

Jest jeden warunek ? Trzeba taki klucz kupić i w ustawieniach konta zmienić sposób logowania z prostego loginu i hasła na klucz bezpieczeństwa. Umożliwiają to chyba wszystkie większe serwisy: Google, Facebook, Twitter, Instagram i wiele innych.

Yubikey chroni konta polityków i osób na kluczowych stanowiskach

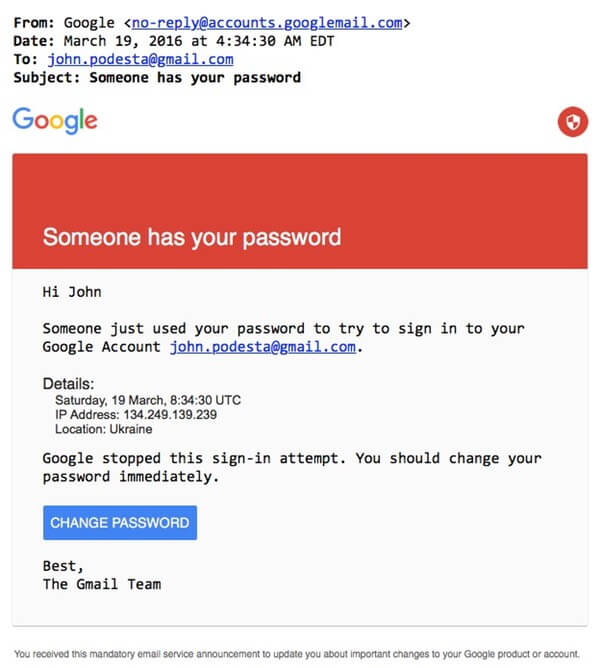

Warto wspomnieć o ataku na prywatną skrzynkę pocztową Gmail należącą do Johna Podesty, szefa kampanii prezydenckiej Hillary Clinton. W wyniku ataku ujawniona została zarówno korespondencja prywatna, jak i służbowa. Pomijając fakt, że korzystanie z prywatnych kont w celach służbowych nie jest najlepszym pomysłem. Jak wiele zamieszania i problemów wynikło z tego włamania możecie się dowiedzieć z tych informacji.

Jak dalej potoczyłaby się ta historia, gdyby na koncie Podesty skonfigurowano klucz bezpieczeństwa? Ówczesna kryptografia zastosowana w kluczach Yubikey uniemożliwia hakerowi zalogowanie się do portalu. Tak naprawdę Yubikey chroni nie tylko przed przejęciem konta i skompromitowaniem na tle politycznym. Chroni również przed ludzką głupotą, rutyną i niewiedzą.

Niemożliwy do zhackowania Yubikey!

Klucze mogą być używane do logowania się do portali internetowych, także na urządzeniach mobilnych, bez podawania tradycyjnego loginu i hasła. Dodatkowo można logować się do systemów operacyjnych Windows, Linux i macOS (zobacz jak to zrobić), a więc klucze da się wykorzystać jako rewelacyjne zabezpieczenie systemu przed osobami postronnymi.

Klucze bezpieczeństwa to absolutna podstawa do zapobiegania kradzieży tożsamości. Nawet jeśli użytkownik przekaże oszustowi hasło i login np. do Facebooka, to przestępca bez klucza bezpieczeństwa nie zdoła się zalogować.

Proste i bezpieczne logowanie z kluczami YubiKey

Dzięki kluczom bezpieczeństwa Yubikey ryzyko przejęcia konta internetowego w wyniku ataku phishingowego lub wycieku loginu i hasła jest ograniczone praktycznie do ZERA. Zalogowanie się na profil użytkownika np. do Facebooka albo poczty GMail bez fizycznego dostępu do klucza nie będzie możliwe.

Hakerzy nie mają żadnych szans!

Yubikey chroni internetowe konta polityków, osób na kluczowych stanowiskach, ekspertów z branży IT, a także redakcji AVLab.

Czy ten artykuł był pomocny?

Oceniono: 0 razy