Dzień bez wirusa jest dniem zmarnowanym – takie motto towarzyszy nam, redakcji AVLab każdego poranka. Ciekawość, co przyniesie kolejny dzień lub, co trafi do naszej skrzynki odbiorczej jest niewątpliwie naszym kołem zamachowym. Oczywiście domyślamy się, że Wasze motto powinno brzmieć zupełnie odwrotnie, czego oczywiście Wam – o ile nie jesteście poszukiwaczami malware’u – życzymy. Załóżmy sytuację, że zdecydujecie się na otworzenie tajemniczego załącznika lub klikniecie w podejrzany link. Jaką będziecie mieć pewność, że wasz komputer nie został zainfekowany złośliwym oprogramowaniem? Czy po takiej nierozsądnej decyzji, nie mielibyście żadnych oporów, aby nadal korzystać z bankowości elektronicznej?

Trojany bankowe – fakty

W terminologii bezpieczeństwa komputerów i sieci, trojan bankowy to szkodliwy program stosowany przez osoby kierujące się chęcią zysku w celu zainfekowania komputera i uzyskania poufnych informacji na temat osoby atakowanej, która korzysta z systemów płatności elektronicznych. Jak to wygląda w praktyce? Czy zagrożenia „bankowe” faktycznie istnieją? Przyjrzyjmy się poniższej liście, czyli ciekawszym przypadkom z ostatnich kilkunastu miesięcy:

1. Kolejny trojan bankowy rozprzestrzeniany w spamie: „Gdzie realizacja zamówienia!?!” – jednym z groźniejszych trojanów bankowych był ClipBanker, który został odkryty na przełomie lipca i sierpnia tego roku przez laboratorium ESET. Szkodnik rozprzestrzeniany był w załącznikach, po otwarciu których komputer był infekowany ClipBankerem. ClipBanker działał w bardzo podobny sposób, jak trojan Bantrix (wcześniej Vbklip), odkryty w roku 2014 przez CERT Polska – podmieniał numer rachunku bankowego, który był skopiowany do schowka z np. faktury PDF, a wklejony na stronie banku był już zupełnie inny – podstawiony przez trojana.

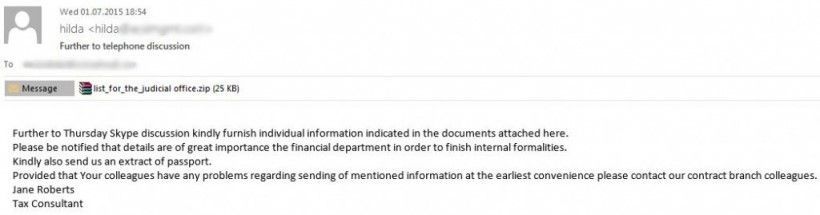

2. Bankowy trojan Dyre znowu atakuje użytkowników– w lipcu br. analitycy malware z firmy Bitdefender odkryli trojana bankowego Dyre (aka. Dyreza). Autorzy tego wirusa do zmaksymalizowania swojej skuteczności wysyłali dzień po dniu przez 3 kolejne dni po jednej wiadomości do swoich ofiar. Pierwszego dnia wiadomość nakłaniała do otworzenia załącznika (pliku EXE) pochodzącego od rzekomego doradcy prawnego. Drugiego dnia załączano dokumentację finansową oraz żądano potwierdzenia weryfikacji autentyczności. Trzeciego dnia e-mail zawierał treść, w której przestępcy wręcz żądali, by ofiara otworzyła załącznik, grożąc jej karami finansowymi.

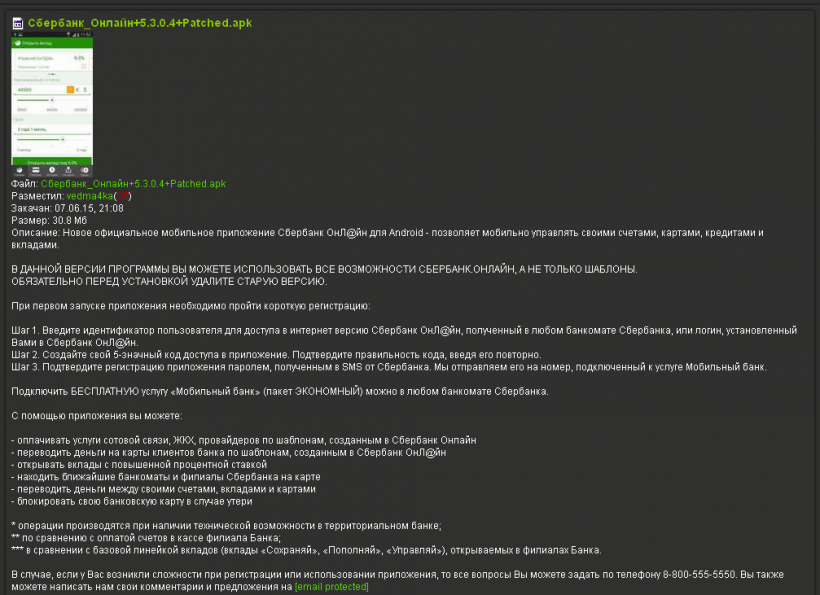

3. Trojan bankowy BankBot zagraża użytkownikom Androida – trojany bankowe są także zmorą użytkowników smartfonów z systemem Android. Jednego z nich odkryli analitycy bezpieczeństwa z rosyjskiej firmy antywirusowej Doctor Web. Trojan pod nazwą BankBot wykradał pieniądze z kont bankowych i był rozpowszechniany pod pozorem oryginalnego oprogramowania, jako oficjalna aplikacja do bankowości online.

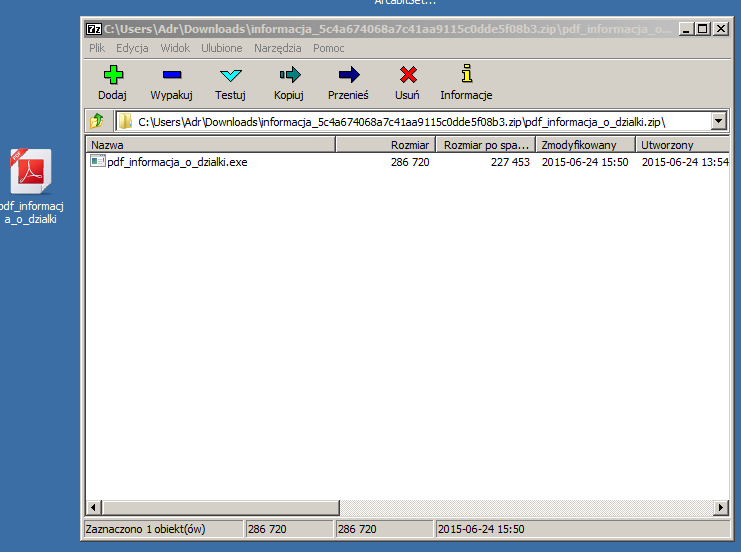

4. Trojan bankowy Tinba w spamie „na Pocztę Polską” – czy trojany bankowe atakują też polskich użytkowników internetu? Okazuje się, że tak. W czerwcu 2015 roku wspominaliśmy o trojanie bankowym Tinba, który rozprzestrzeniany był w spamie na „Pocztę Polską”. Link w treści kierował do fałszywej strony ze śledzeniem przesyłek kurierskich Poczty Polskiej, gdzie, aby faktycznie monitorować przesyłkę, należało pobrać załącznik, wypakować i… uruchomić trojana.

5. Kolejny atak na Bundestag z trojanem bankowym Swatbanker w tle – również w czerwcu zespół ekspertów z G DATA SecurityLabs pisał o ataku mającym na celu testowanie zabezpieczeń sieci niemieckiego parlamentu. Hakerzy wykorzystali do tego celu nowy wariant trojana bankowego Swatbanker, a ich ofiarą padli wybrani pracownicy oraz członkowie Bundestagu.

6. Caphaw – Trojan bankowy w reklamach YouTube! – Niemcy z Bromium Labs w marcu 2014 roku odkryli złośliwe oprogramowanie znajdujące się w… reklamach w serwisie YouTube. Cyberprzestępcy infekowali użytkowników YT techniką drive-by. Przeprowadzone analizy wykazały, że Caphaw jest powiązany ze Styx’em. Styx – jest to gotowy zestaw narzędzi umieszczany na stronach internetowych, wykorzystywany przez hakerów do automatycznego wykrywania luk na komputerach swoich ofiar (tzw. zestaw narzędzi, exploit kit). Narzędzie to jest szczególnie skuteczne, gdy ktoś posiada zainstalowane środowisko Java, które, jak wiadomo nie od dzisiaj, jest dziurawe jak przysłowiowy ser szwajcarski.

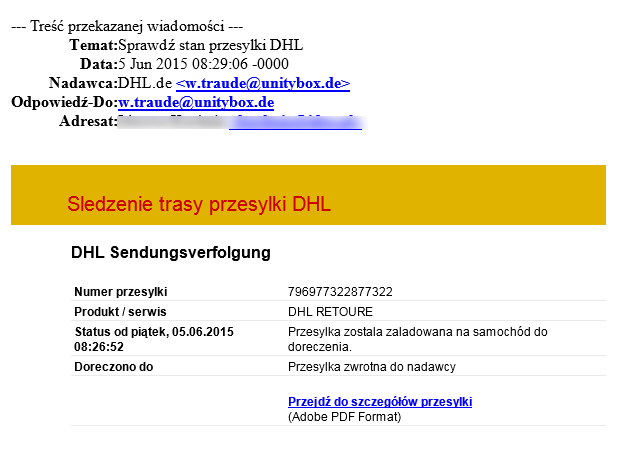

7. Scam „na DHL” może zawierać trojana bankowego Emotet – kolejny przypadek trojana bankowego podesłany przez naszego czytelnika. Atakował on polskich użytkowników pod pozorem śledzenia przesyłki DHL. Odnośnik w spamie nie prowadził do typowej strony phishingowej, ale do witryny, na której następowało automatyczne pobranie archiwum ZIP, a w środku znajdował się wykonywalny plik EXE udający dokument PDF. Trojan Emotet posiada budowę modułową i zawiera m.in. własny moduł instalacyjny, moduł bankowy, moduł bota antyspamowego, moduł do wykonywania ataków DDoS (Nitol DDoS bot), moduł do kradzieży kontaktów z popularnych klientów poczty – posiada zdolność auto-dystrybucji, kradnie adresy z klientów poczty i wysyła ten sam spam do ofiar z listy kontaktów. Ponadto, Emotet zawiera listę popularnych adresów bankowych. Jeśli zainfekowany użytkownik odwiedza jeden ze zdefiniowanych przez autorów malware adresów URL, Emotet rejestruje wszystkie dane przesyłane pomiędzy użytkownikiem, a tą stroną internetową – nawet, jeśli jest to strona HTTPS, a przesyłane informacje są szyfrowane protokołem TLS. Takim trojanem bankowym zostały zainfekowanego komputery w pewnej firmie z siedzibą w Rzeszowie (informację i próbkę podesłał czytelnik).

Zagrożenia bankowe – statystyki

Czy przedstawione powyżej przykłady faktycznie miały miejsce, czy to tylko „straszaki” opisywane przez serwisy zajmujące się bezpieczeństwem? Według opracowanego badania przez Kaspersky Lab, 9 na 10 firm staje się ofiarą co najmniej jednego incydentu naruszenia bezpieczeństwa. Jedne z nich są całkiem niegroźne, z kolei inne doprowadzają do utraty poufnych danych na skutek ataku phishingowego, wycieku danych z winy pracowników lub na skutek zainfekowania komputera szkodliwym oprogramowaniem. Z innych badań przeprowadzonych przez producenta G DATA wynika, że rosnąca popularność usług online przyciąga przestępców internetowych jak magnes.

Narażeni na utratę danych oraz środków pieniężnych są użytkownicy, którzy coraz częściej korzystają z bankowości mobilnej. „Szacunek” do trojanów bankowych okazało 73 procent ankietowanych i przyznało im uśredniony stopnień zagrożenia 4,79 w skali od 1 do 5. Zbliżoną notę uzyskały też przestępstwa polegające na podmianie konta podczas wklejania go w pole tekstowe,. np. na skutek trojana bankowego Bantrix, wykrytego w ubiegłym roku przez CERT Polska, który był rozsyłany pod postacią załączników MS Word zawierających rzekome faktury. Trojan ten atakował także użytkowników z Polski.

Na osłodę przytoczmy jeszcze raport Kaspersky Lab oraz badania Bitdefendera. Z pierwszego wynika, że 43% respondentów uważa, iż bankowość tradycyjna jest dużo bezpieczniejsza niż transakcje wykonywane online. Z kolei Bitdefender twierdzi, że rozwój technologii zwiększających bezpieczeństwo e-bankowości dopiero następuje i będzie się rozwijał. Z pośród kilku nowych technik uwierzytelnienia wymienia się np. stosowanie protokołów, które nie używają prostych haseł, a które są oparte o kryptografię kluczy publicznych. Użytkownik rejestrując swoje urządzenie do usługi online, wybiera lokalny mechanizm uwierzytelniania, np. przeciąganie palcem i patrzenie w kamerę, mówienie do mikrofonu, lub wprowadzanie kodu PIN. Po zarejestrowaniu, należy po prostu powtórzyć działania lokalne, w celu uwierzytelnienia i zalogowania do usługi.

Bezpieczna przeglądarka Bitdefender SafePay

Więc, jak uchronić się przed potencjalną próbą oszustwa? Z pomocą przychodzi „bezpieczna” przeglądarka, za pomocą, której powinniśmy w systemie Windows wykonywać przelewy internetowe oraz płacić za zakupy w sieci. Istnieje wiele tego typu aplikacji, które są zintegrowane z programami antywirusowymi, ale dzisiaj przyjrzyjmy się wersji bezpłatnej*, bezpiecznej przeglądarce Bitdefender Safepay**.

* z Bitdefender Safepay korzystać mogą także klienci firmowi.

** Zarówno wersja darmowa jak i płatna zawierają funkcjonalności: Bitdefender Wallet (przechowywania haseł), moduł anty-phishingowy, anty-keylogger, mechanizm chroniący przed modyfikacją plików i procesów systemowych, moduł chroniący użytkownika podczas wykonywania przelewów na stronach HTTPS), z klei wersja PREMIUM dodatkowo zawiera ochronę przed hakerami, w przypadku połączeń po Wi-Fi.

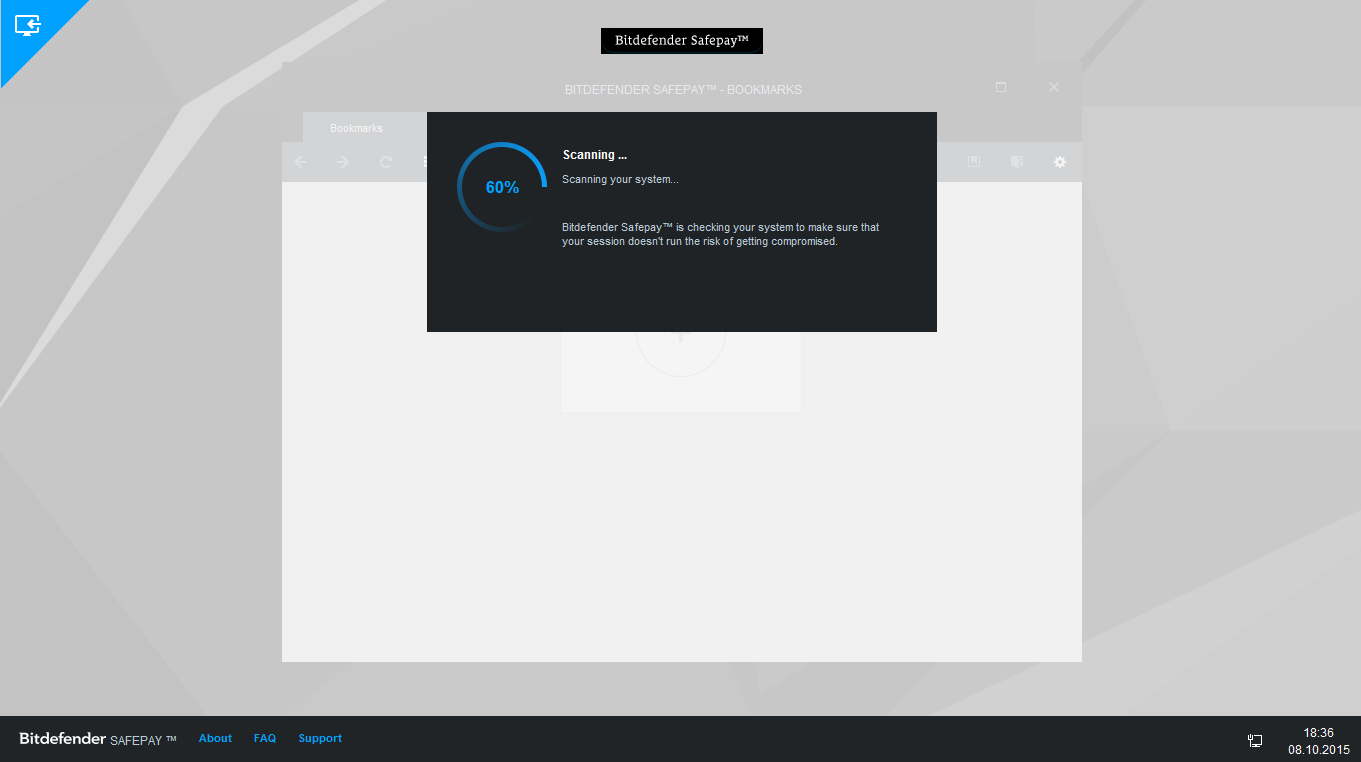

Jednym z najważniejszych modułów do ochrony sesji online jest najnowocześniejsza technologa, która w pełni wykorzystuje opracowane mechanizmy Bitdefendera w chmurze. Wystarczy aplikację zainstalować, uruchomić oraz zalogować się do konta my.bitdefender.com (co jest niezbędne, by korzystać z programu). Kiedy przebrniemy już przez ten etap, uruchomiony Bitdefender Safepay będzie chronił w czasie rzeczywistym przed oszustwami, phishingiem, wirusami i szkodliwym oprogramowaniem, m.in keyloggerami i screenloggerami, które zostały zaprojektowane w celu przechwytywania naciśnięć klawiszy i zbierania zrzutów ekranu.

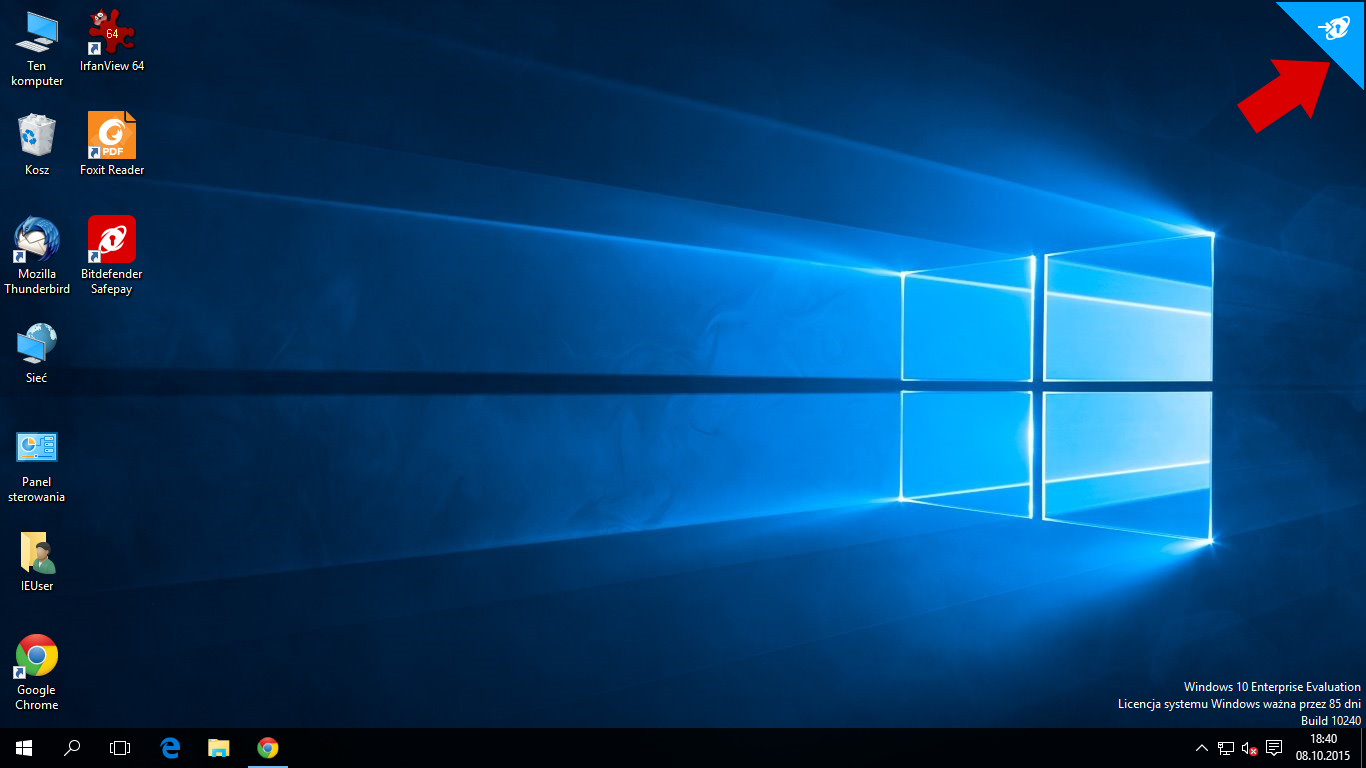

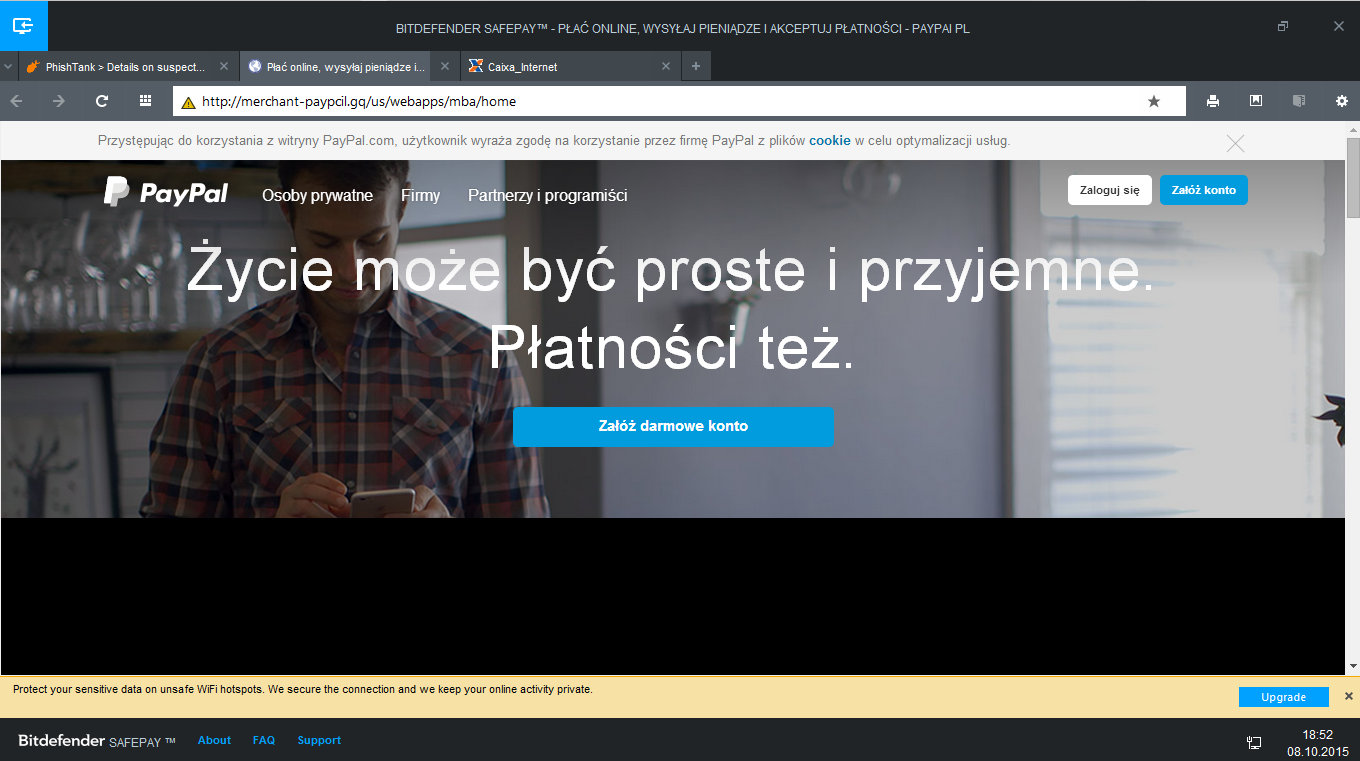

Na załączonym powyżej zrzucie ekranu, czerwoną strzałką wskazaliśmy ikonę, która informuje o działaniu Bitdefendera Safepay w tle. Użytkownik może przełączać się pomiędzy wirtualnym, bezpiecznym środowiskiem Bitdefender Safepay, a swoim pulpitem. W trakcie tych czynności, możliwe jest korzystanie z komputera tak jak do tej pory, bez zbędnego obciążenia zasobów systemowych. Jeżeli sesja Safepay jest aktywna, nie pozwoli to zewnętrznym aplikacjom zmodyfikować środowiska Bitdefender Safepay. W ten sposób, przełączając się do bezpiecznej przeglądarki, Bitdefender Safepay będzie chronił przed zagrożeniami internetowymi, oszustwami, niezaufanym witrynami, witrynami ze spamem oraz witrynami ze złośliwym oprogramowaniem.

Więcej o ochronie w Bitdefender przeczytacie w artykułach:

- Przegląd rozwiązania Bitdefender Total Security 2016 oraz nowej konsoli Bitdefender Central

- Tania i skuteczna ochrona dla Twojego smartfona – Bitdefender Mobile Security

- Test Bitdefender Antivirus for Mac

Bitdefender Safepay chroni też przed scamem na Facebooku oraz złośliwymi aplikacjami, które obiecują dodatkowe funkcje, m.in. wgląd do listy osób, które oglądały nasz profil w ostatnim czasie. W przypadku tzw. click-fraud – autorzy złośliwych aplikacji tworząc kampanię na Facebooku, informują o ważnym wydarzeniu, m.in. o śmierci znanej osoby. Teraz, wystarczy, że ofiara polubi taką „zajawkę”, a złośliwa aplikacja w imieniu ofiary będzie automatycznie umieszczać wiadomości na tablicy oraz będzie mieć dostęp do prywatnych informacji.

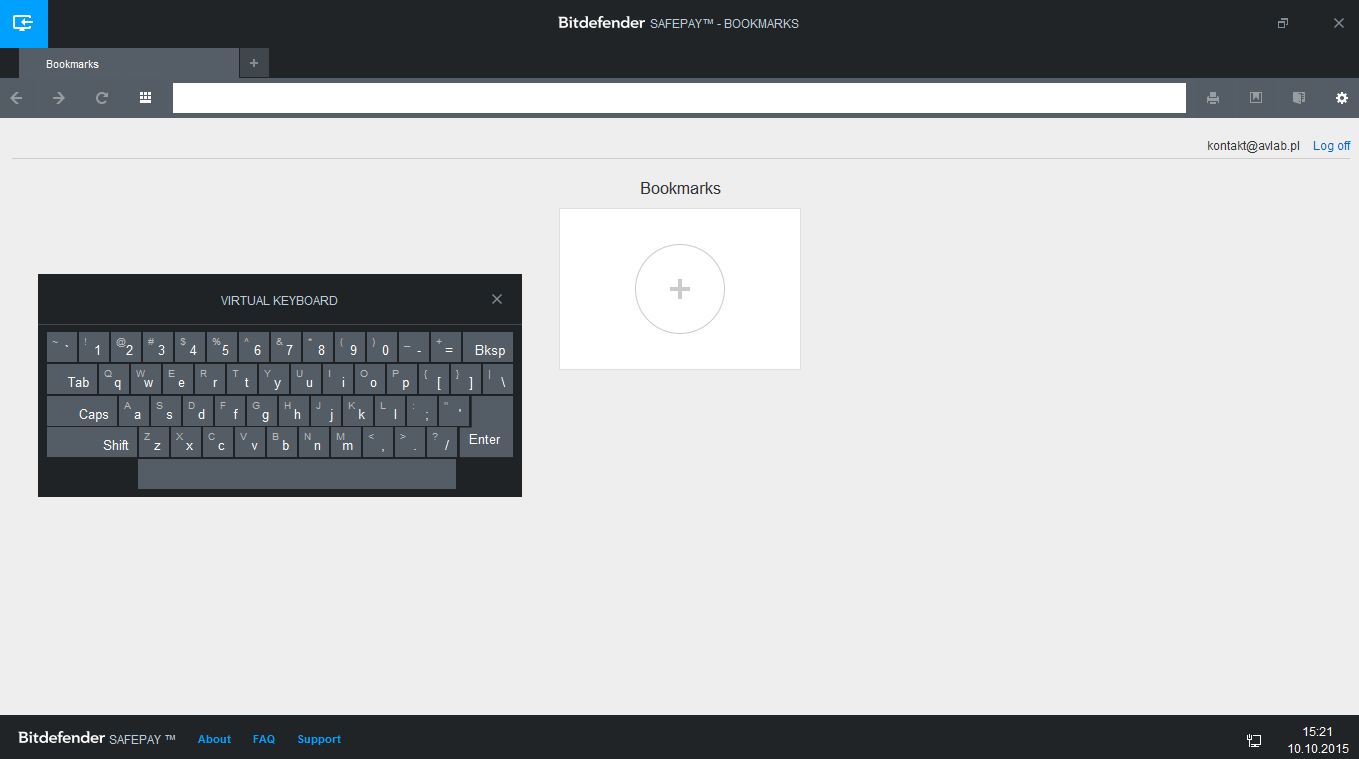

To jeszcze nie wszystko, co oferuje za darmo Bitdefender Safepay: z aplikacją zintegrowana jest wirtualna klawiatura oraz Bitdefender Wallet, menedżer haseł, który przyśpiesza logowanie do stron poprzez auto-uzupełnianie loginu i hasła oraz innych zdefiniowanych pól. Działa na podobnej zasadzie jak np. LastPass lub KeePass.

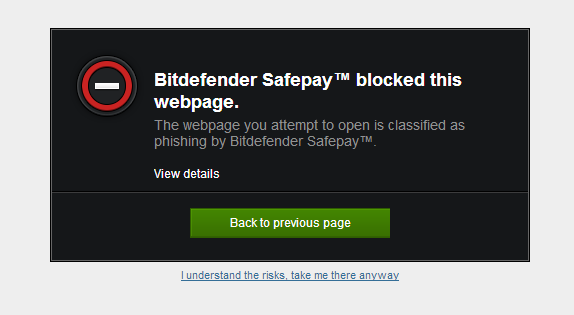

Test Bitdefender Safepay

Test ten miał na celu sprawdzić wykrywalność stron typu phishing, a więc takich, które wyłudzają od ofiary dane dostępowe do banków, numery kart płatniczych oraz loginy i hasła do różnych witryn. Warto mieć na uwadze, że strony wykorzystane w teście nie były starsze niż 24 godziny. Bitdefender Safepay wykazał się niemal perfekcyjną detekcją tego typu stron.

| Dzień 1 | Dzień 2 | Dzień 3 |

| 38/40 | 40/40 | 40/40 |

Podsumowanie

Przedstawione powyżej statystyki powinny utwierdzić w przekonaniu, że trojany bankowe, wyłudzenia, kradzieże, oszustwa internetowe, spam i złośliwe oprogramowanie, to tylko niektóre, nieodzowne elementy surfowania po stronach internetowych. Warto byłoby zatrzymać się na chwilę i zastanowić, czy w stopniu wystarczającym przestrzegam zasad bezpiecznego korzystania z systemów płatniczych, które oferują najróżniejsze firmy i instytucje? A jeśli nie, co mogę poprawić, by moje dane były bezpieczniejsze? Czy muszę podawać prawdziwe dane osobowe na stronach, które tego nie wymagają? Czy klikam w adresy URL i otwieram załączniki od podejrzanych nadawców? Czy loguję się do banku z komputera, co do którego nie mam pewności, iż jest wolny od złośliwego oprogramowania i może być podatny na podsłuchanie sesji? Czy program antywirusowy / pakiet internet security to jedyne remedium na tą chorobę? Niestety nie. Program antywirusowy nie zawsze powinien być wyznacznikiem pełnego bezpieczeństwa. Dlatego tę ochronę warto jeszcze bardziej wzmocnić dedykowanymi aplikacjami do bezpiecznej e-bankowości. Oczywiście wybór pozostawiamy wam, czy bezpłatna bezpieczna przeglądarka Bitdefender Safepay jest godna jej zainstalowania. Naszym zdaniem jak najbardziej tak.

Czy ten artykuł był pomocny?

Oceniono: 0 razy