„Hackować” — oczywiście w ramach prawa, które zawsze może być znowelizowane, czyli tak naprawdę przełamywać zabezpieczenia urządzeń, które mogą należeć do niewygodnych politycznie ludzi. To nigdy nie jest dobra wiadomość, kiedy jakiś rząd niezależnie od pobudek, którymi się kieruje, zdobywa dostęp do tak wyspecjalizowanego sprzętu. Amerykańskie geopolityczne zapędy są znane całemu światu, dlatego użytkownicy czy to Androida, czy iOS, już nie przekroczą granicy USA tak spokojnie jak do tej pory. Pozyskiwanie danych z telefonów na lotniskach przy osobistej rewizji będzie możliwe już w kilkanaście, kilkadziesiąt minut. Sprzęt UFED kupiony za kilkadziesiąt milionów dolarów do odblokowywania i wyodrębniania danych z telefonów komórkowych w czasie rzeczywistym — takimi narzędziami dysponuje USA.

Cellebrite sprzedaje swoje „hackerskie” usługi

Amerykańscy urzędnicy z departamentu odprawy celnej (US Immigration and Customs Enforcement) nawiązali współpracę z izraelską firmą Cellebrite, która specjalizuje się w obchodzeniu zabezpieczeń mobilnych urządzeń, dronów, IoT itp. Za 30-35 milionów dolarów rząd USA kupił urządzenia UFED, potrzebne okablowanie oraz szkolenia i wsparcie techniczne dla personelu na okres 5 lat.

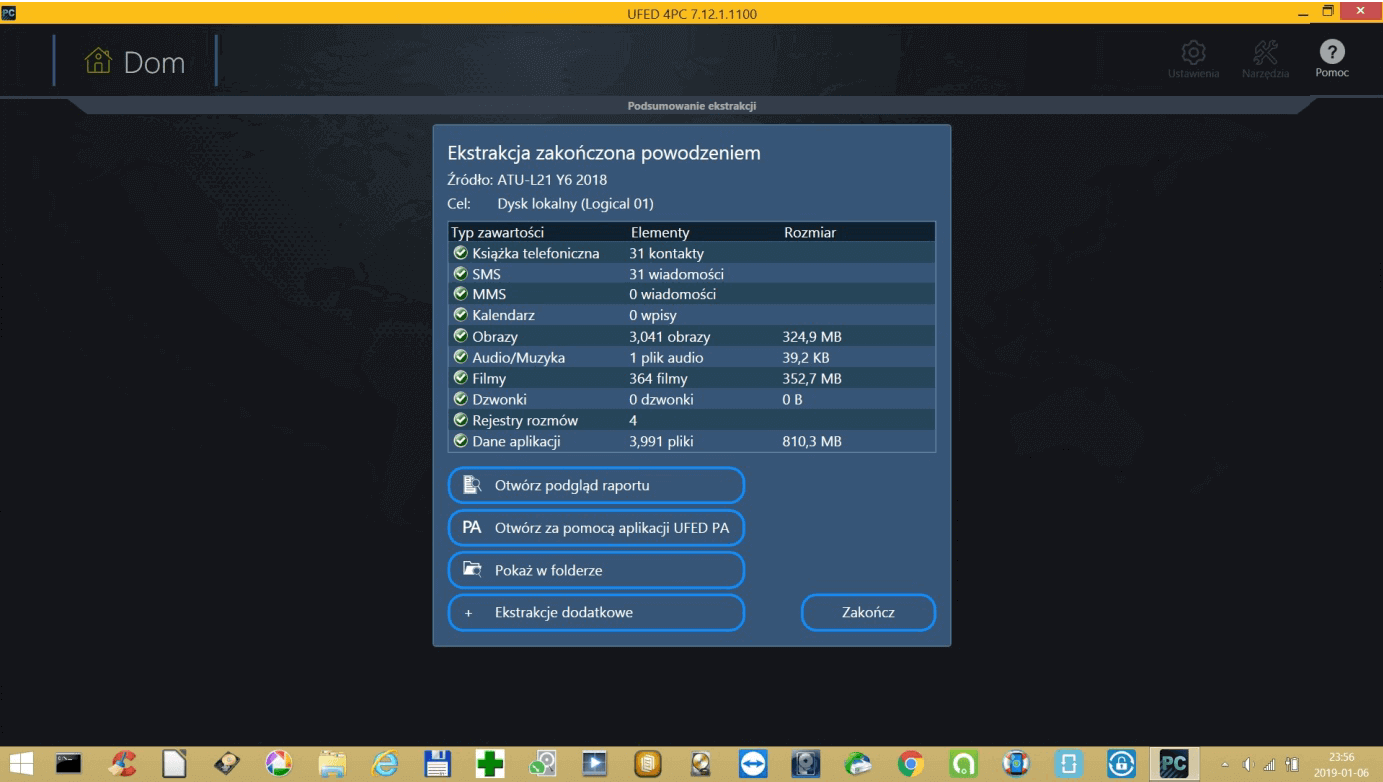

O firmie Cellebrite i produkcie UFED pisaliśmy już wcześniej na AVLab. Zawsze były ku temu poważne powody, jak chociażby wydanie nowej wersji specjalistycznego narzędzia UFED do wydobywania danych z najnowszego iPhone, albo przygotowanie poradnika pokazującego zasadę działania UFED, czyli jak wydobywa się dane z komunikatorów za pomocą tej maszyny.

Firma Cellebrite twierdzi, że może obejść zabezpieczenia dowolnego urządzenia z iOS od wersji 7, a także smartfony z Androidem.

W tym celu wykorzystuje luki w komponentach systemowych. Te podatności mogą być znane badaczom bezpieczeństwa, ale w przypadku starszych urządzeń, w szczególności z Androidem, prawdopodobieństwo że aktualizacje nie będą zainstalowane na urządzeniu jest duże, ponieważ producenci tych smartfonów nie wspierają starszych wersji systemu operacyjnego Android. Nawet firma Apple, która ma nieporównywalnie bezpieczniejsze telefony, jeśli wziąć pod uwagę wyprodukowane urządzenia na przestrzeni wielu lat, nie jest w stanie skutecznie walczyć z urządzeniem UFED.

Warto zauważyć, że ICE złożyło zamówienie zaledwie dwa tygodnie po publicznym ogłoszeniu przez Cellebrite, że potrafi zhackować każdego iPhone (było to w lipcu 2019 roku). Sprzedawane urządzenie UFED na miejscu w USA zwiększa prawdopodobieństwo, że Cellebrite przestanie być dominującą firmą w obszarze działalności, którą prowadzi. Ich technologia rozłożona na czynniki pierwsze może wpaść w ręce represyjnych rządów albo przestępców.

Pocieszające jest to, że już niedługo zostanie wydany nowy Android 10 oraz iOS 13. Zaktualizowane systemy operacyjne chociaż na chwile będą chroniły właścicieli urządzeń przed wyodrębnieniem danych przez UFED. Ostatecznie jednak mamy do czynienia z w walką dobrych i złych aktorów. W tej walce uczestniczą producenci, którzy starają się zabezpieczyć swoje produkty, a także firmy takie jak Cellebrite, które stoją raczej po tej ciemnej stronie księżyca.

Czy ten artykuł był pomocny?

Oceniono: 0 razy