Raporty podsumowujące statystyki złośliwego oprogramowania w roku 2014 są pod względem nowych szczepów malware oraz ataków hakerskich rekordowe. Według firmy Check Point, jednego z największych światowych dostawców rozwiązań z dziedziny bezpieczeństwa, w 2010 i 2011 roku odnotowano 18 milionów ataków na urządzenia mobilne, PC i serwery. W 2012 liczba ta wzrosła do 34 milionów, a w 2014 przekroczyła 142 miliony. Podobnie jest ze szkodliwym oprogramowaniem. Zarówno Panda Security, Intel McAfee Labs jak i G DATA odnotowują kolejne rekordowe kwartały pod względem ilości nowego złośliwego oprogramowania. Dodatkowo, jeśli wziąć pod uwagę statystyki ogólnej liczby nowych wirusów skierowanych we wszystkie systemy operacyjne, to według opracowanego przez AV-TEST narzędzia Flare , którego zadaniem jest gromadzenie informacji o zagrożeniach, w roku 2013 liczba nowych próbek wynosiła około 82 milionów, podczas gdy w tym roku jest ich już prawie 85 milionów – a to dopiero początek drugiej połowy A.D 2015. Statystyki AV-TEST potwierdzają także, że liczba nowych odmian malware dla komputerów Apple znacząco zwiększyła się i tylko w tym roku wykryto i zidentyfikowano już przeszło 5000 nowych wirusów.

Ale czy zagrożenia na komputery z systemem Mac OS faktycznie istnieją? Jeśli tak, to czy są one aż tak groźne, jak chociażby te znane z systemu Windows trojany bankowe lub cryptolockery? Okazuje się, że tak, co potwierdza poniższa lista wirusów użyta do testu oraz tylko jeden exploit Rootpipe, który był jednym z najtrudniejszych wirusów do usunięcia w historii systemu Mac OS.

Jak twierdzi Bogdan Botezatu, Starszy Analityk Zagrożeń Elektronicznych Bitdefender:

„Zdarzały się już pojedyncze incydenty i pojawią się na pewno kolejne. Oprogramowanie OS X posiada z pewnych perspektyw więcej luk zabezpieczeń niż wszystkie systemy Windows razem wzięte. Apple reklamuje swoje produkty, jako wolne od wirusów. Zapewniają, że nie potrzebujemy antywirusa, ponieważ wiedzą, że ludzie nienawidzą oprogramowania antywirusowego.”

Przekonanie, że Mac jest systemem, dzięki któremu nie warto przejmować się złośliwym oprogramowaniem już z definicji może być błędnym podejściem.

Zagrożenia internetowe to nie tylko wirusy, ale także oszustwa, wyłudzenia, stalking, botnety, phishing, pharming, a jeśli weźmiemy pod uwagę osoby nieletnie, dochodzą do tego jeszcze treści ograniczone wiekowo.

Bitdefender Antivirus for Mac

Użytkownicy komputerów Mac nie są rozpieszczani przez producentów oprogramowania antywirusowego w taki sposób, jak chociażby klienci Windows. Po pierwsze, programy antywirusowe dla komputerów Apple są mniej rozbudowane, okrojone z dodatkowych funkcji oraz posiadają inną architekturę budowy ze względu na różnice systemów operacyjnych. Wszystko to sprawia, że pomimo, iż korzystają z tej samej bazy zagrożeń internetowych, końcowa ochrona, na którą wpływ mają poszczególne dodatkowe składniki może się różnić w zależności od systemu operacyjnego.

Z pozoru, Bitdefender Antivirus for Mac nie oferuje zbyt wiele. To tak samo jak konkurencyjne produkty innych Vendorów, w których ze świecą szukać modułów do optymalizacji systemu, antyspamu, kontroli rodzicielskiej, czy chociażby firewalla. Funkcje antywirusa często można wyliczyć na palcach jednej ręki – tak jest i w przypadku Bitdefendera, ale to czego nie widać nie oznacza, że nie istnieje.

Bitdefender Antivirus for Mac oferuje swoim użytkownikom świetną ochronę antywirusową w czasie rzeczywistym. Program korzysta z ogromnej bazy zagrożeń producenta, dzięki czemu chroni nie tylko przed zagrożeniami przeznaczonymi dla systemu Mac OS, ale także przed phishingiem i szkodliwymi adresami URL, które skutecznie blokowane są przez moduł Web protection (znany powszechnie jako Bitdefender TrafficLight), który dodatkowo posiada:

- Filtr antyphishingowy do ochrony przed witrynami z zawartością wyłudzającą informacje od użytkownika,

- Filtr malware do ochrony przed witrynami ze szkodliwą zawartością i zainfekowanymi plikami,

- Filtr usuwający z wyników wyszukiwania strony zdefiniowane przez Bitdefendera jako oszukańcze i niebezpieczne,

- Filtr wykrywający śledzące skrypty i ciasteczka na stronach internetowych.

Komputery Apple już od dawna nie są wolne i odporne na wirusy. Potwierdzają to ostatnie raporty i analizy niechcianych programów, które stopniem skomplikowania dorównują swoim odpowiednikom w systemie Windows. W komputerach Mac znaleźć już można różnej maści malware, od potencjalnie niepożądanych wtyczek do przeglądarek, po złośliwe i reklamowe aplikacje, aż po backdoory oraz trojany, które nie tylko potrafią zbierać i przesyłać do przestępcy wykradzione informacje, ale też analizować ruch przechodzący przez kartę sieciową, pakiety sieciowe przesyłane przez aplikacje i zdalnie wykonywać inne złośliwe polecenia.

Test Bitdefender Antivirus for Mac

Aby przetestować Bitdefender Antivirus for Mac przygotowano obraz systemu OS X Yosemite 10.10. Rozwiązanie antywirusowe zainstalowano na ustawieniach domyślnych oraz skompletowano najgroźniejsze wirusy dla systemu Mac OS X w ciągu ostatnich kilkunastu miesięcy:

1. CoinThief

Trojan wykryty na początku ubiegłego roku w platformie MacUpdate.com (356 pobrań), rozprzestrzeniany był także za pośrednictwem witryny GitHub i download.com (57 pobrań) w aplikacjach Bitcoin Ticker TTM i Litecoin Ticker.

CoinThier został napisany w celu kradzieży danych uwierzytelniających i kluczy portfela krypto waluty Bitcoin. Jego niektóre warianty instalowały rozszerzenie w przeglądarce Safari i Chrome, służyły jako sniffer do podsłuchiwania ruchu i zapisywania wprowadzanych loginów na bitcoinowych giełdach Mt.Gox, BTC-e i blockchain.info. Serwer C2, z którym łączył się trojan znajdował się pod adresem www[.]media02-cloudfront[.]com / IP 217[.]78[.]5[.]17

SHA256: 7f32fdcaefee42f93590f9490ab735ac9dfeb22a951ff06d721145baf563d53b

2. iWorm

Backdoor iWorm odkryty pod koniec września 2014 roku zdążył zainfekować 18519 unikatowych adresów IP. Na zainfekowanym komputerze otwierał jeden z efemerycznych portów i czekał na połączenie przychodzące z serwera C2 z dalszymi zdalnymi instrukcjami. iWorm do pozyskiwania listy adresów serwerów C2 używał serwisu reddit.com, w którym przestępcy w komentarzach umieszczali zaszyfrowane adresy IP serwerów.

SHA256: 9812152828862aa4b906049e83017fa02dea27e76b2543a7121ac259cafea722

SHA256: ee947ac9547de141285f62b740355bacf0f4cde4a060bc051c2294f781f195f0

3. Janicab

Trojan odkryty w 2013 roku wykorzystywał sztuczkę Right-to-left Override (RLO) do ukrywania swojego prawdziwego rozszerzenia. Malware zapisywał zrzuty ekranu i audio przy użyciu oprogramowania o nazwie Soc, następnie zdobyte dane wysyłał do serwerów C2, których adresy wydobywał z witryn hxxp://www.youtube.com/watch?v=DZZ3tTTBiTs, hxxp://www.youtube.com/watch?v=ky4M9kxUM7Y, hxxp://hjdullink.nl/images/re.php. Szkodnik ten zainfekował co najmniej kilkaset komputerów Macintosh.

SHA256: 962b879e9c5c821a0f6ca1c1a0f66912bd7e03b99da177b3c3a85de140140f02

4. Kitmos

Trojan z roku 2013, szpiegował użytkowników i robił zrzuty ekranów. Zdobyte informacje wysyłał spakowane w archiwum ZIP do serwerów zlokalizowanych w Holandii i Francji.

SHA256: 8f4f937f78749c2c9e93d8c9b2b8eb1534e065ff9995c196da96d480a1d61418

5. LaoShu

Malware rozprzestrzeniane za pośrednictwem poczty elektronicznej na tzw. „kuriera” – znanej metody z kampanii spamu wymierzonej w potencjalnych klientów przewoźników DHL oraz Poczty Polskiej. Autorzy trojana RAT (Remote Access Trojan) zainteresowani byli kradzieżą plików DOC, DOCX, XLS, XLSX, PPT i PPTX. Trojan potrafił także pobierać pliki z sieci oraz zdalnie wykonywać na zainfekowanym komputerze wydawane przez przestępców polecenia.

SHA256: 34561763c4c43a8811d7eb404f5dee72a17d2fff3e20f458fc6a9247043ecbb6

6. Wirelurker

Backdoor wykryty pod koniec 2014 roku w chińskim markecie dla Maków Maiyadi App Store. Atakował zarówno system Macintosh jak i iOS sparowanych kablem USB urządzeń. Malware w momencie podłączenia mobilnego urządzenia do zainfekowanego komputera instalowało na telefonie szkodliwą aplikację (wyszukiwane były aplikacje eBay, PayPal, edytor obrazów oraz zastępowano je szkodliwymi programami), która wykorzystywała certyfikat firmy Apple. Zadanie instalacji aplikacji przebiega pomyślnie, ponieważ wirus korzystał z funkcji „zasoby dla przedsiębiorstw”, która pozwala ominąć restrykcje związane ze sklepem AppStore. Wersja Wirelukera istnieje także dla systemów Windows.

SHA256: 5d4f4fb2a663f1f79fb96edcd832374304af877938747b5844daacf4beba2427

7. XSLCmd

Kolejny backdoor przeniesiony z Windows do Macintosh. Wykorzystywany był w zakrojonych na szeroką skalę ukierunkowanych atakach APT przez grupę cyberprzestępczą IceFog, która do infekowania komputerówwykorzystywała zestaw trojanów „Icefog” (inna naawa „Fucobha”), które atakowały zarówno systemy Microsoft Windows, jak i Apple OS X.

Malware dla Mac OS nieznacznie różni się od swojego młodszego brata dla Windows. Oprócz funkcji szpiegowskich posiada także cechy keyloggera – zbiera informacje o naciskanych klawiszach oraz robi zrzuty ekranów.

SHA256: 1db30d5b2bb24bcc4b68d647c6a2e96d984a13a28cc5f17596b3bfe316cca342

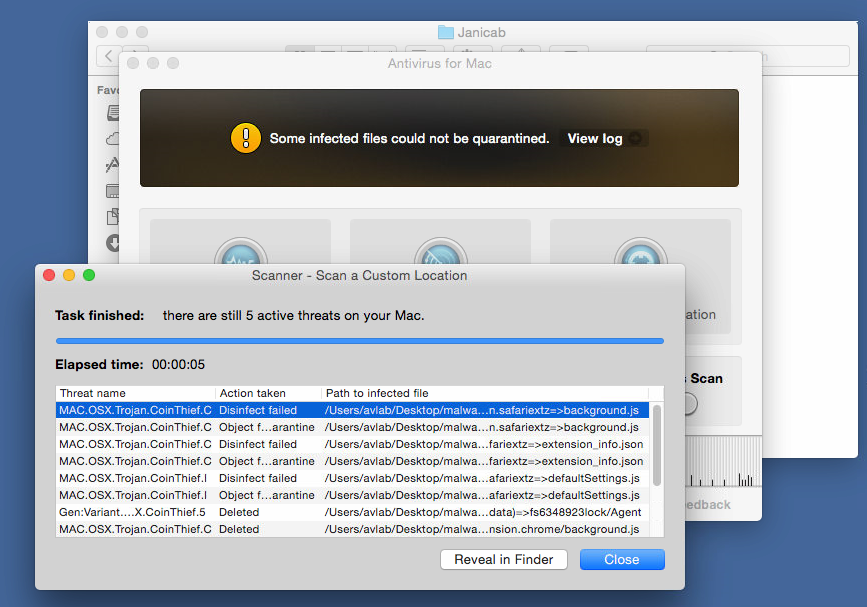

Ochrona w czasie rzeczywistym

Aby sprawdzić ochronę w czasie rzeczywistym rozwiązania Bitdefender Antivirus for Mac, powyższe próbki szkodliwego oprogramowania przeniesiono do serwera www, po czym otwierano adresy URL w przeglądarce Safari. Bitdefender Antivirus for Mac zablokował 6 z 7 zagrożeń jeszcze na poziomie protokołu HTTP. Jedna próbka malware po zapisaniu na dysk komputera została wykryta skanowaniem dostępowym.

Te same próbki zostały także sprawdzone skanowaniem na żądanie. Wszystkie zostały zidentyfikowane i przeniesione do kwarantanny/usunięte/zablokowane.

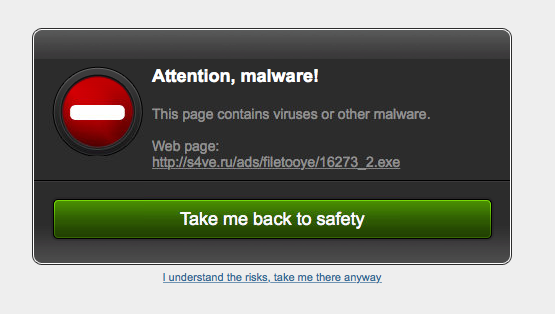

Program poddano też badaniu na wykrywalność zagrożeń niekoniecznie przeznaczonych dla systemu Mac OS X. Do testu skompletowano 40 szkodliwych adresów URL i wszystkie z nich zostały zablokowane już w przeglądarce Safari. Jeszcze żaden testowany przez nas program antywirusowy nie zablokował wszystkich zagrożeń już w samej przeglądarce.

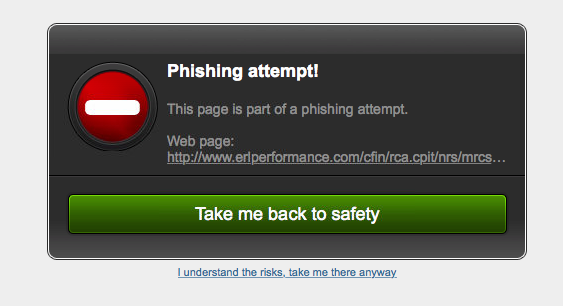

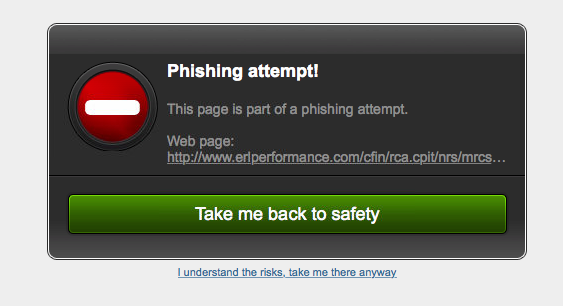

Ochrona przed phishingiem

Do testu wykorzystano 20 stron wyłudzających dane dostępowe. Te sfałszowane witryny nie były starsze niż 24 godziny, więc baza szkodliwych stron www programu antywirusowego musi być naprawdę wielka i bardzo często aktualizowana. Bitdefender Antivirus for Mac zablokował wszystkie adresy phishingowe.

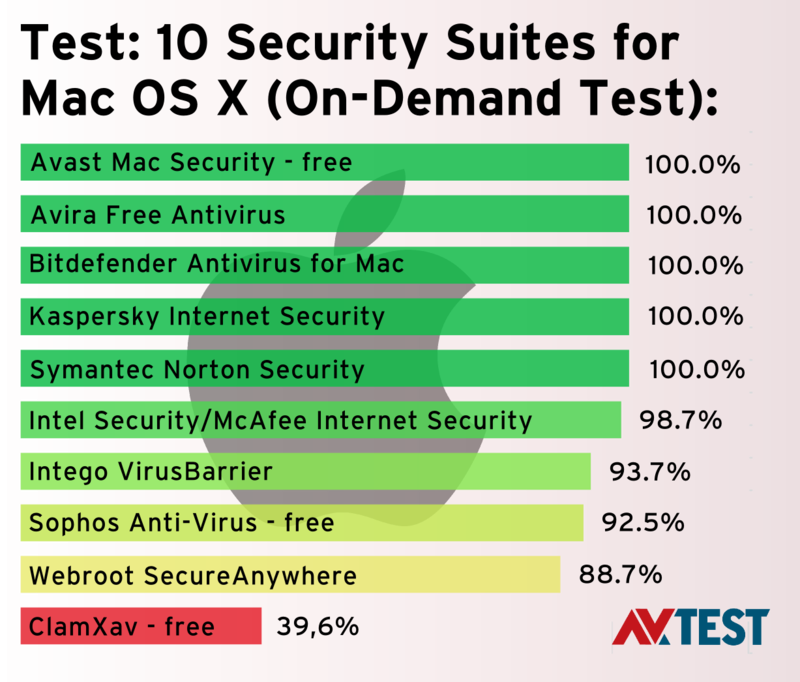

Osoby zainteresowane testami Bitdefender Antivirus for Mac odsyłamy jeszcze do ostatniego badania AV-TEST, gdzie niemiecki lab przetestował 10 produktów antywirusowych: Avast, Avira, Bitdefender, ClamXav, Intego, Kaspersky, Intel Security (McAfee), Symantec, Sophos i Webroot w systemie Mac OS X.

Niestety, AV-TEST nie pokusił się o bardziej złożoną metodologię – pomimo grona ekspertów oraz rozbudowanej infrastruktury testerzy nie sprawdzili ochrony w czasie rzeczywistym, a jedynie wykrywalność, na której końcowy wynikma liczba sygnatur w bazie danych zagrożeń producenta.

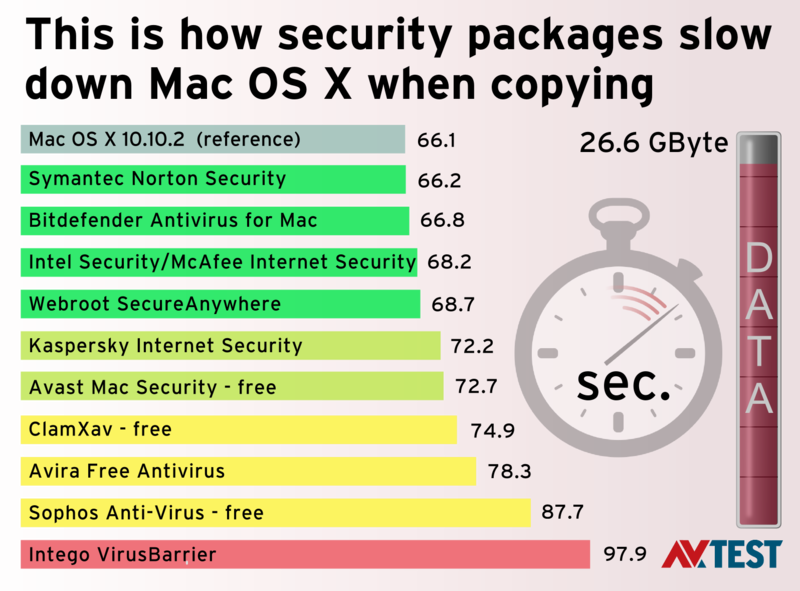

Badanie przedstawia także wyniki z testu szybkości kopiowania 26,6GB danych oraz wpływu na spowolnienie tej operacji przez zainstalowane oprogramowanie antywirusowe. Różnice w przypadku pierwszych czterech dostawców są bardzo niewielkie.

Bitdefender, oprócz produktu cechującego się bardzo dobrą ochroną oraz wydajnością przygotował jakiś czas temu dla użytkowników Mac jeszcze jedną aplikację – Bitdefender Adware Removal Tool for Mac. To darmowe narzędzie służy do usuwania adware, PUA, PUP, toolbarów, wtyczek i innych reklamowych komponentów z systemów Mac OS X. Program wystarczy uruchomić, zaakceptować warunki użytkownika, a resztą zajmie się już Bitdefender Adware Removal Tool.

Bitdefender Antivirus for Mac w sklepie polskiego dystrybutora dostępny jest już za niecałe 90 zł brutto dla ochrony jednego komputera lub za ~115 zł brutto dla trzech stanowisk.

Czy ten artykuł był pomocny?

Oceniono: 0 razy