Niedawno opublikowaliśmy listę polecanych darmowych antywirusów. Z pewnymi wyjątkami wszystkie rekomendowane bezpłatne antywirusy są uboższymi wersjami swoich komercyjnych odpowiedników. Naturalnie, że nie zapewniają tak dobrej ochrony jak rozwiązania wyspecjalizowane. W tym podsumowaniu opracowaliśmy listę rekomendowanych pakietów bezpieczeństwa, które powinny być uważnie rozpatrywane przez każdego internautę. Producenci rozwiązań z poniższej listy płatnych antywirusów na rok 2019 musieli sobie zapracować na dobrą opinię i graficzną rekomendację AVLab. Rozwiązania z oceną co najmniej dobrą polecamy każdemu użytkownikowi. Różnice pomiędzy poszczególnymi antywirusami są czasami bardzo subtelne, a czasami tak duże, że wybór może być naprawdę trudny. Niezależnie od decyzji, aby poznać wszystkie funkcjonalności każdego programu, należy zapoznać się przynajmniej z wersją 30-dniową (trial).

Przy wyborze najlepszego wyspecjalizowanego rozwiązania ochronnego na rok 2019 zalecamy chłodną kalkulację. W razie jakichkolwiek pytań bądź wątpliwości zachęcamy do podjęcia merytorycznej dyskusji w sekcji z komentarzami.

Polecane płatne antywirusy 2019 dla mikro firm i dla domu (SOHO)

Aby oprogramowanie znalazło się na liście, musiało spełnić przynajmniej jeden warunek:

- Posiadać licencję do użytku komercyjnego i/lub na rynek detaliczny.

- Nie braliśmy pod uwagę oprogramowania komercyjnego z tymczasowej promocji za „0 PLN”.

- Charakteryzować się co najmniej dobrą ochroną na bazie naszych testów oraz testów zewnętrznych.

Poniższe minirecenzje, ogólne zalecenia i końcowa ocena zostały opracowane nie tylko na podstawie osiągniętych wyników w różnych kategoriach testów. Przy opiniach kierowaliśmy się wieloletnią praktyką w testowaniu i recenzowaniu. Poniższe opisy są podparte doświadczeniem w branży, w której się specjalizujemy. W komentarzach prosimy o merytoryczną krytykę, jeżeli popełniliśmy gdzieś błąd.

Oto lista polecanych przez AVLab pakietów bezpieczeństwa:

- Arcabit Internet Security

- Avast Premier

- Avira Antivirus Pro

- Bitdefender Total Security

- Check Point ZoneAlarm Extreme Security

- Comodo Internet Security

- Emsisoft Anti-Malware Home

- Eset Internet Security

- F-Secure Total

- G Data Total Security

- Kaspersky Total Security

- mks_vir internet security

- Quick Heal Total Security

- SecureAPlus Premium

- Sophos HOME Premium

- SpyShelter Firewall

- Symantec Norton Security

- VoodooShield Pro

- Webroot SecureAnywhere Internet Security Plus

Oto najlepsze i polecane przez redakcję AVLab płatne programy antywirusowe na rok 2019 (w kolejności alfabetycznej).

ARCABIT Internet Security

- Kraj pochodzenia: Polska

- Wykorzystywane technologie: własne oraz Bitdefender

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows i Android (Arcabit Home Security)

- Strona producenta: https://arcabit.pl

- Więcej informacji o Arcabit: https://avlab.pl/producent/arcabit

Arcabit Home Security to kodowa nazwa tego samego pakietu co Arcabit Internet Security, dostępna w wariancie dla 3 lub 5 urządzeń dodatkowo obejmująca ochronę systemu Android. Oprogramowanie Arcabit jeszcze w 2013 roku było produktem zdecydowanie niszowym. Od tego czasu producent zrobił coś nieprawdopodobnego. Całkowicie przebudował kod programu, uzyskując znacznie lepszą wydajność. Wiedzę know-how potrzebną do skutecznej ochrony przed zagrożeniami zaczął dostarczać doświadczony zespół, któremu w ciągu kilku lat udało się wyjść z cienia z tym pakietem bezpieczeństwa. Bardzo dobrym pakietem. Uważamy, że obecnie Arcabit odgrywa pierwszoplanową rolę w teatrze firm antywirusowych.

Oprogramowanie Arcabit doceniamy za bezbłędną i 100-procentową ochronę przed złośliwymi skryptami. Domyślnie pakiet nie dopuszcza do uruchomienia niebezpiecznych poleceń w interpreterach Windows, dlatego w wielu naszych testach osiąga maksymalne rezultaty. Można powiedzieć, że współczesne techniki infekowania systemów są nieskuteczne wobec produktów Arcabit. Mówiąc wprost — osoby nietechniczne są doskonale chronione przed złośliwymi załącznikami, w tym makrowirusami, a także pozostałymi próbkami złośliwego oprogramowania. Producent słusznie założył sobie pewien margines błędu na wypadek, gdyby jednak doszło do zaszyfrowania plików (jak działa moduł SafeStorage, można zobaczyć na tym wideo: https://www.youtube.com/watch?v=f0MD7CE13V8).

Bez wątpienia mocną stroną Arcabit jest ochrona przeglądarki i poczty. Własne mechanizmy producenta są wspierane przez silnik i sygnatury firmy Bitdefender wykrywające znane szkodliwe oprogramowanie. Największą siłą Arcabit są algorytmy blokujące makrowirusy i downloadery JavaScript. Poza tym SafeStorage umożliwia przywrócenie plików po zaszyfrowaniu (nawet w zasobach sieciowych.) Bezpieczna przeglądarka do wykonywania operacji bankowych z unikalnymi technikami obrony przed malware to moduł, z którego nie należy rezygnować. Wszystkie te zalety sprawiają, że rozwiązanie Arcabit oceniamy bardzo wysoko.

Zalecenia

Ustawienia antywirusa są odpowiednie. Nie mamy żadnych zastrzeżeń do domyślnych rekomendacji. Bardziej technicznym użytkownikom zalecamy włączenie trybu interaktywnego w zaporze sieciowej oraz skanowania zasobów sieciowych dla modułu SafeStorage.

Ocena

![]()

Pakiety bezpieczeństwa od firmy Arcabit polecamy wszystkim, którzy chcą wspierać lokalnych producentów i doceniają wysoką skuteczność ochrony za niewygórowaną cenę.

AVAST Premier

- Kraj pochodzenia: Czechy

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://avast.com

- Więcej informacji o Avast: https://avlab.pl/producent/avast

To prawda, że darmowy Avast jest najczęściej wybieranym zabezpieczeniem komputerów w Polsce (często nieświadomie). Płatne programy tej firmy to zupełnie inna liga i biorąc pod uwagę ich cenę, nie są tak popularne. W najnowszej wersji dodano wsparcie dla sprzętowej wirtualizacji, czyli ochronę przed malware wyskakującym z piaskownicy. Mamy też ochronę przed ransomware, która działa dla plików w domyślnie wybranych folderach w profilu konta użytkownika Windows. Najbardziej podoba nam się dołączone środowisko testowe, które jest dostępne z menu kontekstowego. W piaskownicy możemy prawym przyciskiem myszy uruchomić dowolny program i bez obawy o bezpieczeństwo sprawdzać podejrzane załączniki lub pobrane pliki. Drugą ciekawą funkcją jest firewall. Tutaj w graficzny sposób zostały przedstawione połączenia dla aplikacji. Są one posortowane według producenta (np. Microsoft, Google, Oracle). Ta ciekawa wizualizacja połączeń umożliwia regulowanie poziomów transmisji ruchu w obie strony za pomocą graficznych suwaków.

Zalecenia

Domyślna konfiguracja Avast Premier, choć jest dobra, to nie jest najlepsza. Rekomendujemy włączenie „Trybu utwardzania ochrony systemu”. Nawet sam producent pisze, że jest to opcja dla niedoświadczonych użytkowników, więc dlaczego nie została włączona? Tryb utwardzonej ochrony uruchamia nieznany plik w wirtualnym środowisku, analizując podejrzane zmiany. Tryb ten jest bezpieczną i proaktywną metodą blokowania nowego szkodliwego oprogramowania i zagrożeń 0-day, które mogą oszukiwać technologie antywirusowe. Dodatkowo w ustawieniach ochrony należy aktywować automatyczną naprawę dla programów potencjalnie niepożądanych.

Ocena

![]()

Oprogramowanie Avast, ale z włączonym trybem „Utwardzania ochrony systemu” i ochroną przed PUP rekomendujemy użytkownikom, którzy oczekują od antywirusa skutecznego reagowania na pojawiające się zagrożenia. Dzięki sieci ponad 400 milionów urządzeń producent może to zagwarantować. Podobnie jak inni dostawcy z tego regionu, użytkownicy Avast są priorytetowo chronieni przed zagrożeniami pojawiającymi się w Europie.

AVIRA Antivirus Pro

- Kraj pochodzenia: Niemcy

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://avira.com

- Więcej informacji o Avira: https://avlab.pl/producent/avira

Oprogramowanie Avira zawsze utrzymywało dobry poziom ochrony. W naszych testach dobrze radziło sobie z atakami drive-by download. Jest to jeden z tych sposobów infekowania komputerów, który jest niewidoczny dla użytkownika. Bez kompleksowej ochrony nie jest możliwa obrona przed takimi wyrafinowanymi atakami. W innym teście badającym obszary zabezpieczeń przed ransomware, koparkami kryptowalut i nowymi zagrożeniami związanymi z funkcją WSL w Windows 10, oprogramowanie Avira ponownie otrzymało najlepszy wynik.

Pakiet bezpieczeństwa Avira Antivirus Pro ma znaczącą przewagę nad wersją darmową, bardzo popularną i lubianą przez internautów. Płatne oprogramowanie ma wyższy priorytet dostępu do chmury Avira Protection Cloud, gdzie analizowane są podejrzane próbki przesyłane z zainfekowanych komputerów. W ostatnich miesiącach szczególnie uciążliwe są zagrożenia zaliczane do kategorii cryptojacking. Warto tu odnotować, że rozszerzenie Avira Browser Safety dla przeglądarek chroni nie tylko przed złośliwymi adresami IP i domenami, które rozprzestrzeniają szkodliwe oprogramowanie. Moduł potrafi wykrywać i blokować skrypty śledzące, reklamy oraz skrypty kopiące kryptowalutę. W przypadku blokowania reklam mamy do czynienia z listą dostarczoną przez AdGuard. Avira Browser Safety dla Chrome, Firefox i Opera znacząco ułatwia nietechnicznym użytkownikom obcowanie z komputerem. Producent podaje, że w pierwszych 3 miesiącach w 2017 roku produkty firmy Avira wykryły 1.4 miliarda zagrożeń. I to też paradoksalnie dobra wiadomość. W naszych testach dotyczących zabezpieczeń przed szkodliwym oprogramowaniem moduł dostarczający ochronę na poziomie przeglądarki zatrzymał prawie wszystkie zagrożenia. Kolejno przed atakiem zabezpieczają pozostałe technologie działające w czasie rzeczywistym. Jest to moduł anty-ransomware, ochrona poczty, firewall i skanowanie nieznanych zagrożeń w chmurze.

W ostatnim czasie producent wkroczył na rynek zabezpieczenia urządzeń Internetu Rzeczy oraz domowych urządzeń. Zaprezentowano router Avira SafeThings.

Zalecenia

Producent pozytywnie przychylił się do naszych rekomendacji i domyślnie aktywował ochronę przed makrowirusami oraz skanowanie dysków w lokalizacji sieciowej. Warto też wzmocnić heurystykę przestawiając ustawienie technologii AHeAD (Advanced Heuristic Analysis and Detection) na poziom agresywny.

Ocena

![]()

Oprogramowanie Avira rekomendujemy użytkownikom, którzy doceniają niemiecką solidność, wielomilionową społeczność oraz firmę z tradycjami i doświadczeniem.

BITDEFENDER Total Security

- Kraj pochodzenia: Rumunia

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://bitdefender.pl

- Więcej informacji o Bitdefender: https://avlab.pl/producent/bitdefender

Bitdefender jest jednym z liderów w branży bezpieczeństwa. To niezaprzeczalny fakt, który został potwierdzony rankingami, ocenami, komentarzami, testami oraz popularnością interfejsu programistycznego SDK. Oprogramowanie tej firmy trudno jest oceniać wyłącznie z perspektywy poprzedniej serii. Ekspansja korporacji na rynki europejskie została zapoczątkowana 10 lat temu. To właśnie mniej więcej od tego roku antywirusy Bitdefender zaczęły systematycznie zajmować wysokie miejsca w rankingach bezpieczeństwa. I do dzisiaj inżynierowie nie zwalniają tempa — dotrzymują kroku najlepszym, a niekiedy wyznaczają nowe trendy. Klienci końcowi, którzy korzystają z produktów dostawcy z Rumunii, nie mogą mieć powodów do narzekań.

Zostawmy na boku takie banały jak „ochrona przed ransomware”. Siłą tego pakietu jest ponad 500-milionowa społeczność, najliczniejsza ze wszystkich producentów na świecie. Złośliwi określają tak liczną społeczność jako botnet, ale bez anonimowych danych o zagrożeniach z milionów komputerów nie byłoby możliwe chronienie użytkowników przed zagrożeniami 0-day w czasie nieprzekraczającym kilku sekund. Oznacza to, że jeśli na drugim końcu świata Bitdefender wykryje zagrożenie, to natychmiast wszyscy jego klienci będą chronieni przed atakiem.

Bitdefender znany jest z dostarczania swoich technologii do innych produktów. Nie bez powodu jest tak ceniony na całym świecie. Nietechniczny użytkownicy mogą zainstalować program i zapomnieć, że mają do czynienia z bardzo rozbudowanym pakietem. Znajdą tu np. skaner podatności automatycznie aktualizujący luki w systemie i oprogramowaniu. Łączenie się z bankiem albo kontem PayPal musi być bezpieczne, więc w pakiecie dostępna jest przeglądarka Bitdefender Safepay, która zabezpiecza w czasie rzeczywistym przed oszustwami, phishingiem, wirusami i szkodliwym oprogramowaniem, w tym przed wirusami przechwytującymi naciskane klawisze na klawiaturze oraz wirusami, które mogą zapisywać zrzuty ekranu i wysyłać je na serwer przestępcy. Doradca Wi-Fi to kolejny dodatek wliczony w cenę — Bitdefender sprawdza, czy sieć bezprzewodowa, do której podłączony jest np. laptop, smartfon, automatyczny odkurzacz i kamera IP została zabezpieczona silnymi szyframi kryptograficznymi. Szyfrowanie plików zabezpiecza dane przed dostaniem się w nieodpowiednie ręce. Utworzony kontener można w każdej chwili zablokować. Przy każdym uruchomieniu komputera użytkownik będzie proszony o podanie hasła do kontenera (ze względów bezpieczeństwa). Silne hasło do zasobnika z plikami można wygenerować w menadżerze haseł i tam bezpiecznie przechowywać.

Ulepszenia w wersji 2019 w zakresie zapobiegania atakom sieciowym i technologia filtrowania stron internetowych gwarantują, że bardzo trudno trafić na szkodliwą stronę internetową. Dodatkowe zabezpieczenia w postaci dogłębnego skanowania całego ruchu sprawiają, że nie jest łatwo obejść zabezpieczenia antywirusa Bitdefender.

Bitdefender Total Security to tak rozbudowany pakiet, że trudno wymienić jego wszystkie zalety w krótkim opisie. Pełną recenzję przygotowaliśmy pod tym linkiem.

Zalecenia

Bitdefender Total Security jest skonfigurowany w sposób optymalny. Nie mamy żadnych dodatkowych zaleceń.

Ocena

![]()

Oprogramowanie firmy Bitdefender polecamy wszystkim użytkownikom. Produkt może działać całkowicie automatycznie bez zadawania pytań. Czyli sprawdzi się wszędzie tam, gdzie komputer traktuje się jako narzędzie do pracy, które nie powinno przeszkadzać.

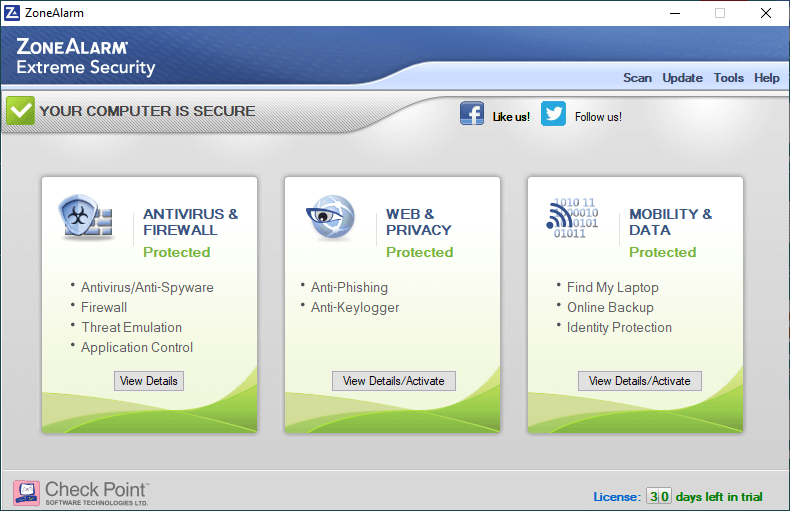

CHECK POINT ZoneAlarm Extreme Security

- Kraj pochodzenia: Izrael

- Wykorzystywane technologie: własne i Kaspersky Lab

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://zonealarm.com

- Więcej o producencie Check Point: https://avlab.pl/producent/check-point

Oprogramowanie antywirusowe ZoneAlarm Extreme Security jest odpowiedzią firmy Check Point specjalizującej się w dostarczaniu zabezpieczeń sieciowych na ochronę użytkowników indywidualnych i domorosłych administratorów, którzy chcieliby chronić swoją prywatność i powierzyć bezpieczeństwo systemów producentowi z wieloletnim stażem. Check Point znany jest z rozwiązań, których wysoka jakość jest potwierdzona stałymi obecnościami w kwadracie Gartnera oraz bardzo dobrymi wynikami w testach NSS Labs. Rozwiązania Check Point zabezpieczają 100 tysięcy firm oraz 90 milionów użytkowników na całym świecie.

ZoneAlarm Anti-Ransomware wykorzystuje doświadczenie firmy Check Point. W tym produkcie dostępna jest technologia Threat Emulation. Check Point ZoneAlarm Extreme Security czerpie z doświadczenia pracowników Check Point, którzy dostarczają usługi dla dużego biznesu. Niedawno przetestowaliśmy technologię Threat Emulation pod postacią rozszerzenia dla przeglądarek. Produkt tej firmy jako jedyny zatrzymał wszystkie próbki złośliwego oprogramowania. Pełny zestaw technologii Threat Emulation dostępny jest w zaawansowanych zaporach sieciowych lub jako usługa SaaS dostępna pod nazwą Check Point Sandblast.

ZoneAlarm Extreme Security charakteryzuje się doskonałą protekcją przed ransomware. Autorzy szkodliwego oprogramowania mogą tworzyć takie próbki, które z łatwością omijają tradycyjne produkty sygnaturowe. Detekcja zagrożeń na podstawie definicji wirusów to stara technika wykrywania znanych ataków. Obecnie służy bardziej do wspierania niż do stanowienia rdzenia ochrony. Z kolei emulacja zagrożeń zabezpiecza przed nowymi szkodliwymi programami szyfrującymi. Taką właśnie technologię wykorzystuje Check Point ZoneAlarm Extreme Security.

Produkt ZoneAlarm charakteryzują jeszcze dwie rzeczy. To autorski firewall, który zabezpiecza m.in. przed modyfikacją plik HOSTS. Chroni przed internetowymi atakami, a także pozwala na konfigurację restrykcji dla kierunków dostępu aplikacji do sieci. Jego skuteczność jest potwierdzona dwoma testami przeprowadzonymi przez AVLab, gdzie komercyjne oprogramowanie ZoneAlarm otrzymało wyróżnienie. Drugim znakiem szczególnym jest ochrona w przeglądarce dzięki bazie zagrożeń pochodzącej z systemu ThreatCloud. Jest to ogromna zorganizowana sieć do walki z cyberprzestępczością, która dostarcza dane o zagrożeniach i trendy ataków na podstawie globalnej sieci czujników zagrożeń. Baza danych ThreatCloud codziennie identyfikuje miliony złośliwych programów. Zawiera ponad 250 milionów adresów analizowanych pod kątem wykrywania botów, ponad 11 milionów sygnatur złośliwego oprogramowania i ponad 5,5 miliona zainfekowanych stron internetowych.

Zalecenia

W obszarach miejskich o gęstym rozmieszczeniu sieci bezprzewodowych zalecamy włączenie ochrony przed atakami zatruwającymi tablice ARP w ustawieniach modułu zapory sieciowej.

Ocena

![]()

Oprogramowanie rekomendujemy użytkownikom, którzy chcą mieć wysoki poziom ochrony. ZoneAlarm Extreme Security zdobywa najlepsze wynik w testach przeprowadzanych przez AVLab.

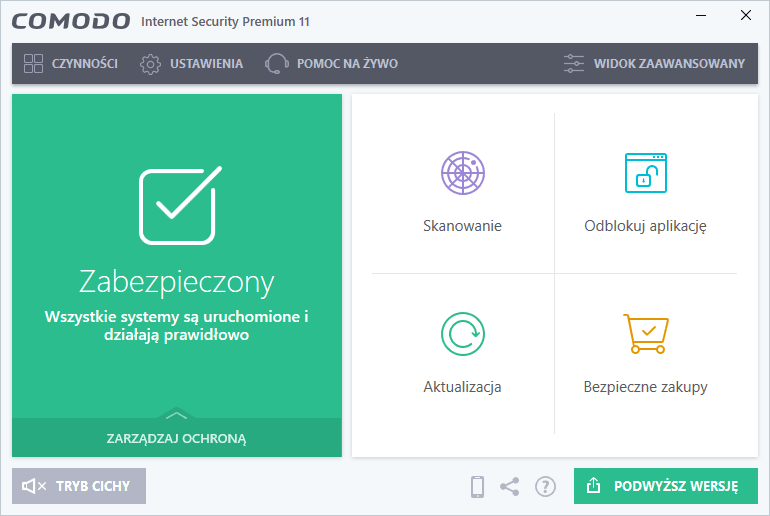

COMODO Internet Security

- Kraj pochodzenia: USA

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Linux, iOS, Android

- Strona producenta: https://www.comodo.com

- Więcej informacji o Comodo: https://avlab.pl/producent/comodo

Comodo Internet Security to potężne narzędzie do ochrony systemu przed malware 0-day i atakami hakerów. Comodo Internet Security jako pełnoprawny pakiet zabezpieczający często przewyższa efektywnością i funkcjonalnością komercyjne produkty innych firm. Trzeba mocno zaakcentować (chociaż są to archiwalne informacje), że kilka lat temu agencja CIA poddała testom większość znanych aplikacji antywirusowych, lecz tylko jedna szczególnie zaszła za skórę hakerom zatrudnionym przez amerykańskie biuro. Chodzi o pakiet firmy Comodo, który zyskał określenie „trudnego do złamania” antywirusa.

Comodo Internet Security występuje też w wersji płatnej jako Comodo Internet Security Pro i Comodo Internet Security Complete. Oprócz zaawansowanego silnika antywirusowego z zaimplementowaną technologią automatycznego wykrywania i klasyfikowania zagrożeń, znajdziemy tu znacznie więcej funkcjonalności. Do tych najbardziej znaczących zaliczamy automatyczną piaskownicę uruchamiającą podejrzane pliki, których silnik antywirusowy i skanowanie w chmurze nie zdołały na czas zidentyfikować jako zaufanych. Piaskownica (auto-sandbox) realizuje ochronę przed zagrożeniami 0-day, których silnik antywirusowy nie zdoła wykryć za pomocą sygnatur lub skanowania plików w chmurze.

Jak przystało na produkt z najwyższej półki, jest tu dostępny skaner stron internetowych. W ochronie przed nieznanymi zagrożeniami duże znaczenie ma źródło pochodzenia plików (Internet, dyski zewnętrzne, zasoby sieciowe, itp.), które są traktowane z podwyższonym ryzykiem potencjalnej infekcji. Modułem wspierającym jest analiza w chmurze (w oparciu o białe i czarne listy) oraz HIPS, który monitoruje aktywność systemu i aplikacji, dzięki czemu pozwala użytkownikowi upewnić się, czy potencjalnie niebezpieczny plik realizuje pewne czynności, które mogą być zarezerwowane dla szkodliwego oprogramowania. Z kolei domyślnie aktywny moduł Viruscope to behawioralny składnik do analizy i monitorowania procesów pod kątem wprowadzanych potencjalnych złośliwych zmian. Viruscope potrafi wycofywać wprowadzone szkodliwe modyfikacje ustawień systemowych.

Comodo Internet Security posiada moduł „bezpiecznych zakupów”. Ta funkcjonalność pozwala uruchomić wirtualne środowisko do przelewów internetowych lub do nieznanych programów czy faktur. Użytkownik mając do dyspozycji pełnoprawny system, który działa „obok” systemu Windows, może bez obaw o bezpieczeństwo uruchamiać np. podejrzane załączniki i sprawdzać ich szkodliwość. Bezpieczne Zakupy (ang. Secure Shopping) łączy w sobie ochronę przed keyloggerami, trojanami, robakami, screenloggerami, a także izoluje procesy, uniemożliwiając wstrzykiwanie złośliwego kodu do przeglądarki w środowisku wirtualnym, a także sprawdza poprawność i datę ważności certyfikatu SSL.

Według redakcji AVLab jednym z bardziej niedocenianych modułów jest firewall. Pod tym względem Comodo ma dużo do zaoferowania. Posiada wyspecjalizowany firewall do skanowania ruchu internetowego, który chroni przed atakami ARP spoofing. Techniczni użytkownicy na pewno docenią tworzenie bardzo szczegółowych reguł filtrowania pakietów. Graficzne przedstawienie procesów, które odwołują się do zasobów internetowych, stanowi dodatkową wartość.

Niewiele osób wie, że antywirus Comodo Internet Security może być zarządzany z konsoli w chmurze w rozwiązaniu Comodo ONE Home Edition. W skład chronionych systemów wchodzą Windows, Android oraz iOS. Dodatkowym atutem Comodo ONE Home Edition jest funkcja zdalnego usuwania zainstalowanych aplikacji i monitorowania stanu urządzeń, w tym wykorzystania pamięci RAM i przestrzeni dysku w czasie rzeczywistym. W przypadku kradzieży możliwe jest zdalnie lokalizowanie skradzionego urządzenia, wysłanie polecenia dźwiękowego alarmu, zablokowanie urządzenia lub wyczyszczenia danych.

Zalecenia

Producent przygotował trzy zestawy prekonfigurowanych ustawień: Internet Security, Proactive Security i Firewall Security. Domyślnym trybem jest Internet Security, ale najbardziej bezpiecznym jest Proactive Security, ponieważ zawiera m.in. włączony moduł HIPS i ma najmniej „otwartych furtek” dla szkodliwego oprogramowania.

Ocena

![]()

Comodo Internet Security rekomendujemy użytkownikom indywidualnym, a także mikro przedsiębiorcom, którzy za darmo otrzymują bardzo dobrą ochronę stacji roboczej. Wersja komercyjna Comodo Internet Security Pro zawiera darmowe wsparcie techniczne i 500 dolarów zwrotu w przypadku zainfekowania. Z kolei wersja Comodo Internet Security Complete to dodatkowo 50GB dysku w chmurze Comodo i 10GB transferu miesięcznie dla TrustConnect WiFi Security (Comodo VPN).

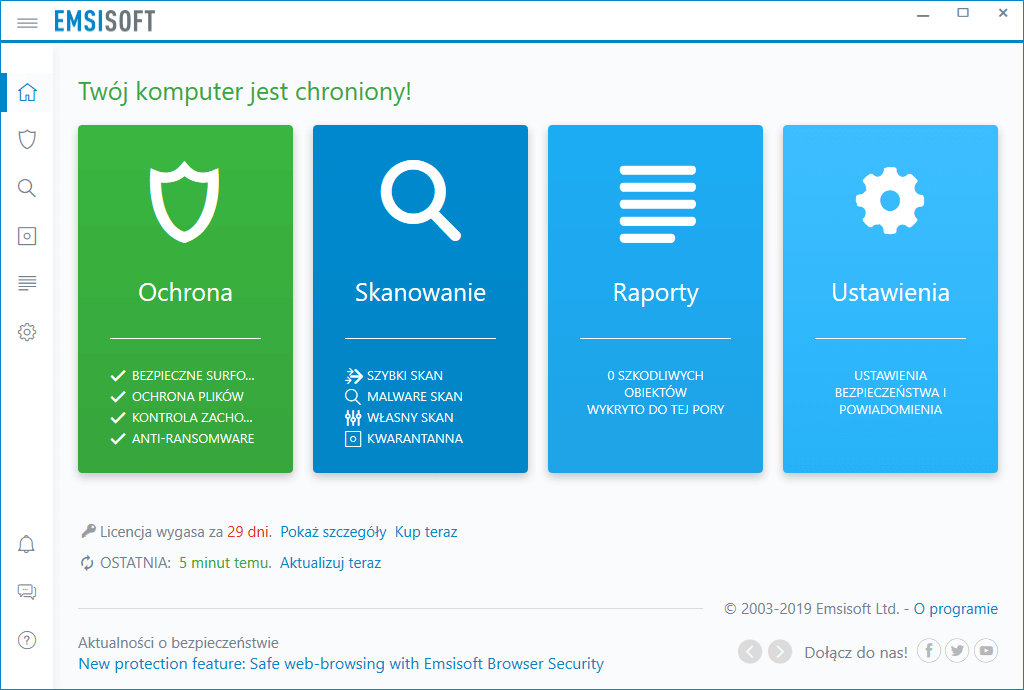

EMSISOFT Anti-Malware Home

- Kraj pochodzenia: Nowa Zelandia (wcześniej Austria)

- Wykorzystywane technologie: własne i Bitdefender

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://emsisoft.com

- Więcej informacji o Emsisoft: https://avlab.pl/producent/emsisoft

W testach produktów zabezpieczających dla firm z segmentu MŚP i użytkowników indywidualnych oprogramowanie marki Emsisoft zostało wielokrotnie nagrodzone za doskonałą behawioralną ochronę w czasie rzeczywistym i nienaganną wydajność produktów.

Za sprawą ransomware WannaCry zagrożenia tego typu znalazły się na wokandzie wszystkich zespołów bezpieczeństwa. Okazało się, że cały świat IT nie jest przygotowany na zmasowane ataki wykorzystujące luki w oprogramowaniu i protokołach udostępniania plików, a także wyraźnie ignoruje dobre praktyki bezpieczeństwa. Powodów takiego braku profesjonalizmu możemy doszukiwać się w deficycie kompetentnych fachowców lub niedostatecznej wiedzy o wektorach ataków. Emsisoft jako jeden z pierwszych producentów blokował ransomware WannaCry behawioralnie, nie mając opracowanego podpisu w sygnaturach. Firma bierze odpowiedzialność za bezpieczeństwo i twierdzi, że ciągle pozostaje liderem technologicznym pod względem walki ze złośliwym oprogramowaniem szyfrującym pliki. Trudno producentowi odmówić zapału i chęci, ponieważ dużo jest w tym prawdy. Już 16 rok z rzędu doświadczenie Emsisoft potwierdza, że tylko najlepsi mogą utrzymać się na rynku, dostosowując się do bardzo szybko zmieniających się trendów.

Niedawno oprogramowanie Emsisoft otrzymało rozszerzenie Emsisoft Browser Security dla przeglądarek, które stawia na pierwszym miejscu prywatność. Zamiast przesyłać każdy pełny adres URL witryny do serwera w chmurze w celu weryfikacji, obliczany jest hash odwiedzanej witryny, a następnie porównywane są pasujące wzorce do zagrożeń pasujących do obliczonej funkcji skrótu. Oznacza to, że Emsisoft nie loguje żadnych szczegółów dotyczących aktywności przeglądania i wychodzi przed szereg jeśli chodzi o prywatność.

W programie znajdziemy dziennik do odczytywania wszystkich zdarzeń i działań związanych ze systemem, zainstalowanymi aplikacjami, a także złośliwym oprogramowaniem. Funkcjonalność ta trafiła zarówno do użytkowników indywidualnych, jak i do konsoli Emsisoft Enterprise Console. Centralne zarządzanie pozwoli administratorom łatwiej odczytywać logi ze stacji roboczych i odszukać sedno problemu w przypadku trudnych do przewidzenia awarii systemowych, spowodowanych przez użytkownika, szkodliwe oprogramowanie lub system. Dziennik pozwala zaobserwować wszystkie ostrzeżenia o podejrzanych stronach internetowych i programach, a także o sposobie ich obsługi, zarówno przez użytkownika, jak i przez system. Możliwe jest sprawdzenie, kiedy dokładnie rozpoczęła się analiza złośliwego oprogramowania i kiedy została zakończona, wraz ze wszystkimi konsekwencjami.

Emsisoft Anti-Malware Home nie ma zapory sieciowej. Zastępuje ją monitor behawioralny, który ostrzega komunikatem podczas próby dostępu nierozpoznanej aplikacji do sieci. Technologia jest rozwijana od najstarszych wersji oprogramowania i pozwala blokować próby manipulowania regułami zapory systemu Windows.

Zalecenia

Nie mamy żadnych dodatkowych uwag odnośnie do ustawień rekomendowanych.

Ocena

![]()

Oprogramowanie Emsisoft bezawaryjne i proste w obsłudze polecamy wszystkim, którzy chcą korzystać z pakietu typu zainstaluj-zapomnij i skierowanym na przestrzeganie prywatności.

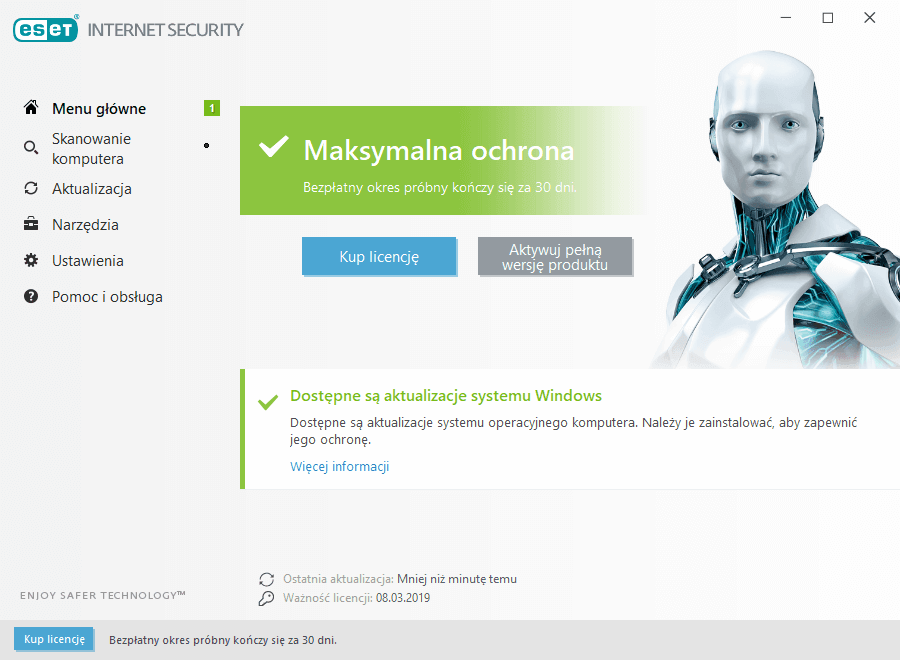

ESET Internet Security

- Kraj pochodzenia: Słowacja

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://eset.com

- Więcej informacji o Eset: https://avlab.pl/producent/eset

Ogólnie rzecz biorąc Eset od wielu lat trzyma wysoki poziom ochrony dzięki chmurze Live Grid oraz bardzo dobrej detekcji programów potencjalnie niepożądanych. ESET posiadają funkcję blokującą zagrożenia, które próbują aktywować się i atakować użytkownika zaraz po włączeniu komputera, zanim jeszcze uruchomi się system operacyjny — to tak zwany skaner UEFI. Autorskie mechanizmy od wielu lat zyskują bardzo dobre oceny potwierdzające skuteczność zabezpieczeń. Największe wrażenie robi dobrze skonfigurowany moduł firewall już w trybie domyślnym, który wykrywa złośliwą komunikację wykorzystywaną przez sieci botnet. Nie bez znaczenia są odpierane ataki „ARP spoofing” pozwalające atakującemu przechwytywać dane przesyłane w obrębie segmentu sieci lokalnej oraz ataki sieciowe „DNS cache poisoning” polegające na przesłaniu przez atakującego fałszywej informacji do serwera DNS kojarzącego nazwę domeny z adresem IP. Na straży danych czuwa dwukierunkowy firewall zawierający system wykrywania intruzów (IDS, ang. Intrusive Detection System), który wykrywa ataki zatruwające tablice ARP, ataki modyfikujące wpisy DNS, fałszywe zapytania PING, ataki wykorzystujące luki na protokoły SMB, RPC, RDP i ataki skanujące porty. Oczywiście o takich zabezpieczeniach pisze producent w swoich materiałach reklamowych, ale dla użytkowników końcowych najważniejszy powinien być fakt, że to wszystko po prostu działa.

Kolejną przydatną funkcją jest „ESET Ochrona bankowości internetowej” zabezpiecza systemowe WinAPI przed przechwytywaniem klawiszy, czyli w trakcie wprowadzania numerów konta bankowego lub logowania się do bankowości internetowej użytkownik jest chroniony przed manipulowaniem wprowadzanych danych na poziomie interfejsu przeglądarki.

Mniej techniczni użytkownicy powinni korzystać z „Monitora sieci domowej”. W miejscach publicznych sprawdzi, czy hasło dostępowe do routera jest odpowiednio silne, zidentyfikuje urządzenia podłączone do routera i da wgląd w nieznane urządzenia znajdujące się w pobliżu. Wtedy warto uważać i zerwać połączenie z taką siecią lub łączyć się z Internetem za pomocą tunelu VPN. Oprócz tego „Monitor sieci domowej” wskaże adres bramy, czyli adres IP punktu dostępowego przez który urządzenia w sieci lokalnej komunikują się z Internetem. Mniej techniczni użytkownicy, do których jest adresowany ten moduł, zyskają rozeznanie o urządzeniach znajdujących się w pobliżu punktu dostępowego.

Pakiet bezpieczeństwa ESET to bardzo rozbudowane oprogramowanie. Pełna recenzja znajduje się w osobnym artykule na stronie: https://avlab.pl/nowy-eset-internet-security-na-rok-2018-pod-lupa-avlab-z-konkursem-dla-czytelnikow

Zalecenia

Wszystkie zalecenia w szczegółach zostały podane w powyższym linku do recenzji. A więc w zaawansowanych ustawieniach skanera włączamy wykrywanie potencjalnie niepożądanych i niebezpiecznych aplikacji. W ustawieniach ochrony w czasie rzeczywistym włączamy wykrywanie wirusów napisanych w językach wysokiego poziomu (głownie mowa o skryptach) i programów spakowanych. Włączamy też ochronę dokumentów, która jest bardzo ważne, ale domyślnie wyłączona. Właśnie taką drogą często przemycane są wirusy szyfrujące.

Ocena

![]()

Czy ESET to dobry wybór? Jest solidnie, jest dobrze, ale są obszary, nad którymi trzeba jeszcze popracować. Może tak jest lepiej, bo producent nie spocznie na laurach, aż nie osiągnie doskonałości. Walka z cyberprzestępczością to nieustanne doskonalenie się i poznawanie własnego przeciwnika.

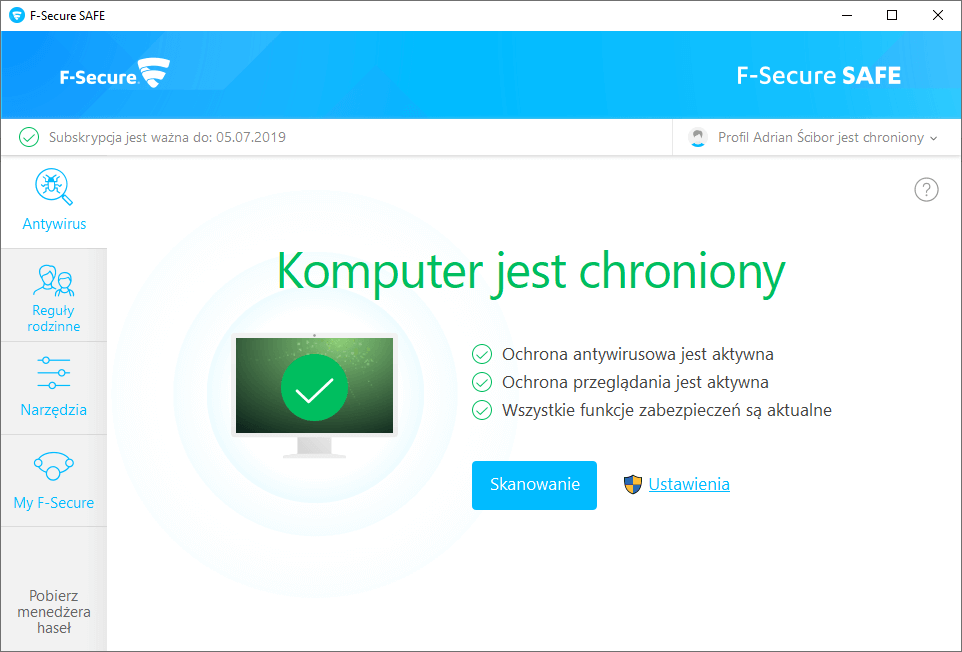

F-SECURE Total

- Kraj pochodzenia: Finlandia

- Wykorzystywane technologie: własne i Avira

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://f-secure.com

- Więcej informacji o F-Secure: https://avlab.pl/producent/f-secure

F-Secure TOTAL, a właściwie F-Secure SAFE + F-Secure Freedome (VPN) z całej tej stawki cechuje się nadzwyczajną dbałością o prywatność. W pakiecie oprócz zaawansowanego antywirusa otrzymujemy roczny dostęp do nielimitowanego transferu na szyfrowanie sieci poprzez jeden z kilkudziesięciu dostępnych serwerów VPN. F-Secure TOTAL obejmuje:

- Antywirusa F-Secure SAFE. Jest to rozwiązanie zapewniające ochronę przed złośliwym oprogramowaniem, zabezpieczające sesje bankowości internetowej oraz umożliwiające rodzicom ustalanie limitów korzystania z Internetu przez dzieci.

- F-Secure Freedome VPN. To oprogramowanie, które szyfruje ruch sieciowy, zapewniając anonimowe i bezpieczne korzystanie z Internetu na urządzeniu z systemami Windows, Android, iOS.

- Menedżer haseł F-Secure KEY chroniący hasła i kody PIN.

Silną stroną pakietu TOTAL jest zawarta w silniku antywirusowym technologia DeepGuard. To rodzaj zabezpieczenia behawioralnego, które monitoruje wybrane foldery pod kątem podejrzanego zachowania. W przypadku wykrycia ryzyka niebezpieczny proces jest automatycznie blokowany, a użytkownik otrzymuje ostrzeżenie o potencjalnym zagrożeniu. DeepGuard weryfikuje bezpieczeństwo aplikacji na podstawie informacji z zaufanej usługi zewnętrznej. Kiedy nie można zweryfikować bezpieczeństwa aplikacji, funkcja DeepGuard zaczyna monitorować jej działanie. DeepGuard jest w stanie wykrywać nowe konie trojańskie, robaki, luki w oprogramowaniu i inne szkodliwe aplikacje, które próbują wprowadzać zmiany na komputerze, a także uniemożliwia podejrzanym aplikacjom dostępu do Internetu. Jest to autorska technologia od dostawcy F-secure. Potencjalne szkodliwe zmiany w systemie, które są wykrywane przez technologię DeepGuard, obejmują: zmiany ustawień systemu (rejestru systemu Windows), próby wyłączenia ważnych programów systemowych — na przykład programów zabezpieczających oraz próby edytowania ważnych plików systemowych. Technologia nie tylko chroni przed wymuszeniami w ramach ransomware, ale także blokuje aplikacje, które mogłyby podmienić, zmienić nazwę lub usunąć istotne pliki.

F-Secure oferuje cała gamę produktów. Z rozwiązań programowych mamy do dyspozycji usługę Quad9, czyli serwery DNS o adresie IP 9.9.9.9. Quad9 działa jak filtr ochronny i na bieżąco kompletuje „czarną listę” złośliwych witryn zidentyfikowanych przez F-Secure i innych partnerów dostarczających informacji o zagrożeniach. Kiedy urządzenie lub aplikacja próbuje połączyć się z domeną, która widnieje na czarnej liście, to Quad9 blokuje tłumaczenie nazwy domenowej na adres IP i informuje użytkownika, że witrynę zidentyfikowano jako złośliwą. Usługa Quad9 wspiera protokół DNSSEC, aby chronić użytkowników przed atakami wykorzystującymi tzw. zatruwanie DNS (przesyłanie do serwerów DNS fałszywych informacji kojarzących nazwę z adresem) — jest to atak, który możemy opisać np. jako podmianę strony bankowej przez hakerów.

Z rozwiązań sprzętowych mamy F-Secure SENSE, czyli router do zastosowań domowych i komercyjnych. F-Secure SENSE to dużo więcej niż tradycyjny router, bo wyróżnia się luksusowym designem, ale i od strony technologicznej nie przypomina najtańszych modeli ze sklepów z elektroniką. Urządzenie SENSE, tak jak prawdziwy sprzętowy produkt do zarządzania zagrożeniami, jest wyposażone w kilka oryginalnych modułów, których celem jest zabezpieczenie przed szkodliwym oprogramowaniem domowej sieci i podłączonych do niej wszystkich innych urządzeń z wbudowaną kartą sieciową.

F-Secure to jeden z liderów w kwestii dbania o prywatność użytkowników. Łukasz Tasiemski, lider centrum badawczego F-Secure w Poznaniu, zapytany wprost czy podpisałby się pod zdaniem […]:

„F-Secure nie udostępnia żadnych danych umożliwiających zidentyfikowanie użytkownika korzystającego z oprogramowania F-Secure.”.

[…] nie miał żadnej wątpliwości, podając za przykład prawdziwy incydent, którym zajmował się polski organ ścigania — policja skontaktowała się z centralą w Helsinkach, prosząc o udostępnienie informacji o konkretnym użytkowniku usługi F-Secure Freedome, ponieważ zauważono, że dokonano przestępstwa z serwera w Warszawie należącego do sieci VPN oprogramowania F-Secure Freedome. Centrala F-Secure odmówiła przedstawicielowi policji, argumentując to tym, że po pierwsze F-Secure przesyła do serwerów producenta w pełni zanonimizowane informacje, które nie pozwalają na identyfikowanie użytkowników. Pod drugie nawet gdyby to było możliwe, to żadne dane klienta F-Secure nie zostałyby udostępnione. Finlandia to kraj o wielu obliczach, a jednym z nich jest liberalne nadrzędne prawo, stawiające wyżej dobro człowieka niż wspólnoty.

Zalecenia

Nie mamy żadnych dodatkowych zaleceń do konfiguracji ustawień, które i tak nie pozwalają na wiele. Jedynej rzeczy, której brakuje to bardziej agresywne ustawienia modułu DeepGuard oraz brak interaktywnej zapory sieciowej. DeepGuard niestety nie może działać w trybie pytającym podczas nawiązywania połączeń sieciowych przez programy (technologia działa automatycznie).

Ocena

![]()

Oprogramowanie firmy F-Secure polecamy wszystkim użytkownikom, którzy cenią sobie prywatność w Internecie oraz nie chcą rezygnować z bezproblemowego pakietu bezpieczeństwa.

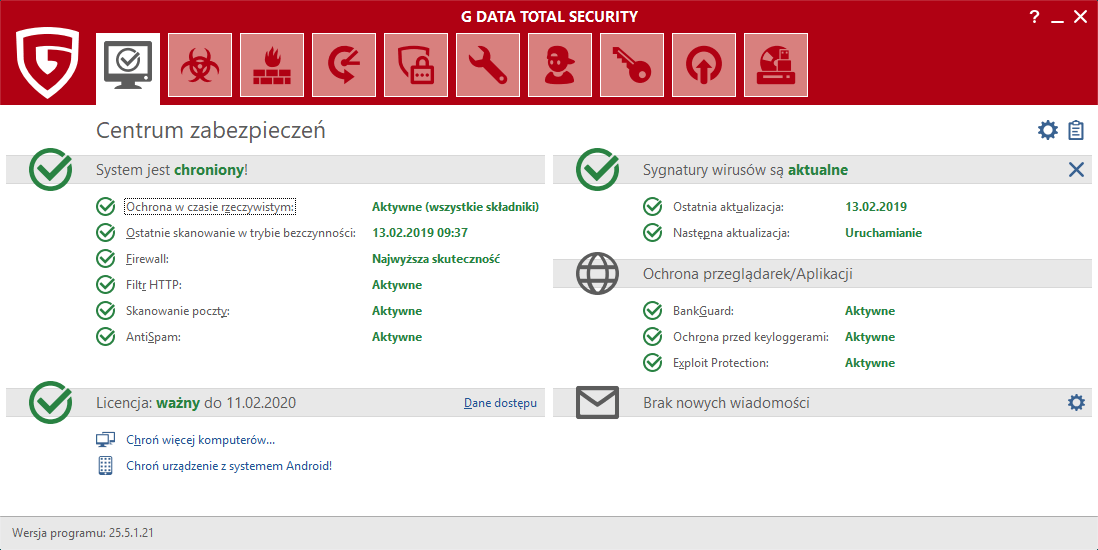

G DATA Total Security

- Kraj pochodzenia: Niemcy

- Wykorzystywane technologie: własne i Bitdefender

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://gdata.pl

- Więcej informacji o G Data: https://avlab.pl/producent/g-data

G Data Total Security to bardzo, bardzo rozbudowany pakiet chroniący przed atakami i zagrożeniami internetowymi. W samym centrum zabezpieczeń użytkownik znajdzie informacje podsumowujące dane z pozostałych modułów. Dla bezpieczeństwa najważniejszymi są zapora sieciowa oraz ochrona antywirusowa obejmująca większość protokołów, w tym nowa technologia DeepRay. Bazując na wieloletnim doświadczeniu eksperci opracowali nowe metody wykrywania złośliwego kodu. Mogą stwierdzić, które z kombinacji czynników są potencjalnie szkodliwe, np.: obecność instrukcji skoku w nagłówkach PE, stosunek ilości wykonywanego kodu do wielkości pliku, specyficzne metody kompresji pliku czy nawet liczba importowanych funkcji systemowych. W tym aspekcie kompleksowość ochrony polega na pokryciu wszystkich protokołów, przez które użytkownik komunikuje się z Internetem. DeepRay stosuje uczenie maszynowe do wykrywania złośliwego kodu, niezależnie od ręcznie przeprowadzanych analiz przez specjalistów w tej dziedzinie. Eksperci opracowali samouczący się system oparty na maszynowym uczeniu, który wykrywa dobrze zakamuflowane złośliwe oprogramowanie. A więc DeepRay „nauczono” analizowania złośliwego kodu i kalkulowania ryzyka przy uwzględnieniu ponad 100 czynników. W kwestii zabezpieczeń G Data dostarcza wysokiej klasy oprogramowanie, które zaspokoi nawet geeków komputerowych.

Przydatność dodatkowych modułów zależy tak naprawdę od sposobu wykorzystywania komputera. Pracownik biurowy będzie zadowolony z dobrze dopracowanych filtrów antyspamowych integrujących się z klientami pocztowymi Thunderbird i Outlook. Gracze komputerowi docenią pełną automatyzację pakietu, który nie zadaje pytań i dodatkowo pozwala na tzw. hardening (utwardzenie) ustawień systemowych za pomocą graficznego kreatora (system jak i aplikacje będą skierowane na najwyższe bezpieczeństwo, prywatność i wydajność dysku SSD).

W kwestii zabezpieczeń danych dostępny jest moduł szyfrowania, który spełnia wymagania dyrektywy RODO w kwestii bezpiecznego przechowywania danych przez mikro przedsiębiorstwa. W takim zaszyfrowanym kontenerze można przechowywać dowolne pliki bądź dane. Będą one bezpieczne i dostępne tylko po wpisaniu hasła.

Dla najmłodszych internautów producent opracował kontrolę obejmującą blokowanie stron z przemocą, erotyką, narkotykami i innymi kategoriami. Możliwe jest definiowanie czasu korzystania z przeglądarki lub ogólnie z komputera. Oprogramowanie na domyślnych ustawieniach skierowane jest dla większości internautów, więc brak wiedzy technicznej w niczym nie przeszkadza.

Ciekawostką jest, że w 2011 roku firma G DATA podpisała gwarancję „No backdoor” w ramach dobrowolnej akcji „IT Security made in Germany” stowarzyszenia TeleTrust. Firma dobrowolnie zobowiązała się do nie pozostawiania żadnych luk możliwych do wykorzystania przez służby specjalne oraz by nie przekierowywać ani nie przekazywać żadnych danych. Firma G DATA jasno deklaruje, że odrzuca wszelkie propozycje “współpracy” ze służbami specjalnymi.

Zalecenia

Zalecamy przestawienie zapory sieciowej na tryb najwyższej skuteczności pozostawiając ustawienia autopilota.

Ocena

![]()

G DATA Total Security to bardzo solidne oprogramowanie w szczególności na niestandardowych ustawieniach. Zalecamy użytkownikom zaawansowanym i tym mniej technicznym.

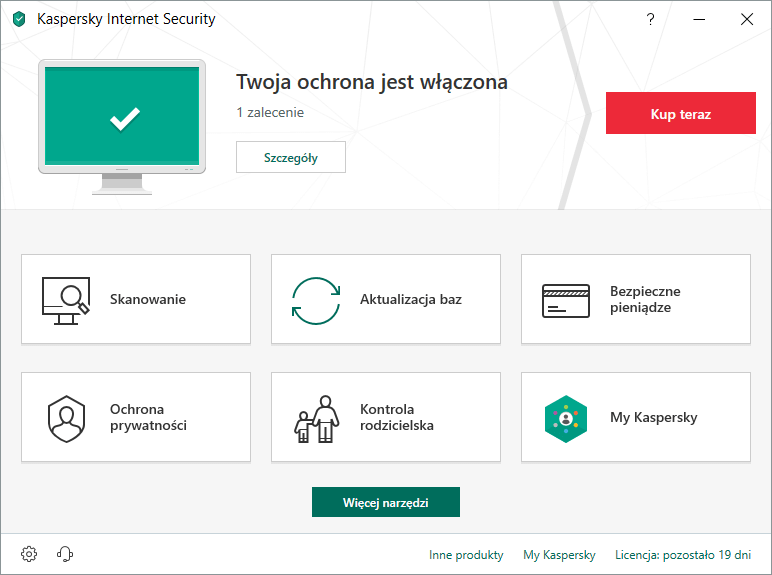

KASPERSKY Total Security

- Kraj pochodzenia: Rosja

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://kaspersky.com

- Więcej informacji o Kaspersky Lab: https://avlab.pl/producent/kaspersky

Kaspersky bazuje na zaawansowanych technologiach, które nieustannie demonstrują najlepsze wyniki w niezależnych testach (i według testów AVLab zapewniają bardzo dobrą ochronę). Kaspersky wykorzystuje do pozyskiwania informacji o reputacji plików i aplikacji sieć Kaspersky Security Network. Dzięki przetwarzaniu informacji o zagrożeniach w chmurze (ze wszystkimi urządzeniami zabezpieczonymi produktami Kaspersky Lab) możliwe jest szybsze reagowanie na nowe zagrożenia oraz redukowanie fałszywych alarmów.

Pod względem zapotrzebowania na zasoby komputerowe Kaspersky sprawuje się bardzo dobrze. Jeszcze kilka lat temu wielu użytkowników narzekało na produkty firmy Kaspersky Lab jako pochłaniające pamięć RAM i CPU. Od co najmniej trzech wersji Kaspersky Lab zrobił coś, co inni producenci mogliby skopiować. Testy wydajnościowe AV-Comparatives potwierdzają, że oprogramowanie w ciągu trzech lat z mocno obciążającego system stało się jednym z lepiej zarządzających zasobami komputerów.

Kaspersky to niezwykle solidne oprogramowanie. Nie dość, że nie sprawia problemów z komputerami to chroni urządzenia na najwyższym poziomie. Posiada zaporę filtrującą aktywność sieciową. Ochronę kamery internetowej zapobiegającą śledzeniu i moduł blokowania ataków sieciowych. Mamy tutaj monitorowanie szkodliwego oprogramowania np. ransomware poprzez moduł „Kontroli systemu”. „Kontrola systemu” zbiera dane o działaniach programów na komputerze i udostępnia te informacje innym modułom w celu lepszej ochrony. W programach komercyjnych firmy Kaspersky Lab wycofywanie zmian może być zainicjowane przez ochronę plików lub skanowanie. Wycofywanie szkodliwych modyfikacji np. po ataku ransomware jest możliwe w tym produkcie.

Cechami wyróżniającymi produkt jest ochrona otwieranych i modyfikowanych plików, ochrona komunikatorów skanująca wiadomości w poszukiwaniu szkodliwych odnośników, a także ochrona poczty. Skanowanie stron internetowych pod kątem phishingu i złośliwych zasobów, w tym niebezpiecznych skryptów to kolejna wartość, na którą zwracamy uwagę. Bardzo ważnym modułem jest Bezpieczne Pieniądze. Ten moduł sugeruje otwieranie bezpiecznej przeglądarki odpornej na wstrzykiwanie złośliwych bibliotek DLL czy choćby odczytywanie poufnych informacji z pamięci RAM wprowadzonych do przeglądarki. Atakujący albo szkodliwe oprogramowanie nie może uzyskać loginu i hasła lub zastąpienia zawartości (kwota, konto bankowe itp.) transakcji bankowych poprzez wyświetlanie na ekranie użytkownika fałszywych okien imitujących prawdziwą stronę internetową. Nie jest też w stanie robić zrzutów ekranu, ani rejestrować klawiatury i kliknięć myszy. Blokowane są wszelkie próby wykonywania zrzutów ekranu, łącznie ze zrzutami całego obszaru pulpitu wykonywanymi przy użyciu funkcji API takich jak GDI, DirectX lub OpenGL.

Przy instalacji oprócz zaawansowanego antywirusa instalowany jest VPN Kaspersky Secure Network, który pozwala szyfrować ruch sieciowy, nie przekraczając 300 MB transferu dziennie.

Zalecenia

Kaspersky jest optymalnie skonfigurowany. Nie mamy żadnych uwag odnośnie do domyślnych ustawień. Czytelnik może poeksperymentować z bardziej agresywną konfiguracją analizy heurystycznej.

Ocena

![]()

Oprogramowanie rekomendujemy użytkownikom indywidualnym. Kaspersky Lab od ponad 20 lat dostarcza najwyższej klasy technologie ochronne. Specjalizuje się w wykrywaniu ataków ATP zabezpieczając infrastruktury krytyczne banków, przemysłu, instytucji publicznych i konsumentów na całym świecie. Doświadczenie i duża baza zagrożeń pozwala blokować większość zaawansowanych zagrożeń i ataków.

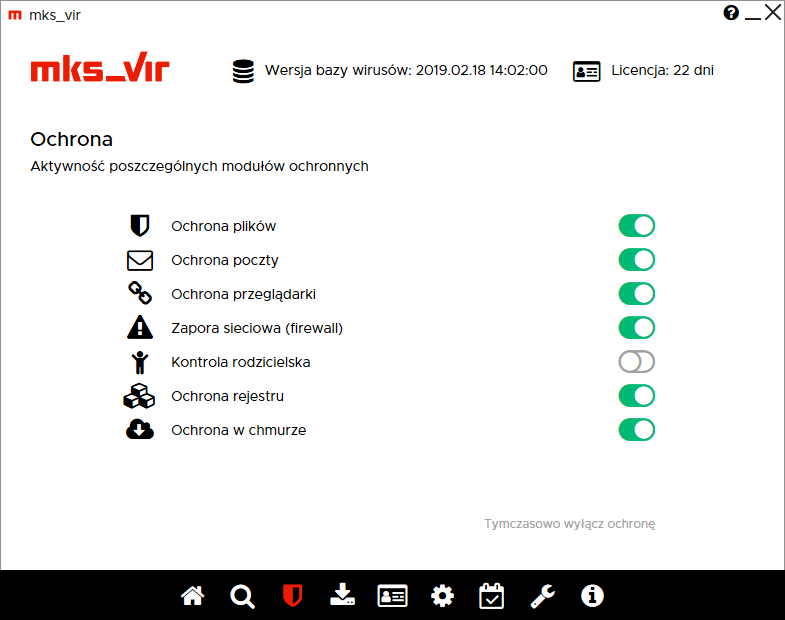

MKS_VIR internet security

- Kraj pochodzenia: Polska

- Wykorzystywane technologie: własne oraz Bitdefender

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows i Android

- Strona producenta: https://mks-vir.pl

- Więcej informacji o mks_vir: https://avlab.pl/producent/arcabit

Ochronę w pakiecie mks_vir internet security realizują autorskie technologie opracowane przez Arcabit (marka antywirusów mks_vir należy do tej samej warszawskiej spółki). Mamy tu heurystyczny silnik antywirusowy, zaporę sieciową z trybem interaktywnym, a także świetny mechanizm blokujący makrowirusy i wirusy bezplikowe. Bardzo ważnym składnikiem prewencyjnym jest technologia Safe Storage: gdyby wirusowi udało się zaszyfrować dane użytkownika, to mechanizm automatycznie będzie mógł odzyskać dane ze stanu sprzed zaszyfrowania. W praktyce Safe Storage jest zaszyfrowanym magazynem na dysku komputera, w którym są tworzone kopie zapasowe plików podczas modyfikacji, zapisu lub usunięcia (przypadkowego lub celowego). Idea, dzięki której powstał Safe Storage przyświecała ochronie ważnych danych — różnego rodzaju dokumentów, plików graficznych, baz danych, arkuszy. Pliki zmodyfikowane, zaszyfrowane przez ransomware lub skasowane przez szkodliwe oprogramowanie będzie można odzyskać w krótkim czasie. Mechanizm SafeStorage i dostępny w pakiecie moduł pozwalający na tworzenie szyfrowanych dysków, nabierają szczególnego znaczenia w kontekście unijnego rozporządzenia, czyli przepisów o ochronie danych osobowych.

Pełna recenzja mks_vir dostępna jest na stronie: https://avlab.pl/antywirus-mksvir-wystarczy-ci-na-kolejne-500-lat

Zalecenia

Ustawienia antywirusa są odpowiednie. Nie mamy żadnych zastrzeżeń do domyślnych rekomendacji. Bardziej technicznym użytkownikom zalecamy włączenie trybu interaktywnego w zaporze sieciowej oraz skanowania zasobów sieciowych dla modułu Safe Storage.

Ocena

![]()

Pakiety bezpieczeństwa mks_vir polecamy wszystkim, którzy chcą wspierać lokalnych producentów i doceniają wysoką skuteczność ochrony za niewygórowaną cenę.

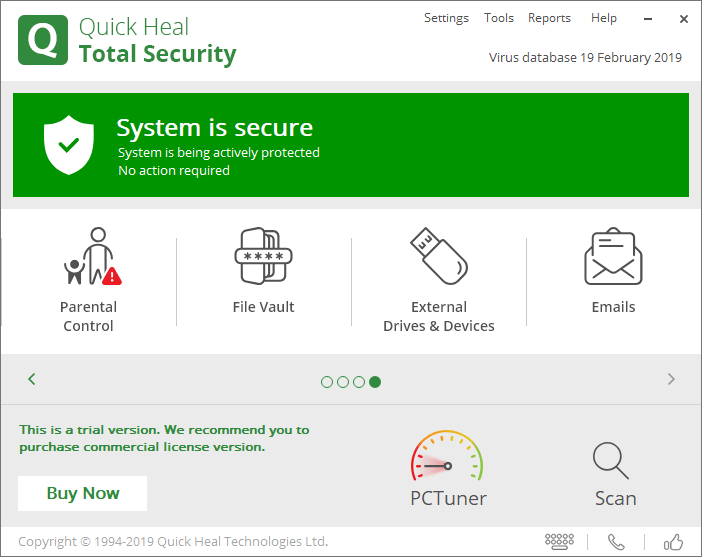

QUICK HEAL Total Security

- Kraj pochodzenia: Indie

- Wykorzystywane technologie: własne i Bitdefender

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows, macOS, Android, iOS

- Strona producenta: https://quickheal.com

- Więcej informacji o Quick Heal: https://avlab.pl/producent/quick-heal-seqrite

Oprogramowanie antywirusowe marki Quick Heal aktywnie monitoruje pobierane pliki i komponenty, które mogłyby stać się potencjalnym atakiem. Analizuje w czasie rzeczywistym zachowanie pliku w systemie dzięki technologii DNAScan. Tworzy kopię zapasową danych, która na wypadek niepowodzenia ochrony może zostać przywrócona do stanu sprzed zaszyfrowania. Taka kopia jest szyfrowana wewnętrznym algorytmem opracowanym przez Quick Heal, dzięki czemu dane są zabezpieczone przed dostępem procesów trzecich. W rozwiązaniu Quick Heal mamy do czynienia z wielowarstwowym zabezpieczeniem. I jak przystało na bezkompromisową ochronę Quick Heal radzi sobie ze spyware i innymi rodzinami malware.

Jeżeli mielibyśmy wymienić składnik ochrony, który jest często pomijany i niedoceniany, ale pełni istotną funkcję w zabezpieczeniu, to jest nim firewall z wbudowaną ochroną przed intruzami (IDS/IPS, z ang. Intrusive Detection System / Intrusive Protection System). Oprogramowanie Quick Heal posiada podobny system IPS/IDS do ochrony przed intruzami, jak produkt sprzętowy Quick Heal Seqrite UTM Terminator, który jest przeznaczony dla średniego i dużego biznesu. Funkcja blokowania nieautoryzowanych ataków jest domyślnie włączona.

Dlaczego firewall z wbudowanym modułem IPS/IDS jest taki ważny? W zaawansowanych atakach, gdzie wykorzystuje się bardziej wyszukane sposoby niż socjotechnikę (są to głównie ataki na niezabezpieczone i niezaktualizowane protokoły np. SMB) to właśnie firewall z modułami IPS/IDS odgrywa bardzo ważną rolę w zabezpieczeniu. Dwukierunkowy firewall zawierający system wykrywania intruzów może wykryć ataki zatruwające tablice ARP, fałszywe zapytania PING, ataki modyfikujące wpisy DNS, ataki na luki na protokoły SMB, RPC, RDP i ataki skanujące porty. Osłania sieć domową przed złośliwym oprogramowaniem i zatrzymuje malware zanim zainstaluje się w systemie. Zabezpiecza przed pobraniem niebezpiecznego pliku m.in. przez CMD.exe lub PowerShell.exe (są to procesy systemowe bardzo często wykorzystywane w kodzie szkodliwego oprogramowania).

W module „Bezpiecznej Bankowości” bardzo nam się spodobała ochrona przed podmianą adresów DNS. Niejednokrotnie zdarzały się przypadki, kiedy router o słabych zabezpieczeniach został „zhackowany” przez malware logujące się na domyślne poświadczenia administratora. Podmienione na routerze adresy DNS powodowały, że ruch internetowy z urządzeń w sieci lokalnej przechodził przez serwer napastnika. Osoba nieuprawniona mogła odszyfrowywać komunikację SSL i czytać loginy i hasła oraz podmieniać strony bankowe lub portali społecznościowych. Zebrane w ten sposób dane mogłyby posłużyć do ataków na znajomych osoby zhackowanej. Korzystanie z Bezpiecznej Bankowości w oprogramowaniu Quick Heal zapobiega takim atakom.

W programie Quick Heal znajdziemy jeszcze jedną funkcję zwiększającą bezpieczeństwo. To „przeglądarka”, która jest uruchamiana w piaskownicy (sandbox). Przeglądarka domyślna, z której korzysta użytkownik uruchamiana jest w wirtualnym środowisku wewnątrz systemu. Po odwiedzeniu zainfekowanej strony wirus ogranicza się do wirtualnej przestrzeni i nie jest w stanie wpłynąć na działanie systemu operacyjnego (pomijając scenariusz ucieczki złośliwego kodu z piaskownicy w wyniku luki bezpieczeństwa). Po zamknięciu programu wszystkie dokonane zmiany w tym środowisku zostaną usunięte i nie będą miały wpływu na działanie systemu.

Oprócz tego oprogramowanie doceniamy za ochronę przed wiadomościami typu SPAM, która współpracuje z zainstalowanymi klientami pocztowymi. Wykrywa w przychodzących i wychodzących wiadomościach wirusy, złośliwe hiperłącza i nadawców podszywających się pod wiarygodne podmioty. Dodatkowo mamy tu skaner wykrywający niezaktualizowane oprogramowanie, które może być wykorzystane do ominięcia zabezpieczeń. Mechanizm potrafi wykrywać nieprawidłowości w ustawieniach systemu operacyjnego. Po zakończonej pracy wyświetlane są szczegółowe informacje o identyfikatorach podatności CVE, które powinny docenić osoby szczególnie zainteresowane bezpieczeństwem.

Zalecenia

Oprogramowanie Quick Heal Total Security jest optymalnie skonfigurowane (poza funkcją anty-keylogger, która powinna zostać włączona).

Ocena

![]()

Quick Heal Total Security jest prosty w obsłudze i lekki dla systemu operacyjnego. Zawiera bardzo przydatny moduł IPS i IDS czym wyróżnia się spośród całej stawki. Oprogramowanie posiada język polski i jest do kupienia w oficjalnej polskiej dystrybucji.

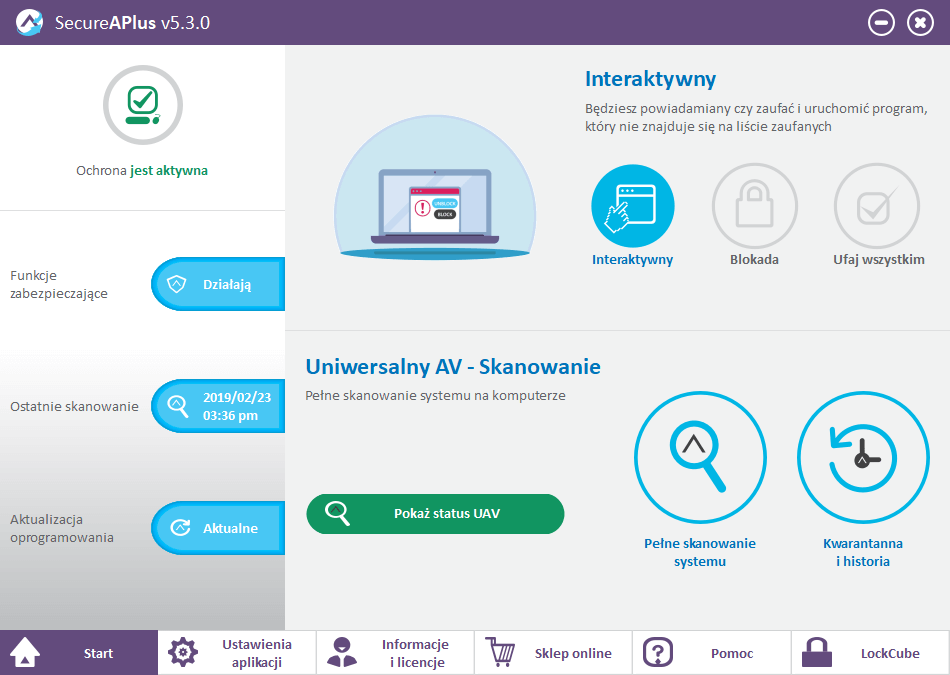

SECUREAPLUS Premium

- Kraj pochodzenia: Singapur

- Wykorzystywane technologie: własne, ClamAV (Cisco) oraz kilkanaście innych silników antywirusowych w chmurze wchodzących w skład technologii UniversalAV

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows i Android

- Strona producenta: https://secureaplus.com

- Więcej informacji o SecureAPlus: https://avlab.pl/producent/secureage-technology

Model ochrony aplikacji SecureAPlus przed szkodliwym oprogramowaniem nie odbiega aż tak bardzo od tradycyjnych antywirusów. Nadal do badania plików producent wykorzystuje własne technologie, ale także silniki firm trzecich w chmurze: AhnLab, AVG, Avira, ClamWin, Emsisoft, Eset, McAfee, Microsoft Security Essentials, QuickHeal, Sophos i TotalDefense (lista może ulec zmianie). Detekcja i ocena plików na podstawie dodatkowych silników skanujących odgrywa drugoplanową rolę i tak naprawdę wpisuje się w całość protekcji jako “sugestia” dla użytkownika. I to bardzo przekonywująca sugestia, która jednoznacznie określa bezpieczeństwo programów niż tradycyjny “jednosilnikowy” antywirus. Technologia UniversalAV (12 silników w chmurze) to fantastyczny mechanizm skutecznego wykrywania różnego typu zagrożeń.

Prawdziwa przewaga nad tradycyjnymi antywirusami programu SecureAPlus znajduje się w trochę innym podejściu do ochrony — z wykorzystaniem zaufanych list plików i zaufanych dostawców certyfikatów. Bezpieczeństwo danych jest interaktywnie weryfikowane przez użytkownika na podstawie informacji o sumie kontrolnej, podpisie cyfrowym pliku, a także zgromadzonych przez producenta dostawców certyfikatów.

SecureAPlus jest dostępne w języku polskim, więc obsługa narzędzia jest znacznie ułatwiona. Po drugie SecureAPlus po zainstalowaniu automatycznie skanuje wszystkie systemowe pliki na dysku twardym tworząc bezpieczną bazę plików, które posiadają podpis cyfrowy zweryfikowanych dostawców. Jeżeli użytkownik pobierze nowy plik lub spróbuje otworzyć załącznik pocztowy, to SecureAPlus wyświetli stosowne powiadomienie w zależności od sytuacji.

SecureAPlus w rękach doświadczonego użytkownika to potężne narzędzie w walce ze szkodliwym oprogramowaniem. Program działa bardzo żwawo i nie powoduje problemów z wydajnością. Jest to jeden z tych programów, które bardzo pozytywnie zaskakują skutecznością ochrony. Do wad tego produktu zaliczamy liczne komunikaty podczas instalowania legalnych programów. SecureAPlus analizuje zachowanie uruchamianych skryptów m.in. CMD i PowerShell — z wiersza poleceń korzysta też szkodliwe oprogramowanie i legalne instalatory aplikacji, przez co SecureAPlus może wyświetlać pytania podczas tych czynności.

SecureAPlus od listopada 2018 roku posiada nowy silnik APEX, który wykorzystuje maszynowe uczenie do wykrywania szkodliwego oprogramowania, które nie zostanie rozpoznane przez dodatkowe silniki skanujące w ramach UniversalAV. Jest to więc taka zapasowa opcja ochrony offline i online, która zadba o bezpieczeństwo, jeżeli pozostałe silniki firm trzecich nie wykryją zagrożenia. APEX jest dostępny we wszystkich wersjach SecureAPlus, w tym w wersji Freemium. Silnik działa zarówno w chmurze, jak i lokalnie, gdy użytkownik będzie pozbawiony połączenia z siecią. Dodatkowo producent twierdzi, że silnik może działać we współpracy z innymi antywirusami. APEX również bierze udział w skanowaniu na żądanie.

SecureAPlus występuje w wersji Freemium i Premium. Ta pierwsza jest przez 12 miesięcy darmowa. Rozwiązanie Premium ma dodatkowo wsparcie techniczne i przede wszystkim wyższy priorytet przy skanowaniu nieznanych plików przez UniversalAV (w przypadku kolejki najpierw zostaną obsłużone licencje płatne).

Zalecenia

Program jest optymalnie skonfigurowany i działa w trybie interaktywnym odpytując użytkownika podczas niepewnych sytuacji. Dla dodatkowej ochrony w przeglądarce zalecamy zainstalowanie rozszerzenia uBlock Origin lub NoCoin. To pierwsze chroni nie tylko przed skryptami korzystającymi z cykli procesora, ale też blokuje reklamy i złośliwe hosty wchodzące w skład domen uczestniczących w wyświetlaniu złośliwych reklam. To drugie służy wyłącznie do blokowania skryptów kopiących kryptowaluty.

Ocena

![]()

Oprogramowanie SecureAPlus rekomendujemy osobom, które oczekują od programu zabezpieczającego połączenia tradycyjnych technologii skanujących w chmurze z nowoczesnymi technologiami białych list plików i zaufanych dostawców certyfikatów. SecureAplus to młot na hakerów i szkodliwe oprogramowanie.

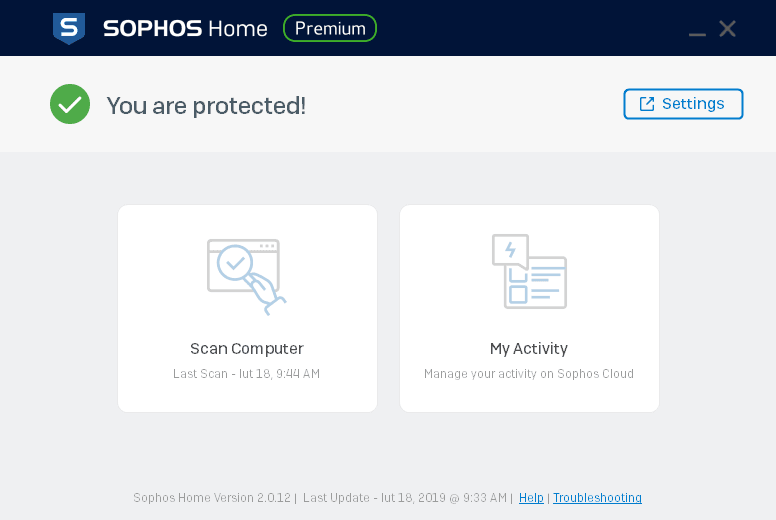

SOPHOS Home Premium

- Kraj pochodzenia: Wielka Brytania

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: angielski

- Wspierane systemy: Windows, Linux, macOS, iOS, Android

- Strona producenta: https://sophos.com

- Więcej informacji o Sophos: https://avlab.pl/producent/sophos

Sophos Home Premium wykorzystuje uczenie maszynowe w technologii Deep Learning do wykrywania zagrożeń, czyli te same rozwiązania, z których korzystają największe światowe przedsiębiorstwa chroniące swoje interesy za pośrednictwem rozwiązań Sophos. Oprogramowanie używa sztucznej inteligencji, która może wykrywać i blokować zarówno znane, jak i nowe złośliwe oprogramowanie. Sophos Home Premium oferuje ochronę w czasie rzeczywistym — powstrzymuje cyberprzestępców przed wykorzystywaniem luk w zaufanych aplikacjach i systemach operacyjnych lub kradzieżą danych uwierzytelniających.

Dzięki zaawansowanym funkcjom antyransomware i innym zabezpieczeniom stosowanym w rozwiązaniach klasy biznes, Sophos Home Premium chroni przed stale ewoluującymi zagrożeniami cybernetycznymi. Rozwiązanie spełnia wymogi stawiane przez banki, rządy i firmy na całym świecie. Oczywiście wersja domowa jest troszeczkę uproszczona, niemniej Sophos Home chroni przed trojanami, robakami, botami, potencjalnie niechcianymi aplikacjami (PUA) i najnowszymi zagrożeniami.

Sophos Home dysponuje światowej klasy wbudowanym narzędziem do oczyszczania systemów ze złośliwego oprogramowania i szpiegowskich plików cookie. Możliwe jest to dzięki zintegrowaniu technologii HitmanPro — legendarnego skanera, który został kupiony kilka lat temu przez firmę Sophos i ciągle jest rozwijany jako integralna część oprogramowania Sophos.

W kwestii ochrony bankowości internetowej rozwiązanie brytyjskiej firmy chroni dane bankowe i karty kredytowe przed przechwyceniem przez osoby trzecie. Sophos Home szyfruje naciśnięcia klawiszy w celu zapewnienia dodatkowej warstwy bezpieczeństwa. Dzisiaj zdecydowana większość transakcji bankowych odbywa się w Internecie. Sophos nakłada dodatkowe zabezpieczenia na przeglądarki. Oprócz szyfrowania klawiszy mamy stale aktywną ochronę przed exploitami, detekcję programów łączących się z zewnętrznymi hostami i ostrzeganie przed nieuprawnionym wstrzykiwaniem kodu do przeglądarki. Wszystkie te technologie działają automatycznie i są domyślnie włączone.

Rozwiązanie może być konfigurowane tylko i wyłącznie przez web-panel. Nie trzeba się do niego logować za każdym razem, ponieważ w aplikacji dostępny jest unikalny odnośnik do konsoli internetowej.T dodatkowe zaleta, ponieważ Sophos Home Premium pozwala łatwo zarządzać bezpieczeństwem wielu komputerów w dowolnym miejscu na świecie. Konsola w niczym nie ogranicza konfiguracji antywirusa. Domorosły administrator może zmieniać ustawienia lub dodawać wyjątki wszystkim modułom wchodzącym w skład Sophos Home.

Zalecenia

Wszystkie moduły są włączone domyślnie, dlatego nie mamy żadnych dodatkowych rekomendacji.

Ocena

![]()

Sophos Home Premium to bardzo lekkie oprogramowanie, w dodatku skutecznie ostrzega przed uruchamianiem nieznanych plików, które mogą powodować problemy z bezpieczeństwem. Rozwiązanie polecamy wszystkim użytkownikom.

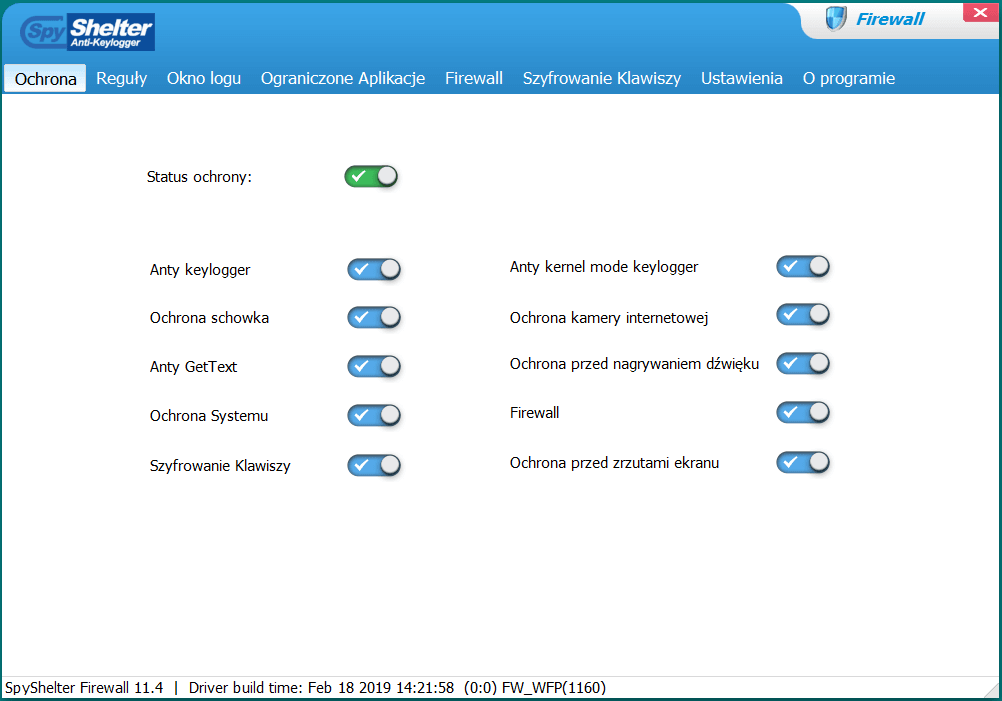

SPYSHELTER Firewall

- Kraj pochodzenia: Polska

- Wykorzystywane technologie: własne + dodatkowe skanowanie w portalu Jotti.org + możliwość skonfigurowania dowolnego skanera online (np. VirusTotal)

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: polski i angielski

- Wspierane systemy: Windows

- Strona producenta: https://spyshelter.com

Oprogramowania SpyShelter nie wolno rozpatrywać w kontekście tradycyjnej ochrony antywirusowej. To nie jest aplikacja do zwalczania szkodników z wykorzystaniem opracowanych szczepionek lub heurystycznych metod, a już na pewno nie aplikacja do blokowania złośliwej zawartości na stronach internetowych. Potęga SpyShelter Firewall drzemie w “obserwowaniu” wszystkich procesów i usług systemowych, które synergicznym oddziaływaniem tworzą bezpieczną przestrzeń roboczą w obrębie systemu operacyjnego.

Zamierzając wypróbować SpyShelter Firewall należy zadać sobie najważniejsze pytanie. Czy program uznawać za produkt antywirusowy? Czy należycie będzie chronił przed malware? A jeśli tak, to czy jest w stanie całkowicie zastąpić oprogramowanie antywirusowe? Dzięki licznym funkcjom SpyShelter Firewall może całkowicie zastąpić tradycyjne oprogramowanie antywirusowe, które chroni komputery w czasie rzeczywistym. Bez cienia wątpliwości SpyShelter sprawdzi się w roli strażnika systemu, oferując:

- ochronę systemu i plików systemowych przed modyfikacją, instalacją rootkitów, wstrzykiwaniem kodu,

- ochronę systemu przed keyloggerami działającymi z poziomu jądra,

- ochronę przed przechwyceniem obrazu z kamery internetowej oraz dźwięku z wbudowanego głośnika laptopa,

- ochronę przed zrzutami ekranu,

- zaawansowany dwukierunkowy firewall,

- zwiększoną odporność wybranych aplikacji na manipulację ze strony exploitów poprzez ograniczenie im dostępu do plików i rejestru, przechwytywaniu klawiszy oraz podwyższaniu uprawnień.

SpyShelter Firewall gwarantuje protekcję systemu i plików przed całym spektrum malware (od robaków, spyware, po keyloggery, ransomware), jednak robi tego w taki sam sposób, jak tradycyjne pakiety zabezpieczające, które wykrywają anomalie w oparciu o behawioralną heurystykę. Podstawową i najważniejszą różnicą pomiędzy SpyShelter Firewall a “najzwyklejszym” antywirusem, to sposób wykrywania tych anomalii — odstępstw od założeń działania procesów, samego systemu operacyjnego i zainstalowanych programów trzecich.

Oprogramowanie stanowi zapobiegawcze podejście do bezpieczeństwa i wykorzystuje zaawansowane techniki wykrywania i blokowania prób naruszenia danych. Działania defensywne mogą obejmować ostrzeganie użytkownika za pomocą komunikatów jak i skanera w chmurze. Dla oprogramowania SpyShelter Firewall zagrożenie takie jak keylogger, spyware czy ransomware nie jest wirusem w tradycyjnym tego słowa znaczeniu, a ciągiem nierozłącznych zdarzeń (akcji), o których działaniu powiadamia użytkownika. SpyShelter Firewall nie usuwa automatycznie złośliwego oprogramowania, ale może rozpoznawać pliki za pomocą zintegrowanego skanera antywirusowego w chmurze Jotti (lub innego — posiada możliwość konfiguracji zewnętrznego skanera plików). HIPS to tylko jedna warstwa obrony, która wchodzi w skład rozwiązania SpyShelter Firewall.

Zalecenia

Domyśle ustawienia są optymalne dla większości użytkowników. Oprogramowanie pozwala na dużą swobodę eksperymentowania. Przykładowa konfiguracja znajduje się na stronie: https://www.safegroup.pl/thread-11669.html

Ocena

![]()

SpyShelter Firewall to polskie rozwiązanie znacząco odbiegające od działania znanych antywirusów. Jeżeli użytkownik nie chce korzystać z tradycyjnych antywirusów to SpyShleter jest odpowiednim oprogramowaniem.

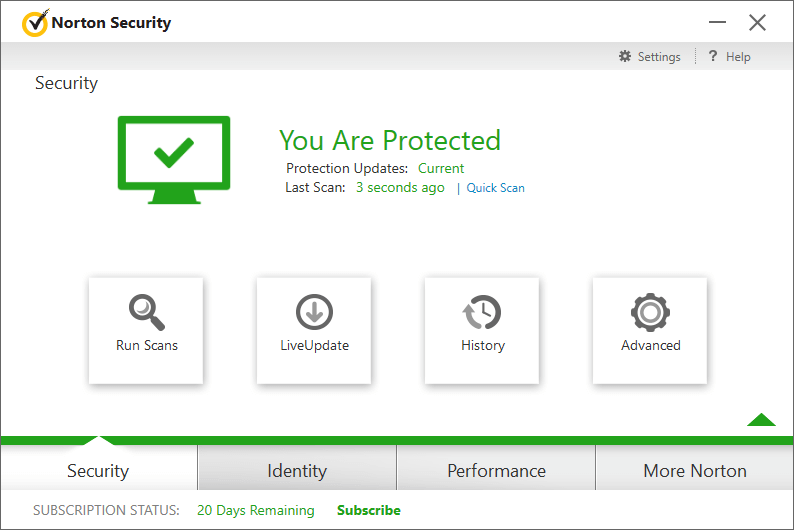

SYMANTEC Norton Security

- Kraj pochodzenia: USA

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: angielski i polski

- Wspierane systemy: Windows, macOS, iOS, Android

- Strona producenta: https://symantec.com

- Więcej informacji o producencie Symantec: https://avlab.pl/producent/symantec

Norton Security to bardzo rozbudowany pakiet wykorzystujący wykrywanie heurystyczne i proaktywne, zapewniające skuteczną ochronę poprzez wykrywanie podejrzanego działania aplikacji, jak i podczas pobierania mało popularnych plików. Wykrywając destrukcyjny kod gwarantuje bezpieczeństwo na najwyższym poziomie, chroniąc przed nieznanymi jeszcze zagrożeniami, dla których nie zostały wydane sygnatury. Ochrona SONAR pomaga w usunięciu śladów ataku szkodliwego oprogramowania, a wszystkie uszkodzone pliki systemowe przywraca do stanu pierwotnego.

Zapora internetowa z technologiami IPS/IDS to bardzo użyteczny moduł. Blokuje ataki hakerów i nieautoryzowany ruch poprzez monitorowanie komunikacji odbywającej się pomiędzy komputerem, a innymi komputerami w sieci. Informuje o połączeniach pochodzących z innych komputerów, jak również połączeniach wykonywanych przez aplikacje znajdujące się na komputerze użytkownika. Dodatkowym atutem jest fakt, że zamyka nieaktywne porty, chroniąc przed skanowaniem portów. Firewall skanuje ruch sieciowy, zarówno przychodzący, jak również wychodzący i porównuje przekazywane informacje z bazami sygnatur ataków. Sygnatury te zawierają informacje pozwalające wykryć atak wykorzystujący luki w oprogramowaniu lub systemie operacyjnym. W momencie, kiedy takie dane zostaną wykryte przez moduł, automatycznie przerywa on połączenie z komputerem, a otrzymany pakiet zostaje odrzucony.

W rozwiązaniu dobrze sprawdza się ochrona przed nieznanymi zagrożeniami, która bazuje na reputacji plików. Nie zabrakło też ochrony dla protokołów pocztowych. Moduł zawiera ochronę antywirusową, zapobiegającą przedostaniu się wirusów do komputera drogą mailową.

Zalecenia

Norton Security jest skonfigurowany optymalnie.

Ocena

![]()

Rozwiązanie firmy Symantec jest w pełni automatyczne, a zarazem bardzo funkcjonalne oraz posiada wyspecjalizowaną zaporę sieciową z modułami IPS/IDS. Polecamy każdemu użytkownikowi.

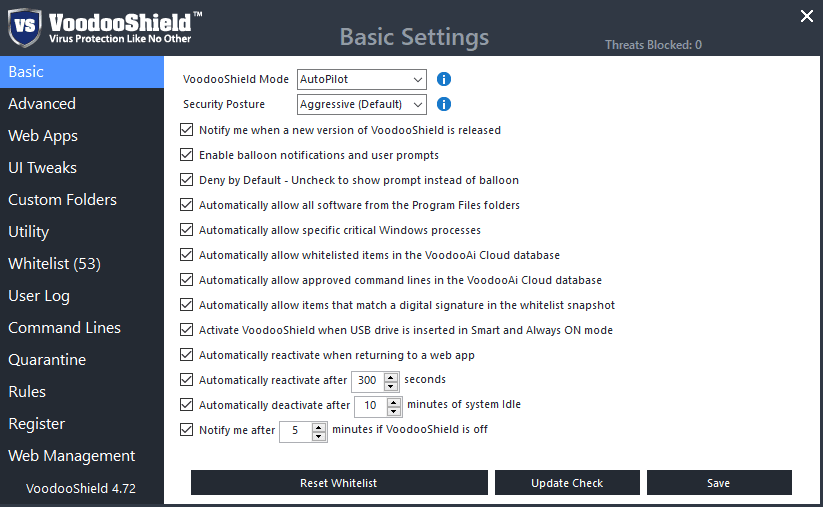

VOODOOSHIELD Pro

- Kraj pochodzenia: USA

- Wykorzystywane technologie: własne, piaskownica Cuckoo Sandbox w chmurze, kilkadziesiąt silników antywirusowych w chmurze

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: angielski

- Wspierane systemy: Windows

- Strona producenta: https://voodooshield.com

Podczas gdy tradycyjne oprogramowanie antywirusowe nie jest w stanie nadążyć za wszystkimi wektorami i technikami ataków, VoodooShield nie ma z tym żadnych problemów. Jest szalenie skuteczny przeciwko exploitom. Dzięki ograniczeniu uruchamiania zainicjowanych nowych procesów np. przez przeglądarkę nie pozwala na wykonanie ładunku binarnego poprzez wykorzystanie luki. Chociaż VoodooShield wykorzystuje listę bezpiecznych plików, to w przeciwieństwie do oprogramowania bazującego tylko i wyłącznie na białych listach, tworzy znacznie skuteczniejszą i solidniejszą blokadę, oferując kilka poziomów ochrony. W rozwiązaniu bezpłatnym i zaraz po zainstalowaniu VoodooShield tworzy małą statyczną listę uruchomionych procesów. W planie płatnym mechanizm tworzenia białej listy jest rozbudowany dodatkowo o rejestr, foldery i używane programy.

VoodooShield nie jest tradycyjnym oprogramowaniem antywirusowym. Nie jest też tradycyjnym rozwiązaniem ochronnym wykorzystującym białe listy plików i programów. VoodooShield nawet nie potrafi usuwać wirusów z już zainfekowanych systemów (chociaż jak podaje nam producent, funkcjonalność ta może się pojawić w następnych wersjach). Prawdziwy potencjał VoodooShield drzemie w białych listach plików, regułach opracowanych przez producenta oraz użytkownika, a także migawkach najważniejszych obszarów systemowych. Dzięki połączeniu kilku niezależnych technologii, VoodooShield za pomocą opatentowanej przez producenta technologii szczelnie zamyka przed hakerami i szkodliwym oprogramowywaniem niemal cały system operacyjny.

VoodooShield korzysta z autorskiego, proaktywnego podejścia do ochrony. Posiada opatentowany mechanizm automatycznego przełączania się w stan podwyższonej ochrony. Domyślnie działa w trybie „SMART”. Tryb inteligentny przełącza ochronę na ustawienie „ON” lub „OFF” w zależności od tego, czy użytkownik korzysta z aplikacji internetowych. W trybie włączonej ochrony („ON”) VoodooShield bazuje na opracowanych regułach: krytycznym systemowym procesom i programom z folderu „%program files%” pozwala automatycznie się uruchamiać, minimalizując ilość komunikatów praktycznie do zera. Jak przystało na nowoczesne oprogramowanie, VoodooShield korzysta z chmury, w której przechowuje białą listę dozwolonych do działania programów oraz co interesujące —bezpiecznych komend w wierszu poleceń. Szkodliwe oprogramowanie, które spróbuje np. pobrać dodatkowy zasób z sieci lub rozpakować moduły wirusa za pomocą CMD lub PowerShell, spowoduje wyświetlenie ostrzeżenia. A jeżeli użytkownik uruchomi plik wykonywalny, otrzyma informację z automatycznego skanowania z zastosowaniem kilkudziesięciu silników antywirusowych. Następnie w tym samym oknie może podjąć decyzję czy plik zablokować, pozostawiając go na miejscu, przenieść do kwarantanny lub uruchomić w zewnętrznej piaskownicy Cuckoo Sandbox — serwisie internetowym (malwr.com) podobnym do VirusTotal i tworzonym przez entuzjastów bezpieczeństwa. Piaskownica Cuckoo Sandbox to projekt open-source. Z jego mocno zmodyfikowanej wersji korzysta VirusTotal do analizowania bezpieczeństwa plików i adresów URL.

Jeżeli VoodooShield przełączy się do trybu „OFF” nie będzie zabezpieczał komputera w tradycyjnym znaczeniu. Ten tryb wybierany jest automatycznie podczas instalowania programów, które nie chcemy, aby dodały się do białej listy. Dodatkowo, aby w takim trybie przekonać się o (nie)bezpieczeństwie pliku, wcale nie trzeba go uruchamiać. VoodooShield dysponuje funkcją skanowania na żądanie. W odpowiedzi użytkownik otrzymuje informacje o stanie zainfekowania w oparciu o błyskawiczną analizę kilkudziesięciu silników antywirusowych w chmurze (to działa naprawdę szybko). Podobnie jest w przypadku uruchamiania skryptów lub podejrzanych komend w wierszu poleceń — VoodooShield wyświetli ostrzeżenie z informacją o podpisie cyfrowym pliku, który uruchomił polecenie w interpreterze. Niestety VoodooShield nie wyświetla szczegółowych informacji o wprowadzanych w wierszu poleceń nazw poleceń systemowych, programów, plików czy parametrów tych poleceń. Taka informacja byłaby pomocna i ciekawa z technicznego punktu dla zaawansowanych użytkowników.

Ostatnim trybem rekomendowanym dla graczy i użytkowników, którzy nie chcą być bombardowani komunikatami, ale oczekują maksymalnej ochrony, jest „AUTOPILOT”. W tym trybie VoodooShield automatycznie dodaje do białej listy pliki, które przez skanowanie w chmurze zostały zweryfikowane jako bezpieczne. Jeśli sprawdzany plik nie znajduje się na białej liście producenta i ma przynajmniej jedną negatywną detekcję jako wirus, to VoodooShield wyświetli ostrzeżenie, które pozwoli podjąć decyzję co zrobić z plikiem: przenieść do kwarantanny, uruchomić w piaskownicy celem analizy lub dodać do białej listy.

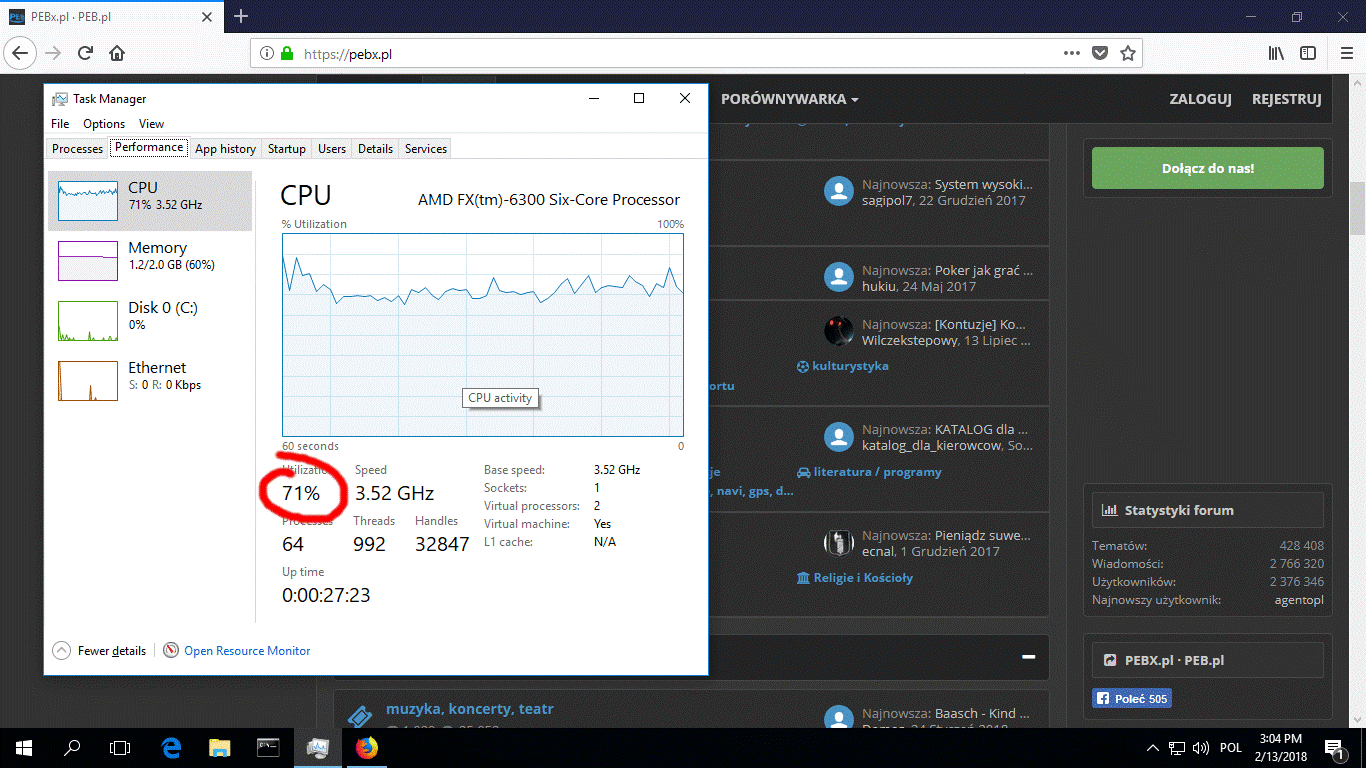

Czy VoodooShield potrzebuje dużo zasobów komputera do swojej pracy? Absolutnie nie. VoodooShield jest ekstremalnie lekki. Nie skanuje niczego w tle — operacje skanowania na żądanie oraz przy uruchamianiu plików wykonywalnych realizowane są w chmurze. Z kolei inne potencjalnie złośliwe akcje, takie jak uruchamianie skryptów lub programów, opierają się o stworzone przez producenta oraz reguły użytkownika białe listy.

Zalecenia

Chociaż VoodooShield zapewnia ekstremalnie wysoki poziom bezpieczeństwa (nie tylko przed atakami drive-by download, lokalnym uruchamianiem wykonywalnych podejrzanych plików czy załączników), to jednak przed kodem JavaScript działającym w przeglądarce do kopania kryptowaluty nie zabezpiecza. Nie zabezpiecza też przed phishingiem czy złośliwą zawartością na stronach internetowych. Z tego powodu zalecamy dodanie do przeglądarki rozszerzenia uBlock Origin lub NoCoin, a także dla bezkompromisowej ochrony skaner stron Bitdefender Trafficlight. Technologie skanujące w przeglądarce wraz z VoodooShield będą barierą prawdopodobnie nie do sforsowania.

Ocena

![]()

Oprogramowanie VoodooShield rekomendujemy dosłownie wszystkim użytkownikom, którzy posiadają odrobinę technicznej wiedzy i nie boją się eksperymentować. VoodooShield nie bazuje na sygnaturach. Nie korzysta z analizy behawioralnej, dlatego może być zainstalowany obok innego antywirusa. Ale nie musi i właściwie nie powinien! VoodooShield Pro może całkowicie zastąpić tradycyjne oprogramowanie antywirusowe, znacznie przewyższając skutecznością dostępne w tym rankingu rozwiązania.

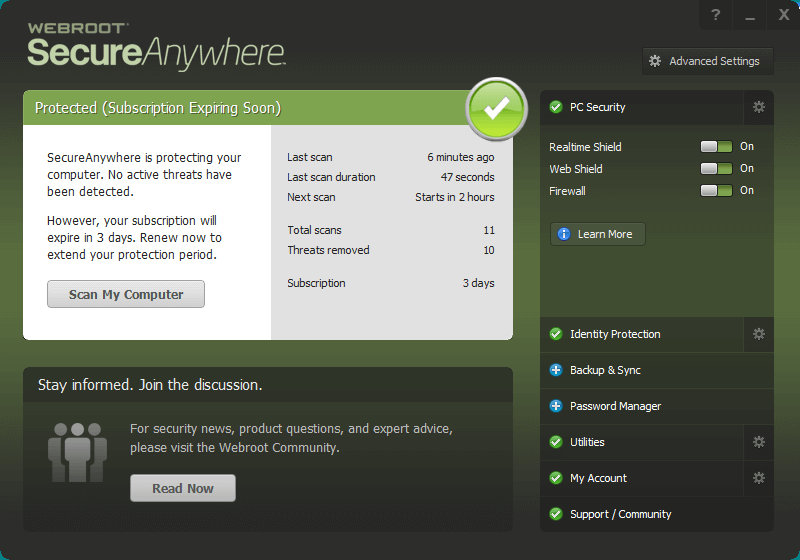

WEBROOT SecureAnywhere Internet Security Plus

- Kraj pochodzenia: USA

- Wykorzystywane technologie: własne

- Licencja: do użytku indywidualnego i komercyjnego

- Dostępność podstawowych języków: angielski

- Wspierane systemy: Windows, macOS, iOS, Android

- Strona producenta: https://webroot.com

- Więcej informacji o producencie Webroot: https://avlab.pl/producent/webroot

Webroot to jeden z liderów w amerykańskim segmencie SMB dostarczający rozwiązania do ochrony stacji roboczych poniżej 1000 licencji. Firma Webroot z siedzibą w Stanach Zjednoczonych została założona w 1997 roku przez dwóch byłych pracowników NSA. Pracownicy tej firmy specjalizują się w dostarczaniu innowacyjnych rozwiązań z zakresu ochrony urządzeń końcowych dla milionów użytkowników z całego świata. Webroot posiada ponad 14 000 partnerów na całym świecie. Zabezpiecza ponad 300 000 firm z całego globu (także w Polsce), zatrudnia ponad 600 pracowników oraz jest zainstalowany na milionach komputerów.

Produkty Webroot w pełni wykorzystują potencjał chmury obliczeniowej. Agent antywirusowy nie pobiera sygnatur na dysk lokalny (jego waga po instalacji to około 4MB), a samo skanowanie plików odbywa się na serwerach producenta, dzięki czemu udało się osiągnąć tak dobrą wydajność. Z kolei ochrona OFFLINE wykorzystuje dobrze znane techniki proaktywne, które do walki ze złośliwym i podejrzanym oprogramowaniem wcale nie potrzebują dostępu do informacji o zagrożeniach w chmurze Webroot Intelligence Network.

Załóżmy, że komputer z powodu awarii sieci nie ma dostępu do Internetu. W jaki sposób Webroot zabezpiecza lokalne pliki użytkownika i chroni system przed infekcją? Podczas ochrony w czasie rzeczywistym w trybie online, wszystkie pliki na dysku są oznaczane przez Webroota jako bezpieczne, złośliwe lub nieznane. Pliki niebezpieczne, oczywiście wymuszą alert antywirusowy i zostaną usunięte, natomiast pliki nieznane będą obserwowane przez Webroota na podstawie parametru DWELL TIME. Wszystkie akcje wykonywane przez nieznane pliki, tj. tworzenia / modyfikacji plików / kluczy rejestru, będą monitorowane przez Webroota i zapisane w lokalnym dzienniku zdarzeń aplikacji antywirusowej. Jeżeli algorytm behawioralny odpowiedzialny za analizę zachowania pliku / aplikacji w systemie uzna, że aplikacja wykonuje podejrzane działanie, a jej wzorce zachowania będą pasowały do potencjalnie niebezpiecznego oprogramowania, to Webroot zablokuje taki plik / proces i na podstawie zapisanych zdarzeń w dzienniku lokalnym wycofa wszystkie wprowadzone szkodliwe zmiany w systemie za pomocą modułu Rollback.

Różnica pomiędzy ochroną offline a online jest diametralna. Kiedy Webroot nie będzie dysponował dostępem do chmury Webroot Intelligence Network, w której zgromadzone są informacje o zagrożeniach, będzie musiał radzić sobie inaczej. Wszystkie nowe pliki, które znajdą się na dysku (a nie były wcześniej przez Webroota sprawdzone) będą traktowane jako potencjalnie niebezpieczne, nieznane. Nawet zaufane instalatory lub aplikacje portable będą monitorowane i uruchamiane w bezpiecznym środowisku sandbox. Dzięki takiemu rozwiązaniu producentowi w sposób proaktywny udało się podejść do zagadnienia ochrony offline, a więc do sytuacji, kiedy typowy „antywirus w chmurze” nie może odwołać się do serwerów z informacjami o zagrożeniach.

Poza tym Webroot jest jednym z najlżejszych antywirusów na świecie.

Ocena

![]()

Polecamy szczególnie na komputery, od których wymaga się wysokiej wydajności do dobrej ochrony przy użyciu nowoczesnych technologii.

Ogólne zalecenia od AVLab

Lista polecanych pakietów bezpieczeństwa na rok 2019 od redakcji AVLab zawiera chyba wszystkie popularne (i przede wszystkim) renomowane rozwiązania do zabezpieczenia systemów Windows. Niektóre z nich zapewniają bardzo szczelną ochronę dzięki koncentrowaniu się na nowych technikach skanowania, z kolei inne łączą tradycję z nowoczesnością.

Rozwiązania, które otrzymały ocenę co najmniej dobrą (4 gwiazdki), śmiało możemy zarekomendować logiem AVLab i certyfikatem „Recommended”. Jednakże pod warunkiem, że użytkownik zastosuje się do zaleceń.

Rekomendację od AVLab otrzymują wszystkie programy w tym rankingu (kolejność alfabetyczna):

- Arcabit Internet Security

- Avast Premier

- Avira Antivirus Pro

- Bitdefender Total Security

- Check Point ZoneAlarm Extreme Security

- Comodo Internet Security

- Emsisoft Anti-Malware Home

- Eset Internet Security

- F-Secure Total

- G Data Total Security

- Kaspersky Total Security

- mks_vir internet security

- Quick Heal Total Security

- SecureAPlus Premium

- Sophos HOME Premium

- SpyShelter Firewall

- Symantec Norton Security

- VoodooShield Pro

- Webroot SecureAnywhere Internet Security Plus

Ponadto niezależnie od wybranego rozwiązania, zalecamy:

- Od razu po zainstalowaniu wykonanie pełnego skanowania wszystkich dysków. Dzięki temu stan bezpieczeństwa komputera już na samym początku zostanie zweryfikowany, a sam antywirus będzie działał sprawniej.

- Zainstalowanie w przeglądarce rozszerzenia uBlock Origin blokującego reklamy lub kod JavaScript korzystający z cykli procesora do wydobywania kryptowaluty.

- Zainstalowanie narzędzie NoCoin, które jest specjalnie przeznaczone do ochrony przed zagrożeniami cryptojacking.

- Jeżeli produkt nie posiada zapory sieciowej, warto posiłkować się np. zaporą GlassWire.

- Warto korzystać z tuneli VPN. Dobry VPN powinien być zawsze aktywny podczas wykonywania operacji płatniczych w Internecie.

- Zainstalowanie dodatkowej ochrony w przeglądarce. Szczególnie rekomendujemy rozwiązania Avira Browser Safety oraz Bitdefender Trafficlight, które nie sprawiają problemów z fałszywymi alarmami. Nie spowalniają wczytywania stron internetowych. Gwarantują bardzo wysoką skuteczność przed złośliwą zawartością, domenami inicjującymi ataki drive-by download i koparkami kryptowalut (nawet na stronach pozornie „bezpiecznych”, oznaczonych zieloną kłódką):

Nie chcesz płacić za pakiet bezpieczeństwa? Potrzebujesz czegoś darmowego?

Zobacz nasz poradnik darmowych antywirusów na rok 2019. Należy wiedzieć, że większość opisanych bezpłatnych rozwiązań nie jest nawet w połowie tak skuteczna, jak produkty płatne (np. VoodooShield Free i VoodooShield Pro dzieli przepaść), ponieważ płatne rozwiązania posiadają cały wachlarz dodatkowych funkcjonalności. Istnieją pewne wyjątki od tej reguły — Comodo Internet Security albo SecureAPlus. Niemniej jeżeli argument finansowy nie jest podstawowym kryterium wyboru ochrony, to polecanych pakietów bezpieczeństwa należy właśnie szukać na liście w tym artykule.

Dodatkowe informacje o poradnikach i testach

Jeżeli macie jakiekolwiek pytania, sugestie lub po prostu chcecie zapytać o preferencje bezpieczeństwa — prosimy o komentarze.