Artykuł dotyczy wersji G Data Total Protection z kwietnia 2015 roku. Uzyskane tutaj wyniki mogą być nieaktualne.

Od naszej recenzji i testu „najnowszej” wersji G DATA TOTAL PROTECTION minął już prawie rok. Od tego czasu niewiele się zmieniło – przynajmniej nie w kwestii funkcjonalności, bowiem silnik antywirusowy jak i sygnatury aktualizowane są na bieżąco. Natomiast udostępniona kilka dni temu najnowsza aktualizacja wprowadziła kilka całkiem przydatnych funkcji:1. Browser Cleaner – moduł do oczyszczania przeglądarek Internet Explorer, Mozilla Firefox i Google Chrome z niechcianych dodatków i pasków narzędziowych. Funkcjonalność ta dostępna jest tylko dla G DATA TOTAL PROTECTION.2. G DATA USB Keyboard Guard – dostępny dla wszystkich programów G DATA moduł do ochrony przed zmanipulowanymi firmware dysków USB.3. Personalizacja połączenia aktualizacji – dzięki tej funkcji użytkownicy mogą uniknąć dodatkowych kosztów związanych z wykorzystaniem mobilnych połączeń internetowych UMTS/LTE.W ubiegłym roku, opisując nową wersję antywirusów G DATA nie przeprowadziliśmy testu ochrony, a test wydajnościowy zakładał sprawdzenie obciążenia bez wyszczególnienia obciążenia systemu przez konkretne procesy G DATY. Teraz rehabilitujemy się brakiem dostępności tych badań i prezentujemy wyniki z testu oprogramowania G DATA TOTAL PROTECTION dla użytkowników domowych i mikro firm.Nadal aktualne informacje o poszczególnych składnikach ochrony znajdziecie w recenzji z kwietnia 2014 roku. Możemy też przypuszczać, że nie minie miesiąc lub dwa, a pojawią się stabilne produkty G DATA 2016 – a raczej wersje oznaczone jako 26.*. Szczegóły w:

- Recenzji – G DATA TOTAL PROTECTION (już nie 2015) – dużo nowości.

- Informacji o wersji beta 26.0.0.97.

- G Data aktualizuje swoje programy – nowe funkcjonalności zwiększają bezpieczeństwo.

Test ochrony G DATA TOTAL PROTECTION

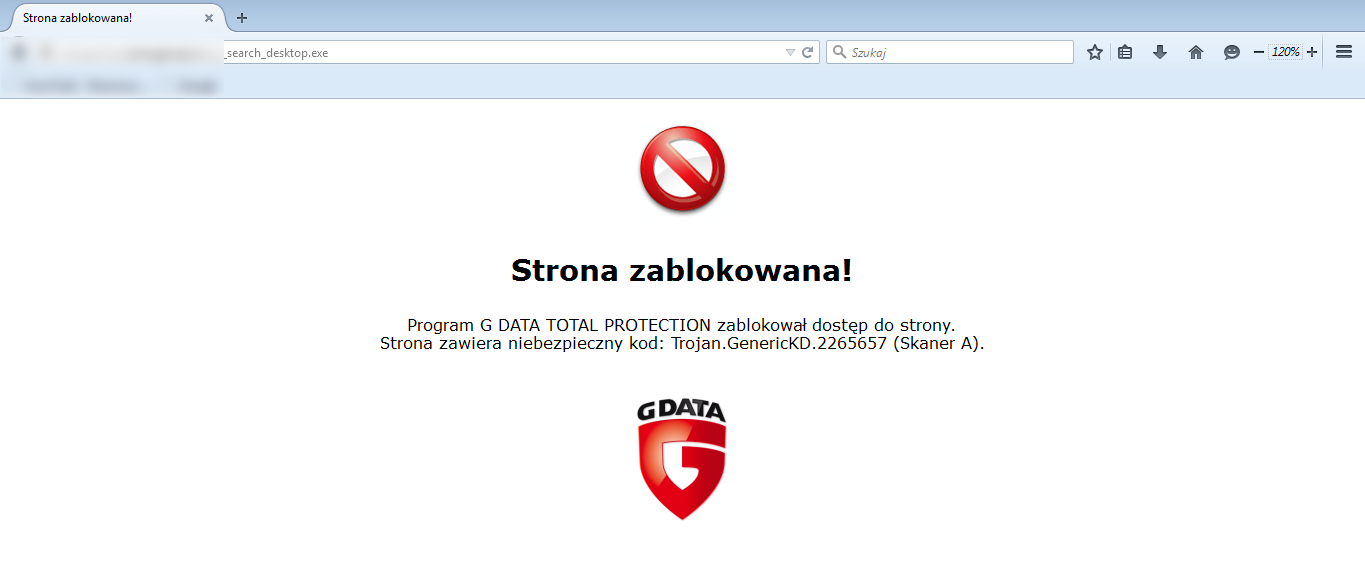

Zainstalowany na ustawieniach domyślnych program w wersji 25.1.0.2 poddano badaniu, którego celem było sprawdzenie skuteczności realnej ochrony przed szkodliwym oprogramowaniem. Do testu wykorzystano 40 wirusów różnej odmiany, które hostowane były bezpośrednio na stronach internetowych. Test podzielono na trzy fazy:1. W pierwszej fazie sprawdzano wykrywalność już na poziomie HTTP. Na 40 złośliwych hostów dystrybuujących malware program G DATA TOTAL PROTECTION zablokował 37. Wynik ten jest imponujący.

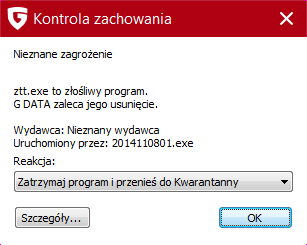

2. Druga faza obejmowała sprawdzenie skuteczności ochrony wykorzystując lokalne sygnatury. Z pozostałych trzech plików G DATA wykrył jeden.3. Trzecia faza to sytuacja, kiedy nieznane zagrożenia (pliki PE) uruchamiane są przez użytkownika w systemie. Z dwóch szkodliwych plików penetrujących system, G DATA silnikiem heurystycznym zidentyfikował oba jako złośliwy program i wyeliminował je z systemu – z drobnym problemem – wymagany był restart komputera. Całkowita skuteczność ochrony w czasie rzeczywistym G DATA TOTAL PROTECTION to 100%.

Program poddano także badaniu na wykrywalność stron typu phishing, jednak nie starszych niż 24 godziny. Uzyskany wynik przez G DATA TOTAL PROTECTION to 18/20 zablokowanych stron. Porównując poniższą tabelę należy mieć na uwadze, że programy te były testowane w różnych odstępach czasowych i na innych stronach wyłudzających dane logowania, numery kart kredytowych, numery pesel, numery ubezpieczenia, itp.

| Nazwa programu | Zablokowane strony phishingowe |

|---|---|

| G DATA TOTAL PROTECTION 25 | 18/20 |

| FM Internet Security 2015 | 14/20 |

| 360 Total Security 6 | 20/20 |

| AVAST Business Security Free | 4/20 |

| AVG Internet Security 2015 | 14/20 |

| TrustPort Total Protection 2015 | 2/20 |

| G Data Security Client 13 | 11/20 |

| Comodo Internet Security 8 | 0/20 |

| Dr.Web Security Space 10 | 5/20 |

| Avast Free Antivirus i Avast Premier 2015 | 20/20 |

| ESET Smart Security 8 | 11/20 |

| Norton Security 22 | 0/20 |

| McAfee Internet Security 2015 | 19/20 |

| F-Secure Internet Security 2015 | 19/20 |

| Trend Micro Internet Security 2015 | 19/20 |

| Bitdefender Internet Security 2015 | 14/20 |

| FortiClient 5.2 | 18/20 |

| AVG AntiVirus Free 2015 | 14/20 |

Wszystkie recenzje i testy dostępne są na stronie:

- Rekomendowane rozwiązania

- Programy zupełnie przeciętne

- Programy, które należy omijać szerokim łukiem.

G DATA TOTAL PROTECTION wydajność

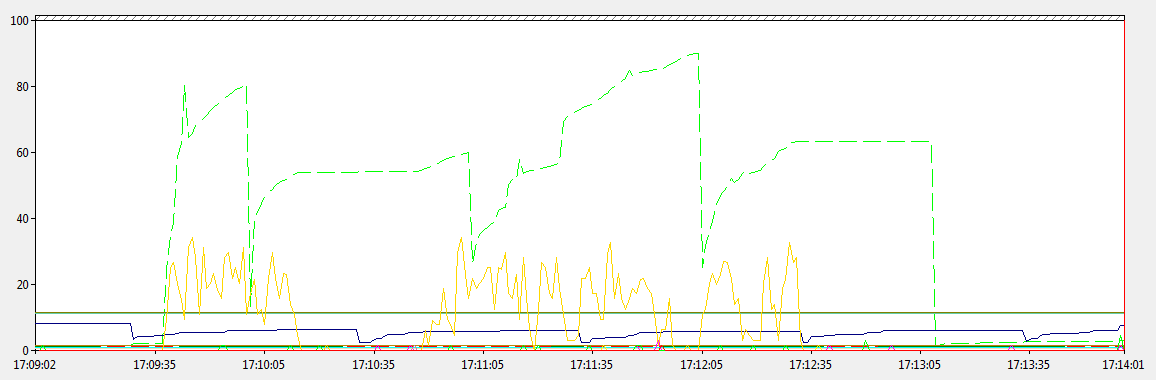

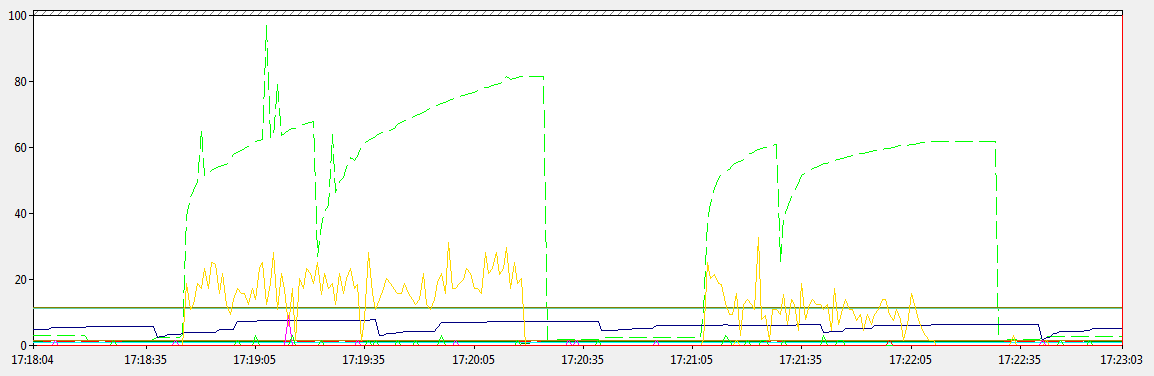

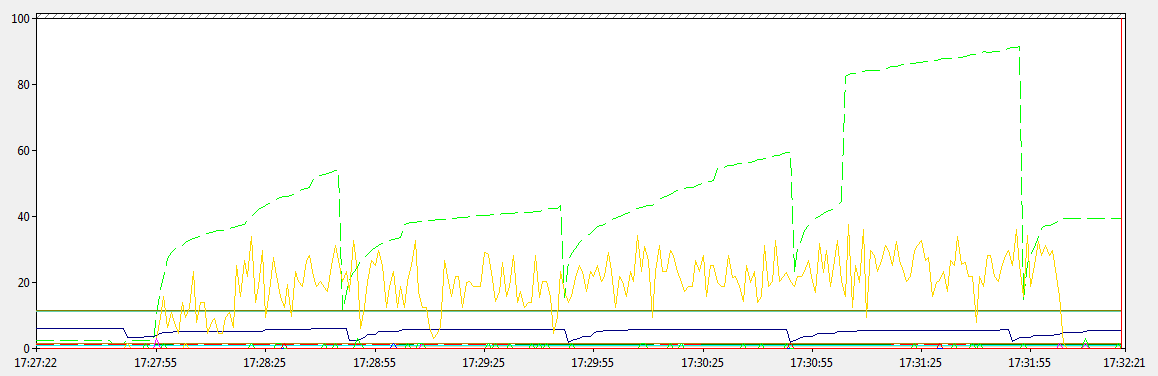

Sprawdzając wydajność G DATA TOTAL PROTECTION skupiono się tylko na procesach, które akurat program potrzebuje do działania. A jest ich niemało, bo aż dziewięć. Uruchomienie skanowania oraz GUI powoduje wykreowanie dwóch dodatkowych procesów.Zainstalowaną aplikację antywirusową na wirtualnej maszynie Windows 7 Professional x32 + SP1 z ważnymi aktualizacjami na dzień 1 kwietnia 2015 roku poddano badaniu, w którym sprawdzono zużycie zasobów przez poszczególne procesy G DATY.W trybie jałowym, podczas 5-minutowego testu wyniki zbierano co sekundę. Test powtórzono 3 razy.

Podsumowanie

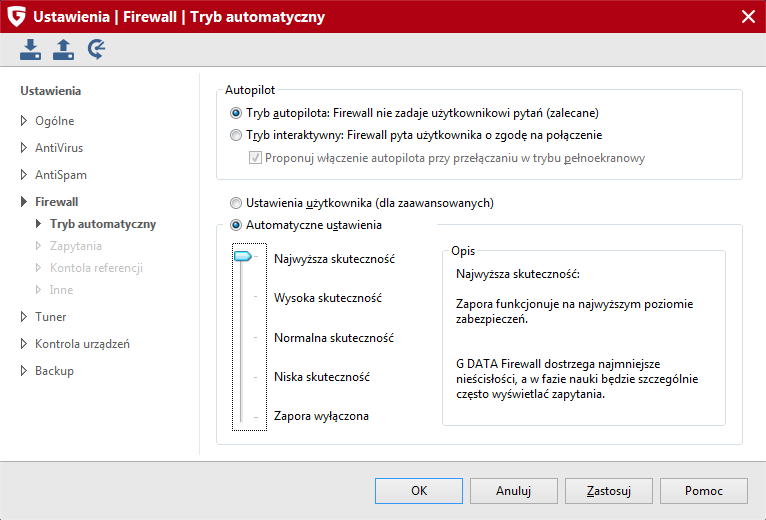

Oprogramowanie G DATA bez wątpienia prezentuje najwyższy poziom ochrony. Potwierdza to ten test i recenzja biznesowej wersji G Data Endpoint Protection Business. Ochrona stoi na bardzo wysokim poziomie i to na domyślnych ustawieniach. Zwiększyć ją możesz przestawiając suwak firewalla z ustawienia „Normalna skuteczność” na „Najwyższa skuteczność”. Zmiana ta wpłynie na bardziej szczegółowe i dokładne badanie przesyłanych ramek ethernetowych, a co najważniejsze, firewall nadal będzie działał w trybie automatycznym – nie będzie wyświetlał żadnych komunikatów zapory.

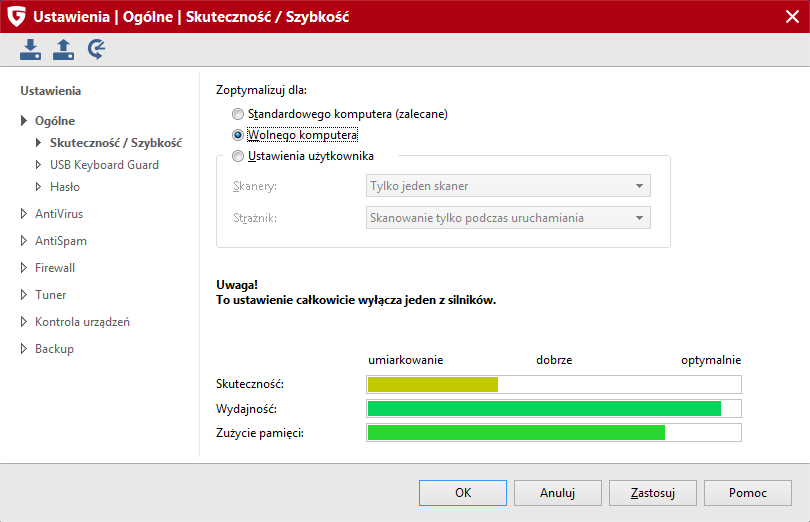

Jeżeli chodzi o wydajność, produkty G DATA nigdy nie znalazły się w peletonie lekkiego oprogramowania antywirusowego. Przedstawione tutaj wyniki sugerują, że „jest lekko” – i tak też jest w praktyce, lecz nie bardzo lekko. Ale jest i na to metoda: producent, dzięki personalizacji ochrony umożliwia użytkownikowi podjęcie własnej decyzji i zastosowanie proponowanych ustawień składników.

Program antywirusowy może obciążać komputer w stopniu zależnym od zastosowanej konfiguracji sprzętowej (CPU, HDD/SSD, RAM). Przed zakupem jakiegokolwiek programu bezpieczeństwa zawsze zalecamy wypróbowanie 30-dniowej wersji testowej. G DATA Total Protection oraz odpowiedniki mniej rozbudowane, a więc G DATA Internet Security oraz G DATA Antivirus szczerze rekomendujemy i zachęcamy do przekonania się na własnej skórze, czym jest niemiecka solidność.

Czy ten artykuł był pomocny?

Oceniono: 0 razy